🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

نقاط النهاية هي المكان الذي تبدأ فيه الهجمات الحديثة في أغلب الأحيان. تتفاعل أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والخوادم والأجهزة المحمولة باستمرار مع البريد الإلكتروني ومحتوى الويب والتطبيقات، مما يجعلها أهدافًا رئيسية للبرامج الضارة وبرامج الفدية وسرقة بيانات الاعتماد. يتم تضخيم هذه المخاطر من خلال الإجراءات التي يحركها المستخدم-بروفبوينت تشير التقارير إلى أن أكثر من 99% من الهجمات الإلكترونية تنطوي على شكل من أشكال التفاعل البشري، مما يضع نقاط النهاية في مركز تنفيذ الهجوم.

وفقًا لتقرير الدفاع الرقمي لعام 2025 من Microsoft، أدى الاستخدام المتزايد للخدمات السحابية والعمل عن بُعد والبنية التحتية المختلطة لتكنولوجيا المعلومات إلى توسيع سطح هجوم المؤسسة بشكل كبير. تدير المؤسسات الآن مجموعة واسعة من نقاط النهاية - بما في ذلك أجهزة المستخدم والخوادم وأصول إنترنت الأشياء - عبر البيئات السحابية والمحلية، مما يجعل الدفاعات التقليدية القائمة على المحيط غير كافية لمناظر التهديدات الحديثة.

تشرح هذه المقالة ماهية حماية نقطة النهاية، وسبب كونها عنصر تحكم أمني أساسي، وكيف تعمل عمليًا - وتغطي التهديدات والمكونات ونماذج النشر ودورها في استراتيجيات الأمان الحديثة.

حماية نقطة النهاية هي نهج الأمن السيبراني الذي يؤمن أجهزة نقطة النهاية من خلال منع التهديدات واكتشافها والاستجابة لها مباشرة على الجهاز قبل اختراق الأنظمة أو البيانات. تتضمن نقاط النهاية أجهزة الكمبيوتر المحمولة وأجهزة سطح المكتب والخوادم والأجهزة المحمولة - أي جهاز يتصل ببيئة المؤسسة.

الغرض الأساسي من حماية نقطة النهاية هو إيقاف الهجمات عند نقطة التنفيذ. وهي تراقب باستمرار نشاط نقطة النهاية، وتحدد السلوك الضار أو غير الطبيعي، وتحظر أو تحتوي على تهديدات مثل البرامج الضارة وبرامج الفدية ومحاولات الوصول غير المصرح بها التي غالبًا ما تفوتها عناصر التحكم القائمة على المحيط. وفقًا لـ تقرير التهديد العالمي لـ CrowdStrike، تستخدم أكثر من 50٪ من الهجمات الحديثة تقنيات عدم استخدام الملفات أو التهرب من التوقيع، والتي يتم تنفيذها مباشرة على نقاط النهاية وتتجاوز الكشف التقليدي عن برامج مكافحة الفيروسات.

في بنيات الأمان الحديثة، تعمل حماية نقطة النهاية كطبقة إنفاذ أساسية. من خلال العمل مباشرة حيث يعمل المستخدمون ويحصل المهاجمون على وصول أولي، فإنه يوفر رؤية وتحكمًا متسقين عبر البيئات المحلية والبعيدة والموزعة - مما يجعله ضروريًا لأمان نقطة النهاية الفعال على نطاق واسع.

تعد حماية نقطة النهاية أمرًا ضروريًا لأن معظم الهجمات الإلكترونية تبدأ من نقاط النهاية. يتفاعل الموظفون مباشرة مع البريد الإلكتروني والمتصفحات والملفات، و تقرير تحقيقات خرق بيانات Verizon (DBIR) يُظهر أن أكثر من 70% من الاختراقات الناجحة تنشأ على أجهزة نقطة النهاية، غالبًا من خلال إجراءات روتينية مثل فتح المرفقات أو النقر على الروابط.

وقد اشتدت هذه المخاطر مع العمل عن بعد والهجين. عندما تعمل الأجهزة خارج حدود الشبكة التقليدية، تفقد عناصر التحكم القائمة على المحيط فعاليتها. ال معهد بونيمون تشير التقارير إلى أن أكثر من 60% من المؤسسات تعرضت لحوادث متعلقة بنقطة النهاية بعد الانتقال إلى العمل عن بُعد، مما يجعل الحماية على مستوى الجهاز أمرًا بالغ الأهمية بغض النظر عن الموقع.

لقد تطورت تقنيات التهديد إلى ما هو أبعد من الاكتشاف القائم على التوقيع. تقوم حماية نقطة النهاية باكتشاف هذه السلوكيات وحظرها مباشرةً على الجهاز في وقت التشغيل.

تعمل برامج الفدية وسرقة بيانات الاعتماد على تعزيز الحاجة إلى ضوابط نقاط النهاية القوية. ال تقرير الدفاع الرقمي من Microsoft يشير إلى أن معظم إصابات برامج الفدية تبدأ من نقاط النهاية، في حين أن فيريزون ديبير يُظهر أن سرقة بيانات الاعتماد متورطة في أكثر من 60٪ من الانتهاكات، والتي تنشأ غالبًا من أجهزة المستخدم المخترقة. وفقًا لـ الاتجاهات المتوسطة، تعمل المؤسسات التي تتمتع بحماية فعالة لنقطة النهاية على تقليل وقت توقف المهاجمين بأسابيع، مما يحد بشكل كبير من تأثير الاختراق.

تعمل حماية نقطة النهاية كعملية أمان مستمرة على الجهاز تفرض الوقاية مباشرة عند نقطة التنفيذ. وبدلاً من الاعتماد على عمليات الفحص الدورية أو عناصر التحكم في الشبكة، فإنه يراقب النشاط ويستجيب له في الوقت الفعلي من خلال سير عمل منظم.

الخطوة 1: المراقبة المستمرة لنشاط نقطة النهاية

يراقب وكلاء حماية نقطة النهاية باستمرار تنفيذ الملف وسلوك العملية واستخدام الذاكرة وتغييرات التسجيل واتصالات الشبكة. يؤدي هذا إلى إنشاء خط أساس سلوكي في الوقت الفعلي لكل جهاز.

الخطوة 2: اكتشاف التهديدات والتحليل السلوكي

يتم تقييم النشاط المرصود باستخدام التوقيعات والتحليلات السلوكية ونماذج التعلم الآلي. يتم تحديد الإجراءات المشبوهة - مثل إنشاء عملية غير مصرح بها أو تصعيد الامتيازات - بناءً على المخاطر، وليس فقط الأنماط المعروفة.

الخطوة 3: التحكم في الوقاية والتنفيذ

عند اكتشاف سلوك ضار، يقوم النظام تلقائيًا بحظر العملية أو إنهائها قبل حدوث التلف. يتم إيقاف التهديدات المعروفة على الفور، بينما يتم منع التهديدات غير المعروفة بناءً على درجة المخاطر السلوكية.

الخطوة 4: الاحتواء والعزلة

في حالة الاشتباه في حدوث اختراق، يتم عزل العملية المتأثرة أو نقطة النهاية عن الشبكة. يحد هذا الاحتواء من الحركة الجانبية ويمنع انتشار البرامج الضارة أو برامج الفدية.

الخطوة 5: المعالجة والاسترداد

تعمل حماية نقطة النهاية على إزالة الآثار الضارة، وعكست التغييرات غير المصرح بها حيثما أمكن، وتعيد الجهاز إلى حالة آمنة، مما يقلل الحاجة إلى التدخل اليدوي.

الخطوة 6: الرؤية المركزية والاستجابة المنسقة

يتم الإبلاغ عن جميع الأنشطة وإجراءات الاستجابة إلى وحدة تحكم مركزية. تكتسب فرق الأمان الرؤية عبر نقاط النهاية وتقوم بتحسين السياسات وتنسيق الاستجابة على نطاق واسع.

يتيح سير العمل هذا معًا التنفيذ الآلي في الوقت الفعلي عند نقطة النهاية، مما يسمح بإيقاف التهديدات في وقت مبكر واحتوائها قبل أن تتصاعد إلى حوادث أمنية أوسع.

تم تصميم حماية نقطة النهاية من مكونات متكاملة متعددة تعمل معًا لمنع التهديدات واكتشافها والاستجابة لها على مستوى الجهاز.

تعمل هذه المكونات معًا على تمكين حماية نقطة النهاية لتعمل كملف طبقة أمان الوقاية الأولى، وإيقاف الهجمات مباشرة على الأجهزة قبل أن تتصاعد إلى حوادث أوسع نطاقًا.

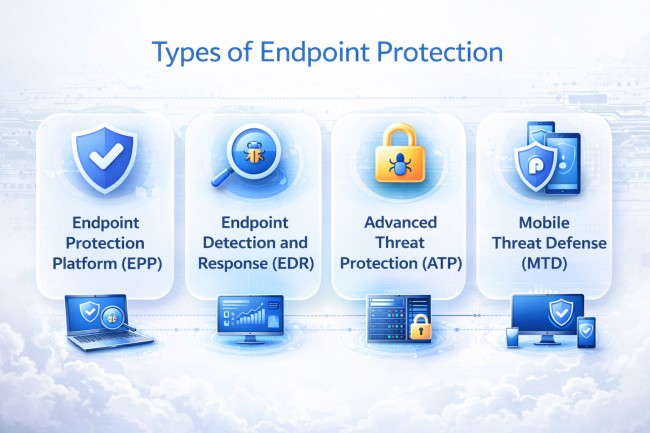

عادةً ما يتم تصنيف حلول حماية نقطة النهاية حسب ما الذي يركزون على حمايته، وكيفية اكتشاف التهديدات، وعمق الاستجابة التي يقدمونها. الأنواع الأربعة الأساسية هي:

تم تصميم EPP من أجل منع التهديدات قبل التنفيذ. يستخدم التوقيعات والاستدلال والكشف السلوكي لحظر البرامج الضارة وبرامج الفدية وتقنيات الهجوم المعروفة في نقطة النهاية. يعمل EPP بمثابة خط الأساس، طبقة الوقاية الأولى لأمان نقطة النهاية.

يركز EDR على اكتشاف التهديدات التي تتجاوز ضوابط الوقاية والتحقيق فيها والاستجابة لها. وهي توفر المراقبة المستمرة والقياس التفصيلي عن بُعد والرؤية الجنائية لنشاط نقطة النهاية، مما يمكّن فرق الأمن من تعقب التهديدات والاستجابة بعد حدوث سلوك مشبوه.

أهداف ATP هجمات متطورة ومراوغة، بما في ذلك عمليات الاستغلال الفوري والبرامج الضارة التي لا تحتوي على ملفات والتهديدات المستمرة المتقدمة. فهو يجمع بين التحليلات السلوكية وذكاء التهديدات والتعلم الآلي لتحديد أنماط الهجوم التي قد تفوتها عناصر التحكم التقليدية في نقاط النهاية.

تحمي MTD نقاط النهاية المحمولة مثل الهواتف الذكية والأجهزة اللوحية من التهديدات الخاصة بالأجهزة المحمولة. فهو يكتشف التطبيقات الضارة والهجمات المستندة إلى الشبكة والتصيد الاحتيالي وعمليات استغلال نظام التشغيل واختراق الأجهزة، مما يوسع حماية نقطة النهاية لأنظمة تشغيل الأجهزة المحمولة خارج بيئات سطح المكتب التقليدية.

تعمل حماية نقطة النهاية كملف طبقة التحكم التأسيسية في استراتيجيات الأمان الحديثة، وفرض الوقاية مباشرة على الأجهزة التي تبدأ فيها الهجمات في أغلب الأحيان. ومع تلاشي محيط الشبكة التقليدي، يقترب الأمان من نقطة النهاية.

ضمن استراتيجيات الأمان الحديثة، لم تعد حماية نقطة النهاية اختيارية - إنها نقطة إنفاذ أساسية تدعم Zero Trust، وتقلل من تأثير الاختراق، وتتيح الدفاع المنسق القائم على الاستخبارات.

أحد التحديات الأساسية في حماية نقطة النهاية هو امتداد نقطة النهاية. تدير المؤسسات عددًا متزايدًا من أجهزة الكمبيوتر المحمولة والخوادم والأجهزة المحمولة وأحمال العمل السحابية، غالبًا عبر مواقع متعددة. تزيد الثغرات في رؤية الأصول من احتمالية أن تصبح نقاط النهاية غير المُدارة أو غير المحمية نقاط دخول للمهاجمين.

الأداء وتجربة المستخدم تقديم تحد آخر. تعمل حماية نقطة النهاية باستمرار على الأجهزة، ويمكن للسياسات التي يتم ضبطها بشكل سيئ أو العوامل الثقيلة أن تبطئ الأنظمة وتعطل سير العمل وتؤدي إلى مقاومة المستخدم. يظل تحقيق التوازن بين الأمان القوي والأداء المقبول للجهاز مصدر قلق تشغيلي دائم.

التعب المنبه والإيجابيات الكاذبة تقليل الفعالية عندما تصدر أنظمة الكشف تنبيهات مفرطة أو منخفضة الثقة. قد تواجه فرق الأمن صعوبة في تحديد أولويات التهديدات الحقيقية وزيادة وقت الاستجابة وخطر الحوادث الفائتة. بدون الضبط والأتمتة المناسبين، يمكن أن يؤدي حجم التنبيه إلى إرباك الموارد المحدودة.

أخيرا، تقنيات المهاجم سريعة التطور تحدي الدفاعات الثابتة. يتكيف الخصوم بانتظام لتجاوز التوقيعات واستغلال أدوات النظام الموثوقة. يجب أن تعمل حماية نقطة النهاية على تحديث منطق الاكتشاف والنماذج السلوكية باستمرار لتظل فعالة ضد الهجمات التي لا تحتوي على ملفات ومتغيرات برامج الفدية وعمليات الاستغلال في يوم الصفر.