🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

يُعد اكتشاف نقطة النهاية والاستجابة لها (EDR) فئة من أمان نقطة النهاية تُستخدم لإدارة الحوادث الأمنية على أجهزة نقطة النهاية مثل أجهزة الكمبيوتر المحمولة والخوادم ومحطات العمل. يتم تطبيق EDR عندما يجب التحقيق في نشاط مريب أو ضار والتحكم فيه، بدلاً من حظره ببساطة.

يتمثل الدور الأساسي لـ EDR في منح فرق الأمن رؤية مركزية والتحكم في الحوادث المتعلقة بنقطة النهاية. تعمل هذه الإمكانية على تحويل أمان نقطة النهاية إلى عملية نشطة تركز على التحقيق والاستجابة والاسترداد.

تم إنشاء EDR لمساعدة المؤسسات على الحد من تأثير هجمات نقاط النهاية من خلال تحسين كيفية اكتشاف الحوادث وتحليلها ومعالجتها بمجرد حدوثها.

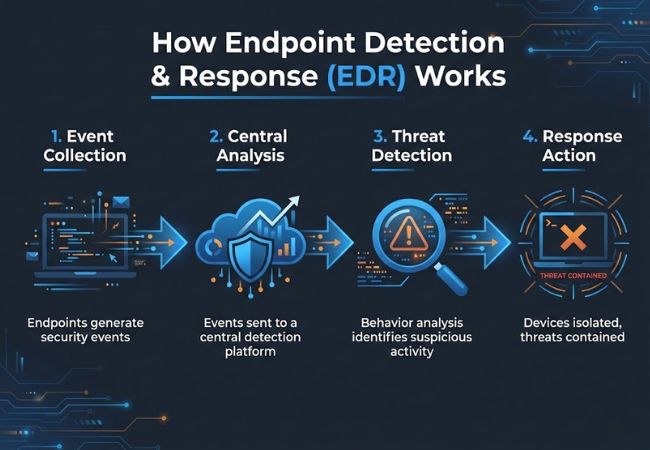

يعمل اكتشاف نقطة النهاية والاستجابة لها من خلال جمع بيانات الأحداث الأمنية التي تم إنشاؤها بواسطة أنظمة تشغيل نقطة النهاية والتطبيقات ونشاط المستخدم. يتم إرسال هذه الأحداث إلى منصة مركزية حيث يمكن مراجعتها والتحقيق فيها معًا.

تدرس الأنظمة التحليلية كيفية ارتباط الأحداث ببعضها البعض بمرور الوقت لتحديد ما إذا كان النشاط يمثل حادثًا أمنيًا. يساعد السياق من النشاط التاريخي وأنماط التهديد المعروفة على فصل السلوك العادي عن السلوك الضار.

يتم تنفيذ إجراءات الاستجابة مباشرة على نقاط النهاية المتأثرة لاحتواء التهديدات أو إزالتها. تشمل الإجراءات الشائعة عزل الأجهزة وإيقاف العمليات الضارة والحفاظ على الأدلة للتحقيق.

يتكون حل اكتشاف نقطة النهاية والاستجابة لها من مكونات النظام المتعددة التي تدعم بشكل جماعي رؤية نقطة النهاية والتحقيق والاستجابة.

يتم تثبيت وكلاء Endpoint على أجهزة نقطة النهاية لتجميع الأحداث ذات الصلة بالأمان التي تم إنشاؤها بواسطة نظام التشغيل والتطبيقات. تتضمن البيانات المجمعة نشاط العملية وعمليات الملفات واستخدام الذاكرة وسلوك الشبكة.

تضمن آليات جمع البيانات التقاط أحداث نقطة النهاية باستمرار ونقلها للتحليل المركزي. يعد التدفق الموثوق للبيانات أمرًا ضروريًا للحفاظ على الرؤية عبر جميع نقاط النهاية المحمية.

توفر وحدة التحكم الإدارية واجهة مركزية لعرض التنبيهات وإجراء التحقيقات وإدارة إجراءات الاستجابة. تعتمد فرق الأمان على هذه الواجهة لتحليل الحوادث عبر نقاط نهاية متعددة.

يقوم محرك الكشف بتقييم بيانات نقطة النهاية لتحديد النشاط المرتبط بحوادث الأمان المحتملة. يعتمد منطق الاكتشاف على المؤشرات السلوكية بدلاً من التوقيعات الثابتة.

تعمل محركات التحليلات على ربط الأحداث بمرور الوقت لتوفير السياق وتقليل الإيجابيات الكاذبة. تساعد المعالجة التحليلية فرق الأمن على فهم أنماط الهجوم ونطاق الحوادث.

تعمل مكونات معلومات التهديدات على إثراء بيانات نقطة النهاية بالمؤشرات المعروفة وتقنيات المهاجم والبيانات الوصفية السياقية. يعمل الإثراء على تحسين الثقة في عمليات الكشف وتحديد أولويات الحوادث.

تتيح عناصر التحكم في الاستجابة اتخاذ إجراء مباشر على نقاط النهاية المتأثرة لاحتواء التهديدات أو معالجتها. قد تشمل الإجراءات عزل الجهاز وإنهاء العملية وإزالة القطع الأثرية والحفاظ على الأدلة.

تم تصميم ميزة اكتشاف نقطة النهاية والاستجابة لها لعرض الأنشطة الضارة على نقاط النهاية التي غالبًا ما تفشل أدوات الوقاية التقليدية في تحديدها.

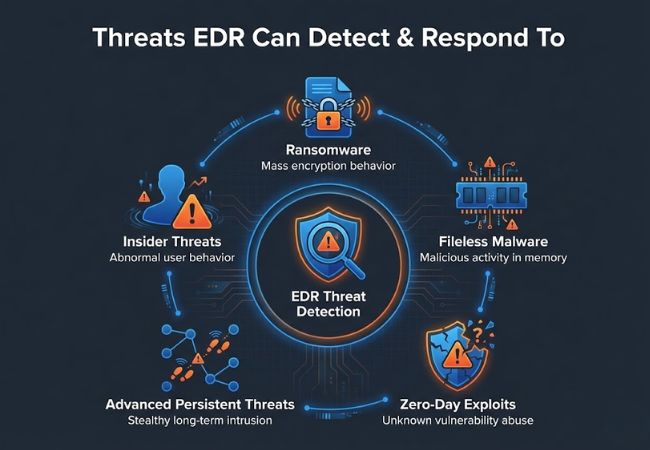

يتم تحديد هجمات برامج الفدية من خلال سلوكيات مثل تشفير الملفات الجماعية وتنفيذ العمليات غير الطبيعية وتصعيد الامتيازات غير المصرح به. يساعد الاكتشاف المبكر على احتواء نشاط التشفير قبل حدوث تلف واسع النطاق.

تعمل البرامج الضارة التي لا تحتوي على ملفات في الذاكرة وتسيء استخدام أدوات النظام الشرعية بدلاً من كتابة الملفات على القرص. يكتشف EDR هذه الهجمات من خلال تحليل سلوك العملية غير الطبيعي ونشاط البرمجة النصية وأنماط تنفيذ الأوامر.

تستغل عمليات الاستغلال في يوم الصفر نقاط الضعف غير المعروفة سابقًا وتفتقر إلى التوقيعات المحددة. يمكّن الاكتشاف السلوكي EDR من تحديد نشاط الاستغلال بناءً على أنماط التنفيذ بدلاً من المؤشرات المعروفة.

تعتمد التهديدات المستمرة المتقدمة على التخفي والمثابرة والحركة الجانبية لتظل غير مكتشفة لفترات طويلة. يسمح ارتباط النشاط طويل المدى لـ EDR بإظهار السلوكيات منخفضة التردد التي تشير إلى حل وسط مستدام.

تتضمن التهديدات الداخلية إساءة استخدام الوصول الشرعي من قبل المستخدمين المصرح لهم أو الحسابات المخترقة. تسلط EDR الضوء على أنماط الوصول المشبوهة وإساءة استخدام الامتيازات وحركة البيانات غير العادية التي تنحرف عن السلوك العادي.

تختلف أدوات اكتشاف نقاط النهاية والاستجابة لها وأدوات مكافحة الفيروسات التقليدية بشكل أساسي في كيفية تحديد التهديدات وتحليلها ومعالجتها بعد الاكتشاف.

تعتمد برامج مكافحة الفيروسات التقليدية على الاكتشاف المستند إلى التوقيع لحظر البرامج الضارة المعروفة قبل التنفيذ. تحدد EDR النشاط المشبوه بناءً على الأنماط السلوكية التي تمت ملاحظتها في نقاط النهاية، بما في ذلك التهديدات غير المعروفة أو الناشئة.

يوفر برنامج مكافحة الفيروسات رؤية محدودة تركز على الملفات أو العمليات الفردية. يوفر EDR رؤية أوسع لنشاط نقطة النهاية، مما يسمح لفرق الأمان بمراجعة الجداول الزمنية والعلاقات والسياق التاريخي.

عادةً ما تقوم أدوات مكافحة الفيروسات بعزل الملفات المكتشفة أو حذفها تلقائيًا. تدعم EDR إجراءات التحقيق والاستجابة الخاضعة للرقابة، مما يتيح الاحتواء والمعالجة وتحليل الطب الشرعي.

مضاد الفيروسات فعال ضد البرامج الضارة الشائعة والمعروفة. تم تصميم EDR للتعامل مع التهديدات المتقدمة مثل برامج الفدية والهجمات الخالية من الملفات وعمليات الاستغلال في يوم الصفر وعمليات التدخل المستمرة.

يعمل برنامج مكافحة الفيروسات إلى حد كبير دون تدخل بشري بمجرد نشره. يتم استخدام EDR بنشاط من قبل فرق الأمن كجزء من الاستجابة للحوادث وسير عمل SOC.

غالبًا ما يتم تقييم اكتشاف نقطة النهاية والاستجابة لها جنبًا إلى جنب مع تقنيات الأمان الأخرى، حيث يؤدي كل منها دورًا مميزًا في بنيات الأمان الحديثة.

أصبحت حلول اكتشاف نقاط النهاية والاستجابة لها ضرورية حيث تواجه المؤسسات هجمات متزايدة التعقيد تتجاوز ضوابط الأمان التقليدية التي تركز على الوقاية.

أدى العمل عن بُعد واعتماد السحابة والأجهزة غير المُدارة إلى زيادة عدد نقاط النهاية المعرضة للتهديدات بشكل كبير. تمثل كل نقطة نهاية نقطة دخول محتملة تتطلب الإشراف الأمني المستمر.

تعتمد الهجمات الحديثة على تقنيات مثل التنفيذ بدون ملفات وإساءة استخدام بيانات الاعتماد والحركة الجانبية لتجنب الاكتشاف. تعالج EDR هذه التقنيات من خلال التركيز على أنماط النشاط بدلاً من توقيعات البرامج الضارة المعروفة.

غالبًا ما يظل المهاجمون غير مكتشفين داخل البيئات لفترات طويلة، مما يزيد من الضرر المحتمل. يساعد EDR على تقصير وقت الانتظار من خلال تمكين الاكتشاف المبكر والتحقيق السريع.

تعتمد الاستجابة الفعالة للحوادث على البيانات الدقيقة والإجراءات السريعة على مستوى نقطة النهاية. يوفر EDR الرؤية والتحكم اللازمين للتحقيق في الحوادث واحتواء التهديدات بكفاءة.

تنطوي الحوادث الأمنية بشكل متزايد على عواقب تنظيمية ومالية وتضر بالسمعة. تدعم EDR جهود الامتثال وإدارة المخاطر من خلال تحسين دقة الكشف والمساءلة عن الاستجابة.

تعتمد المؤسسات عادةً اكتشاف نقطة النهاية والاستجابة عندما لا يمكن إدارة المخاطر المتعلقة بنقطة النهاية بفعالية من خلال أدوات الأمان الوقائية فقط.

يؤدي النمو في أجهزة الكمبيوتر المحمولة والخوادم والأجهزة البعيدة إلى زيادة عدد نقاط دخول الهجوم المحتملة. يصبح EDR ضروريًا عندما يجعل حجم نقطة النهاية المراقبة اليدوية غير عملية.

تواجه الصناعات التي يتم استهدافها بشكل متكرر ببرامج الفدية أو التجسس أو سرقة البيانات ضغط هجوم أعلى. يساعد EDR في إدارة هذا التعرض من خلال تمكين الاكتشاف والاستجابة بشكل أسرع على مستوى نقطة النهاية.

يؤدي الافتقار إلى البصيرة في نشاط نقطة النهاية إلى تأخير الكشف عن الحوادث الأمنية والتحقيق فيها. تعالج EDR هذه الفجوة من خلال توفير رؤية مركزية عبر بيئات نقطة النهاية.

تستفيد المنظمات التي تقوم بتطوير عمليات الاستجابة للحوادث أو إضفاء الطابع الرسمي عليها من التحكم على مستوى نقطة النهاية وجمع الأدلة. تدعم EDR الاستعداد للاستجابة من خلال تمكين إجراءات التحقيق والاحتواء من منصة واحدة.

غالبًا ما تتطلب الأطر التنظيمية الكشف عن الحوادث الأمنية والتحقيق فيها والإبلاغ عنها في الوقت المناسب. تساعد EDR على تلبية هذه المتطلبات من خلال تحسين المراقبة واتساق الاستجابة وقابلية التدقيق.

يتطلب تحديد حل اكتشاف نقطة النهاية والاستجابة تقييم القدرات التي تؤثر بشكل مباشر على الرؤية وجودة التحقيق وفعالية الاستجابة.

يقلل الاكتشاف الدقيق من الإيجابيات الكاذبة مع ضمان عدم تفويت التهديدات المتقدمة. تؤثر جودة الكشف السلوكي بشكل مباشر على عبء عمل المحلل وسرعة الاستجابة.

تدعم حلول EDR الفعالة إجراءات الاحتواء والمعالجة المباشرة على مستوى نقطة النهاية. يحدد عمق الاستجابة مدى سرعة تحييد التهديدات بدون أدوات خارجية.

توفر ميزات التحقيق القوية الجداول الزمنية وأشجار العمليات وبيانات الأحداث السياقية. تساعد هذه الإمكانات فرق الأمان على فهم تقدم الهجوم ونطاقه.

يجب أن تعمل عوامل نقطة النهاية بأقل تأثير على أداء النظام. يمكن أن يؤدي الاستخدام المفرط للموارد إلى تعطيل العمليات التجارية وإنتاجية المستخدم.

يجب أن تتكامل منصات EDR مع أدوات الأمان الحالية وسير العمل. يعمل التوافق مع عمليات SOC على تحسين الكفاءة التشغيلية وتنسيق الاستجابة.

تحدد قابلية التوسع مدى جودة أداء حل EDR مع نمو أعداد نقاط النهاية. تتطلب البيئات الكبيرة أو الموزعة أداءً ثابتًا عبر جميع الأجهزة.

أصبح اكتشاف نقطة النهاية والاستجابة لها قدرة أساسية لإدارة حوادث أمان نقاط النهاية في البيئات الحديثة. من خلال التركيز على الاكتشاف والتحقيق والاستجابة على مستوى نقطة النهاية، يعالج EDR التهديدات التي لا تستطيع الأدوات التي تركز على الوقاية وحدها التعامل معها.

مع استمرار تطور تقنيات هجوم نقطة النهاية، تعتمد المؤسسات على EDR للحفاظ على الرؤية وتقليل تأثير الحوادث ودعم عمليات الاستجابة الفعالة. يعزز تطبيق EDR قدرة المؤسسة على إدارة مخاطر نقطة النهاية بدقة وتحكم.

الغرض الرئيسي من EDR هو اكتشاف الحوادث الأمنية والتحقيق فيها والاستجابة لها على أجهزة نقطة النهاية. يتم استخدامه عندما يكون النشاط الضار أو المشبوه قد تجاوز بالفعل الضوابط الوقائية.

EDR ليس بديلاً عن برامج مكافحة الفيروسات. يركز برنامج مكافحة الفيروسات على منع التهديدات المعروفة، بينما يركز EDR على اكتشاف التهديدات النشطة أو التهديدات اللاحقة للاختراق والاستجابة لها.

نعم، يمكن للشركات الصغيرة والمتوسطة استخدام EDR للحصول على رؤية لتهديدات نقطة النهاية وتحسين الاستجابة للحوادث. تم تصميم العديد من حلول EDR لدعم المؤسسات التي لا تحتوي على فرق أمان كبيرة.

لا تتطلب EDR فريقًا أمنيًا مخصصًا، ولكنها تكون أكثر فاعلية عند مراقبتها بنشاط. غالبًا ما تستخدم المؤسسات التي ليس لديها خبرة داخلية خدمات الكشف والاستجابة المُدارة جنبًا إلى جنب مع EDR.

تدعم EDR التحقيقات في الحوادث من خلال توفير بيانات مفصلة عن أحداث نقطة النهاية والجداول الزمنية للنشاط وضوابط الاستجابة. تساعد هذه المعلومات في تحديد كيفية حدوث الهجوم والإجراءات اللازمة لاحتوائه.