🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

إدارة أمان البيانات هي ممارسة حماية بيانات المؤسسة طوال دورة حياتها بالكامل، بما في ذلك الإنشاء والتخزين والاستخدام والمشاركة والحذف. إنه يضمن حماية البيانات من الوصول غير المصرح به أو التعرض أو التغيير أو الخسارة.

تعتمد هذه الممارسة على مجموعة من السياسات والإجراءات والضوابط الفنية مثل إدارة الوصول والتشفير والمراقبة. تحافظ هذه الإجراءات معًا على سرية البيانات وسلامتها وتوافرها.

يتضمن DSM أيضًا الحوكمة والإشراف البشري، وليس التكنولوجيا فقط. من خلال مواءمة الأدوات والعمليات ومسؤوليات الموظفين، تقلل المؤسسات من مخاطر التهديدات الإلكترونية والخطأ البشري وسوء الاستخدام من الداخل مع دعم الامتثال والثقة.

تعتمد المؤسسات على البيانات للعمل بكفاءة وخدمة العملاء والحفاظ على الميزة التنافسية. عندما يتم الكشف عن البيانات أو تغييرها أو فقدها، يمكن أن تعطل العمليات وتقوض عملية صنع القرار وتضر باستقرار الأعمال على المدى الطويل.

يمكن أن يؤدي ضعف أمن البيانات إلى خسائر مالية وعقوبات قانونية وإلحاق الضرر بالسمعة. ومع استمرار تزايد انتهاكات البيانات من حيث الحجم والتأثير، أصبحت الإدارة القوية لأمن البيانات ضرورية لحماية كل من استمرارية الأعمال وثقة العملاء.

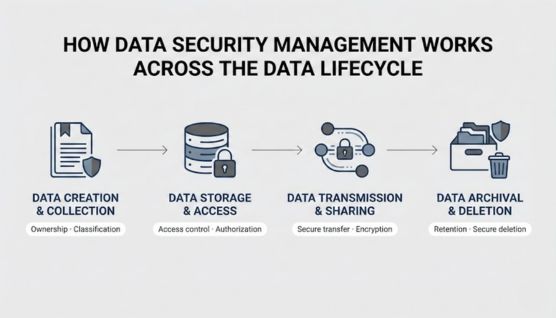

تعمل إدارة أمان البيانات من خلال تطبيق ضوابط أمان مختلفة أثناء انتقال البيانات من خلال الإنشاء والتخزين والاستخدام والمشاركة والتخلص منها. في كل مرحلة، يتم تعديل السياسات والتدابير الفنية لمعالجة المخاطر المحددة التي تم إدخالها خلال تلك المرحلة.

يبدأ الأمان عند إنشاء البيانات أو جمعها من خلال تعيين الملكية وتحديد مستوى الحساسية. وهذا يضمن تطبيق عناصر التحكم المناسبة قبل الوصول إلى البيانات أو تخزينها على نطاق واسع.

تتم حماية البيانات المخزنة من خلال عناصر التحكم في الوصول التي تقيد من يمكنه عرضها أو تعديلها أو حذفها. تساعد آليات المصادقة والترخيص على منع الوصول غير المصرح به أو المفرط.

عندما يتم نقل البيانات أو مشاركتها، فإن التدابير الأمنية تحميها من الاعتراض وسوء الاستخدام. تساعد طرق النقل الآمنة والتشفير في الحفاظ على السرية أثناء الحركة.

يجب أن تظل البيانات المؤرشفة محمية حتى عندما لا يتم استخدامها بشكل نشط. تضمن عمليات الحذف الآمنة إزالة البيانات القديمة أو غير الضرورية نهائيًا ولا يمكن استردادها.

ومع انتقال البيانات خلال دورة حياتها، فإنها تظهر بأشكال مختلفة وتحمل مستويات مختلفة من المخاطر. تراعي إدارة أمان البيانات هذه الاختلافات من خلال تطبيق الحماية استنادًا إلى كيفية تنظيم البيانات ومشاركتها وتنظيمها.

عادةً ما يتم تخزين البيانات المهيكلة في قواعد البيانات وأنظمة الأعمال حيث تكون الدقة والاتساق ضروريين. تركز الجهود الأمنية على التحكم في الوصول ومنع التغييرات غير المصرح بها التي قد تؤثر على العمليات.

تنتشر البيانات غير المهيكلة عبر رسائل البريد الإلكتروني والمستندات والملفات المشتركة، مما يجعل من الصعب تتبعها وتأمينها. نظرًا لأنه يتنقل بشكل متكرر بين المستخدمين والأنظمة، تصبح عناصر التحكم في الرؤية والاستخدام أمرًا بالغ الأهمية.

تشكل البيانات الحساسة أعلى المخاطر عند الكشف عنها بسبب الآثار القانونية أو المالية أو الخصوصية. تتطلب حماية هذه البيانات ضوابط أكثر صرامة لتلبية المعايير التنظيمية وسياسات المخاطر التنظيمية.

تعتمد إدارة أمان البيانات على مناطق تحكم متميزة تحمي البيانات بطرق مختلفة. يعالج كل مكون مخاطر محددة ضمن الإطار الأمني العام.

تتمحور إدارة أمان البيانات حول الحفاظ على فعالية الضوابط بمرور الوقت مع تغير استخدام البيانات والفرق والمخاطر. يتطلب هذا الإشراف المنتظم بدلاً من الأدوات الجديدة أو الإعداد المتكرر.

يجب أن يكون لكل مجموعة بيانات مهمة مالك محدد بوضوح. تضمن الملكية المساءلة عن القرارات والاستثناءات ومشكلات الأمان.

يجب أن تحافظ الفرق على الوعي بكيفية الوصول إلى البيانات ومشاركتها عبر المؤسسة. الرؤية المتسقة تمنع الثغرات الأمنية من المرور دون أن يلاحظها أحد.

تتضمن الإدارة مراجعة ما إذا كانت الضوابط الحالية لا تزال تعمل على النحو المنشود. تساعد الرقابة المنتظمة في تحديد نقاط الضعف قبل أن تتحول إلى حوادث.

يتطلب أمن البيانات التنسيق بين فرق تكنولوجيا المعلومات والأمن والشؤون القانونية وفرق الأعمال. يقلل التواصل الواضح من حالات التأخير عند الحاجة إلى قرارات أو إجراءات.

ومع تطور المخاطر واحتياجات الأعمال، يجب تعديل ضوابط أمن البيانات. تساعد التغييرات الصغيرة في الوقت المناسب في الحفاظ على الحماية دون تعطيل العمليات.

تركز إدارة أمن البيانات على حماية البيانات نفسها أينما وجدت، بينما يركز الأمن السيبراني على حماية الأنظمة والشبكات والبنية التحتية التي تخزن البيانات وتنقلها.

حتى مع وجود سياسات وأدوات قوية، غالبًا ما تواجه المؤسسات تحديات عملية عند إدارة أمان البيانات. تنبع هذه المشكلات عادةً من التعقيد وفجوات الرؤية والعوامل البشرية بدلاً من نقص التكنولوجيا.

تكافح العديد من المؤسسات لتحديد مكان تخزين جميع بياناتها وكيفية استخدامها. بدون الرؤية الكاملة، يصبح تطبيق ضوابط الأمان المتسقة أمرًا صعبًا.

تستمر بيئات البيانات في التوسع عبر الأنظمة الأساسية السحابية والتطبيقات والأجهزة. هذا التعقيد يجعل من الصعب فرض سياسات أمنية موحدة في كل مكان.

قد توجد سياسات الأمان ولكن لا يتم تطبيقها دائمًا بشكل ثابت عبر الأنظمة والفرق. يمكن أن تؤدي الثغرات في الإنفاذ إلى إنشاء نقاط ضعف يستغلها المهاجمون أو المطلعون.

يمكن للموظفين كشف البيانات عن غير قصد من خلال الأخطاء أو الممارسات غير الآمنة. يظل سوء الاستخدام من الداخل، سواء كان عرضيًا أو متعمدًا، أحد أصعب المخاطر التي يمكن إدارتها.

تتغير التهديدات بشكل أسرع مما يمكن أن تتكيف معه العديد من برامج الأمان. قد تتخلف المؤسسات التي تفشل في تحديث الضوابط بانتظام عن المخاطر الناشئة.

يتطلب تنفيذ إدارة أمان البيانات نهجًا منظمًا يجمع بين الأشخاص والعمليات والتكنولوجيا. بدلاً من الاعتماد على الأدوات المعزولة، يجب على المؤسسات بناء الأمان في كيفية التعامل مع البيانات عبر الأعمال.

يبدأ التنفيذ بفهم البيانات الموجودة وأين تكمن أعلى المخاطر. يساعد هذا التقييم في تحديد أولويات جهود الأمان بناءً على التأثير المحتمل.

تحدد السياسات الواضحة كيفية الوصول إلى البيانات وتخزينها ومشاركتها. توفر هذه القواعد الاتساق وتوجه كل من الضوابط الفنية وسلوك الموظفين.

يتم نشر عناصر التحكم الفنية مثل قيود الوصول والتشفير لفرض السياسات. تضمن عناصر التحكم هذه تطبيق حماية البيانات باستمرار عبر الأنظمة.

يلعب الموظفون دورًا مهمًا في أمن البيانات ويجب أن يفهموا مسؤولياتهم. يقلل التدريب من الأخطاء التي تؤدي غالبًا إلى التعرض للبيانات.

تساعد المراقبة المستمرة في التحقق من أن عناصر التحكم تعمل على النحو المنشود. يضمن التحسين المستمر أن أمن البيانات يتكيف مع المخاطر والتغييرات الجديدة.

تتعامل CloudSek مع إدارة أمن البيانات من خلال التركيز على منع تعرض البيانات قبل أن تصبح حادثة أمنية. تساعد منصة حماية المخاطر الرقمية المؤسسات على تحديد التهديدات الخارجية التي يمكن أن تؤدي إلى تسرب البيانات أو الوصول غير المصرح به.

تراقب المنصة باستمرار الويب المفتوح والويب المظلم والأصول السحابية ومستودعات التعليمات البرمجية العامة لاكتشاف بيانات الاعتماد المكشوفة والبيانات الحساسة والأنظمة الضعيفة. من خلال رسم خريطة لسطح الهجوم الخارجي وسلسلة التوريد للمؤسسة، يساعد CloudSek على تقليل مخاطر الوصول إلى البيانات من خلال نقاط الدخول التي يتم تجاهلها.

بالإضافة إلى الوقاية، تدعم CloudSek الاستجابة والامتثال من خلال توفير معلومات حول التهديدات والمساعدة في إزالة مواقع التصيد الاحتيالي والنطاقات الضارة. يساعد هذا النهج الاستباقي القائم على المخاطر المؤسسات على إدارة أمن البيانات بشكل أكثر فعالية عبر نظامها البيئي الرقمي.