🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الهجوم الإلكتروني هو محاولة ضارة للوصول إلى أجهزة الكمبيوتر أو الشبكات أو البيانات الرقمية أو إتلافها أو إساءة استخدامها دون إذن. عادة ما يكون الغرض منه سرقة المعلومات أو تعطيل الخدمات أو السيطرة على الأنظمة.

نظرًا لاعتماد الشركات والحكومات والأفراد بشكل أكبر على المنصات السحابية والخدمات عبر الإنترنت والأجهزة المتصلة، أصبحت الهجمات الإلكترونية أكثر تكرارًا وانتشارًا. تقدم البيئات الرقمية الآن أسطح هجوم أكبر تجذب مجموعة واسعة من الجهات الفاعلة في مجال التهديد.

لم تعد الهجمات الإلكترونية حوادث فنية معزولة ولكنها جزء من مشهد المخاطر الرقمية المستمر. يعد فهم طبيعتها وتأثيرها وطرق التحكم أمرًا ضروريًا للحفاظ على الأمن والاستقرار التشغيلي.

تطورت الهجمات الإلكترونية من حوادث أمنية عرضية إلى تهديد رقمي مستمر وواسع النطاق. تحدث عمليات الاحتيال المالي وبرامج الفدية وانتهاكات البيانات الآن بشكل متكرر وتتسبب في أضرار مستمرة بدلاً من التعطيل المعزول.

وفقًا لمركز شكاوى جرائم الإنترنت التابع لمكتب التحقيقات الفيدرالي (IC3)، أبلغ الأمريكيون عن 859532 شكوى تتعلق بالجرائم الإلكترونية في عام 2024، مع خسائر إجمالية تجاوزت 16.6 مليار دولار. تحذر السلطات الأمريكية من أنه من المتوقع أن يستمر نشاط الجرائم الإلكترونية والأثر المالي في الارتفاع خلال السنوات القادمة حيث يعتمد المهاجمون بشكل متزايد على الأتمتة والتقنيات المتقدمة.

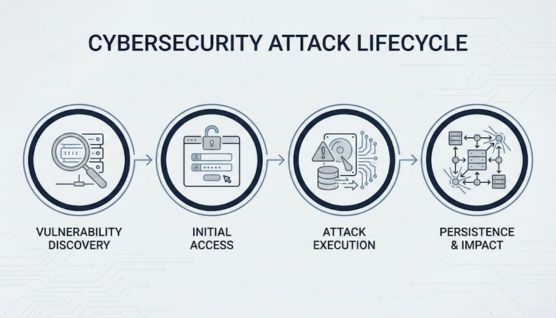

يبدأ الهجوم الإلكتروني عادةً عندما يحدد المهاجم نقطة ضعف في النظام أو التطبيق أو حساب المستخدم التي يمكن استغلالها. قد يكون هؤلاء المهاجمون مجرمي الإنترنت أو المجموعات المنظمة أو المطلعين أو الجهات الفاعلة التي ترعاها الدولة، اعتمادًا على هدف الهجوم.

بمجرد العثور على نقطة ضعف، يحاول المهاجمون الحصول على وصول غير مصرح به إلى الشبكات أو الأجهزة أو البيانات. تشمل الأهداف الشائعة بيانات اعتماد المستخدم وقواعد البيانات والبيئات السحابية وأنظمة الأعمال الهامة.

بعد الحصول على الوصول، يقوم المهاجم بتنفيذ إجراءات مثل سرقة البيانات أو تشفير الملفات أو تعطيل الخدمات أو التحرك أفقيًا داخل البيئة. تستمر العديد من الهجمات دون أن يلاحظها أحد لفترات طويلة، مما يسمح بمزيد من الضرر قبل الاكتشاف.

تستخدم الهجمات الإلكترونية تقنيات مختلفة اعتمادًا على هدف المهاجم والضعف الذي يتم استغلاله. يتبع كل نوع طريقة مميزة ويستهدف أنظمة أو بيانات أو مستخدمين محددين، وهذا هو سبب أهمية فهم هذه الفئات.

تتضمن هجمات البرامج الضارة برامج ضارة مصممة للتسلل إلى الأنظمة دون موافقة المستخدم. غالبًا ما يتم تسليم هذه البرامج من خلال الملفات المصابة أو مواقع الويب المخترقة أو التنزيلات الضارة.

بمجرد التثبيت، يمكن للبرامج الضارة التجسس على النشاط أو سرقة البيانات أو منح المهاجمين التحكم عن بعد في الأجهزة. وهي تستهدف عادةً نقاط النهاية مثل أجهزة الكمبيوتر والأجهزة المحمولة، مما يجعلها واحدة من أكثر طرق الهجوم انتشارًا.

تعتمد هجمات التصيد الاحتيالي على الرسائل الخادعة التي تبدو مشروعة لخداع المستخدمين للكشف عن معلومات حساسة. يتم تسليم هذه الرسائل عادةً عبر البريد الإلكتروني أو الرسائل النصية أو مواقع الويب المزيفة.

الأهداف الأساسية للتصيد الاحتيالي هي بيانات اعتماد المستخدم والمعلومات المالية والبيانات الشخصية. نظرًا لأن التصيد الاحتيالي يستغل الثقة البشرية بدلاً من العيوب الفنية، فإنه يظل فعالًا للغاية ويصعب القضاء عليه.

تقوم هجمات برامج الفدية بتشفير الملفات أو أنظمة القفل لمنع الوصول إلى البيانات. ثم يطلب المهاجمون الدفع مقابل استعادة الوصول.

تستهدف هذه الهجمات بشكل أساسي الشركات والمؤسسات التي تعتمد على التوافر المستمر للنظام. يمكن أن تتسبب برامج الفدية في حدوث اضطراب تشغيلي شديد وفترات استرداد طويلة حتى بعد الدفع.

تحاول هجمات DDoS إرباك الأنظمة عن طريق إغراقها بحركة مرور مفرطة. هذا يمنع المستخدمين الشرعيين من الوصول إلى مواقع الويب أو الخدمات عبر الإنترنت.

الهدف الرئيسي لهجوم DDoS هو توفر النظام وليس البيانات. غالبًا ما تستخدم مثل هذه الهجمات لتعطيل العمليات أو الإضرار بالسمعة أو صرف انتباه فرق الأمن عن التدخلات الأخرى.

تحدث هجمات Man-in-the-Middle عندما يعترض المهاجمون سرًا الاتصالات بين طرفين. يحدث هذا عادةً على الشبكات غير الآمنة أو المحمية بشكل سيئ.

من خلال التقاط البيانات أثناء النقل، يمكن للمهاجمين سرقة بيانات الاعتماد أو تغيير المعلومات. تستهدف هذه الهجمات عادةً جلسات تسجيل الدخول والمعاملات المالية والاتصالات الخاصة.

تستغل هجمات حقن SQL الثغرات الأمنية في التطبيقات التي تتفاعل مع قواعد البيانات. يقوم المهاجمون بإدراج استعلامات ضارة من خلال حقول الإدخال لمعالجة عمليات قاعدة البيانات.

يسمح هذا بالوصول غير المصرح به إلى السجلات الحساسة أو الوظائف الإدارية. يعد التحقق الضعيف من صحة الإدخال والتطبيقات القديمة من عوامل التمكين الشائعة لهذا النوع من الهجمات.

تستهدف عمليات الاستغلال في يوم الصفر الثغرات الأمنية غير المعروفة لموردي البرامج في وقت الهجوم. نظرًا لعدم وجود تصحيح، غالبًا ما تكون الدفاعات غير مهيأة.

يستخدم المهاجمون هذه الثغرات للوصول المبكر قبل توفر إجراءات الكشف. تعتبر هجمات يوم الصفر خطيرة بشكل خاص بسبب التخفي ومعدل النجاح المرتفع.

تنشأ التهديدات الداخلية من الأفراد الذين لديهم وصول شرعي إلى الأنظمة أو البيانات. قد يشمل ذلك الموظفين أو المقاولين أو الشركاء.

يمكن أن تكون هذه التهديدات متعمدة أو عرضية، ولكن التأثير غالبًا ما يكون شديدًا بسبب الأذونات الحالية. عادةً ما تؤثر الحوادث الداخلية على البيانات الحساسة والأنظمة الداخلية.

تؤثر الهجمات الإلكترونية في العالم الحقيقي على أهداف مختلفة بطرق مختلفة، اعتمادًا على هدف المهاجم والأنظمة المعنية.

يمكن أن يمتد تأثير الهجوم الإلكتروني إلى ما هو أبعد من الاختراق الأولي، مما يؤثر على الشؤون المالية والعمليات وأمن البيانات والثقة طويلة الأجل.

يساعد اكتشاف الهجمات الإلكترونية مبكرًا على تقليل الضرر ومنع المهاجمين من الحفاظ على الوصول طويل المدى إلى الأنظمة. تعتمد معظم عمليات الاكتشاف على تحديد النشاط غير المعتاد بدلاً من انتظار الاضطراب المرئي.

يمكن أن تشير الزيادات غير العادية في حركة المرور أو الاتصالات غير المتوقعة أو عمليات نقل البيانات غير الطبيعية إلى هجوم قيد التقدم. تساعد مراقبة سلوك الشبكة على تحديد الاختراقات قبل تصعيدها.

قد تشير الأعطال غير المتوقعة أو الأداء البطيء أو تغييرات التكوين غير المصرح بها إلى حدوث اختراق. غالبًا ما تظهر هذه العلامات بعد تنفيذ البرامج الضارة أو الوصول غير المصرح به.

تقوم أدوات الأمان بإنشاء تنبيهات عند اكتشاف أنماط تهديد أو حالات شاذة معروفة. تعمل مراجعة التنبيهات والسجلات بانتظام على تحسين سرعة الاستجابة والدقة.

توفر معلومات التهديدات نظرة ثاقبة لأساليب الهجوم الناشئة ومؤشرات التسوية. تساعد المعلومات الخارجية المؤسسات على التعرف على التهديدات التي قد تفوتها المراقبة الداخلية.

يركز التخفيف على الحد من الضرر بمجرد حدوث هجوم إلكتروني بالفعل. يعد العمل السريع والمنسق أمرًا بالغ الأهمية لتقليل المزيد من الضرر وتقصير وقت التعافي.

يجب فصل الأنظمة المتأثرة على الفور لوقف انتشار الهجوم. تمنع العزلة المهاجمين من التحرك أفقيًا عبر الشبكات.

يجب تعطيل الحسابات وبيانات الاعتماد المخترقة أو إعادة تعيينها في أقرب وقت ممكن. هذا يقلل من قدرة المهاجم على الحفاظ على الوصول.

تسمح النسخ الاحتياطية النظيفة باستعادة الأنظمة والبيانات دون التفاوض مع المهاجمين. يضمن اختبار النسخ الاحتياطي المنتظم إمكانية الاسترداد بسرعة.

يؤدي تطبيق تصحيحات الأمان إلى إغلاق الثغرات الأمنية المستخدمة في الهجوم. هذا يساعد على منع الاستغلال المتكرر لنفس الضعف.

يركز منع الهجمات الإلكترونية على تقليل فرص نجاح الهجوم قبل حدوث أي ضرر. تلعب أساسيات الأمان القوية والممارسات المتسقة دورًا مهمًا في تقليل المخاطر.

تساعد أساليب المصادقة القوية على ضمان وصول المستخدمين المصرح لهم فقط إلى الأنظمة والبيانات. تقلل المصادقة متعددة العوامل بشكل كبير من مخاطر اختراق الحساب.

تعمل تحديثات البرامج العادية على إصلاح الثغرات الأمنية المعروفة قبل أن يتمكن المهاجمون من استغلالها. تظل الأنظمة غير المصححة واحدة من أكثر نقاط الدخول شيوعًا للهجمات.

يساعد تدريب توعية المستخدم الأفراد على التعرف على محاولات التصيد الاحتيالي والنشاط المشبوه. من غير المرجح أن يقع المستخدمون المطلعون ضحية لهجمات الهندسة الاجتماعية.

تساعد عناصر التحكم في أمان الشبكة مثل جدران الحماية وأنظمة منع الاختراق على تصفية حركة المرور الضارة. يحد التقسيم من انتشار الهجمات في حالة حدوث خرق.

يعمل التكوين الآمن للنظام على تقليل التعرض غير الضروري وأسطح الهجوم. يؤدي تطبيق الوصول الأقل امتيازًا إلى تقييد ما يمكن للمهاجمين القيام به إذا تم الحصول على حق الوصول.

تستمر الهجمات الإلكترونية في التطور مع تقدم التكنولوجيا والاتصال وقدرات المهاجم. من المتوقع أن تصبح التهديدات المستقبلية أكثر تلقائية واستهدافًا ويصعب اكتشافها.

يستخدم المهاجمون بشكل متزايد الأتمتة والذكاء الاصطناعي لتوسيع نطاق التصيد الاحتيالي وإنشاء البرامج الضارة واكتشاف الثغرات الأمنية. وهذا يسمح للهجمات بالتكيف بشكل أسرع واستهداف الضحايا بشكل أكثر كفاءة.

أصبح بائعو الطرف الثالث وموفرو البرامج نقاط دخول شائعة للهجمات. يمكن لمورد واحد تم اختراقه الكشف عن مؤسسات متعددة في وقت واحد.

تعمل الخدمات السحابية التي تم تكوينها بشكل خاطئ وواجهات برمجة التطبيقات المكشوفة على إنشاء أسطح هجوم جديدة. ومع انتقال المزيد من البيانات إلى البيئات السحابية، يقوم المهاجمون بتحويل التركيز بعيدًا عن الشبكات التقليدية.

تتطور عمليات برامج الفدية إلى نماذج منظمة قائمة على الخدمة. هذا يقلل من حاجز الدخول ويزيد من حجم الهجمات.

تساعد CloudSek المؤسسات على تحديد المخاطر الرقمية الخارجية من خلال مراقبة الأصول المكشوفة والجهات الفاعلة في التهديد وأنماط الهجوم الناشئة في الوقت الفعلي. تسمح هذه الرؤية لفرق الأمان بفهم التهديدات المحتملة قبل استغلالها.

من خلال اكتشاف المؤشرات المبكرة للتهديدات الإلكترونية، تدعم CloudSek التعرف على الهجمات والاستجابة لها بشكل أسرع. يقلل الوعي المبكر من وقت الانتظار ويحد من تأثير النشاط الضار.

تعمل معلومات التهديدات الاستباقية أيضًا على تعزيز جهود الوقاية والتخفيف من خلال تحديد أولويات المخاطر بناءً على التعرض في العالم الحقيقي. يتيح ذلك للمؤسسات تركيز الموارد على التهديدات الأكثر خطورة بدلاً من الاستجابة بعد حدوث الضرر.