🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تعمل البيئات السحابية الآن على تشغيل غالبية التطبيقات الحديثة ومنصات البيانات والخدمات الرقمية - غالبًا ما تتعرض للإنترنت وتتم إدارتها من خلال واجهات برمجة التطبيقات بدلاً من الشبكات المادية. لقد غيّر هذا التحول بشكل أساسي كيفية إنشاء المخاطر واستغلالها.

وفقًا لتقرير تكلفة خرق البيانات الصادر عن شركة IBM، تعد الانتهاكات المتعلقة بالسحابة من بين أكثر الانتهاكات تكلفة في المعالجة، ويرجع ذلك إلى حد كبير إلى التكوينات الخاطئة وإساءة استخدام الهوية بدلاً من فشل البنية التحتية.

أمان السحابة هو نظام حماية البيانات والتطبيقات وأعباء العمل والهويات والتكوينات المستندة إلى السحابة عبر البيئات السحابية العامة والخاصة والمختلطة.

إنه يؤمن الموارد التي تواجه الإنترنت والتي تعتمد على واجهة برمجة التطبيقات والمتغيرة باستمرار حيث لا تعمل عناصر التحكم القائمة على المحيط.

تشير Gartner إلى أن 99% من حوادث أمان السحابة تنشأ عن التكوينات الخاطئة للعملاء، وأن أكثر من 60-80٪ من الهجمات السحابية تستهدف واجهات برمجة التطبيقات، مما يجعل أمان السحابة مشكلة تتمحور حول التكوين والهوية. تعمل في بيئات ديناميكية حيث يكون الوصول متمركزًا حول الهوية، ويتم توسيع البنية التحتية تلقائيًا، وتحدث تغييرات التكوين باستمرار.

تعمل عناصر التحكم في الأمان على فرض الحماية في طبقات الهوية والتكوين ووقت التشغيل لتقليل عمليات التهيئة الخاطئة والوصول غير المصرح به وتعرض أعباء العمل للخطر. يقوم موفرو السحابة بحماية البنية التحتية الأساسية، بينما تحمي المؤسسات الهويات والأذونات والبيانات والتكوينات. يعمل هذا النموذج على ترسيخ أمان السحابة كممارسة مستمرة قائمة على المخاطر تحافظ على الرؤية والتحكم والمرونة مع تطور البيئات السحابية.

يعد أمان السحابة أمرًا مهمًا لأن البيئات السحابية تتغير بشكل أساسي كيف يتم إدخال المخاطر واستغلالها وتوسيع نطاقها. العوامل التالية تجعل أمان السحابة طبقة تحكم مهمة بدلاً من التحسين الاختياري:

يعمل أمان السحابة من خلال المراقبة المستمرة لبيئات السحابة وتحليل المخاطر في الوقت الفعلي وفرض الضوابط تلقائيًا مع تغير الموارد والهويات والتكوينات. إنه يستبدل الدفاعات المحيطية الثابتة بالحماية التكيفية السحابية الأصلية.

الخطوة 1: اكتشاف الأصول السحابية وجردها

تعمل منصات الأمان السحابية باستمرار على تحديد موارد السحابة عبر الحسابات والمناطق والخدمات. يتضمن ذلك أعباء العمل والتخزين والهويات وواجهات برمجة التطبيقات والتكوينات، مما يؤدي إلى إنشاء مخزون في الوقت الفعلي يعكس كيفية عمل البيئة فعليًا.

الخطوة 2: مراقبة التكوينات والوضع

تعمل عناصر التحكم في الأمان على تقييم تكوينات السحابة مقابل أفضل ممارسات الأمان وخطوط الأساس للامتثال. يتم اكتشاف التكوينات الخاطئة والإعدادات الافتراضية غير الآمنة وانحراف التكوين بمجرد حدوث التغييرات.

الخطوة 3: تحليل الهوية وسلوك الوصول

يتم تقييم أدوار المستخدمين وحسابات الخدمة ومفاتيح API والأذونات وفقًا لمبادئ أقل الامتيازات. يتم وضع علامة على أنماط الوصول غير الطبيعية والأذونات المفرطة وسلوك الهوية المحفوف بالمخاطر للتحقيق.

الخطوة 4: فحص عبء العمل ونشاط وقت التشغيل

يراقب أمان السحابة كيفية تصرف أعباء العمل أثناء التنفيذ. تشير الأنشطة المشبوهة، مثل اتصالات الشبكة غير المتوقعة أو تصعيد الامتيازات أو سلوك العمليات غير الطبيعي، إلى حدوث اختراق محتمل.

الخطوة 5: فرض السياسات واكتشاف المخاطر

يتم تقييم المخاطر المكتشفة باستخدام منطق السياسة والتحليل السلوكي والإشارات السياقية. يسمح هذا لأمان السحابة بتحديد أولويات التهديدات الحقيقية بدلاً من انتهاكات القواعد الثابتة.

الخطوة 6: التشغيل الآلي للاستجابة والمعالجة

عند تأكيد المخاطر، يمكن لأمان السحابة معالجة المشكلات تلقائيًا عن طريق تقييد الوصول أو تصحيح التكوينات أو عزل أعباء العمل أو تنبيه فرق الأمان لمنع التصعيد.

الخطوة 7: التكامل مع عمليات الأمان

يتم إدخال جميع النتائج والإجراءات في عمليات سير عمل SIEM و SOAR والاستجابة للحوادث. وهذا يضمن إدارة التهديدات السحابية كجزء من استراتيجية أمان موحدة وليس بمعزل عن غيرها.

يحدث فشل الأمان السحابي الشائع في العالم الحقيقي عندما يتم نشر خدمة تخزين أو قاعدة بيانات مع إعدادات وصول متساهلة للغاية. تُظهر الحوادث البارزة أن خروقات البيانات السحابية غالبًا ما تحدث بسبب التكوينات الخاطئة أكثر من عمليات الاستغلال الفوري أو البرامج الضارة.

على سبيل المثال- كشف خرق Capital One في عام 2019 عن بيانات من أكثر من 100 مليون عميل بسبب دور IAM الذي تم تكوينه بشكل خاطئ وقاعدة جدار الحماية في AWS، وليس وجود خلل في البنية التحتية لمزود السحابة.

يقوم المهاجمون بفحص البيئات السحابية باستمرار بحثًا عن الموارد المكشوفة مثل مجموعات التخزين العامة وواجهات برمجة التطبيقات غير الآمنة والهويات ذات الامتيازات الزائدة. وفقًا لأبحاث التهديدات السحابية لعام 2022 التي أجرتها Microsoft، غالبًا ما يتم اكتشاف الأصول السحابية المعرضة للإنترنت بواسطة الماسحات الضوئية الآلية في غضون دقائق من التكوين الخاطئ، مما يتيح الوصول السريع إلى البيانات قبل أن يكتشف المدافعون التعرض.

حدثت الانتهاكات الناتجة عن التكوين الخاطئ بشكل متكرر على نطاق واسع. في عام 2017، كشفت Accenture عن بيانات داخلية حساسة من خلال التخزين السحابي غير الآمن، بينما كشفت Facebook في عام 2019 عن تعرض مئات الملايين من سجلات المستخدمين بسبب قواعد البيانات السحابية الآمنة بشكل غير صحيح. في كل حالة، ظل مزود السحابة آمنًا - حدث الفشل من جانب العميل في نموذج المسؤولية المشتركة.

تواجه البيئات السحابية تهديدات فريدة لأنها ديناميكية وقائمة على الهوية ومعرضة للخطر من خلال واجهات برمجة التطبيقات والخدمات التي تواجه الإنترنت. يستغل المهاجمون هذه الخصائص لتجاوز الضوابط التقليدية وتوسيع الوصول بسرعة.

التهديد 1- التكوينات الخاطئة والإعدادات الافتراضية غير الآمنة

تظل التكوينات الخاطئة هي المصدر الأكثر اتساقًا للتعرض السحابي. وفقًا لتقرير حالة أمان السحابة الصادر عن Orca Security، تمتلك 81٪ من المؤسسات أحد أصول السحابة العامة على الأقل (على سبيل المثال، مع المنافذ المفتوحة)، عادةً بسبب التكوينات الخاطئة أو إعدادات الأمان المهملة بدلاً من الاستغلال النشط.

التهديد 2- المساومة على الهوية وإساءة استخدام الامتيازات

تسمح بيانات الاعتماد المسروقة ومفاتيح الوصول المسربة والأذونات المفرطة للمهاجمين بالمصادقة كمستخدمين أو خدمات شرعية. بمجرد الدخول، يتيح تصعيد الامتيازات الوصول إلى الموارد الحساسة وطائرات التحكم.

التهديد 3 - التعرض للبيانات والتسرب العرضي

غالبًا ما يكون تسرب البيانات السحابية عرضيًا. يشير تقرير IBM إلى أن البيئات السحابية التي تم تكوينها بشكل خاطئ هي من بين الأسباب الثلاثة الأولى لتعرض البيانات، حيث يستغرق اكتشاف الحوادث وقتًا أطول بكثير بسبب عدم وجود إشارات هجوم واضحة.

التهديد 4- إساءة استخدام واجهة برمجة التطبيقات وعمليات الدمج غير الآمنة

تعتمد المنصات السحابية بشكل أساسي على واجهة برمجة التطبيقات. وجد تقرير Salt Labs عن حالة أمان واجهة برمجة التطبيقات (Q1 2023) زيادة بنسبة 400٪ في مهاجمو API الفريدون خلال فترة الستة أشهر الأخيرة، استنادًا إلى بيانات العملاء التجريبية. وهذا يعكس الارتفاع السريع في نشاط المهاجم ضد واجهات برمجة التطبيقات.

تستمر هذه التهديدات لأن البيئات السحابية تتغير باستمرار، مما يجعل الرؤية المستمرة وضوابط الهوية القوية والكشف الآلي أمرًا ضروريًا.

يحمي أمان السحابة المجموعة الكاملة من الأصول التي تعمل داخل البيئات السحابية، حيث يعتمد الوصول على الهوية، وتتغير التكوينات باستمرار، ويتم الكشف عن مستويات التحكم من خلال واجهات برمجة التطبيقات. تمتد الحماية إلى ما وراء البنية التحتية لتشمل الهويات والبيانات والسلوك التشغيلي.

يعتمد أمان السحابة على مجموعة من المكونات الأساسية التي تعمل معًا لحماية البيئات الديناميكية التي يمكن الوصول إليها عبر الإنترنت. يعالج كل مكون نقطة فشل محددة شائعة في عمليات النشر السحابية.

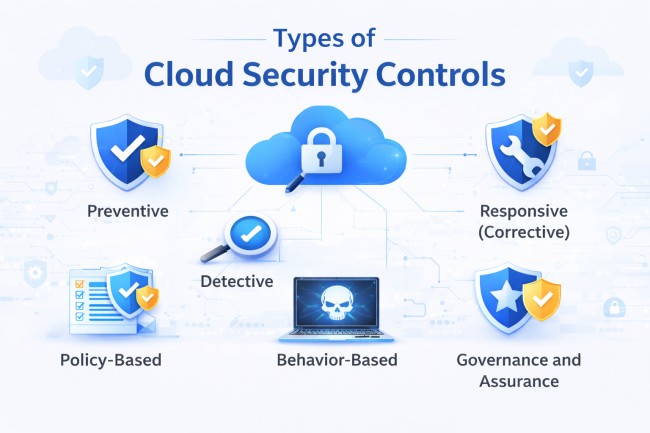

تعمل عناصر التحكم في أمان السحابة عبر دورة حياة المخاطر - قبل التعرض وأثناء النشاط وبعد الاكتشاف. يعالج كل نوع من أنواع التحكم وضع فشل معين ويكون أكثر فاعلية عند وضعه معًا.

يختلف أمان السحابة وأمن تكنولوجيا المعلومات التقليدي اختلافًا جوهريًا في البنية ونقاط التحكم وديناميكيات المخاطر. تم تصميم أمان السحابة للبيئات المرنة التي تعتمد على الهوية، بينما يفترض أمن تكنولوجيا المعلومات التقليدي البنية التحتية الثابتة وحدود الشبكة المحددة.

هذه التحديات تجعل أمان السحابة أمرًا رائعًا وظيفة إدارة المخاطر المستمرة، مما يتطلب إمكانية الرؤية في الوقت الفعلي وإدارة الهوية والإنفاذ الآلي للعمل بأمان على نطاق السحابة.

يعد أمان السحابة ركيزة أساسية لاستراتيجيات الأمان الحديثة لأنه يحمي البيئات التي تعمل فيها التطبيقات والبيانات والهويات الآن بشكل افتراضي. نظرًا لأن المؤسسات تتبنى نماذج السحابة أولاً ومتعددة السحابات، يجب أن يتحول تطبيق الأمان من ضوابط البنية التحتية الثابتة إلى الحماية المستمرة القائمة على الهوية والتكوين.

في بنيات Zero Trust، يفرض أمان السحابة مبدأ عدم الثقة مطلقًا والتحقق دائمًا. يتم تقييم الهويات وأعباء العمل والخدمات باستمرار استنادًا إلى السلوك والأذونات والسياق بدلاً من موقع الشبكة، مما يقلل من مخاطر الثقة الضمنية والحركة الجانبية.

يلعب أمان السحابة أيضًا دورًا مهمًا في خطوط أنابيب DevSecOps و CI/CD. من خلال تضمين عناصر التحكم في الأمان في البنية الأساسية كتعليمات برمجية وعمليات سير عمل النشر ومراقبة وقت التشغيل، تكتشف المؤسسات التكوينات الخاطئة ونقاط الضعف مبكرًا دون إبطاء سرعة التطوير.

أخيرًا، يتكامل أمان السحابة مع منصات SOC و SIEM و SOAR لدعم الاكتشاف والاستجابة المركزية. يعمل القياس عن بُعد من البيئات السحابية على إثراء اكتشاف التهديدات، وتمكين المعالجة الآلية، وضمان إدارة مخاطر السحابة كجزء من استراتيجية أمان موحدة للمؤسسة وليس بشكل منعزل.