🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

Cloud Access Security Broker (CASB) هو عنصر تحكم في الأمان السحابي يحكم الوصول بين المستخدمين والخدمات المستندة إلى السحابة. يتيح التنسيب بين مستهلكي الخدمات السحابية وموفري الخدمات السحابية تطبيق سياسات الأمان والحوكمة في طبقة الوصول.

تعمل تطبيقات المؤسسات الحديثة بشكل متزايد على منصات الطرف الثالث بدلاً من البنية التحتية الداخلية. يؤدي فقدان الملكية المباشرة لبيئات التطبيقات إلى الحد من الرؤية والتحكم باستخدام نماذج الأمان التقليدية القائمة على المحيط.

تعمل طبقة إدارة الوصول المخصصة على استعادة الإشراف عبر الخدمات السحابية الخارجية دون تضمين عناصر التحكم داخل تلك الخدمات. التركيز على تنظيم الوصول إلى الخدمة وتفاعل المستخدم يحدد CASB كفئة أمان سحابية مميزة بدلاً من أداة أمان الشبكة.

يعمل Cloud Access Security Broker (CASB) من خلال تقييم تفاعلات المستخدم مع الخدمات السحابية في لحظة حدوث الوصول أو النشاط. يتم تشغيل قرارات السياسة باستخدام إشارات مثل سياق الهوية ونوع التطبيق وحساسية البيانات.

يعتمد التكامل مع المنصات السحابية على نقاط التحكم المنطقية بدلاً من الملكية المباشرة للبنية التحتية. قد يتم التنفيذ أثناء الوصول أو بعد تسجيل النشاط، وفقًا لمتطلبات التكوين.

يتم الحفاظ على الرؤية عبر استخدام السحابة من خلال التحليل المستمر للسلوك وحركة البيانات. تستمر الفعالية حتى عند الوصول إلى الخدمات السحابية عن بُعد أو من أجهزة غير مُدارة.

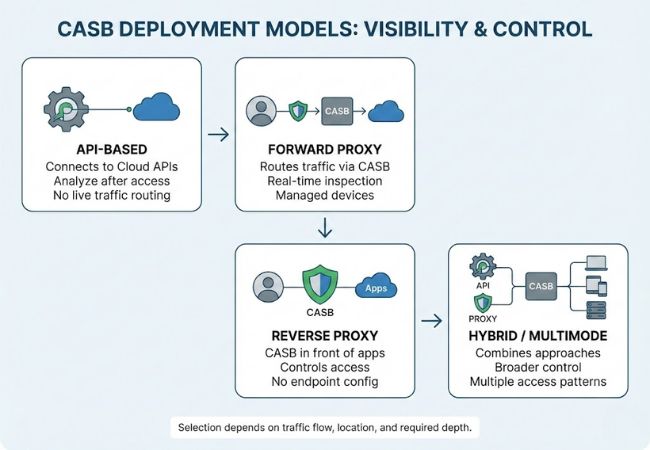

توجد نماذج نشر CASB مختلفة لتوفير الرؤية والتحكم عبر سيناريوهات الوصول إلى السحابة المختلفة. يعتمد الاختيار على عوامل مثل تدفق حركة المرور وموقع المستخدم وعمق التنفيذ المطلوب.

يتصل النشر المستند إلى API مباشرة بواجهات برمجة تطبيقات الخدمة السحابية لتحليل النشاط وتطبيق السياسات بعد حدوث الوصول. يتم تحقيق الرؤية في إجراءات المستخدم وتخزين البيانات وتغييرات التكوين بدون توجيه حركة المرور المباشرة.

يعمل نشر البروكسي الأمامي على توجيه حركة مرور المستخدم عبر CASB قبل الوصول إلى الخدمات السحابية. يتم إجراء الفحص والتنفيذ في الوقت الفعلي أثناء الوصول، وعادةً ما يتطلب ذلك أجهزة مُدارة أو تكوين شبكة.

يؤدي النشر العكسي للوكيل إلى وضع CASB أمام التطبيقات السحابية للتحكم في الوصول دون تكوين نقطة النهاية. يتم فرض عمليات التحقق من المصادقة والسياسة عندما يتصل المستخدمون بالخدمة.

يجمع النشر المختلط بين الأساليب القائمة على API والقائمة على الوكيل لتغطية أنماط الوصول المتعددة. يتم تحقيق تحكم أوسع عبر الأجهزة المُدارة والأجهزة غير المُدارة وعمليات الدمج السحابية الأصلية.

يتم تجميع إمكانات الأمان داخل CASB في مناطق تحكم وظيفية تتناول الرؤية والحوكمة ومعالجة البيانات واكتشاف المخاطر عبر الخدمات السحابية.

يحدد اكتشاف التطبيقات الخدمات السحابية التي يصل إليها المستخدمون، بما في ذلك التطبيقات غير المصرح بها أو غير المعروفة. يتم تحليل أنماط الاستخدام وتكرار الوصول لرسم خريطة التعرض الحقيقي للسحابة.

تقوم مراقبة نشاط المستخدم بتتبع الإجراءات التي يتم تنفيذها داخل التطبيقات السحابية بعد منح الوصول. يساعد السياق السلوكي على تحديد التفاعلات الخطرة أو غير المصرح بها.

تتعرف إمكانات تصنيف البيانات على المعلومات الحساسة المخزنة أو المعالجة في الخدمات السحابية. يتيح الوعي بالمحتوى تطبيق السياسة بناءً على نوع البيانات ومستوى المخاطر.

تطبق آليات التحكم في البيانات القواعد التي تقيد المشاركة أو التنزيل أو التعرض الخارجي. يعمل تطبيق السياسة على مواءمة استخدام البيانات مع معايير الحوكمة التنظيمية.

يقوم اكتشاف التهديدات بتحليل الحالات الشاذة مثل سلوك تسجيل الدخول غير المعتاد أو الحسابات المخترقة. تعمل الإشارات السياقية على تحسين تحديد النشاط الضار داخل البيئات السحابية.

يضمن تطبيق السياسة التطبيق المتسق لقواعد الأمان عبر الخدمات السحابية. تظل عناصر التحكم نشطة بغض النظر عن موقع المستخدم أو طريقة الوصول.

يسجل تسجيل التدقيق أحداث الوصول إلى السحابة وإجراءات السياسة للتتبع. يدعم النشاط المسجل مراجعات الحوكمة وتقييمات الامتثال.

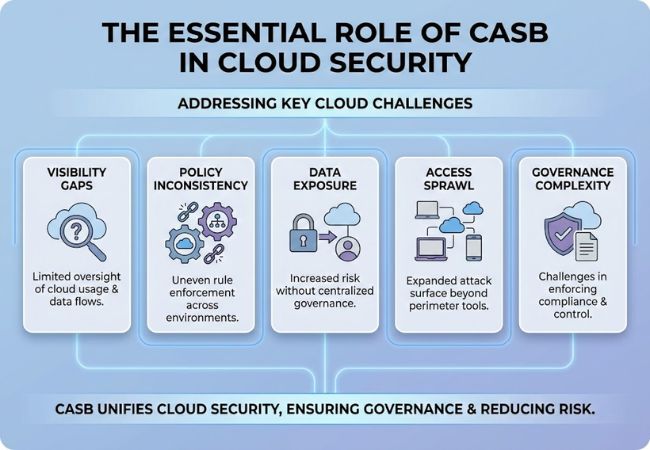

تقدم البيئات السحابية تحديات أمنية لم يتم تصميم عناصر تحكم المؤسسة التقليدية لإدارتها.

تعرض البيئات السحابية المختلفة التطبيقات والبيانات من خلال نماذج خدمة متميزة، تتطلب كل منها إدارة وصول متسقة.

توفر بيئات البرامج كخدمة تطبيقات مُدارة بالكامل من خلال موفري الطرف الثالث. يتطلب وصول المستخدم وتفاعل البيانات داخل هذه التطبيقات إدارة خارجية تتجاوز ضوابط الشبكة التقليدية.

توفر بيئات البنية الأساسية كخدمة موارد افتراضية للحوسبة والتخزين والشبكات. يركز الإشراف على الوصول على كيفية تفاعل المستخدمين مع الخدمات المُدارة عبر السحابة بدلاً من الأجهزة الأساسية.

تدعم بيئات النظام الأساسي كخدمة تطوير التطبيقات على منصات السحابة المشتركة. تنطبق الحوكمة على الوصول إلى الخدمة ومعالجة البيانات دون التدخل في منطق التطبيق.

تستضيف البيئات السحابية العامة خدمات على البنية التحتية المشتركة التي يديرها بائعون خارجيون. يصبح التحكم المركزي في الوصول ضروريًا حيث تظل الخدمات خارج الحدود المملوكة للمؤسسة.

تعمل البيئات السحابية الخاصة على بنية أساسية مخصصة أثناء عرض الخدمات من خلال واجهات السحابة الأصلية. تظل إدارة الوصول الخارجي ذات صلة عندما يتم استهلاك الخدمات خارج الشبكات الداخلية.

تركز حلول الأمان السحابية المختلفة على طبقات تحكم محددة، بينما تم تصميم CASB للتحكم في الوصول والنشاط واستخدام البيانات مباشرة داخل الخدمات السحابية.

يعتمد اختيار حل CASB على مدى فعالية دعمه للحوكمة السحابية واتساق الأمان والمواءمة التشغيلية.

تحدد تغطية الرؤية مدى وضوح ملاحظة استخدام التطبيقات السحابية وسلوك المستخدم وحركة البيانات. تعمل التغطية الواسعة على تقليل النقاط العمياء عبر الخدمات السحابية المعتمدة وغير المصرح بها.

تحدد تفاصيل السياسة مدى دقة تطبيق قواعد الوصول والبيانات. تسمح الضوابط الدقيقة بالإنفاذ استنادًا إلى الهوية والسياق وحساسية الخدمة.

تعكس مرونة النشر مدى سهولة تكيف الحل مع سيناريوهات الوصول إلى السحابة المختلفة. يقلل دعم أساليب التكامل المتعددة من الاحتكاك عبر البيئات.

يركز الوعي بالبيانات على تحديد وتصنيف المعلومات الحساسة داخل الخدمات السحابية. يتيح الفهم السياقي للبيانات اتخاذ قرارات حوكمة دقيقة.

يقوم اكتشاف التهديدات بتقييم القدرة على تحديد السلوك الشاذ والوصول المخترق. تساعد الإشارات السلوكية على الكشف عن المخاطر التي قد تفوتها الضوابط التقليدية.

يقيس دعم التكامل التوافق مع أنظمة الهوية والأمان والسحابة الحالية. يقلل التكامل القوي من التعقيد التشغيلي وتداخل الأدوات.

تشير قابلية التوسع التشغيلي إلى مدى تكيف الحل مع الاستخدام المتزايد للسحابة. يمنع الأداء المستدام وقابلية الإدارة الاختناقات الأمنية طويلة المدى.

لقد غيرت الخدمات السحابية بشكل أساسي مكان تشغيل التطبيقات وكيفية الوصول إلى البيانات، مما قلل من فعالية ضوابط الأمان التقليدية القائمة على المحيط. تتطلب إدارة الوصول إلى السحابة الآن الرؤية وإنفاذ السياسة خارج الشبكات الداخلية.

يعالج Cloud Access Security Brokers هذا التحول من خلال تقديم طبقة مخصصة تركز على استخدام الخدمة السحابية بدلاً من ملكية البنية التحتية. تصبح قرارات الوصول وسلوك المستخدم وتفاعل البيانات قابلة للإدارة حتى عندما تعمل الخدمات خارج حدود المؤسسة.

مع استمرار التوسع في اعتماد السحابة عبر الصناعات، يظل التحكم المنظم في الوصول إلى السحابة أحد متطلبات الأمان الأساسية. يقوم CASB بهذا الدور من خلال مواءمة استخدام السحابة مع توقعات الأمان والحوكمة دون تعطيل كيفية عمل الخدمات السحابية.

يحل CASB نقص الرؤية والتحكم في كيفية الوصول إلى الخدمات السحابية واستخدامها. يصبح النشاط السحابي قابلاً للإدارة حتى عندما تكون التطبيقات والبيانات خارج شبكة المؤسسة.

CASB مناسب لأي مؤسسة تعتمد على الخدمات السحابية للتعامل مع البيانات الحساسة. تعقيد استخدام السحابة مهم أكثر من حجم الشركة.

لا يحل CASB محل أنظمة إدارة الهوية والوصول. تتحكم المصادقة في من يمكنه تسجيل الدخول، بينما يتحكم CASB في ما يحدث داخل الخدمات السحابية بعد منح الوصول.

تدعم معظم حلول CASB الحوكمة عبر منصات سحابية متعددة. يمنع التحكم المركزي الرؤية المجزأة عند استخدام موفري خدمات مختلفين معًا.

يظل CASB ضروريًا لأن Zero Trust و SASE يصفان بنيات الأمان بدلاً من إدارة الوصول إلى السحابة نفسها. لا يزال نشاط الخدمة السحابية يتطلب طبقة تحكم مخصصة.