🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

إدارة استحقاقات البنية التحتية السحابية (CIEM) هي نظام أمان سحابي يركز على التحكم في الأذونات التي تتحكم في الوصول إلى موارد السحابة. تحدد هذه الأذونات، المعروفة باسم الاستحقاقات السحابية، الإجراءات التي يُسمح لهويات الإجراءات بتنفيذها عبر الخدمات والحسابات والبيئات.

في إعدادات السحابة الأصلية، تؤدي الأتمتة والخدمات المشتركة والتوسع السريع تدريجيًا إلى إنشاء هياكل أذونات معقدة يصعب تتبعها بل ويصعب التحقق منها. تضفي CIEM الوضوح على هذا التعقيد من خلال إظهار كيفية تنظيم الوصول فعليًا وأين تتوسع الأذونات بهدوء بما يتجاوز ما تتطلبه العمليات اليومية.

يتيح التحكم الواضح والمستمر في الاستحقاقات للمؤسسات تقليل التعرض الأمني دون إبطاء استخدام السحابة. من خلال الرؤية المستمرة والمواءمة مع المبادئ الأقل امتيازًا، يساعد CIEM في الحفاظ على الوصول مناسبًا مع تطور البيئات السحابية وتغيرها.

يعتمد أمان السحابة اليوم بشكل كبير على التحكم في الأذونات، مما يجعل الرؤية في الاستحقاقات ضرورية للحد من المخاطر في البيئات السحابية الحديثة.

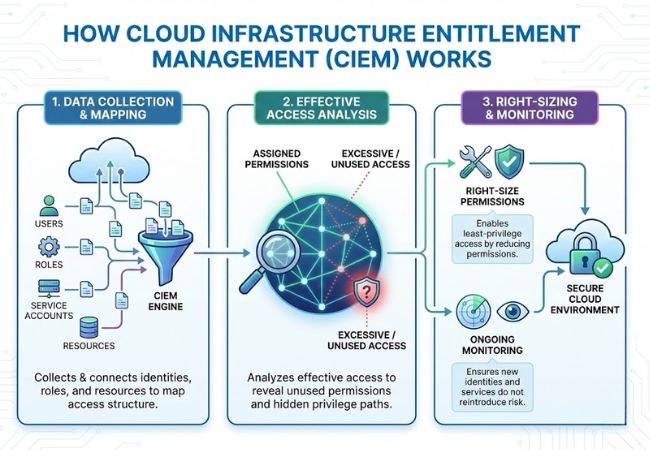

تعمل إدارة استحقاقات البنية التحتية السحابية من خلال جمع بيانات الهوية والأذونات باستمرار من البيئات السحابية لبناء صورة كاملة للوصول. تعمل هذه العملية على ربط المستخدمين والأدوار وحسابات الخدمة والموارد لإظهار كيفية تنظيم الأذونات عبر السحابة.

بمجرد جمع بيانات الاستحقاق، يقوم CIEM بتحليل الوصول الفعال بدلاً من الاعتماد فقط على الأدوار أو السياسات المعينة. يكشف هذا التحليل عن الأذونات غير المستخدمة والوصول المفرط ومسارات الامتيازات المخفية التي تزيد من مخاطر الأمان بمرور الوقت.

استنادًا إلى هذه الرؤى، يمكّن CIEM المؤسسات من تحديد حجم الأذونات المناسب والحفاظ على الوصول الأقل امتيازًا مع تغير البيئات. تضمن المراقبة المستمرة أن الهويات والخدمات وأعباء العمل الجديدة لا تعيد بصمت مخاطر الاستحقاق.

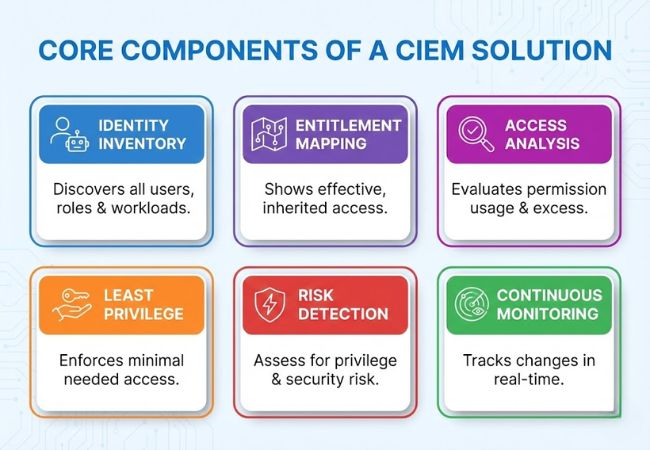

يتكون حل CIEM من عدة مكونات متصلة بإحكام تعمل معًا لإدارة أذونات السحابة وتحليلها والتحكم فيها على نطاق واسع.

يكتشف CIEM باستمرار جميع الهويات التي يمكنها الوصول إلى موارد السحابة، بما في ذلك المستخدمين والأدوار وحسابات الخدمة وأعباء العمل الآلية. تعد التغطية الكاملة للهوية أمرًا بالغ الأهمية لأن الهويات غير البشرية غالبًا ما تتمتع بأذونات واسعة ومستمرة.

يتم تعيين الأذونات عبر الخدمات السحابية والحسابات والموارد لإظهار كيفية منح الوصول وتوريثه. يكشف هذا التعيين عن الوصول الفعال بدلاً من الاعتماد فقط على الأدوار أو السياسات المعينة.

يقوم CIEM بتقييم كيفية استخدام الأذونات فعليًا داخل البيئات السحابية. يساعد هذا التحليل في تحديد الوصول غير المستخدم والامتيازات المفرطة ومسارات الأذونات التي تتوسع بهدوء بمرور الوقت.

يتم تقييم الاستحقاقات للمخاطر الأمنية، بما في ذلك فرص تصعيد الامتيازات والوصول المسموح به بشكل مفرط. يسمح تسليط الضوء على هذه المخاطر لفرق الأمن بتركيز جهود المعالجة حيث يكون التعرض أعلى.

يدعم CIEM أذونات الحجم الصحيح بحيث تحتفظ الهويات بالوصول الذي تحتاجه فقط. يساعد التطبيق المستمر في الحفاظ على الوصول الأقل امتيازًا مع تغير البيئات وتوسيع نطاقها.

تتطور البيئات السحابية باستمرار من خلال دورات التشغيل الآلي والنشر. تراقب CIEM تغييرات الاستحقاقات في الوقت الفعلي لمنع ظهور مخاطر جديدة دون أن يلاحظها أحد.

تلعب كل من CIEM و IAM أدوارًا مهمة في أمان السحابة، ولكنها تتناول طبقات مختلفة من التحكم في الوصول وإدارة المخاطر داخل البيئات السحابية.

تعالج كل من CIEM و CSPM و PAM مخاطر أمان السحابة، ولكن كل منها يركز على طبقة تحكم مختلفة، ولهذا السبب غالبًا ما يتم استخدامها معًا بدلاً من استخدامها كبدائل.

تعمل إدارة استحقاق البنية التحتية السحابية بشكل مختلف عبر الأنظمة الأساسية السحابية الرئيسية لأن كل مزود يستخدم نموذجًا مميزًا للهوية والأذونات.

في Amazon Web Services، يتم التحكم في الوصول من خلال مستخدمي IAM والأدوار والسياسات والأدوار المرتبطة بالخدمة والتي غالبًا ما تجمع الأذونات بمرور الوقت. يحلل CIEM هذه السياسات متعددة الطبقات لتحديد الوصول الفعال وتحديد الاستحقاقات غير المستخدمة أو المتساهلة بشكل مفرط عبر الحسابات والخدمات.

يعتمد Microsoft Azure على التحكم في الوصول المستند إلى الأدوار (RBAC) جنبًا إلى جنب مع هويات Azure Active Directory ونطاقات الموارد. يقوم CIEM بتقييم تعيينات الأدوار والأذونات الموروثة والوصول إلى الاشتراكات التبادلية للكشف عن الأماكن التي تتجاوز فيها الامتيازات المتطلبات التشغيلية.

داخل Google Cloud Platform، يتم تحديد الأذونات من خلال الأدوار التي تجمع الإجراءات الدقيقة عبر المشاريع والخدمات. يفحص CIEM هذه الأدوار والارتباطات للكشف عن الوصول المفرط وتوضيح كيفية انتشار الأذونات عبر المشاريع.

تواجه المؤسسات التي تعمل عبر العديد من موفري السحابة نماذج أذونات مجزأة وضوابط وصول غير متسقة. تعمل CIEM على تطبيع بيانات الاستحقاق عبر AWS و Azure و GCP لتوفير عرض موحد للأذونات، مما يسهل إدارة المخاطر وفرض الوصول الأقل امتيازًا باستمرار.

يتم تطبيق إدارة استحقاقات البنية التحتية السحابية عبر فرق الأمان والعمليات والامتثال لتقليل المخاطر الناتجة عن أذونات السحابة المفرطة وغير المُدارة.

يساعد CIEM في تحديد وإزالة الأذونات غير الضرورية التي تعمل على توسيع سطح الهجوم السحابي. يؤدي تقليل الوصول المفرط إلى الحد من نطاق انفجار الهويات وبيانات الاعتماد المخترقة.

يعد الوصول الأقل امتيازًا مطلبًا أساسيًا لنماذج أمان Zero Trust. تعمل CIEM باستمرار على مواءمة الأذونات مع الاستخدام الفعلي، مما يضمن بقاء الوصول ضئيلًا ومبررًا بمرور الوقت.

غالبًا ما تتطلب عمليات التدقيق دليلًا على أن الوصول يتم التحكم فيه ومراجعته بانتظام. يوفر CIEM رؤية واضحة للاستحقاقات، مما يجعل من السهل إثبات الامتثال للمعايير الأمنية والتنظيمية.

تقدم عمليات سير عمل DevOps سريعة الحركة بشكل متكرر وصولاً مؤقتًا أو آليًا لا تتم إزالته أبدًا. تراقب CIEM هذه التغييرات لمنع زحف الامتيازات دون إبطاء دورات النشر.

تواجه المؤسسات العاملة عبر AWS وAzure وGCP نماذج أذونات مجزأة. تعمل CIEM على تركيز رؤية الاستحقاقات لفرض سياسات وصول متسقة عبر المنصات السحابية.

يعتمد اختيار أداة CIEM المناسبة على مدى فعاليتها في التعامل مع تعقيد الهوية وتمدد الأذونات والتغيير المستمر عبر البيئات السحابية.

يجب أن تعمل أداة CIEM باستمرار عبر AWS و Azure و GCP دون الحاجة إلى عمليات سير عمل منفصلة. تساعد التغطية الموحدة فرق الأمان على إدارة الاستحقاقات مركزيًا بدلاً من التوفيق بين وجهات النظر الخاصة بمزود الخدمة.

تمثل منصات CIEM القوية الهويات البشرية وغير البشرية، بما في ذلك حسابات الخدمة وأعباء العمل والعمليات الآلية. هذا الاتساع ضروري لأن الهويات غير البشرية غالبًا ما تحمل أذونات ثابتة وعالية التأثير.

تعد القدرة على تحليل الوصول الفعال بدلاً من الأدوار المعينة أمرًا بالغ الأهمية لرؤية المخاطر الحقيقية. يجب أن توضح الأدوات بوضوح كيفية دمج الأذونات ونشرها في سيناريوهات الاستخدام الحقيقي.

يسلط حل CIEM القادر الضوء على الأذونات المفرطة وغير المستخدمة والمحفوفة بالمخاطر مع تحديد أولويات واضح. تساعد رؤى المخاطر القابلة للتنفيذ الفرق على تركيز جهود المعالجة حيث يكون التعرض أعلى.

يجب أن يسترشد الحجم الصحيح للأذن بأنماط الاستخدام الفعلية وليس الافتراضات. يضمن التطبيق المستمر لأقل الامتيازات أن يظل الوصول مناسبًا مع تطور البيئات.

يجب أن تتكامل أدوات CIEM بسلاسة مع أنظمة IAM والأمان و DevOps الحالية. يقلل التكامل السلس من الاحتكاك ويساعد إدارة الاستحقاقات على أن تصبح جزءًا من العمليات السحابية اليومية.

تعد إدارة استحقاقات البنية التحتية السحابية ضرورية للتحكم في الوصول في البيئات السحابية الحديثة حيث تحدد الأذونات حدود الأمان. تساعد الرؤية الواضحة للاستحقاقات المؤسسات على فهم وإدارة من يمكنه فعل ما عبر موارد السحابة.

مع نمو البيئات السحابية وتغيرها بسرعة، تزيد الأذونات غير المُدارة من مخاطر الأمان. يعالج CIEM هذا من خلال مواءمة الوصول باستمرار مع مبادئ أقل الامتيازات.

وبالنظر إلى المستقبل، سيظل الأمان المرتكز على الهوية أولوية لاعتماد السحابة. يمكّن CIEM المؤسسات من تقليل المخاطر مع الحفاظ على السرعة والمرونة المطلوبة للعمليات السحابية.

الاستحقاقات السحابية هي الأذونات التي تحدد الإجراءات التي يمكن للهوية تنفيذها على موارد السحابة. يتم منح هذه الأذونات من خلال الأدوار والسياسات والارتباطات عبر الخدمات السحابية والحسابات.

لا يحل CIEM محل أنظمة إدارة الهوية والوصول. تقوم IAM بتأسيس الوصول، بينما تقوم CIEM باستمرار بتحليل وتحكم كيفية استخدام هذا الوصول فعليًا بمرور الوقت.

يؤدي الإفراط في الإذن إلى زيادة سطح الهجوم من خلال السماح للهويات بالوصول إلى موارد أكثر من اللازم. في حالة اختراق الهوية، يمكن أن تؤدي الأذونات المفرطة إلى ضرر أوسع وتصاعد الامتيازات بشكل أسهل.

تم تصميم CIEM لإدارة الهويات البشرية وغير البشرية، بما في ذلك حسابات الخدمة وأعباء العمل والعمليات الآلية. يعد هذا أمرًا بالغ الأهمية لأن الهويات غير البشرية غالبًا ما تحتوي على أذونات ثابتة وعالية التأثير.

حتى البيئات أحادية السحابة يمكنها تطوير هياكل أذونات معقدة وغير مُدارة أثناء توسعها. يساعد CIEM في الحفاظ على الرؤية والتحكم بغض النظر عما إذا كانت المؤسسة تستخدم مزودًا سحابيًا واحدًا أو أكثر.

يقوم CIEM بتقييم استخدام الأذونات الفعلي وتحديد الوصول الذي لم يعد مطلوبًا. وهذا يسمح للمؤسسات بتحديد حجم الأذونات بشكل صحيح والحفاظ على توافق الوصول مع مبادئ أقل الامتيازات مع تطور البيئات.