🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

حصان طروادة المصرفي هو شكل متخصص من برامج حصان طروادة الضارة التي تم إنشاؤها لاختراق الجلسات المصرفية عبر الإنترنت وسرقة المعلومات المالية. على عكس أحصنة طروادة العامة، فإن هدفها الأساسي هو سرقة بيانات الاعتماد المتعلقة بالبنوك ومنصات الدفع والخدمات المالية.

تتنكر هذه التهديدات في صورة برامج شرعية أو تختبئ داخل تطبيقات موثوقة لتجنب اكتشافها. بمجرد تفعيلها، فإنها تعمل بصمت في الخلفية أثناء جمع البيانات الحساسة، مما يجعلها خطيرة بشكل خاص للمستخدمين العاديين والشركات على حد سواء.

يعمل حصان طروادة المصرفي عن طريق إصابة الجهاز والتنشيط أثناء النشاط المصرفي وسرقة البيانات المالية في الخلفية.

يدخل حصان طروادة من خلال رسائل البريد الإلكتروني المخادعة أو الروابط الضارة أو تحديثات البرامج المزيفة أو تطبيقات الأجهزة المحمولة المصابة. يقوم المستخدمون بتثبيته دون علمهم من خلال التفاعل مع الملفات أو التطبيقات التي تبدو شرعية.

بعد التثبيت، تظل البرامج الضارة خاملة حتى يصل المستخدم إلى موقع ويب أو تطبيق مصرفي. هذا يقلل الاكتشاف ويضمن أنه يستهدف البيانات عالية القيمة فقط.

يسرق حصان طروادة بيانات الاعتماد باستخدام تسجيل المفاتيح أو الاستيلاء على النماذج أو حقن المتصفح. تتلاعب المتغيرات المتقدمة بالصفحات المصرفية مباشرة من خلال هجمات man-in-the-browser.

تتجاوز العديد من أحصنة طروادة المصرفية ضوابط الأمان مثل المصادقة الثنائية. ويقومون بذلك عن طريق اعتراض ملفات OTP أو ملفات تعريف الارتباط الخاصة بالجلسة أو استخدام تراكبات تسجيل دخول وهمية على الأجهزة المحمولة.

يتم إرسال البيانات المسروقة إلى خوادم يتحكم فيها المهاجم باستخدام اتصال مشفر. يسمح هذا لمجرمي الإنترنت بالوصول إلى الحسابات أو ارتكاب الاحتيال المالي عن بُعد.

يمكن للمهاجمين تحديث حصان طروادة عن بُعد أو تغيير سلوكه. هذا يحافظ على فعالية البرامج الضارة ضد الإجراءات الأمنية الجديدة والحماية المصرفية.

تجمع أحصنة طروادة المصرفية مجموعة واسعة من البيانات الرقمية والسلوكية التي تمكن المهاجمين من الاستيلاء على الحسابات وتنفيذ الاحتيال المالي.

تتضمن البيانات المستهدفة بشكل شائع:

من خلال الجمع بين نقاط البيانات هذه، يمكن للمهاجمين انتحال شخصية المستخدمين الشرعيين وتجاوز أنظمة الكشف عن الاحتيال والقيام بنشاط مالي غير مصرح به.

تم تحديد العديد من أحصنة طروادة المصرفية على مر السنين، كل منها يستخدم تقنيات متميزة لسرقة البيانات المالية من المستخدمين والمؤسسات.

تعد Zeus واحدة من أوائل أحصنة طروادة المصرفية وقدمت طرقًا متقدمة للحقن في المتصفح. تعتمد العديد من أحصنة طروادة المصرفية الحديثة على شفرة المصدر المسربة أو مستوحاة منها.

TrickBot عبارة عن حصان طروادة مصرفي معياري قادر على سرقة بيانات الاعتماد وتنزيل برامج ضارة إضافية. يتم استخدامه بشكل شائع في الهجمات المالية والمؤسسية واسعة النطاق.

بدأت Emotet كحصان طروادة مصرفي يركز على سرقة بيانات الاعتماد ولكنها تطورت لاحقًا إلى منصة توزيع البرامج الضارة. غالبًا ما يتم استخدامه لتقديم أحصنة طروادة المصرفية الأخرى وبرامج الفدية.

تستهدف Dridex بشكل أساسي بيانات الاعتماد المصرفية من خلال رسائل البريد الإلكتروني المخادعة ومرفقات المستندات الضارة. وهو يركز على الأهداف المالية للشركات وذات القيمة العالية.

تستهدف أحصنة طروادة المصرفية عبر الهاتف المحمول بشكل أساسي أجهزة Android باستخدام تراكبات تسجيل الدخول المزيفة واعتراض الرسائل القصيرة. تم تصميم أحصنة طروادة هذه لسرقة بيانات الاعتماد المصرفية المستندة إلى التطبيقات ورموز المصادقة.

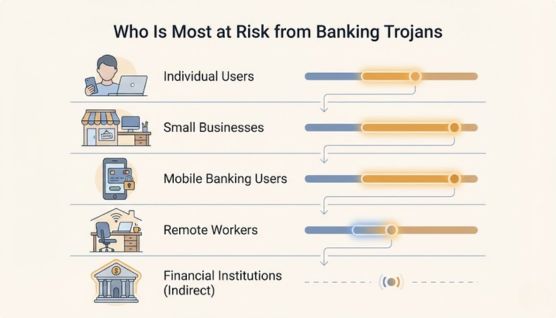

تستهدف أحصنة طروادة المصرفية المستخدمين والمؤسسات التي تصل بانتظام إلى الخدمات المالية عبر الإنترنت، خاصة عندما تكون الوعي الأمني أو الضوابط ضعيفة.

يُعد المستخدمون اليوميون الذين يصلون إلى الخدمات المصرفية عبر الإنترنت من أجهزة الكمبيوتر الشخصية أو الهواتف الذكية أهدافًا شائعة. أولئك الذين ينقرون على روابط التصيد الاحتيالي أو يقومون بتثبيت تطبيقات لم يتم التحقق منها يواجهون مخاطر أعلى.

تعتبر الشركات الصغيرة أهدافًا جذابة بسبب دفاعات الأمن السيبراني المحدودة. يمكن أن تؤدي حسابات الأعمال المخترقة إلى خسائر مالية أكبر وتعرض البيانات.

يتم استهداف المستخدمين الذين يعتمدون بشكل كبير على تطبيقات الخدمات المصرفية عبر الهاتف المحمول بشكل متزايد من قبل أحصنة طروادة المصرفية التي تعمل بنظام Android. تجعل التطبيقات الضارة والتراكبات المزيفة منصات الأجهزة المحمولة بيئة عالية المخاطر.

غالبًا ما يستخدم العاملون عن بُعد الأجهزة الشخصية والشبكات غير الآمنة. وهذا يزيد من التعرض لعدوى حصان طروادة المصرفية القائمة على التصيد الاحتيالي.

تتأثر البنوك بشكل غير مباشر عندما يتم اختراق حسابات العملاء. تعتبر خسائر الاحتيال والضغط التنظيمي والضرر بالسمعة من العواقب الشائعة.

غالبًا ما تكون إصابات حصان طروادة المصرفية خفية، ولكن بعض المؤشرات الفنية والسلوكية يمكن أن تشير إلى حل وسط.

قد تشير المعاملات غير المتوقعة أو تنبيهات تسجيل الدخول الفاشلة أو التغييرات في إعدادات الحساب إلى بيانات اعتماد مسروقة. غالبًا ما تحدث هذه الإجراءات بعد فترة وجيزة من الوصول المصرفي الشرعي.

قد يلاحظ المستخدمون صفحات الويب المعدلة أو طلبات تسجيل الدخول المتكررة أو النوافذ المنبثقة غير المتوقعة أثناء الجلسات المصرفية. قد يرى مستخدمو الأجهزة المحمولة شاشات مزيفة تحاكي التطبيقات المصرفية الحقيقية.

يمكن أن يشير الأداء البطيء للنظام أو الاستخدام العالي لبيانات الخلفية أو استنزاف البطارية غير المبرر إلى وجود نشاط ضار. تحدث هذه الأعراض أثناء تشغيل حصان طروادة بشكل مستمر في الخلفية.

قد تشير تحذيرات مكافحة الفيروسات أو أدوات الأمان المعطلة أو تحديثات النظام المحظورة إلى تداخل البرامج الضارة. تحاول بعض أحصنة طروادة المصرفية بنشاط إضعاف دفاعات الجهاز.

تعتمد الحماية من أحصنة طروادة المصرفية على السلوك الحذر والضوابط الأمنية الأساسية.

لا تنقر فوق الروابط المشبوهة أو تفتح مرفقات بريد إلكتروني غير متوقعة. تعتمد معظم أحصنة طروادة المصرفية على الهندسة الاجتماعية للوصول الأولي.

حافظ على تحديث أنظمة التشغيل والمتصفحات والتطبيقات. تعمل تصحيحات الأمان على إغلاق نقاط الضعف التي تستغلها البرامج الضارة.

قم بتثبيت برامج مكافحة الفيروسات الموثوقة أو برامج أمان الأجهزة المحمولة مع الحماية في الوقت الفعلي. تساعد هذه الأدوات في اكتشاف أحصنة طروادة المصرفية وحظرها مبكرًا.

تقلل المصادقة متعددة العوامل من المخاطر حتى في حالة سرقة بيانات الاعتماد. توفر تطبيقات المصادقة حماية أقوى من رموز SMS.

راجع المعاملات والتنبيهات بانتظام. يساعد الاكتشاف المبكر على منع الخسارة المالية الكبيرة.

تستخدم البنوك والمؤسسات ضوابط أمنية متعددة الطبقات لاكتشاف الاحتيال حتى عند اختراق بيانات الاعتماد الصالحة.

تقوم البنوك بتحليل أنماط تسجيل الدخول وسلوك الجهاز وحالات الشذوذ في المعاملات. يمكن أن يؤدي النشاط غير المعتاد إلى إجراءات الأمان التلقائية.

تقوم أنظمة الكشف عن الاحتيال في الوقت الفعلي بالإبلاغ عن المعاملات المشبوهة قبل اكتمالها. هذا يساعد على تقليل الخسائر المالية بسرعة.

تقوم المؤسسات بنشر أدوات حماية نقطة النهاية لاكتشاف البرامج الضارة على أجهزة الموظفين. هذا مهم بشكل خاص لبيئات العمل عن بُعد والهجينة.

يؤدي تدريب المستخدمين على التعرف على محاولات التصيد الاحتيالي إلى تقليل معدلات الإصابة. يظل الوعي البشري طبقة أمنية مهمة.

الحد من الوصول إلى الأنظمة المالية يقلل من التعرض. يساعد الوصول المستند إلى الأدوار والمصادقة القوية على احتواء التلف.

لا، إن أحصنة طروادة المصرفية هي برامج ضارة تتنكر في صورة برامج شرعية. على عكس الفيروسات، فإنها لا تتكاثر ذاتيًا ولكنها تعتمد على تفاعل المستخدم.

نعم، تعد أجهزة Android أهدافًا شائعة لأحصنة طروادة المصرفية عبر الهاتف المحمول. غالبًا ما تنتشر هذه من خلال التطبيقات الضارة والتراكبات المزيفة.

يمكن لبعض أحصنة طروادة المصرفية المتقدمة اعتراض OTPs أو اختطاف الجلسات النشطة. هذا يسمح للمهاجمين بتجاوز أساليب مصادقة معينة.

تساعد أدوات مكافحة الفيروسات، ولكنها ليست مضمونة ضد أحصنة طروادة الجديدة أو المعدلة. الأمان متعدد الطبقات ووعي المستخدم مطلوبان أيضًا.

افصل الجهاز من الإنترنت واتصل بالمصرف على الفور. ثم قم بمسح الجهاز وتغيير جميع بيانات الاعتماد المصرفية.

تم تصميم أحصنة طروادة المصرفية لسرقة البيانات المالية بصمت من خلال استغلال ثقة المستخدم وممارسات الأمان الضعيفة.

إن فهم كيفية عملها والتعرف على علامات الإنذار المبكر أمر بالغ الأهمية للحد من المخاطر. من خلال السلوك الحذر والضوابط الأمنية متعددة الطبقات، يمكن للأفراد والمؤسسات الحد بشكل كبير من تأثيرها.