🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

جرد أصول تكنولوجيا المعلومات هو سجل مركزي ومنظم لجميع أصول التكنولوجيا التي تمتلكها المؤسسة أو تستأجرها أو تستخدمها بنشاط. يوفر عرضًا مركزيًا لموارد التكنولوجيا عبر بيئة تكنولوجيا المعلومات بأكملها.

يتضمن أي جهاز أو برنامج أو نظام افتراضي أو جهاز متصل يعمل داخل البنية التحتية للمؤسسة. قد تكون هذه الأصول مادية أو قائمة على السحابة أو قائمة على الاشتراك، طالما أنها تدعم العمليات التجارية.

يركز مخزون أصول تكنولوجيا المعلومات على تسجيل معلومات الأصول الدقيقة والحالية. يقوم بتوثيق تفاصيل التعريف الأساسية حتى تعرف المؤسسات الأصول الموجودة وأين توجد.

وفقًا لـ تقرير حالة ITAM الخاص بـ ServiceNow، تقلل المؤسسات من عدد أصول تكنولوجيا المعلومات لديها بمتوسط 30٪، مما يخلق فجوات في الرؤية ويزيد من التعرض للمخاطر.

يُعد جرد أصول تكنولوجيا المعلومات مهمًا لأن الرؤية الدقيقة للأصول تؤثر بشكل مباشر على الأمان والعمليات والامتثال والتحكم في التكاليف.

تحتاج المؤسسات إلى رؤية واضحة لجميع أصول التكنولوجيا المستخدمة. الرؤية الكاملة تزيل النقاط العمياء وتضمن عدم تشغيل أي نظام بدون إشراف.

تعتمد ضوابط الأمان على معرفة الأصول التي تتطلب الحماية. يضمن المخزون الدقيق حصول الأجهزة والتطبيقات على التحديثات والمراقبة في الوقت المناسب.

أثناء الانقطاعات أو الأحداث الأمنية، تعتمد الفرق على سجلات المخزون لتحديد الأنظمة المتأثرة بسرعة. يعمل التتبع الواضح للأصول على تقليل وقت التحقيق وتسريع الاسترداد.

تتطلب المتطلبات التنظيمية سجلات أصول موثقة. يدعم المخزون المحفوظ دقة التقارير والتحقق من التدقيق.

يؤدي فهم الأصول المملوكة والنشطة إلى منع عمليات الشراء المكررة والتراخيص غير المستخدمة والإنفاق غير الضروري على البنية التحتية.

يتضمن مخزون أصول تكنولوجيا المعلومات جميع أصول التكنولوجيا التي تدعم العمليات التجارية عبر البيئات المادية والافتراضية والسحابية.

فيما يلي الأنواع الخمسة الرئيسية للأصول:

تتضمن أصول الأجهزة الأجهزة المادية المستخدمة داخل المؤسسة. تشمل الأمثلة الخوادم وأجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية ومحولات الشبكة وأجهزة التوجيه وأنظمة التخزين والأجهزة المحمولة. تشكل هذه الأصول الأساس المادي للبنية التحتية لتكنولوجيا المعلومات.

تتضمن أصول البرامج التطبيقات المثبتة وأنظمة التشغيل ومنصات المؤسسات والأدوات المرخصة. تغطي هذه الفئة تطبيقات الإنتاجية وبرامج الأمان وقواعد البيانات وخدمات البرامج القائمة على الاشتراك.

تتضمن الأصول السحابية والافتراضية الأجهزة الافتراضية والحاويات واشتراكات SaaS وأحمال العمل المستضافة على السحابة. تعمل هذه الأصول في بيئات خارجية أو مختلطة ولكنها تظل جزءًا من بيئة تكنولوجيا المعلومات النشطة للمؤسسة.

تشمل الأصول المتصلة بالشبكة الطابعات وهواتف IP وكاميرات الأمان وأنظمة التحكم في الوصول وأجهزة إنترنت الأشياء المتصلة بشبكة الشركة. تتطلب هذه الأجهزة التتبع لأنها تتفاعل مع النظام الداخلي.

تتضمن مكونات البنية الأساسية الرقمية قواعد البيانات الهامة وخدمات الدليل ومستودعات التكوين التي تدعم عمليات تكنولوجيا المعلومات. تعمل هذه العناصر كأصول مُدارة لأنها تقوم بتخزين أنظمة الأعمال أو معالجتها أو التحكم فيها.

يقوم IT Asset Inventory بتخزين المعلومات المنظمة التي تحدد وتصف بوضوح كل أصل داخل البيئة.

يحتوي كل أصل على معرف فريد مثل رقم العلامة أو الرقم التسلسلي أو معرف النظام. يتضمن السجل المالك المعين أو القسم أو الفريق المسؤول.

يسجل المخزون المكان الذي يوجد فيه الأصل فعليًا أو البيئة التي يعمل فيها. قد يشمل ذلك موقع المكتب أو حامل مركز البيانات أو منطقة السحابة. يتم توثيق تفاصيل الشبكة، مثل عنوان IP أو اقتران المجال، عند الاقتضاء.

تصف التفاصيل الفنية تكوين الأصل. بالنسبة للأجهزة، يتضمن ذلك نوع المعالج وسعة الذاكرة والتخزين. بالنسبة للبرامج، يتضمن هذا رقم الإصدار وتفاصيل التثبيت.

يعكس السجل إصدارات البرامج المثبتة وحالة التحديث. تؤكد هذه المعلومات ما إذا كانت الأنظمة لا تزال حديثة ومتوافقة مع المعايير الداخلية.

يتضمن كل أصل معلومات دورة الحياة مثل النشط أو قيد الصيانة أو المتقاعد أو المسحوب من الخدمة. يضمن تتبع دورة الحياة رؤية الأصول التشغيلية وغير التشغيلية.

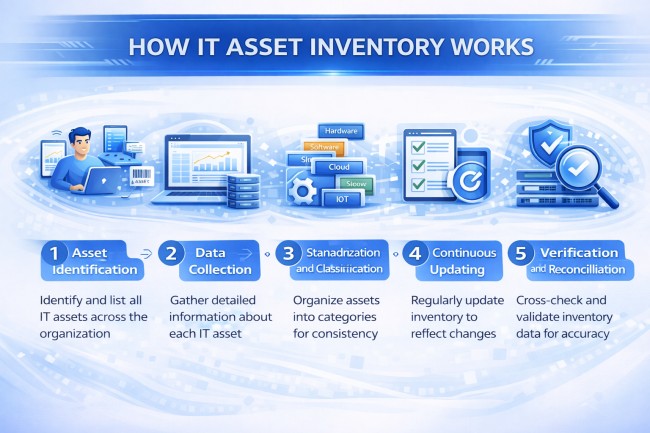

يعمل مخزون أصول تكنولوجيا المعلومات من خلال تحديد الأصول وتسجيل تفاصيلها والحفاظ على دقة تلك المعلومات بمرور الوقت.

فيما يلي عملية خطوة بخطوة لكيفية عمل مخزون أصول تكنولوجيا المعلومات:

تبدأ العملية بتحديد كل جهاز ونظام وتطبيق متصل بالبيئة. يتضمن ذلك الأجهزة المادية والبرامج المثبتة وموارد السحابة المستخدمة حاليًا.

بمجرد تحديدها، يتم جمع التفاصيل الأساسية لكل أصل. تتضمن هذه التفاصيل اسم الأصل والملكية والموقع والتكوين والحالة الحالية.

يتم تنظيم المعلومات التي تم جمعها في شكل ثابت. يتم تجميع الأصول حسب النوع أو الوظيفة أو القسم للحفاظ على الوضوح وتبسيط التتبع.

يجب أن تظل سجلات المخزون محدثة. عند إضافة الأصول أو إزالتها أو استبدالها أو تعديلها، يتم تحديث المخزون ليعكس التغيير.

تؤكد المراجعات الدورية أن الأصول المسجلة تطابق الأصول الفعلية قيد التشغيل. يتم تصحيح أي اختلافات للحفاظ على الدقة.

يتمثل الاختلاف الرئيسي في أن اكتشاف أصول تكنولوجيا المعلومات يعثر على الأصول، ويسجل مخزون أصول تكنولوجيا المعلومات الأصول، بينما تتحكم إدارة أصول تكنولوجيا المعلومات (ITAM) في دورة الحياة الكاملة للأصول. بعبارات بسيطة، يحدد Discovery. وثائق الجرد. يتحكم ITAM في الأصول.

يركز IT Asset Discovery على اكتشاف الأجهزة والأنظمة والبرامج المتصلة بالبيئة. يجيب على السؤال التالي: «ما هو موجود على الشبكة الآن؟»

يقوم IT Asset Inventory بتنظيم الأصول المكتشفة في سجل منظم ويتم الاحتفاظ به. إنه يجيب على السؤال التالي: «ما هي الأصول التي نتتبعها ونعترف بها رسميًا؟»

تستخدم إدارة أصول تكنولوجيا المعلومات بيانات المخزون لإدارة المشتريات والنشر والصيانة والامتثال والتكلفة والتقاعد. يجيب على السؤال التالي: «كيف تتم إدارة الأصول من الاستحواذ إلى التخلص منها؟»

يتطلب مخزون أصول تكنولوجيا المعلومات الدقة والتحديث المستمر، ولكن العديد من العوامل التشغيلية تجعل الحفاظ على الرؤية الكاملة أمرًا صعبًا.

فيما يلي بعض التحديات الشائعة:

Shadow IT والأجهزة غير المُدارة: تشير Shadow IT إلى الأنظمة والتطبيقات المستخدمة دون موافقة رسمية لتكنولوجيا المعلومات. يمكن للموظفين تثبيت البرامج أو توصيل الأجهزة الشخصية التي تتجاوز التتبع الرسمي. تخلق هذه الأصول غير المُدارة فجوات في الرؤية وتزيد من مخاطر الأمان.

بيانات غير كاملة أو قديمة: تفقد سجلات المخزون قيمتها عندما تكون التفاصيل مفقودة أو غير محدثة. يؤدي فقدان الملكية أو معلومات التكوين أو بيانات الحالة إلى تقليل الدقة وإضعاف التحكم التشغيلي.

السحابة الديناميكية والبيئات الافتراضية: تتغير البنية التحتية السحابية بسرعة. يمكن أن تظهر الأجهزة الافتراضية والحاويات ومثيلات SaaS وتختفي تلقائيًا. وبدون التتبع المستمر، تتخلف سجلات المخزون بسرعة.

قيود التتبع اليدوي: لا يمكن لجداول البيانات والتحديثات اليدوية مواكبة بيئات تكنولوجيا المعلومات الحديثة. يؤدي الخطأ البشري والتحديثات المتأخرة وتنسيقات البيانات غير المتسقة إلى تقليل الموثوقية.

عدم الملكية والمساءلة: في حالة عدم وجود مسؤولية واضحة للحفاظ على سجلات المخزون، تصبح التحديثات غير متسقة. تضمن المساءلة المحددة أن تظل معلومات الأصول دقيقة وحديثة.

يمكن للمؤسسات تنفيذ جرد أصول تكنولوجيا المعلومات من خلال تحديد نطاق واضح وإنشاء تتبع منظم وتعيين المسؤولية والحفاظ على الدقة المستمرة.

ابدأ بتحديد ما يمكن اعتباره أحد أصول تكنولوجيا المعلومات. تحدد السياسات الأجهزة والبرامج وموارد السحابة والأجهزة المتصلة التي يجب تسجيلها. النطاق الواضح يمنع فجوات التتبع.

حدد الفرق أو الأدوار المسؤولة للحفاظ على المخزون. تضمن المساءلة الواضحة حدوث التحديثات باستمرار واتباع المعايير.

تطبق المؤسسات طرق اكتشاف موثوقة مثل مسح الشبكة ومراقبة نقطة النهاية وتكامل السحابة. يضمن التتبع المنظم تحديد الأصول في جميع البيئات.

يتم تخزين جميع معلومات الأصول في نظام موثوق واحد. تمنع المركزية الازدواجية والسجلات غير المتسقة عبر الأقسام.

تقوم الأتمتة بتحديث سجلات المخزون عند تغيير الأصول. تكتشف آليات التحقق التناقضات بين البيانات المسجلة والأصول النشطة.

تقوم المؤسسات بإجراء مراجعات مجدولة لتأكيد دقة المخزون. يحافظ التحقق المنتظم على الموثوقية على المدى الطويل.

من خلال تحديد النطاق، وتعيين المساءلة، وتركيز البيانات، وأتمتة التحديثات، والتحقق بانتظام، يمكن للمؤسسات إنشاء عملية منظمة ومستدامة لجرد أصول تكنولوجيا المعلومات.

يوفر مخزون أصول تكنولوجيا المعلومات سجلاً واضحًا ومنظمًا لجميع أصول التكنولوجيا المستخدمة داخل المؤسسة. إنها تحدد الرؤية عبر الأجهزة والبرامج والموارد السحابية والأجهزة المتصلة، مما يخلق أساسًا موثوقًا للتحكم التشغيلي.

تدعم سجلات المخزون الدقيقة الإشراف الأمني والاستعداد للامتثال والوعي بالتكاليف. بدون مخزون يتم الحفاظ عليه، تعمل المؤسسات بمعرفة غير كاملة ببيئة التكنولوجيا الخاصة بها.

من خلال تحديد النطاق وتعيين الملكية وتطبيق الاكتشاف المنظم والحفاظ على التحديثات المستمرة، تضمن المؤسسات أن مخزون أصول تكنولوجيا المعلومات الخاص بها يظل دقيقًا ويمكن الاعتماد عليه. تعمل الرؤية المتسقة للأصول على تعزيز عملية صنع القرار وتقليل عدم اليقين التشغيلي عبر مشهد تكنولوجيا المعلومات بأكمله.