🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

جدار الحماية الافتراضي هو نظام أمان قائم على البرامج يراقب حركة مرور الشبكة ويتحكم فيها داخل البيئات الافتراضية أو السحابية. وهي تؤدي نفس الوظيفة الأساسية لجدار الحماية التقليدي ولكنها لا تعتمد على الأجهزة المادية.

بدلاً من نشره كجهاز مستقل، يتم تشغيل جدار الحماية الافتراضي داخل الأجهزة الافتراضية أو جنبًا إلى جنب مع أحمال العمل السحابية. يقوم بفحص حركة المرور الواردة والصادرة ويسمح بالاتصالات أو يحظرها بناءً على قواعد الأمان المحددة.

تُستخدم جدران الحماية الافتراضية بشكل شائع في الأنظمة السحابية والافتراضية حيث تتغير الشبكات بشكل متكرر. فهي تساعد على حماية التطبيقات والبيانات حتى مع زيادة حجم أعباء العمل أو نقلها أو إنشائها ديناميكيًا.

يعمل جدار الحماية الافتراضي من خلال الحصول على رؤية لحركة مرور الشبكة المتدفقة بين الأنظمة. يتم تقييم كل طلب اتصال قبل السماح بالمتابعة.

استنادًا إلى قواعد الأمان المحددة مسبقًا، يحدد جدار الحماية ما إذا كان ينبغي السماح بحركة المرور أو حظرها أو وضع علامة عليها للمراجعة. تحدث عملية صنع القرار هذه باستمرار للحفاظ على الحماية مع تغير البيئات.

يتم نشر جدران الحماية الافتراضية في أي مكان تتواصل فيه الأنظمة الرقمية دون المرور عبر أجهزة الشبكة المادية. يعتمد وضعهم على نوع البيئة المحمية.

في الأنظمة الأساسية السحابية، يتم إنشاء التطبيقات وتوسيع نطاقها وتحديثها بشكل متكرر. تعمل جدران الحماية الافتراضية بالقرب من أحمال العمل هذه، مما يؤدي إلى فرض ضوابط حركة المرور دون إدخال تبعيات الأجهزة.

داخل مراكز البيانات الافتراضية، تشترك أنظمة متعددة في نفس الشبكة الداخلية. تقوم جدران الحماية الافتراضية بتنظيم الاتصال بين هذه الأنظمة لمنع الوصول غير المقيد.

في الإعدادات المختلطة التي تجمع بين البنية التحتية السحابية والداخلية، تساعد جدران الحماية الافتراضية في تطبيق سياسات أمان متسقة عبر كلتا البيئتين.

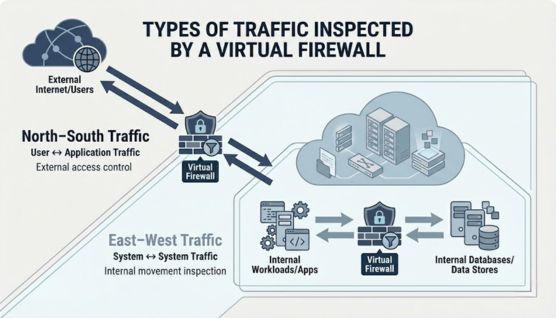

تقوم جدران الحماية الافتراضية بفحص حركة المرور استنادًا إلى كيفية اتصال الأنظمة وليس فقط حيث تدخل حركة المرور إلى الشبكة أو تخرج منها.

تشير حركة المرور بين الشمال والجنوب إلى نقل البيانات بين المستخدمين والتطبيقات، مثل الوصول من الإنترنت. تساعد مراقبة حركة المرور هذه على التحكم في نقاط الدخول والحد من التعرض الخارجي.

تحدث حركة المرور بين الشرق والغرب عندما تتواصل الأنظمة داخل نفس البيئة مع بعضها البعض. يساعد فحص حركة المرور هذه على اكتشاف الحركة الداخلية غير المصرح بها وتقييدها.

تخدم جدران الحماية الافتراضية وجدران حماية الأجهزة نفس الغرض ولكنها تعمل بطرق مختلفة جدًا. يكمن الاختلاف الرئيسي في كيفية نشرها وإدارتها وتوسيع نطاقها.

في البيئات السحابية، نادرًا ما تبقى الأنظمة في مكان واحد. تقوم التطبيقات بتوسيع نطاقها ونقلها والاتصال بها بطرق تجعل حدود الشبكة الثابتة غير موثوقة كعنصر تحكم أمني.

تتغير أعباء العمل السحابية مع تغير الطلب أو تحديث الأنظمة. عندما يعتمد الأمان على موضع ثابت في الشبكة، تظهر الفجوات بمجرد انتقال أحمال العمل هذه.

يحدث الكثير من النشاط في البيئات السحابية بين الأنظمة الداخلية. بدون عناصر تحكم داخل البيئة، تظل حركة المرور هذه غير محددة إلى حد كبير.

لا تدخل مشكلات الأمان دائمًا من الخارج. بمجرد الدخول، تسمح الاتصالات الداخلية غير المقيدة بانتشار المشكلات بشكل أسرع من المتوقع.

تنمو البنية التحتية السحابية وتتقلص باستمرار. يجب توسيع نطاق الأمن بنفس الوتيرة، دون التسبب في تأخيرات أو أعباء يدوية.

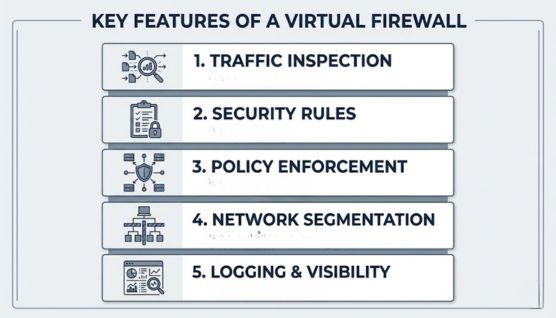

يقوم جدار الحماية الافتراضي بفحص حركة مرور الشبكة التي تنتقل بين الأجهزة الافتراضية والتطبيقات والخدمات السحابية. يتم تقييم سمات الاتصال مثل المصدر والوجهة والبروتوكول والسلوك لتحديد النشاط الشرعي أو المشبوه.

يتم التحكم في الوصول إلى الشبكة من خلال قواعد الأمان المحددة مسبقًا التي تحدد الاتصالات المسموح بها والمحظورة. يمكن تطبيق تحديثات القواعد بسرعة لتعكس التغييرات في أحمال العمل أو بنية الشبكة.

تظل سياسات الأمان مطبقة على جميع أحمال العمل بغض النظر عن مكان نشرها. تظل عناصر التحكم سليمة أثناء التحجيم أو الترحيل أو تغييرات البنية الأساسية.

يتم تقييد الاتصال بين الأنظمة بناءً على الدور أو غرض التطبيق أو مستوى الثقة. يؤدي تقييد الوصول الداخلي إلى تقليل التعرض وتقييد الحركة الجانبية.

يتم تسجيل نشاط حركة المرور وإجراءات الإنفاذ للمراقبة والمراجعة المستمرة. تدعم بيانات السجل التدقيق واستكشاف الأخطاء وإصلاحها والتحقيق في الحوادث.

تُستخدم جدران الحماية الافتراضية عادةً عندما تحتاج المؤسسات إلى التحكم الدقيق في كيفية اتصال الأنظمة في البيئات المعقدة التي تعتمد على البرامج. تركز حالات الاستخدام هذه على الاحتياجات التشغيلية اليومية بدلاً من مزايا الأمان العامة.

غالبًا ما تُستخدم جدران الحماية الافتراضية للتحكم في الخدمات التي يمكنها الوصول إلى تطبيقات محددة. يساعد ذلك على ضمان وصول الأنظمة المعتمدة أو المستخدمين فقط إلى أحمال العمل الحساسة.

تستخدم الفرق جدران الحماية الافتراضية لفصل بيئات التطوير والاختبار والإنتاج. هذا يمنع الوصول العرضي عبر البيئات التي تخدم أغراضًا مختلفة.

في البنيات الحديثة، تتواصل التطبيقات بشكل متكرر مع بعضها البعض من خلال واجهات برمجة التطبيقات أو الخدمات الداخلية. تساعد جدران الحماية الافتراضية في تنظيم هذه الاتصالات وتقييد مسارات الاتصال غير الضرورية.

يستخدم موفرو الخدمة جدران الحماية الافتراضية لعزل بيئات العملاء التي تعمل على البنية التحتية المشتركة. هذا يحافظ على حركة مرور كل مستأجر منفصلة ويمنع التأثير عبر البيئة.

تتلاءم جدران الحماية الافتراضية بشكل طبيعي مع البيئات التي لم تعد فيها الأنظمة ثابتة أو يمكن التنبؤ بها. ومن خلال وضع التحكم بالقرب من أحمال العمل بدلاً من الاعتماد فقط على حواف الشبكة، فإنها تساعد في إدارة كيفية تفاعل التطبيقات والخدمات مع تغير البنية التحتية.

مع استمرار نمو الإعدادات السحابية والمختلطة، يصبح التحكم في حركة المرور الداخلية بنفس أهمية حظر التهديدات الخارجية. توفر جدران الحماية الافتراضية طريقة عملية للحفاظ على الرؤية والتحكم في البيئات حيث لم تعد الحدود التقليدية تحدد الأمان.