🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

خوادم Command & Control (C2) هي خوادم ضارة يستخدمها المهاجمون لإدارة الأنظمة المصابة بالبرامج الضارة والتحكم فيها عن بُعد. تعمل كنقطة اتصال تتلقى من خلالها الأجهزة المخترقة التعليمات أو ترسل البيانات المسروقة.

ظهرت الحاجة إلى التحكم المركزي مع نمو حملات البرامج الضارة لتتجاوز الإصابات المعزولة وتطلبت التنسيق عبر أجهزة متعددة. دفعت التطورات الدفاعية المهاجمين لاحقًا إلى تعديل كيفية تنظيم اتصالات C2 وتسليمها.

تظل خوادم C2 ضرورية للهجمات الإلكترونية الحديثة لأنها تدعم استمرار وجود المهاجم بعد الاختراق الأولي. يساعد فهم الغرض منها على شرح كيفية استمرار التدخلات حتى في حالة عدم حدوث أي نشاط مرئي.

يصف الأمر والتحكم (C2)، المعروف أيضًا باسم C&C، طبقة التحكم التي يعتمد عليها المهاجمون بعد تنفيذ البرامج الضارة بدلاً من البرامج الضارة نفسها. ويتمثل دورها المحدد في تمكين التعليم عن بُعد والتغذية الراجعة بين المهاجمين والأنظمة المخترقة.

على عكس الخوادم الشرعية، تم تصميم خادم C2 للعمل بشكل سري والحفاظ على الوصول طويل الأجل داخل بيئة الضحية. تم تصميم الاتصال ليشبه سلوك الشبكة العادي بحيث يمكن أن يستمر دون لفت الانتباه.

من وجهة نظر المهاجم، يعمل خادم C2 كنقطة تنسيق للنشاط الضار المستمر. من وجهة نظر دفاعية، فهي تمثل قناة الاتصال التي يجب تعطيلها لوقف التدخل النشط.

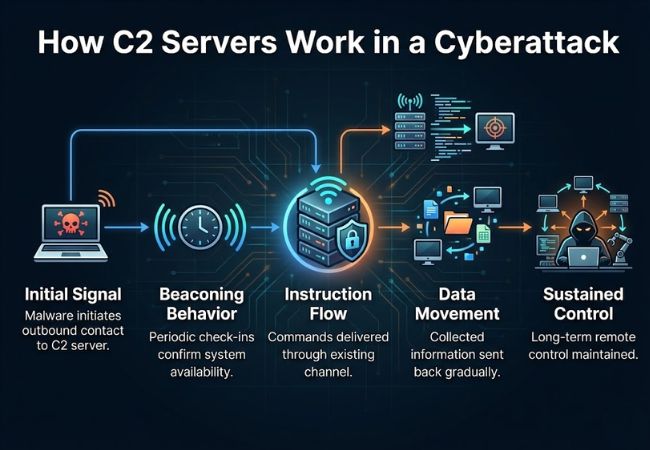

يعمل خادم Command & Control (C2) من خلال العمل كجسر اتصال بين المهاجم والبرامج الضارة التي تعمل على نظام مخترق.

بمجرد تنشيط البرامج الضارة على نظام مخترق، يبدأ الاتصال بخادم C2 بدلاً من اتصال المهاجم بالداخل. يقلل هذا التفاعل الخارجي من التعرض ويسمح بالتحكم بهدوء من خلال مسارات الشبكة العادية.

يظهر اتصال C2 كإشارات شبكة متكررة ولكن محدودة بدلاً من حركة مرور مستمرة. تسمح هذه الإشارات للمهاجم بمعرفة أن النظام لا يزال قابلاً للوصول مع تجنب الأنماط البارزة.

تنتقل الأوامر من خادم C2 إلى البرامج الضارة من خلال نفس قناة الاتصال المستخدمة بالفعل. يسمح هذا التصميم بتغيير إجراءات المهاجم دون إعادة تثبيت البرامج الضارة أو إعادة الدخول إلى النظام.

تنتقل المعلومات التي يتم جمعها بواسطة البرامج الضارة، مثل تفاصيل النظام أو البيانات المسروقة، إلى خادم C2 في أجزاء خاضعة للرقابة. يساعد إرسال البيانات تدريجيًا على بقاء النشاط مخفيًا ضمن حركة المرور العادية.

طالما ظل الاتصال بخادم C2 سليمًا، يستمر تحكم المهاجم في النظام المخترق. يتيح هذا الوصول المستدام التسلل طويل المدى دون وجود علامات مرئية لنشاط الهجوم المستمر.

تصبح البرامج الضارة أكثر مرونة بشكل ملحوظ بمجرد الاتصال المستمر بخادم C2. لم تعد الإجراءات بحاجة إلى البرمجة مسبقًا في وقت الإصابة ويمكن بدلاً من ذلك توجيهها عن بُعد.

تنشأ التعليمات خارج النظام المخترق ويتم تسليمها من خلال قناة C2. يسمح هذا الفصل للمهاجمين بتحديد كيف ومتى يجب أن تعمل البرامج الضارة دون تعديل العدوى الأصلية.

يمكن تقديم قدرات جديدة لفترة طويلة بعد التسوية الأولية. تصل المكونات الإضافية من خلال نفس مسار الاتصال، مما يسمح لسلوك البرامج الضارة بالتطور مع تغير الظروف.

لا تترك المعلومات التي يتم جمعها من الأنظمة المخترقة الشبكة بشكل تعسفي. تحدث الحركة من خلال قناة C2، التي توفر مسارًا مضبوطًا ويمكن التنبؤ به للعودة إلى المهاجم.

تكتسب العدوى الفردية أهمية عند النظر إليها معًا وليس بمعزل عن غيرها. يمكن لخادم C2 واحد توجيه النشاط عبر العديد من الأنظمة المخترقة، مما يتيح الإجراءات المنسقة على نطاق واسع.

يعتمد الوصول المستمر بدرجة أقل على الاستغلال وأكثر على التواصل. طالما ظلت قناة C2 نشطة، يمكن الحفاظ على التحكم في البيئة المعرضة للخطر.

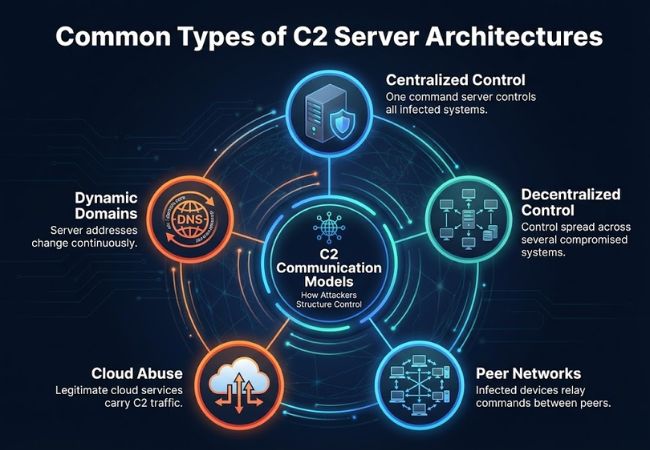

تتشكل الاختلافات في خوادم C2 في الغالب من خلال كيفية تنظيم الاتصال ومقدار المرونة التي يحتاجها المهاجمون أثناء العملية. تؤثر هذه الاختلافات على مدى سهولة تعطيل التحكم ومدة استمرار التدخل.

يعمل خادم واحد كنقطة واحدة تتلقى من خلالها جميع الأنظمة المخترقة التعليمات. هذا النموذج سهل الإدارة ولكنه يصبح هشًا إذا تم تحديد الخادم وتشغيله دون اتصال بالإنترنت.

يتم توزيع مسؤوليات التحكم عبر العديد من الأنظمة المخترقة بدلاً من خادم واحد. إزالة عقدة واحدة لها تأثير محدود، مما يجعل التعطيل أكثر صعوبة وأبطأ.

تتواصل الأنظمة المصابة مباشرة مع بعضها البعض لترحيل الأوامر. يمكن أن يتحرك التحكم ديناميكيًا داخل الشبكة، مما يقلل الاعتماد على المواقع الثابتة.

يتم استخدام الخدمات السحابية الشرعية كوسطاء للاتصال بالأوامر. تساعد حركة مرور الخدمة العادية على دمج الأنشطة الضارة وتعقيد جهود التصفية.

تتغير مواقع الخادم بشكل متكرر من خلال إنشاء النطاق الآلي. يوفر حظر عنوان واحد فائدة قليلة لأن مسارات الاتصال الجديدة تظهر بسرعة.

تظهر خوادم C2 عبر سيناريوهات هجوم متعددة لأنها تدعم التحكم والتنسيق والمثابرة بعد الوصول الأولي. يتغير استخدامها اعتمادًا على أهداف المهاجم وطبيعة البيئة المخترقة.

تعتمد التهديدات المستمرة المتقدمة على خوادم C2 للحفاظ على الوصول طويل المدى إلى الأنظمة المستهدفة. يسمح الاتصال المستمر للمهاجمين بمراقبة النشاط وتعديل السلوك والبقاء حاضرين دون التسبب في تعطيل فوري.

تستخدم هجمات Ransomware خوادم C2 لتنسيق التنفيذ عبر الأنظمة المصابة. قد يدعم الاتصال التحكم في التشفير أو قرارات التوقيت أو التفاعل مع البيئات المتأثرة بعد النشر.

تعتمد أحصنة طروادة المصرفية على خوادم C2 لإدارة سرقة بيانات الاعتماد ومراقبة المعاملات. يسمح التحكم المركزي بجمع البيانات المالية المسروقة ومعالجتها دون الوصول المباشر إلى كل جهاز مصاب.

تركز بعض الهجمات على جمع بيانات المصادقة بدلاً من التعطيل الفوري. توفر خوادم C2 قناة يمكن من خلالها جمع بيانات الاعتماد تدريجيًا ومراجعتها عن بُعد.

غالبًا ما تكون التسوية الأولية بمثابة نقطة دخول بدلاً من هدف نهائي. يمكن للأوامر الصادرة من خلال خادم C2 توجيه الحركة إلى أنظمة إضافية داخل نفس البيئة.

يتم تشغيل المهام مثل تشغيل الأوامر أو تنشيط ميزات البرامج الضارة الخاملة من خلال قناة C2. يسمح هذا بحدوث الإجراءات دون إعادة إصابة الأنظمة أو إعادة إنشاء الوصول.

تؤكد بعض العمليات الثبات على السرعة. يسمح الاتصال المستمر مع خادم C2 للمهاجمين بالبقاء مضمنين بينما تتطور الأهداف بمرور الوقت.

يكمن خطر خوادم C2 في ما يحدث بعد الوصول الأولي بدلاً من كيفية تحقيق هذا الوصول. يسمح التواصل المستمر بحل وسط واحد بالتطور إلى مشكلة أمنية مستدامة يصعب عزلها وحلها بالكامل.

تم تصميم اتصال C2 ليشبه حركة مرور الشبكة العادية. يسمح هذا التشابه للنشاط الضار بالبقاء مخفيًا لفترات طويلة.

لا ينتهي التحكم في المهاجم بمجرد معالجة الثغرة الأمنية الأصلية. يمكن لقناة C2 النشطة الحفاظ على الوصول حتى بعد ظهور الأنظمة وكأنها مصححة أو نظيفة.

غالبًا ما تحدث الإجراءات الموجهة من خلال خادم C2 بشكل تدريجي وليس كلها مرة واحدة. يقلل هذا التقدم البطيء من الرؤية مع زيادة الضرر العام.

يمكن جمع المعلومات الحساسة ونقلها في أجزاء صغيرة بمرور الوقت. تقلل هذه الحركة الخاضعة للرقابة من فرصة إطلاق تنبيهات فورية.

لا تؤدي إزالة البرامج الضارة وحدها دائمًا إلى كسر سيطرة المهاجم. طالما استمر اتصال C2، يمكن أن تكون جهود المعالجة غير مكتملة أو معكوسة.

يمكن أن يؤثر النشاط القائم على C2 على توفر الأنظمة وتكاملها وموثوقيتها على مدى فترات طويلة. قد يكون الاضطراب الناتج طفيفًا في البداية ولكنه يزداد حدة بمرور الوقت.

يعتمد اكتشاف خوادم C2 على التعرف على سلوك الاتصال الذي لا يتوافق مع نشاط النظام العادي. تتطور الرؤية من خلال الأنماط التي تتكرر أو ترتبط أو تستمر بدلاً من إشارة معزولة واحدة.

غالبًا ما تجذب الاتصالات الخارجية إلى وجهات خارجية غير مألوفة الانتباه أثناء التحليل. يمكن أن يشير الاتصال المتكرر بنفس نقطة النهاية إلى التحكم المركزي.

عادةً ما يتبع الاتصال الآلي فترات متسقة أو حسابية. غالبًا ما تشير عمليات تسجيل الوصول المنتظمة دون سياق واضح للمستخدم أو التطبيق إلى قنوات تحكم مخفية.

قد تحمل البروتوكولات مثل HTTP أو HTTPS أو DNS حركة مرور الأوامر بتنسيقات غير متوقعة. يمكن أن تشير الحمولات المشفرة أو هياكل الطلبات غير العادية إلى سوء الاستخدام.

تظهر النطاقات ذات السمعة المنخفضة أو المسجلة حديثًا بشكل متكرر في نشاط C2. قد تعكس التحولات السريعة بين الوجهات أيضًا محاولات التهرب من الحظر.

يخفي التشفير المحتوى ولكنه يترك خصائص الاتصال مكشوفة. لا يزال حجم الحزمة وتكرارها ومدة الجلسة توفر أدلة اكتشاف قيّمة.

تقدم العمليات التي تنفذ الإجراءات دون تفاعل المستخدم سياقًا مهمًا. غالبًا ما تتوافق تغييرات تنفيذ الأوامر أو التكوين غير المتوقعة مع التحكم الخارجي.

قد تبدو المؤشرات الفردية غير ضارة بمعزل عن غيرها. الإشارات المماثلة التي لوحظت عبر أنظمة متعددة تعزز الثقة في نشاط C2 المنسق.

يركز الدفاع ضد نشاط C2 على تقليل سيطرة المهاجم بدلاً من معالجة التسوية الأولية فقط. يؤدي الحد من الاتصال والرؤية والمثابرة إلى إضعاف فعالية خوادم C2.

تقلل أنظمة الفصل من المدى الذي يمكن أن يمتد إليه النشاط القائم على ثاني أكسيد الكربون. تفقد الأجهزة المخترقة قيمتها إذا ظل الوصول إلى الموارد الهامة مقيدًا.

يجب أن تتبع الاتصالات الخارجية قواعد محددة بوضوح. يؤدي تقييد الاتصالات الخارجية إلى تقليل المسارات المتاحة لقنوات C2.

يوفر سلوك النظام المتوقع أساسًا للمقارنة. غالبًا ما تشير الانحرافات في نشاط العملية أو استخدام الشبكة إلى التحكم المخفي.

يكشف النشاط المحلي عن التفاصيل التي لا يمكن لبيانات الشبكة وحدها التقاطها. تساعد عمليات المراقبة وتغييرات التكوين على عرض الإجراءات المتعلقة بـ C2.

يضيف الذكاء الخارجي سياقًا إلى الملاحظات الداخلية. تعزز المؤشرات والأنماط السلوكية المعروفة الثقة في تحديد نشاط C2.

تتحول الأولوية إلى تقييد الاتصال بمجرد الاشتباه في التحكم. يؤدي عزل الأنظمة المتأثرة إلى منع التعليمات الإضافية من الوصول إلى المضيفين المخترقين.

يؤدي تقليل الخدمات والأذونات غير الضرورية إلى تقليل سطح الهجوم المتاح لآليات التحكم. توفر الأنظمة المتصلبة فرصًا أقل للاتصال المستمر.

تتطلب الضوابط الدفاعية إعادة تقييم منتظمة مع تطور تقنيات المهاجم. يساعد التقييم المستمر على سد الفجوات قبل استغلالها.

تُظهر خوادم Command & Control (C2) كيف تمتد الهجمات الإلكترونية إلى ما بعد لحظة اختراق النظام. يسمح الاتصال المستمر للمهاجمين بالتحكم في البرامج الضارة وضبط النشاط والاحتفاظ بالوصول بمرور الوقت.

يؤدي التركيز على نشاط C2 إلى تحويل الانتباه نحو التواصل والتحكم بدلاً من الحوادث المعزولة. يؤدي تعطيل هذه القنوات إلى تقليل تأثير المهاجم والحد من مدة وتأثير الاختراقات.

نعم، في سياقات الأمن السيبراني، تشير خوادم C2 إلى الأنظمة المستخدمة للتحكم في البرامج الضارة أو الأجهزة المخترقة. لا تعتبر أدوات الإدارة عن بُعد الشرعية خوادم C2 لأنها تعمل بترخيص.

لا، الروبوتات هي مجموعة الأجهزة المخترقة، في حين أن خادم C2 هو النظام الذي يتحكم فيها. يقوم خادم C2 بإصدار الأوامر، ويقوم البوت نت بتنفيذها.

نعم، يمكن للتشفير إخفاء محتويات اتصال C2. لا يخفي أنماط حركة المرور مثل التوقيت أو التردد أو الوجهة.

لا، لا يلزم الاتصال المستمر حتى يعمل عنصر التحكم C2. الاتصال الدوري أو المتقطع كافٍ للحفاظ على السيطرة.

لا، لا تؤدي إزالة البرامج الضارة دائمًا إلى إنهاء نشاط C2 على الفور. يمكن أن يسمح الوصول المتبقي أو مسارات إعادة العدوى أو التنظيف غير الكامل باستمرار التحكم.