🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

إن Cyberthreat Intelligence هي ممارسة جمع وتحليل بيانات التهديدات لفهم سلوك المهاجم ودوافعه وقدراته. إنه يحول المعلومات غير المهيكلة مثل TTPs و IOCs والقياس عن بُعد للبنية التحتية إلى رؤى توجه قرارات الأمان.

الهدف من CTI هو مساعدة المؤسسات على توقع التهديدات بدلاً من الاستجابة بعد حدوث الضرر. وهي تحقق ذلك من خلال وضع الأنشطة في سياقها عبر الجهات الفاعلة في مجال التهديد والحملات وأسطح الهجوم.

تستخدم فرق الأمن CTI لتعزيز الاكتشافات وتعزيز الاستجابة للحوادث وتحسين التخطيط للمخاطر على المدى الطويل. تصبح CTI أكثر قيمة عندما تتماشى مع أطر مثل MITRE ATT&CK لأن هذا يسمح للمحللين برسم خرائط لتقنيات الخصم بدقة.

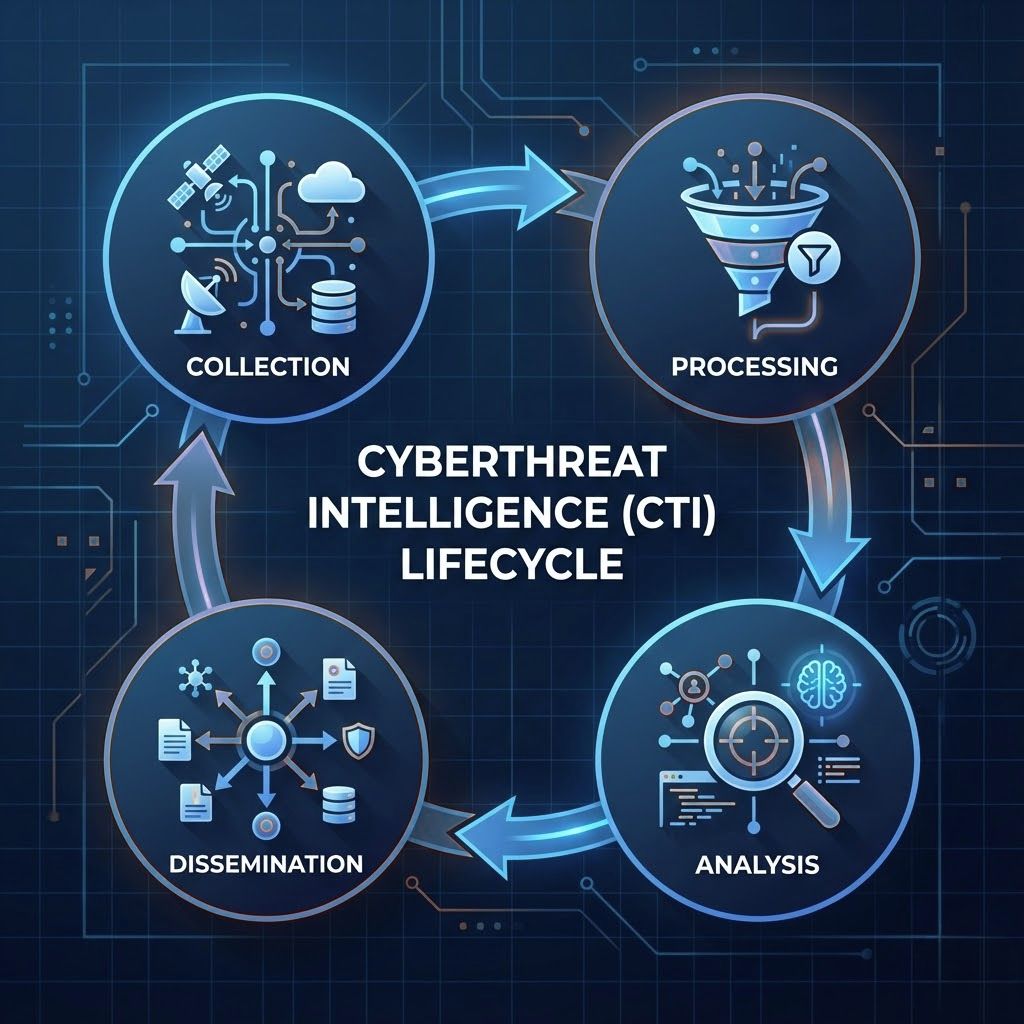

تعمل CTI من خلال متابعة دورة حياة الذكاء التي تشمل الجمع والمعالجة والتحليل والنشر. تعمل كل مرحلة على تحسين المعلومات الأولية وتحويلها إلى ذكاء ذي صلة لطبقات تشغيلية مختلفة.

تبدأ المجموعة عبر مصادر مثل OSINT ومنتديات الويب المظلمة وصناديق حماية البرامج الضارة وسجلات البنية التحتية الداخلية. يساعد اتحاد البيانات المتنوع هذا الفرق على تحديد حركات المهاجمين التي قد تظل غير ملحوظة في الأنظمة المعزولة.

أثناء التحليل، يتم ربط أنماط التهديد بـ TTPs المعروفة ويتم تعيينها إلى ملفات تعريف الخصم للكشف عن النية. تتم مشاركة المعلومات النهائية مع القيادة ومحللي SOC وفرق IR حتى يمكن تفعيل الأفكار داخل بيئات SIEM و SOAR.

يتم تصنيف المعلومات المتعلقة بالتهديدات الإلكترونية إلى أربعة أنواع، يوفر كل منها مستوى مميزًا من السياق والرؤية. تسمح هذه الفئات للمؤسسات بتطبيق الذكاء في التخطيط الاستراتيجي وكذلك الدفاع في الوقت الفعلي.

توفر CTI الإستراتيجية وعيًا على المستوى التنفيذي بالمخاطر الجيوسياسية واتجاهات القطاع وتطورات التهديدات طويلة المدى. إنه يوجه القيادة في تشكيل السياسات الأمنية وقرارات الاستثمار.

تركز CTI التكتيكية على تكتيكات الخصم والتقنيات والإجراءات المستخدمة أثناء العمليات النشطة. إنه يزود فرق SOC بأنماط سلوكية يمكنها تحويلها إلى منطق الكشف.

تكشف CTI التشغيلية عن تفاصيل حول حملات التهديد الجارية أو الناشئة التي تستهدف بشكل مباشر منظمة أو صناعة. وهو يدعم فرق IR من خلال تسليط الضوء على أدوات المهاجم والجداول الزمنية والأهداف.

تقدم تقنية CTI مؤشرات دقيقة مثل التجزئات الخبيثة والنطاقات وتوقيعات الملفات. إنه يتيح الحظر السريع للتهديدات في نقاط التحكم مثل جدران الحماية وقواعد SIEM.

تركز CTI الإستراتيجية على المخاطر طويلة الأجل التي تشكل الحوكمة الأمنية وقرارات الاستثمار. يقوم بتقييم الظروف الجيوسياسية ودوافع الجهات الفاعلة المهددة والاتجاهات الخاصة بالصناعة لمساعدة القيادة على توقع التحديات المستقبلية.

تحدد موضوعات المخاطر القوى الأوسع التي قد تؤثر على دوافع المهاجم أو التحولات التشغيلية. تساعد هذه الرؤى المديرين التنفيذيين على مواءمة أولويات الأمان مع الظروف الخارجية المتطورة.

تسلط اتجاهات الصناعة الضوء على أنماط الهجوم التي تستهدف قطاعات أو تقنيات مماثلة. تستخدم القيادة هذه الأفكار للتنبؤ بوحدات الأعمال التي قد تتطلب تدابير حماية إضافية.

تعمل رؤى السياسة على تقييم التطورات التنظيمية وضغوط الامتثال التي تؤثر على التخطيط الأمني للمؤسسة. وهذا يضمن أن القرارات الاستراتيجية تدعم متطلبات المرونة والحوكمة.

يحلل CTI التكتيكي السلوكيات والتقنيات التي يستخدمها المهاجمون أثناء العمليات. إنه يمنح فرق SOC المعلومات اللازمة لتحسين الاكتشافات وتعزيز أنظمة المراقبة.

يقوم تحليل TTP الخصم بتعيين السلوكيات الملاحظة لتقنيات ATT&CK. يستخدم محللو SOC هذه التعيينات لتحسين الرؤية عبر سلسلة الهجوم.

يقوم منطق الاكتشاف بترجمة الرؤى السلوكية إلى توقيعات وقواعد تنبيه تعمل على تحسين أداء SIEM. تقلل هذه العملية الإيجابيات الكاذبة وتقوي عمق الكشف.

يركز التركيز الدفاعي على الأصول أو العمليات التي تتطلب اهتمامًا إضافيًا بناءً على سلوك المهاجم. إنه يمكّن قادة SOC من تحديد أولويات تعديلات سير العمل التي تعزز الجاهزية.

تقدم CTI التشغيلية معلومات حول الحملات النشطة التي قد تستهدف المنظمة أو قطاعها بشكل مباشر. إنه يسد الفجوة بين الوعي الاستراتيجي الواسع والمؤشرات الفنية اللازمة أثناء التحقيقات.

تحدد بيانات الحملة مجموعات الجهات الفاعلة في مجال التهديد وأدواتها النشطة وتفضيلاتها التشغيلية. إنه يساعد المستجيبين على توقع كيفية تطور الهجمات داخل بيئتهم.

يكشف تحليل المخطط الزمني للنشاط مدى سرعة الخصوم في تنفيذ مراحل مختلفة من الهجوم. وهذا يعطي المستجيبين سياقًا حول متى يتوقعون التصعيد أو الحركة الجانبية.

يوضح تحليل نية التهديد سبب ملاحقة المهاجمين لهدف أو صناعة معينة. إنها تساعد الفرق على معايرة استراتيجيات الاستجابة الخاصة بها بناءً على أهداف الخصم.

توفر تقنية CTI المعلومات الاستخبارية الأقصر عمرًا والأكثر قابلية للتنفيذ للمدافعين في الخطوط الأمامية. يقدم مؤشرات مفصلة تغذي مباشرة أنظمة الكشف والوقاية.

يجمع تحليل IOC التجزئات وعناوين IP والنطاقات وعناوين URL المرتبطة بالنشاط الضار. تعمل هذه المؤشرات على تحسين دقة اكتشاف SIEM و EDR وجدار الحماية.

يفحص تحليل آثار البرامج الضارة أجزاء التعليمات البرمجية والتوقيعات السلوكية لتحديد الملفات الضارة. تساعد هذه الرؤى المحللين على التعرف على سلالات البرامج الضارة الجديدة أو المعدلة.

تكشف إشارات البنية الأساسية عن خوادم الأوامر والتحكم ونقاط التوزيع وبيئات الاستضافة المستخدمة للهجمات. تساعد هذه المعلومات الفرق على تعطيل قنوات الاتصال المعادية.

تختلف أنواع CTI الأربعة في الغرض والجمهور وعمق البيانات وحساسية الوقت. إن فهم هذه الاختلافات يساعد المؤسسات على تطبيق الذكاء بفعالية عبر صنع القرار الاستراتيجي والدفاع التشغيلي.

تعمل أنواع CTI الأربعة على تعزيز الأمن من خلال تقديم طبقات تكميلية من البصيرة التي تلبي الاحتياجات الاستراتيجية والتشغيلية.

التنبؤ بالهجوم: توفر CTI الإستراتيجية والتكتيكية وضوحًا طويل الأجل بشأن مخاطر الصناعة والسلوكيات المعادية.

احتواء التهديدات: تعمل CTI التشغيلية والتقنية على تعزيز الاستجابة السريعة من خلال الكشف عن التهديدات النشطة والمؤشرات القابلة للتنفيذ.

تستخدم المؤسسات CTI لإثراء التنبيهات وكشف التهديدات المخفية وتقليل وقت التحقيق ضمن عمليات سير عمل SOC الخاصة بها.

دقة التنبيه: تعمل CTI التكتيكية والتقنية على تحسين جودة SIEM عن طريق إضافة أنماط سلوكية ومؤشرات تم التحقق منها.

عمق التحقيق: توفر CTI التشغيلية سياق الحملة الذي يساعد المستجيبين على فهم أهداف المهاجم ومسارات التصعيد.

يجب أن يجمع حل CTI القوي بين الذكاء الدقيق والتغطية الواسعة للبيانات والتكامل السلس في أدوات الأمان الحالية.

يجب أن يستمد الحل الذكاء من مستودعات متنوعة، بما في ذلك مختبرات البرامج الضارة ومجتمعات الويب المظلمة وقياس الشبكة عن بُعد.

يجب أن يوفر رؤى غنية تشرح دوافع المهاجم وعلاقات البنية التحتية والأنماط الناشئة.

يجب أن تتكامل المنصة مع أدوات SIEM و SOAR و EDR وأدوات البحث عن التهديدات لجعل المعلومات الاستخبارية قابلة للتنفيذ على الفور.

يجب أن تنشئ تقارير واضحة للمديرين التنفيذيين والفرق التشغيلية باستخدام تعيينات ATT&CK والسرد السياقي.

تعتبر تقنية CTI هي الأكثر قابلية للتنفيذ لأنها توفر مؤشرات محددة يمكن حظرها على الفور.

يستخدم التنفيذيون ومسؤولو CISOs استراتيجية CTI لتوجيه قرارات التخطيط والاستثمار على المدى الطويل.

بيانات التهديدات هي معلومات أولية، بينما تضعها CTI في سياقها في رؤى تدعم صنع القرار.

نعم، توفر CTI التشغيلية معلومات الحملة التي تسرع التحقيق والاحتواء.

تكشف الاستخبارات التكتيكية والتشغيلية عن سلوكيات الخصم التي يستخدمها الصيادون للكشف عن النشاط الخفي.

CloudSek عبارة عن منصة استخبارات للتهديدات مدعومة بالذكاء الاصطناعي توفر رؤية في الوقت الفعلي عبر الأصول الرقمية والبنية التحتية الخارجية والنظم البيئية المعادية. يقوم محرك الذكاء الموحد الخاص بها بربط نشاط الويب المظلم ورؤى سطح الهجوم والتشوهات في البنية التحتية للتنبؤ بالتهديدات قبل أن تتحقق.

يوفر CloudSek معلومات سياقية تربط الأصول المكشوفة بحركات المهاجمين لإظهار كيف يمكن للجهات الفاعلة في مجال التهديد استغلال نقاط الضعف. وهذا يساعد المؤسسات على تحديد أولويات المخاطر التي تتوافق مع نية الخصم بدلاً من الاعتماد على التنبيهات المعزولة.

تتكامل المنصة بسلاسة مع بيئات SOC حتى تتمكن فرق الأمان من نشر الذكاء المخصب في أنظمة SIEM و SOAR و EDR. تعمل CloudSek على تحسين الجاهزية التشغيلية من خلال تقديم المراقبة المستمرة والرؤى القابلة للتنفيذ عبر مشاهد التهديدات المتطورة.