🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

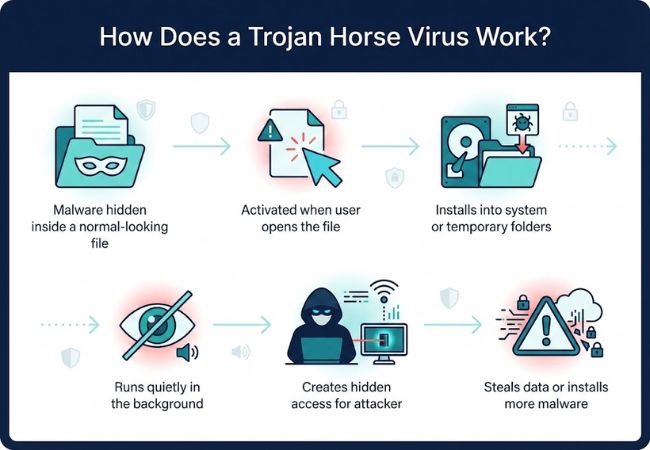

نادرًا ما تبدأ هجمات حصان طروادة بأي شيء مريب. يبدأ معظمها بملف يبدو طبيعيًا بما يكفي لفتحه دون تفكير ثانٍ.

عادةً ما يكون هذا الإجراء الفردي هو كل ما يتطلبه الأمر حتى تدخل البرامج الضارة داخل النظام وتبقى هناك بهدوء. لا تظهر أي تحذيرات، ولا ينقطع أي شيء واضح في البداية.

وبمرور الوقت، تؤدي هذه الإصابات إلى فقدان البيانات أو اختراق الحساب أو الوصول الأعمق إلى النظام الذي يصعب تتبعه. إن معرفة كيفية عمل أحصنة طروادة تجعل من السهل التعرف على المخاطر قبل أن يصبح الضرر مرئيًا.

فيروس حصان طروادة هو برنامج ضار يختبئ داخل شيء يبدو غير ضار أو مفيد، مما يسهل على المستخدمين الوثوق به وفتحه. بمجرد بدء التشغيل، تبدأ الشفرة الضارة بالداخل في العمل بهدوء في الخلفية.

يأتي اسمها من قصة قديمة لجنود مختبئين داخل هيكل خشبي يستخدم للتسلل إلى مدينة محروسة. في مجال الحوسبة، يستخدم المهاجمون تكتيكًا مشابهًا عن طريق وضع تعليمات برمجية ضارة داخل ملفات تبدو عادية تمامًا.

لا تنتشر أحصنة طروادة تلقائيًا وتعتمد على تفاعل المستخدم لبدء نشاطها. هذا الاعتماد على الخداع يساعدهم على الاندماج في العديد من البيئات وتجنب الاكتشاف المبكر.

ظهرت برامج تروجان المبكرة خلال الموجة الأولى من أجهزة الكمبيوتر الشخصية، في وقت كان فيه العديد من المستخدمين لديهم وعي محدود بالتهديدات الرقمية. غالبًا ما دفع الفضول الأشخاص إلى فتح ملفات غير مألوفة تحمل تعليمات مدمرة.

أدى نمو الإنترنت في التسعينيات إلى إنشاء مسارات جديدة للتوزيع من خلال مرفقات البريد الإلكتروني وتنزيلات البرامج المجانية. جعلت الثقة في المرسلين المألوفين العديد من الأفراد أهدافًا سهلة خلال تلك الحقبة.

بحلول عام 2000، تحول نشاط حصان طروادة نحو السرقة المالية والمراقبة والهجمات المستهدفة التي تنظمها مجموعات الجريمة الإلكترونية المنظمة. سمحت التغييرات التدريجية في التقنية لهذه التهديدات بالبقاء مخفية لفترات طويلة في كل من أنظمة المنزل والأعمال.

يبدأ حصان طروادة عمليته من خلال الظهور بأمان ودعوة المستخدمين للتفاعل معه دون التفكير في المخاطر الخفية. بعد هذا التفاعل، تتكشف سلسلة من الإجراءات التي تمنح المهاجمين الوصول أو التحكم بهدوء.

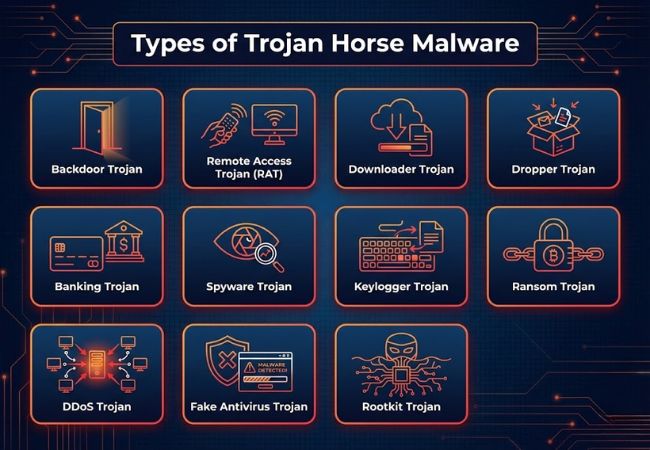

تظهر برامج Trojan Horse الضارة بأشكال متعددة لأن المهاجمين يكيفون أساليبهم بناءً على أهداف مثل الوصول أو التحكم أو سرقة البيانات أو الإخفاء طويل المدى.

أصبحت أحصنة طروادة Backdoor منتشرة على نطاق واسع بمجرد أن أدرك المهاجمون أنه يمكن إعادة استخدام عدوى واحدة ناجحة للوصول المتكرر. قيمتها الرئيسية هي المثابرة وليس الاضطراب الفوري.

يتيح الباب الخلفي للمهاجم العودة لاحقًا لإدارة الملفات أو تغيير الإعدادات أو زرع أدوات إضافية. لا تزال العديد من الانتهاكات طويلة الأجل تعتمد على هذا النوع من موطئ قدم هادئ.

نشأت RATs من نفس المفاهيم المستخدمة في برامج الإدارة عن بُعد الشرعية، ولكن دون موافقة أو رؤية. يصبح التحكم الكامل في الجهاز ممكنًا حتى عندما لا يكون المهاجم قريبًا من الجهاز.

يمكن استكشاف الملفات وتنفيذ الأوامر ومشاهدة نشاط المستخدم في الوقت الفعلي. في كثير من الحالات، تستمر الضحية في استخدام الجهاز بشكل طبيعي أثناء استمرار المراقبة.

أصبح برنامج Downloader Trojans أكثر شيوعًا مع تحسن أدوات الأمان في اكتشاف البرامج الضارة «الشاملة». أدى فصل الوصول عن تسليم الحمولة إلى تسهيل انتشار العدوى وصعوبة منعها مبكرًا.

تتواصل أحصنة طروادة هذه وتسحب أي شيء يأتي بعد ذلك، بناءً على أهداف المهاجم. غالبًا ما تصل برامج الفدية وبرامج التجسس وسارقو بيانات الاعتماد من خلال هذه المرحلة الثانية.

توجد أدوات الإسقاط لإخفاء ما يتم تثبيته بالفعل حتى لحظة حدوث التنفيذ. يقلل هذا الأسلوب من فرصة قيام الماسحات الضوئية بتحديد الحمولة الحقيقية أثناء وضع الملف على القرص.

يقوم التنفيذ بإطلاق المكونات المخفية في النظام وتثبيتها بسرعة. غالبًا ما يحدث الاكتشاف في وقت متأخر، عندما تبدأ البرامج الضارة الثانوية في ترك آثار مرئية.

ارتفعت أحصنة طروادة المصرفية مع نمو الخدمات المصرفية عبر الإنترنت والمدفوعات الرقمية، حيث تُترجم أوراق الاعتماد مباشرة إلى أموال. بدلاً من كسر الأنظمة، تركز أحصنة طروادة هذه على التقاط الوصول الحساس بهدوء.

يمكن خداع الضحايا من خلال صفحات تسجيل الدخول المزيفة أو جلسات المتصفح المعدلة أو إدخال المطالبات أثناء المعاملات الحقيقية. غالبًا ما تظهر الخسائر أولاً، ولا يتضح السبب الجذري إلا لاحقًا.

تم تصميم أحصنة طروادة لبرامج التجسس من أجل التجميع المستمر بدلاً من التأثير السريع. تأتي قوتهم من البقاء نشيطين لفترة كافية لجمع الأنماط القيمة والمحتوى الخاص.

يمكن نسخ الرسائل ونشاط التصفح والمستندات المخزنة دون انقطاع واضح. يزداد التعرض بمرور الوقت، خاصة عند إعادة استخدام البيانات الملتقطة عبر الحسابات.

تركز Keylogger Trojans على وظيفة واحدة: تسجيل ما تتم كتابته. تصبح كلمات المرور والرموز التي تستخدم لمرة واحدة والرسائل الخاصة ومصطلحات البحث مفيدة من هذا البث.

حتى العدوى القصيرة يمكن أن تؤدي إلى تسرب الوصول إلى البريد الإلكتروني والخدمات المصرفية وتسجيلات الدخول إلى العمل. غالبًا ما يجمع المهاجمون تسجيل المفاتيح مع برامج التجسس لالتقاط السياق حول بيانات الاعتماد المسروقة.

كانت Ransom Trojans موجودة قبل أن تصبح برامج الفدية الحديثة سائدة، وكانت الإصدارات القديمة تقيد الوصول بشكل أساسي بدلاً من تشفير كل شيء. غالبًا ما تستخدم الحملات الحالية مرحلة حصان طروادة لتهيئة الظروف لنشر برامج الفدية بالكامل.

يتم تصنيف الأنظمة وتحديد الملفات القيمة وقد يتم إضعاف الدفاعات بهدوء. يحدث التشفير أو الإغلاق لاحقًا، ولهذا السبب يمكن أن يكون من السهل تفويت العلامات المبكرة.

توسعت أحصنة طروادة DDoS حيث أصبحت الروبوتات وسيلة موثوقة لتحقيق الدخل من الأجهزة المخترقة. تركز العديد من الإصابات بشكل أقل على إلحاق الضرر بمالك الجهاز وأكثر على استخدام هذا الجهاز كبنية أساسية.

تؤدي الأنظمة المخترقة إلى حدوث فيضانات مرورية ضد الأهداف، غالبًا عند الطلب. كثيرًا ما لا يلاحظ المالكون شيئًا سوى انخفاضات الأداء العرضية.

أصبحت أحصنة طروادة المزيفة المضادة للفيروسات شائعة عندما أثبتت أساليب التخويف أنها مربحة على نطاق واسع. يمكن للواجهة النظيفة والتحذيرات العاجلة الضغط على المستخدمين لاتخاذ قرارات سيئة بسرعة.

قد يتم دفع الضحايا إلى الدفع مقابل التنظيف الوهمي أو تثبيت المزيد من البرامج الضارة. الخوف هو الدافع للتفاعل، وتتعمق العدوى مع كل نقرة.

توجد أحصنة طروادة Rootkit للإخفاء، خاصة عندما يريد المهاجمون الوصول طويل المدى دون أن يتم تعقبهم. يؤدي الإخفاء على مستوى النظام إلى جعل عمليات الفحص العادية والعديد من الأدوات أقل فعالية.

يمكن تعديل المكونات الأساسية لإخفاء العمليات والملفات الضارة. غالبًا ما تتطلب الإزالة خطوات تنظيف عميقة، وأحيانًا تصبح إعادة التثبيت الكاملة الخيار الأكثر أمانًا.

عادةً ما تحدث إصابات حصان طروادة عندما يتفاعل المستخدمون دون علمهم مع الملفات أو الروابط أو البرامج التي صممها المهاجمون لتبدو شرعية.

تقوم رسائل البريد الإلكتروني المخادعة بتسليم أحصنة طروادة من خلال المرفقات أو الروابط المقنعة في شكل فواتير أو تنبيهات أو مستندات مشتركة. يؤدي فتح الملف أو النقر فوق الارتباط إلى بدء الإصابة دون الحاجة إلى أي استغلال فني.

عادةً ما يتم تجميع أحصنة طروادة مع برامج مجانية أو برامج متصدعة أو أدوات مزيفة يتم تنزيلها من مصادر غير موثوقة. يمنح التثبيت البرامج الضارة نفس الأذونات التي يتمتع بها البرنامج الذي تتظاهر به.

غالبًا ما يقلد المهاجمون تحديثات النظام أو التطبيق لنشر أحصنة طروادة. يقوم المستخدمون الذين يثقون في هذه المطالبات بتثبيت برامج ضارة بينما يعتقدون أنها تعمل على تحسين الأمان أو الأداء.

تعتمد الهندسة الاجتماعية على الإلحاح أو الخوف أو الفضول للتأثير على السلوك. تقلل الرسائل التي تضغط على المستخدمين للعمل بسرعة من فرصة الفحص الدقيق.

يمكن لمحركات أقراص USB وأجهزة التخزين الخارجية حمل الملفات المصابة بأحصنة طروادة. قد يؤدي توصيلها بالنظام إلى التنفيذ من خلال تفاعل المستخدم أو ميزات التشغيل التلقائي.

تتسبب برامج Trojan Horse الضارة في إلحاق الضرر من خلال منح المهاجمين التحكم أو الرؤية أو النفوذ على الأنظمة بدلاً من إحداث اضطراب فوري وواضح.

يمكن نسخ المعلومات الحساسة مثل الملفات الشخصية وبيانات اعتماد تسجيل الدخول والسجلات المالية دون إشعار. غالبًا ما يتم إعادة استخدام البيانات المسروقة للاحتيال أو سرقة الهوية أو إعادة البيع.

يتم التقاط أسماء المستخدمين وكلمات المرور ورموز المصادقة بشكل متكرر أثناء النشاط العادي. غالبًا ما يؤدي الوصول إلى حساب واحد إلى انتشار أوسع عبر الخدمات المتصلة.

قد يكتسب المهاجمون القدرة على تعديل الملفات أو تثبيت البرامج أو تغيير إعدادات النظام. يسمح عنصر التحكم هذا بمزيد من إساءة الاستخدام دون تفاعل متكرر من المستخدم.

تتيح أحصنة طروادة المصرفية والحمولات ذات الصلة المعاملات غير المصرح بها وإساءة استخدام الحساب. قد تحدث الخسائر قبل اكتشاف أي مشكلة فنية.

يمكن استخدام الأجهزة المخترقة كنقاط دخول إلى شبكات أكبر. تصبح الأنظمة الداخلية مكشوفة بمجرد تجاوز حدود الثقة.

تظل بعض أحصنة طروادة نشطة لفترات طويلة لمراقبة السلوك وجمع المعلومات. يزيد الوصول المستمر من التأثير بمرور الوقت وليس دفعة واحدة.

لا يزال من الصعب اكتشاف إصابات حصان طروادة لأن العديد من المتغيرات مصممة للتسلل والوصول طويل المدى بدلاً من التعطيل الفوري.

يمكن أن يشير التأخير غير المعتاد أو الأعطال المتكررة أو ارتفاع درجة الحرارة إلى عمليات الخلفية المخفية التي تستهلك وحدة المعالجة المركزية والذاكرة. يزداد الشك عندما يتباطأ النظام أثناء المهام البسيطة مثل التصفح أو فتح الملفات.

يمكن أن تظهر العمليات غير المعروفة أو أسماء الملفات الفردية أو الملفات التنفيذية غير الموقعة في إدارة المهام أو أجهزة مراقبة نشاط النظام. غالبًا ما تكشف إدخالات بدء التشغيل والمهام المجدولة عن آليات الثبات التي تستخدمها أحصنة طروادة.

غالبًا ما يظهر اتصال الأمر والتحكم كاتصالات خارجية متكررة لنطاقات غير مألوفة أو عناوين IP. قد تعرض سجلات الشبكة أنماط الإشارات أو المنافذ غير العادية أو حركة المرور المشفرة من التطبيقات التي لا تستخدمها عادةً.

غالبًا ما تقوم أدوات اكتشاف نقطة النهاية والاستجابة لها بتحديد السلوكيات مثل إدخال العمليات المشبوهة أو محاولات تفريغ بيانات الاعتماد أو تنفيذ البرنامج النصي غير الطبيعي. عادةً ما تشير الاكتشافات المتكررة المرتبطة بنفس العملية الأصلية إلى سلسلة عدوى نشطة.

يمكن أن تشير عمليات تسجيل الدخول غير المصرح بها أو محاولات تسجيل الدخول الفاشلة المتكررة أو رسائل البريد الإلكتروني لإعادة تعيين كلمة المرور إلى سرقة بيانات الاعتماد المرتبطة ببرامج تسجيل المفاتيح أو برامج التجسس أحصنة طروادة. تعد مطالبات MFA التي لم تقم بتشغيلها أيضًا علامة تحذير قوية.

غالبًا ما تشير الحماية من الفيروسات المعطلة أو قواعد جدار الحماية المعدلة أو تحديثات الأمان المحظورة إلى التهرب الدفاعي. عادةً ما تضعف أحصنة طروادة الحماية أولاً لتقليل مخاطر الاكتشاف.

تعتمد الوقاية من إصابات حصان طروادة على الحد من تعرض المستخدم، وتقليل ثقة النظام افتراضيًا، واكتشاف السلوك المشبوه قبل حدوث التلف.

تدخل معظم أحصنة طروادة من خلال المرفقات الضارة أو الروابط التي يتم تسليمها عبر البريد الإلكتروني. تعمل التصفية القوية على تقليل التعرض قبل أن يتفاعل المستخدمون مع المحتوى الضار.

غالبًا ما تحتوي التطبيقات التي يتم تنزيلها من مواقع غير رسمية على برامج ضارة مخفية. يؤدي تقييد عمليات التثبيت إلى الناشرين الموثوق بهم إلى تقليل المخاطر بشكل كبير.

توفر أنظمة التشغيل والتطبيقات القديمة نقاط دخول سهلة لحمولات Trojan. تعمل التحديثات المنتظمة على إغلاق نقاط الضعف التي يعتمد عليها المهاجمون.

تراقب أدوات مكافحة الفيروسات الحديثة واكتشاف نقاط النهاية السلوك بدلاً من الاعتماد فقط على التوقيعات المعروفة. يساعد هذا الأسلوب في تحديد أحصنة طروادة التي تتنكر كبرامج شرعية.

يؤدي تشغيل الأنظمة ذات أذونات المستخدم المحدودة إلى تقليل ما يمكن أن يغيره حصان طروادة بعد التنفيذ. يجب منح الوصول الإداري فقط عند الضرورة.

يساعد تحليل حركة المرور الصادرة على اكتشاف اتصالات الأوامر والتحكم مبكرًا. غالبًا ما تكشف أنماط الاتصال غير الطبيعية عن الإصابات التي تظل غير مرئية على النظام نفسه.

تنجح هجمات حصان طروادة عندما تحل الثقة محل الحذر. يؤدي تدريب المستخدمين على التشكيك في الملفات أو الروابط أو المطالبات غير المتوقعة إلى تقليل الإصابات الناجحة.

تظل برامج Trojan Horse الضارة فعالة لأنها تعتمد على الثقة بدلاً من القوة التقنية. يمكن لتفاعل واحد غير مبالي أن يمنح المهاجمين وصولاً يدوم لفترة أطول بكثير من المتوقع.

إن فهم كيفية عمل أحصنة طروادة وكيفية انتشارها وكيفية تطور الضرر يجعل الاكتشاف المبكر أكثر احتمالًا بكثير. تظل عناصر التحكم الأمنية القوية جنبًا إلى جنب مع سلوك المستخدم المستنير هي الدفاع الأكثر موثوقية ضد هذا النوع من التهديدات.