🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

أصبحت البرامج الضارة متعددة الأشكال تحديًا مستمرًا في الأمن السيبراني الحديث لأنها مصممة للتهرب من طرق الكشف التقليدية. بدلاً من استخدام توقيع رمز ثابت، تعمل هذه البرامج الضارة باستمرار على تغيير مظهرها أثناء تنفيذ نفس الإجراءات الضارة، مما يسمح لها بتخطي الدفاعات التي تعتمد على الأنماط الثابتة.

أثبتت هذه التقنية فعاليتها في الهجمات الحقيقية. وفقًا لتقرير تهديدات أمن الإنترنت الصادر عن Symantec ومختبرات McAfee Threat Labs، فإن أكثر من 70٪ من سلالات البرامج الضارة الجديدة تُظهر شكلاً من أشكال الطفرة البرمجية أو التشويش، مما يجعل الاكتشاف القائم على السلوك والاسترشادي ضروريًا للدفاع عن التهديدات الحديثة.

تمكّن البرامج الضارة متعددة الأشكال المهاجمين من سرقة البيانات أو الحفاظ على الوصول طويل المدى أو تقديم برامج الفدية مع البقاء مخفيًا لفترة أطول. يعد فهم كيفية عمل البرامج الضارة متعددة الأشكال، وسبب خطورتها، وكيفية اكتشافها والتخفيف من حدتها أمرًا ضروريًا لتقليل وقت المكوث والحد من الأضرار الناجمة عن الهجمات الإلكترونية الحديثة.

البرامج الضارة متعددة الأشكال هي برامج ضارة تقوم بتعديل بنية التعليمات البرمجية الخاصة بها في كل عملية تنفيذ أو إصابة مع الحفاظ على نفس الوظيفة الضارة. يبدو كل متغير مختلفًا على مستوى الكود، ومع ذلك فإنه يسرق البيانات باستمرار أو يفتح الأبواب الخلفية أو يشفر الملفات.

على عكس البرامج الضارة التقليدية ذات التوقيعات الثابتة، تقوم البرامج الضارة متعددة الأشكال بإعادة كتابة شفرتها أو تشفيرها لتجنب الاكتشاف المستند إلى التوقيع. يقود محرك الطفرة المضمّن هذا التحول، مما يتيح التهرب المستمر مع الحفاظ على السلوك التشغيلي في حملات الهجوم الحديثة.

أولاً، تقوم البرامج الضارة بتغيير التعليمات البرمجية الخاصة بها قبل التوزيع أو التنفيذ. يقوم بتشفير حمولته الخبيثة أو تغيير عناصر التعليمات البرمجية غير الأساسية، مثل ترتيب التعليمات أو أسماء المتغيرات. يستخدم كل إصدار مفتاح تشفير أو بنية مختلفة، مما يضمن عدم مشاركة عينتين في نفس التوقيع.

بعد ذلك، تنفذ البرامج الضارة روتينًا مضمنًا لفك التشفير في الذاكرة. يفتح هذا الروتين الحمولة المخفية في وقت التشغيل، مما يسمح للبرامج الضارة بتنفيذ الإجراءات المقصودة، مثل سرقة البيانات أو فتح الأبواب الخلفية أو التحكم في النظام. نظرًا لأن هذا النشاط يحدث بعد بدء التنفيذ، تفشل الأدوات التقليدية القائمة على المسح في اكتشافه.

أخيرًا، قبل الانتشار مرة أخرى، تتحول البرامج الضارة مرة أخرى، مما يؤدي إلى إنشاء متغير جديد وفريد. تسمح هذه الدورة المستمرة من التحور والتنفيذ والتحور للبرامج الضارة متعددة الأشكال بتجنب الاكتشاف الثابت مع الحفاظ على اتساقها التشغيلي. لذلك، يتطلب الاكتشاف التحليل السلوكي وفحص وقت التشغيل بدلاً من الاعتماد على التوقيعات الثابتة.

يتم تعريف البرامج الضارة متعددة الأشكال من خلال مجموعة من السلوكيات التي تسمح لها بتجنب الاكتشاف أثناء تنفيذ نفس الإجراءات الضارة. توضح هذه الخصائص سبب بقائها فعالة ضد ضوابط الأمان التقليدية.

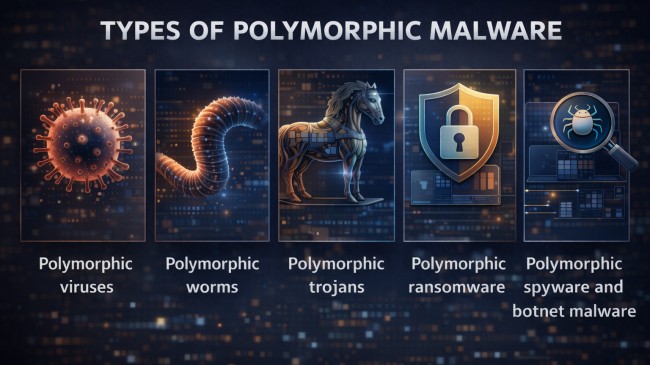

تظهر البرامج الضارة متعددة الأشكال في عدة أشكال شائعة. فيما يلي الأنواع الأكثر شيوعًا:

تلتصق الفيروسات متعددة الأشكال بالملفات أو البرامج الشرعية. في كل مرة تنتشر فيها، تتغير التعليمات البرمجية الخاصة بها، مما يسمح باستمرار العدوى دون إثارة الاكتشاف المستند إلى التوقيع.

تنتشر الديدان متعددة الأشكال تلقائيًا عبر الشبكات. أثناء تنقلهم بين الأنظمة، يقومون بتغيير التعليمات البرمجية الخاصة بهم، مما يجعل من الصعب تحديد العدوى واسعة النطاق واحتوائها.

تتنكر أحصنة طروادة متعددة الأشكال في صورة برامج شرعية. بعد التنفيذ، تتغير أثناء تنفيذ إجراءات مثل فتح الأبواب الخلفية أو سرقة البيانات أو تثبيت برامج ضارة إضافية، مما يساعدها على البقاء مخفية بمرور الوقت.

تقوم برامج الفدية متعددة الأشكال بتغيير التعليمات البرمجية الخاصة بها مع كل إصابة مع الحفاظ على نفس سلوك التشفير. يؤدي هذا إلى تأخير الاكتشاف وزيادة عدد الأنظمة المشفرة قبل بدء الاستجابة.

تستخدم برامج التجسس وبرامج الروبوتات الضارة تعدد الأشكال للحفاظ على الوصول طويل المدى. تسمح الطفرة البرمجية لهم بمراقبة النشاط أو سرقة المعلومات أو التحكم في الأجهزة المصابة دون أن يتم اكتشافها بسهولة.

تختلف البرامج الضارة الثابتة والمتعددة الأشكال والمتحولة في مدى تغيير التعليمات البرمجية لتجنب الاكتشاف وسبب استخدام المهاجمين لها. لا تتغير البرامج الضارة الثابتة على الإطلاق، وتغير البرامج الضارة متعددة الأشكال مظهرها مع الحفاظ على نفس المنطق، وتعيد البرامج الضارة المتحولة كتابة منطقها بالكامل لتظهر جديدة في كل مرة.

تفضل البرامج الضارة الثابتة البساطة ولكن يمكن اكتشافها بسهولة. توفر البرامج الضارة المتحولة التهرب العميق ولكنها تتطلب جهدًا كبيرًا وصيانة. تحقق البرامج الضارة متعددة الأشكال التوازن، وتوفر تهربًا قويًا بدرجة تعقيد يمكن التحكم فيها، وهذا هو السبب في أنها الشكل الأكثر استخدامًا في حملات البرامج الضارة الحديثة.

تم استخدام البرامج الضارة متعددة الأشكال في هجمات حقيقية حيث لم يكن الهدف هو السرعة، ولكن البقاء مخفيًا لفترة كافية لإحداث ضرر على نطاق واسع. في كل حالة، اعتمد المهاجمون على رمز البرامج الضارة المتغير باستمرار لتجاوز الاكتشاف وتوسيع نطاق وصولهم.

قامت مجموعات المجرمين الإلكترونيين بتوزيع Storm Worm من خلال رسائل البريد الإلكتروني المتخفية في شكل قصص إخبارية عاجلة. عندما فتح المستخدمون المرفقات، قامت الدودة بتثبيت نفسها وتغيير التعليمات البرمجية على الفور. تأثر الملايين من المستخدمين المنزليين والشركات في جميع أنحاء العالم. تم سحب الأنظمة المصابة بهدوء إلى شبكة الروبوتات التي استخدمها المهاجمون لاحقًا في حملات البريد العشوائي وهجمات رفض الخدمة الكبيرة، مما أدى إلى إغراق الخدمات عبر الإنترنت.

استخدمت مجموعات الجرائم الإلكترونية المالية Zeus لاستهداف البنوك وعملائها عبر بلدان متعددة. حصلت البرامج الضارة على بيانات اعتماد الخدمات المصرفية عبر الإنترنت، ولكن ما جعل من الصعب إيقافها هو طبيعتها متعددة الأشكال. بدا كل إصدار مختلفًا، مما سمح له بتجاوز أدوات مكافحة الفيروسات لسنوات. عانى الضحايا من خسائر مالية مباشرة، واضطرت البنوك إلى إصلاح أنظمة الكشف عن الاحتيال ومصادقة العملاء.

قامت الجماعات الإجرامية المنظمة بنشر CryptoLocker من خلال مرفقات البريد الإلكتروني الضارة ومواقع الويب المخترقة. في كل مرة يصيب فيها برنامج الفدية نظامًا جديدًا، يتغير رمزه أثناء تقديم نفس هجوم تشفير الملفات. تم حظر الشركات الصغيرة والمؤسسات والمستخدمين الفرديين من البيانات الهامة. دفع العديد من الضحايا الفدية، بينما واجه آخرون فقدان البيانات بشكل دائم وتعطيل الأعمال.

تم تشغيل Emotet من قبل مجموعات جرائم الإنترنت المهنية والمؤسسات المستهدفة والمنظمات الحكومية. استخدمت تقنيات متعددة الأشكال للبقاء غير مكتشفة أثناء الانتشار عبر الشبكات الداخلية. بمجرد إنشائه، قدم Emotet برامج ضارة إضافية، بما في ذلك برامج الفدية. واجهت المؤسسات المتأثرة بـ Emotet اختراقًا مطولًا للشبكة وتعرض البيانات وجهود الاستجابة للحوادث المكلفة.

تعد البرامج الضارة متعددة الأشكال خطيرة لأنها مصممة لتجنب الاكتشاف مع الاستمرار في العمل بشكل طبيعي. من خلال تغيير الكود في كل مرة ينتشر فيها أو يتم تشغيلها، فإنه يتجاوز الدفاعات القائمة على التوقيع ويظل نشطًا لفترة أطول من البرامج الضارة التقليدية.

يؤدي هذا التهرب إلى تأخر الاكتشاف والاحتواء. غالبًا ما تواجه فرق الأمن العديد من العينات ذات المظهر المختلف التي تبدو غير ذات صلة، مما يؤدي إلى إبطاء التحقيق والاستجابة. خلال هذا التأخير، يكسب المهاجمون وقتًا لسرقة البيانات أو التنقل عبر الشبكات أو نشر برامج ضارة إضافية.

يزيد تعدد الأشكال أيضًا من التكلفة التشغيلية للمدافعين. يجب أن تعتمد الفرق على التحليل السلوكي والتفتيش الأعمق، الأمر الذي يستهلك موارد أكثر من حظر التوقيعات المعروفة. يسمح هذا الجهد الإضافي للمهاجمين باستنفاد الدفاعات والحفاظ على الوصول لفترة أطول.

في العديد من الحملات، تعمل البرامج الضارة متعددة الأشكال كموطئ قدم أولي. بمجرد إنشائه، فإنه يوفر برامج الفدية أو برامج التجسس أو أدوات التجسس. إن القدرة على البقاء مخفيًا مبكرًا تجعل التأثير النهائي أكثر حدة بكثير.

يتم اكتشاف البرامج الضارة متعددة الأشكال من خلال مراقبة سلوك البرنامج بعد بدء تشغيله، وليس من خلال فحص شكله مسبقًا. توضح الطرق أدناه كيف تحدد الدفاعات الحديثة التهديدات التي تغير مظهرها باستمرار.

تراقب أدوات الأمان الإجراءات مثل تغييرات الملفات غير المصرح بها وإنشاء العمليات المشبوهة ونشاط النظام غير الطبيعي. يظل السلوك الضار ثابتًا حتى عند تغيير التعليمات البرمجية.

تشير الأساليب التجريبية إلى التقنيات المشبوهة التي يشيع استخدامها من قبل البرامج الضارة، مثل التعليمات البرمجية ذاتية التعديل أو تدفقات التنفيذ غير العادية. تساعد هذه المؤشرات في تحديد المتغيرات الجديدة التي ليس لها توقيع معروف.

يتم تنفيذ الملفات المشبوهة في بيئات معزولة. عندما تقوم البرامج الضارة متعددة الأشكال بفك تشفير نفسها أثناء التنفيذ، يصبح سلوكها الحقيقي مرئيًا دون المخاطرة بأنظمة الإنتاج.

تكشف البرامج الضارة متعددة الأشكال حمولتها الحقيقية في الذاكرة بعد فك التشفير. يكتشف تحليل الذاكرة التعليمات البرمجية الضارة التي لا تظهر أبدًا في عمليات الفحص الثابتة.

تقارن النماذج السلوك في الوقت الفعلي بالأنماط المعروفة للبرامج العادية. تكشف الانحرافات عن نشاط البرامج الضارة حتى عندما تكون العينات غير مرئية من قبل.

تؤدي الاتصالات الخارجية غير العادية أو حركة مرور الأوامر والتحكم أو أنماط استخراج البيانات إلى تعريض نشاط البرامج الضارة إلى ما وراء نقطة النهاية.

تتطلب الحماية من البرامج الضارة متعددة الأشكال طبقات دفاع متعددة تركز على السلوك والرؤية والاستجابة المبكرة بدلاً من التوقيعات الثابتة. توضح الخطوات أدناه كيف يمكن للمؤسسات تقليل المخاطر من التهديدات المتغيرة باستمرار.

تكتشف أدوات أمان Endpoint التي تحلل سلوك وقت التشغيل النشاط الضار حتى عند تغيير رمز البرامج الضارة. تركز هذه الأدوات على إجراءات مثل العمليات غير الطبيعية وتغييرات الملفات وإساءة استخدام الامتيازات.

تبدأ العديد من الإصابات متعددة الأشكال من خلال رسائل البريد الإلكتروني المخادعة أو الروابط الضارة. تؤدي تصفية المرفقات وعناوين URL والتنزيلات إلى تقليل فرصة التنفيذ الأولي.

غالبًا ما تكشف الاتصالات الخارجية غير العادية أو عمليات رد الاتصال المتكررة أو عمليات نقل البيانات عن برامج ضارة تتجنب عمليات فحص نقاط النهاية. تساعد رؤية الشبكة على اكتشاف التهديدات التي تتسلل.

يؤدي تقييد أذونات المستخدم والنظام إلى تقليل الضرر الذي يمكن أن تسببه البرامج الضارة بعد الإصابة. يؤدي الوصول المحدود إلى إبطاء الحركة الجانبية والتعرض للبيانات.

يوفر البرنامج غير المصحح نقاط دخول سهلة. تعمل التحديثات في الوقت المناسب على إغلاق نقاط الضعف التي تستغلها البرامج الضارة متعددة الأشكال عادةً.

يؤدي فصل الأصول الحساسة عن بيئات المستخدم العامة إلى الحد من مدى انتشار البرامج الضارة وتقليل التأثير العام.

تضمن النسخ الاحتياطية المحمية وغير المتصلة إمكانية استعادة الأنظمة دون دفع فدية أو قبول الخسارة الدائمة. يؤكد الاختبار المنتظم أن الاسترداد يعمل عند الحاجة.

تساعد مراقبة حملات البرامج الضارة النشطة والمؤشرات المؤسسات على التعرف على التهديدات الناشئة متعددة الأشكال في وقت سابق.

يؤدي العزل السريع والتحقيق والتنظيف إلى تقليل الضرر عندما تتجاوز البرامج الضارة الدفاعات. تعمل خطط الاستجابة الواضحة على تقصير وقت الاسترداد.

تكون هذه التكتيكات أكثر فاعلية عند استخدامها معًا. من الصعب إيقاف البرامج الضارة متعددة الأشكال بمقياس واحد، ولكن الدفاعات المنسقة التي تركز على السلوك تقلل بشكل كبير من المخاطر والتأثير.

تنجح البرامج الضارة متعددة الأشكال لأنها تغير شفرتها باستمرار لتجنب الاكتشاف الثابت مع الحفاظ على نفس السلوك الضار. وهذا يجعل من الصعب على أدوات مكافحة الفيروسات التقليدية التعرف عليها وإيقافها، مما يسمح للمهاجمين بالبقاء نشطين لفترة أطول وزيادة تأثير عملياتهم. تعدد الأشكال ليس تهديدًا مستقلاً، ولكنه تقنية تستخدم على نطاق واسع عبر البرامج الضارة الحديثة لتحسين التخفي والمثابرة.

يتطلب الحد من المخاطر تحولًا في كيفية التعامل مع التهديدات. يجب أن تعتمد المؤسسات على الاكتشاف المستند إلى السلوك ورؤية وقت التشغيل والاستجابة المنسقة بدلاً من التوقيعات الثابتة وحدها. عندما يتم تصميم عناصر التحكم في الأمان لاكتشاف ما تفعله البرامج الضارة بدلاً من كيفية ظهورها، يصبح احتواء الهجمات متعددة الأشكال أسهل. الهدف ليس القضاء على تعدد الأشكال، ولكن الحد من الوقت والضرر الذي يمكن أن يسببه.