🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تقوم حملات البرامج الضارة الآن بنشر التعليمات البرمجية متعددة الأشكال والتنفيذ بدون ملفات وقنوات الأوامر المشفرة للتهرب من الدفاعات التقليدية. تعمل برامج الفدية وأحصنة طروادة والبرامج الخفية بشكل متزايد في الذاكرة، مما يقلل من الرؤية للأنظمة التقليدية القائمة على التوقيع.

تعمل أساليب التهرب مثل استغلال يوم الصفر وتشويش الحمولة على إضعاف نماذج الكشف الثابتة التي تعتمد فقط على الأنماط المعروفة. لذلك أصبحت القواعد السلوكية والتعرف على الحالات الشاذة ومؤشرات التسوية (IOCs) ضرورية لتحديد النشاط الضار الذي لا يتطابق مع قواعد البيانات الحالية.

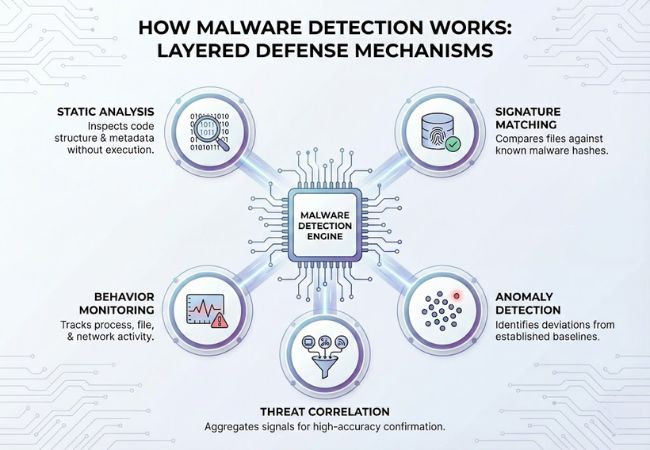

تدمج تقنيات الكشف عن البرامج الضارة الحديثة الفحص الثابت وتحليل وقت التشغيل والقياس عن بُعد لنقطة النهاية وذكاء التهديدات في بنية أمان متعددة الطبقات. إن إتقان هذه التقنيات يمكّن المؤسسات من اكتشاف التهديدات المعقدة واحتوائها وتحييدها قبل تصاعد الأضرار التشغيلية.

اكتشاف البرامج الضارة هو عملية تحديد البرامج الضارة داخل الأنظمة قبل تنفيذ الإجراءات الضارة. تقوم عناصر التحكم في الأمان بفحص الملفات والعمليات والذاكرة وحركة مرور الشبكة باستمرار للكشف عن علامات السلوك غير المصرح به أو المخادع.

لا يعتمد تحديد الهوية فقط على اكتشاف التعليمات البرمجية الضارة المعروفة. تقوم محركات الكشف بتحليل الأنماط ومقارنة النشاط بخطوط الأساس المحددة وربط الإشارات المشبوهة لتحديد ما إذا كان السلوك يشير إلى حل وسط.

تمتد هذه الأساليب التحليلية عبر نقاط النهاية والخوادم والبيئات السحابية للحفاظ على الرؤية المتسقة في جميع أنحاء البنية التحتية. يسمح التعرف المبكر على النشاط غير الطبيعي لفرق الأمان بعزل التهديدات قبل انتشار الضرر عبر الأنظمة المترابطة.

يعمل اكتشاف البرامج الضارة من خلال تحليل النشاط الرقمي من خلال الفحص متعدد الطبقات وآليات التقييم السلوكي.

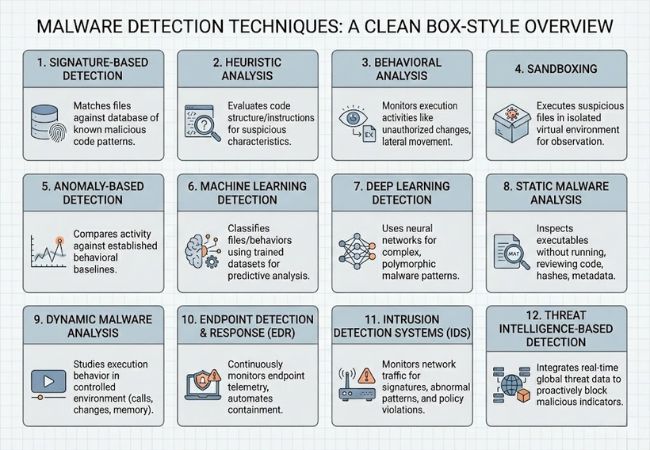

يعتمد اكتشاف البرامج الضارة على أساليب تحليلية متعددة تعمل معًا لتحديد التهديدات المعروفة وغير المعروفة والمراوغة.

يقوم الاكتشاف المستند إلى التوقيع بتحديد البرامج الضارة من خلال مطابقة الملفات مع قاعدة بيانات لأنماط التعليمات البرمجية الضارة المعروفة. تظل الدقة عالية للتهديدات المعروفة، ولكن يمكن للبرامج الضارة الجديدة أو المعدلة تجاوز هذه الطريقة حتى يتم تحديث التوقيعات.

يقوم التحليل الإرشادي بتقييم بنية الكود وتسلسلات التعليمات لاكتشاف الخصائص المشبوهة. يمكن وضع علامة على متغيرات البرامج الضارة المعروفة حتى في حالة عدم وجود التوقيعات الدقيقة.

يراقب التحليل السلوكي كيفية عمل التطبيقات أثناء التنفيذ بدلاً من كيفية كتابتها. تؤدي أنشطة مثل التشفير غير المصرح به أو تصعيد الامتيازات أو الحركة الجانبية إلى تشغيل تنبيهات الأمان.

يقوم Sandboxing بتنفيذ الملفات المشبوهة داخل بيئة افتراضية معزولة. يتم ملاحظة سلوك وقت التشغيل بأمان دون تعريض النظام الأساسي للعدوى.

يقارن الاكتشاف القائم على الشذوذ نشاط النظام الحالي مع خطوط الأساس السلوكية المحددة. قد تشير الانحرافات غير العادية إلى عمليات استغلال في يوم الصفر أو حل وسط مدفوع من الداخل.

تصنف نماذج التعلم الآلي الملفات والسلوكيات باستخدام مجموعات بيانات مدربة من العينات الضارة والحميدة. تتحسن القدرات التنبؤية حيث تقوم النماذج بتحليل كميات أكبر من بيانات التهديدات.

تستخدم أنظمة التعلم العميق الشبكات العصبية لاكتشاف أنماط البرامج الضارة المعقدة والمتعددة الأشكال. تحدد النماذج متعددة الطبقات الارتباطات الدقيقة التي تتجاوز المنطق القائم على القواعد.

يقوم تحليل البرامج الضارة الثابتة بفحص الملفات القابلة للتنفيذ دون تشغيلها. تكشف مراجعة التعليمات البرمجية ومقارنة التجزئة وتقييم البيانات الوصفية عن نية ضارة مضمنة.

يدرس التحليل الديناميكي للبرامج الضارة سلوك البرامج الضارة أثناء التنفيذ في بيئة خاضعة للرقابة. تؤدي مكالمات الشبكة التي تمت ملاحظتها وتغييرات الملفات واستخدام الذاكرة إلى كشف الحمولات المخفية.

تراقب ميزة اكتشاف نقطة النهاية والاستجابة لها باستمرار القياس عن بُعد لنقطة النهاية بحثًا عن أي نشاط مشبوه. تعمل إجراءات الاحتواء المؤتمتة مثل عزل الجهاز على تقليل الانتشار عبر الشبكات.

تقوم أنظمة كشف التسلل بمراقبة حركة مرور الشبكة بحثًا عن توقيعات الهجوم المعروفة والأنماط غير الطبيعية. يتم إنشاء التنبيهات عند اكتشاف انتهاكات السياسة أو النشاط الضار.

يعمل الاكتشاف المستند إلى ذكاء التهديدات على دمج بيانات التهديدات العالمية في الوقت الفعلي في منصات الأمان. يمكن حظر عناوين IP الضارة المعروفة والنطاقات والتجزئات بشكل استباقي.

تختلف عمليات اكتشاف البرامج الضارة التقليدية والحديثة في المنهجية والعمق التحليلي والقدرة على الاستجابة.

تعمل أنظمة اكتشاف البرامج الضارة على تعزيز دفاعات الأمن السيبراني، لكن القيود التقنية والتشغيلية تمنع القضاء المطلق على التهديدات.

تستغل برامج Zero-day الضارة الثغرات الأمنية التي ليس لها توقيع موجود أو ملف تعريف سلوكي محدد مسبقًا. قد تحدد محركات الكشف النشاط المشبوه لاحقًا، ولكن يمكن أن تحدث التسوية الأولية قبل تكييف النماذج.

قد يتم وضع علامة على التطبيقات الشرعية أو عمليات النظام بشكل غير صحيح على أنها ضارة. تستهلك التنبيهات الخاطئة المفرطة وقت المحلل وتقلل من الكفاءة التشغيلية.

يمكن للبرامج الضارة المتقدمة إخفاء نفسها كنشاط عادي للنظام للتهرب من منطق الاكتشاف. تزيد الحمولات المشفرة وتقنيات التنفيذ التي تستخدم الذاكرة فقط من احتمالية التهديدات الفائتة.

تتطلب المراقبة السلوكية المستمرة والتحليل القائم على الذكاء الاصطناعي قوة معالجة كبيرة وتخصيص الذاكرة. يمكن أن يؤثر الاستهلاك العالي للموارد على أداء نقطة النهاية في عمليات النشر واسعة النطاق.

يستخدم المهاجمون طرق التشويش والتعليمات البرمجية متعددة الأشكال وطرق اكتشاف وضع الحماية لتجاوز التحليل الأمني. تزيد تقنيات مكافحة التصحيح والتنفيذ المتأخر من تعقيد فحص وقت التشغيل.

يمكن للكميات الكبيرة من التنبيهات الأمنية أن تربك المحللين داخل مراكز العمليات الأمنية (SoCs). قد يتم تجاهل التهديدات الحرجة عندما تمتزج الإشارات ذات الأولوية العالية مع الإشعارات منخفضة المخاطر.

لا توجد تقنية واحدة للكشف عن البرامج الضارة توفر حماية كاملة، مما يجعل التنفيذ متعدد الطبقات الاستراتيجية الأكثر فعالية.

غالبًا ما تعتمد الشركات الصغيرة على برامج مكافحة الفيروسات القائمة على التوقيع جنبًا إلى جنب مع المراقبة السلوكية الأساسية بسبب قيود الميزانية والبنية التحتية. تعمل منصات الأمان المُدارة عبر السحابة مع التحديثات التلقائية على تقليل تعقيد الصيانة وتحسين الحماية الأساسية.

تستفيد المؤسسات المتنامية من دمج التحليل السلوكي مع حلول اكتشاف نقطة النهاية والاستجابة (EDR). تعمل لوحات المعلومات المركزية وتحديد أولويات التنبيه الآلي على تحسين الرؤية دون إرباك فرق تكنولوجيا المعلومات الداخلية.

تتطلب المؤسسات الكبيرة بنى متعددة الطبقات تجمع بين EDR واكتشاف التسلل المستند إلى الشبكة وموجزات معلومات التهديدات وأنظمة اكتشاف الأعطال. تستفيد مراكز العمليات الأمنية (SoCs) من ارتباط القياس عن بُعد والاستجابة الآلية لتقليل وقت المكوث عبر البنى التحتية المعقدة.

تتطلب المؤسسات المالية ومقدمو الرعاية الصحية ومشغلو البنية التحتية الحيوية نماذج اكتشاف تنبؤية مدعومة بأنظمة التعلم الآلي والتعلم العميق. تعمل المراقبة المستمرة وفحص التشفير والضوابط المتوافقة مع اللوائح التنظيمية على تعزيز المرونة ضد التهديدات المستمرة المتقدمة.

يتطلب اختيار حل اكتشاف البرامج الضارة تقييم القدرة التقنية والملاءمة التشغيلية وقابلية التوسع على المدى الطويل.

اختر الحلول التي تجمع بين المسح المستند إلى التوقيع والكشف السلوكي والشذوذ. يزيد التحليل متعدد الطبقات من الحماية ضد التهديدات المعروفة وغير المعروفة.

ابحث عن قدرات التعلم الآلي التي تتكيف باستمرار مع أنماط الهجوم الناشئة. تعمل ميزات الاستجابة التلقائية مثل عزل نقطة النهاية على تقليل وقت الاستجابة للحوادث.

تأكد من أن الحل يدعم نقاط النهاية والخوادم وأحمال العمل السحابية والبيئات المختلطة. يمنع التكامل السلس فجوات الرؤية عبر الأنظمة الموزعة.

تعمل المنصات التي تتضمن خلاصات معلومات التهديدات في الوقت الفعلي على تعزيز الحظر الاستباقي. تعمل البيانات العالمية المترابطة على تحسين دقة الكشف مقابل الحملات الناشئة.

قم بتقييم استهلاك وحدة المعالجة المركزية والذاكرة أثناء المسح العميق والمراقبة في الوقت الفعلي. تعمل العوامل خفيفة الوزن على تقليل التعطل التشغيلي عبر أجهزة الأعمال.

يجب على المنظمات التي تعمل بموجب الأطر التنظيمية تأكيد التوافق مع المعايير مثل ISO 27001 أو إرشادات NIST. تعمل ميزات إعداد التقارير المضمنة على تبسيط جاهزية التدقيق والتوثيق.

تستمر البرامج الضارة في التطور من حيث التعقيد والتسلل والتوسع، مما يتطلب استراتيجيات اكتشاف تتجاوز المسح التقليدي للتوقيعات. توفر الأساليب متعددة الطبقات التي تجمع بين التحليل السلوكي واكتشاف الحالات الشاذة والتعلم الآلي وذكاء التهديدات دفاعًا أقوى ضد تقنيات الهجوم الحديثة.

تعمل المؤسسات التي تستثمر في أطر الكشف التكيفية على تقليل تأثير الاختراق وتقصير وقت الاستجابة وتعزيز المرونة الإلكترونية بشكل عام. يعمل الفهم الواضح لتقنيات اكتشاف البرامج الضارة على تمكين فرق الأمان من بناء حماية استباقية قائمة على الذكاء في مشهد رقمي يزداد عدائيًا.