🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

ترتبط فيروسات الماكرو ارتباطًا وثيقًا بالاستخدام اليومي للمستندات بدلاً من البرامج الضارة بشكل علني. يمكن أن تحمل الملفات التي يتم تبادلها للاتصال الروتيني أو الإنتاجية تهديدات مخفية دون أن تبدو غير عادية أو غير آمنة.

تؤدي المشاركة المنتظمة للمستندات عبر البريد الإلكتروني والتخزين السحابي والأنظمة الداخلية إلى زيادة التعرض الصامت للمخاطر المضمنة. غالبًا ما يؤدي الإلمام بتنسيقات الملفات الشائعة إلى تقليل التدقيق، مما يسمح للمحتوى الضار بالانتقال عبر عمليات سير العمل العادية دون أن يتم اكتشافه.

يبدأ السياق حول فيروسات الماكرو بالتعرف على وجودها داخل بيئات المستندات العادية. يخلق الوعي على هذا المستوى أساسًا متينًا لفحص طبيعتها وسلوكها وآثارها بمزيد من التفصيل.

فيروس الماكرو هو برنامج ضار مضمن في وحدات ماكرو المستندات يتم تنفيذه كجزء من الملف وليس كتطبيق منفصل. يعمل المنطق الضار داخل بيئة المستند، مما يسمح بحدوث إجراءات ضارة تحت مظهر سلوك الملف العادي.

تدعم تطبيقات الإنتاجية مثل Microsoft Office وحدات الماكرو لأتمتة المهام، مما يؤدي إلى إنشاء سطح ميزة شرعي يمكن إساءة استخدامه. عادةً ما يكتب المهاجمون فيروسات الماكرو باستخدام Visual Basic for Applications، مما يتيح تشغيل التعليمات البرمجية عند السماح بتنفيذ الماكرو.

يميز التسليم المستند إلى المستندات فيروسات الماكرو عن البرامج الضارة التقليدية القابلة للتنفيذ. يمكن أن تنتشر الملفات المصابة من خلال المشاركة الروتينية للمستندات، مما يسمح للتهديد بالانتقال عبر الأنظمة دون الاعتماد على البرامج المستقلة أو عمليات التثبيت الواضحة.

يعمل فيروس الماكرو عن طريق تنشيط التعليمات المضمنة بعد السماح بوظيفة الماكرو داخل المستند. تصبح التعليمات البرمجية المضمنة نشطة كجزء من عملية معالجة الماكرو العادية للتطبيق.

يعتمد سلوك الماكرو على الأذونات الممنوحة لميزات الأتمتة، مما يسمح بتشغيل الإجراءات الروتينية الضارة بنفس مستوى الثقة مثل وحدات الماكرو الشرعية. تتوافق الإجراءات التي يتم تنفيذها خلال هذه المرحلة بشكل وثيق مع سلوك المستند المتوقع، مما يحد من الشك الفوري.

يظل النشاط مقصورًا على جلسة المستند وسياق التطبيق المرتبط بها. يسمح الحد الأدنى من الاضطراب خلال المراحل المبكرة للعمليات الضارة بالاستمرار بهدوء حتى تصبح التأثيرات اللاحقة ملحوظة.

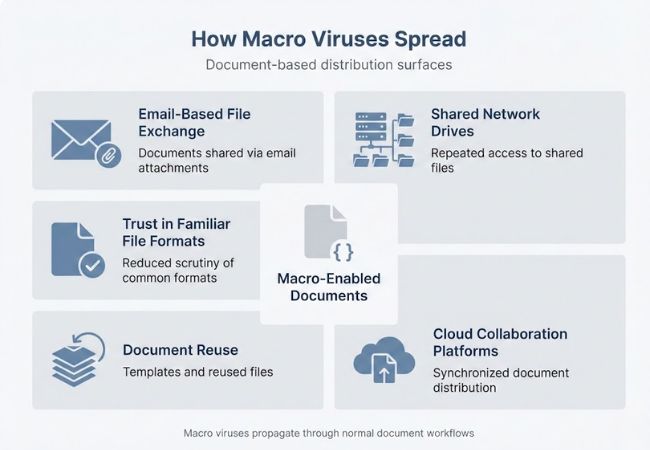

تنتشر فيروسات الماكرو من خلال ممارسات مشاركة المستندات الروتينية التي تنقل الملفات بين المستخدمين والأنظمة دون إثارة شكوك فورية.

يستمر البريد الإلكتروني في العمل كقناة توزيع موثوقة نظرًا لدوره المركزي في التواصل المهني والشخصي. غالبًا ما تبدو المستندات المرفقة بالرسائل شرعية، مما يسمح لوحدات الماكرو الضارة بالانتقال جنبًا إلى جنب مع المراسلات العادية.

تعمل خوادم الملفات الداخلية ومواقع الشبكة المشتركة على تمكين المستندات من الانتشار عبر الأقسام أو الفرق. يؤدي الوصول المتكرر وإعادة استخدام الملفات المشتركة إلى زيادة التعرض دون إدخال علامات تحذير مرئية.

تعمل أدوات التخزين والتعاون السحابية على تسهيل التوزيع السريع للمستندات عبر العديد من المستخدمين والأجهزة. يمكن لميزات المزامنة نسخ الملفات المصابة عن غير قصد عبر البيئات دون قصد مباشر من المستخدم.

يؤدي تحرير المستندات الموجودة وحفظها وإعادة استخدامها إلى إطالة دورة حياة الملفات المصابة. يمكن للقوالب التي تدعم الماكرو والتي يتم إعادة استخدامها بمرور الوقت نقل التعليمات البرمجية الضارة بصمت إلى الإصدارات والسياقات الجديدة.

تعمل أنواع المستندات الشائعة على تقليل المخاطر المتصورة أثناء تفاعل الملفات. إن الإلمام بالتنسيقات المستخدمة على نطاق واسع يقلل من التدقيق، مما يسمح للتهديدات المضمنة بالمرور عبر عمليات سير العمل القياسية دون أن يتم اكتشافها.

تقدم فيروسات الماكرو مجموعة من المخاطر التي تؤثر على أمان البيانات واستقرار النظام والثقة التنظيمية.

يمكن الوصول إلى المعلومات الحساسة الواردة في المستندات أو التي يمكن الوصول إليها من خلال التطبيقات دون إشعار. يمكن استخراج البيانات الشخصية أو بيانات الاعتماد أو السجلات الداخلية بهدوء أثناء الاستخدام العادي للمستند.

قد يتم تغيير المستندات والملفات بطرق غير مرئية على الفور. يمكن أن تؤثر التغييرات غير المكتشفة على متطلبات الدقة أو الموثوقية أو الامتثال.

يمكن تعديل إعدادات التطبيق أو عناصر التحكم في الأمان لتقليل مقاومة المزيد من سوء الاستخدام. قد تستمر التغييرات الطفيفة عبر الجلسات دون تشغيل التنبيهات.

يمكن للنشاط المستند إلى الماكرو إنشاء مسارات لمكونات ضارة إضافية. يؤدي التصعيد التدريجي إلى زيادة التأثير الكلي مع تأخير الاكتشاف.

تزيد المستندات المشتركة من التعرض عبر الفرق أو الأقسام. يمكن أن يؤدي ملف مصاب واحد إلى مخاطر في عمليات سير العمل المتعددة.

قد تنخفض الثقة في التعامل الروتيني مع المستندات بعد الحوادث المتكررة. تتأثر الإنتاجية عندما يصبح المستخدمون حذرين أو تتطلب الأنظمة ضوابط إضافية.

تظل فيروسات الماكرو ملائمة لأن نجاحها يعتمد بدرجة أقل على التطور التقني وأكثر على كيفية إنشاء المستندات ومشاركتها والثقة بها في البيئات اليومية.

تستمر عمليات سير العمل التجارية والشخصية في الاعتماد بشكل كبير على المستندات للاتصال والعمليات. يحافظ استخدام المستندات على نطاق واسع على سطح ثابت للإساءة المستندة إلى وحدات الماكرو.

غالبًا ما تشير تنسيقات الملفات المألوفة إلى الأمان بدلاً من المخاطر. الثقة الموضوعة في المستندات الروتينية تقلل من التدقيق أثناء التفاعل مع الملفات.

لا تزال العمليات والقوالب القديمة تعتمد على وظائف الماكرو. تعمل متطلبات التوافق على إبقاء استخدام الماكرو نشطًا عبر العديد من البيئات.

تظل التكتيكات النفسية فعالة في حث المستخدم على اتخاذ إجراء. يمكن للإلحاح أو السلطة أو الإلمام تجاوز الحذر أثناء معالجة المستندات.

يؤدي السلوك منخفض الرؤية إلى تأخير التعرف خلال المراحل المبكرة. يمتزج النشاط الدقيق مع الاستخدام العادي للتطبيق بدون مؤشرات واضحة.

يركز اكتشاف فيروسات الماكرو على تحديد سلوك المستند غير المعتاد ونشاط الماكرو الذي يقع خارج أنماط الاستخدام العادية.

غالبًا ما تشير الطلبات غير المتوقعة لتمكين وحدات الماكرو إلى مخاطر مخفية. تتطلب المستندات التي تتطلب إذنًا فوريًا للعمل بشكل صحيح فحصًا دقيقًا.

يمكن أن تشير إجراءات المستندات غير العادية مثل عمليات التحرير التلقائية أو تفاعلات الملفات غير المبررة إلى نشاط ضار. غالبًا ما تظهر التشوهات الدقيقة قبل حدوث التلف المرئي.

قد تقوم أدوات حماية نقطة النهاية بالإبلاغ عن سلوك الماكرو المشبوه أثناء عمليات الفحص الروتينية. يجب عدم تجاهل التنبيهات المتعلقة بنشاط البرنامج النصي أو التشغيل الآلي للمستندات.

يمكن أن تكشف مراجعة كود الماكرو عن تعليمات غير مألوفة أو غامضة. عادةً ما تتبع وحدات الماكرو الشرعية المنطق المتوقع المرتبط بالمهام المعروفة.

قد تعكس سجلات النظام والتطبيق أحداثًا غير طبيعية متعلقة بالماكرو. توفر مشغلات الماكرو المتكررة أو غير المنتظمة إشارات اكتشاف مفيدة.

تعتمد الوقاية من فيروسات الماكرو على تقليل التعرض غير الضروري للماكرو مع تعزيز الإجراءات الوقائية حول معالجة المستندات وسلوك المستخدم.

يجب أن تمنع إعدادات الماكرو الافتراضية التنفيذ التلقائي ما لم يكن ذلك مطلوبًا بشكل صريح. يؤدي الحد من استخدام الماكرو إلى تقليل التعرض دون التأثير على معظم عمليات سير عمل المستندات.

تساعد سياسات الأذونات الانتقائية على منع نشاط الماكرو غير المصرح به. يؤدي السماح بوحدات الماكرو من مصادر موثوقة فقط إلى تقليل مخاطر التنشيط العرضي.

تؤدي المعالجة الحذرة للمرفقات إلى تقليل نقاط الدخول للمستندات المصابة. يساعد التحقق من المرسلين وسياق الملف على منع التفاعلات المحفوفة بالمخاطر.

توفر أدوات الأمان طبقة إضافية من الحماية ضد نشاط الماكرو الضار. تساعد المراقبة المستمرة على احتواء التهديدات التي تتجاوز عناصر التحكم الأولية.

من غير المرجح أن يقوم المستخدمون المطلعون بتمكين وحدات الماكرو دون تدقيق. تعزز برامج التوعية السلوك الحذر أثناء الاستخدام الروتيني للوثائق.

تعمل التحديثات المنتظمة للتطبيق والنظام على تعزيز الحماية المضمنة. تعمل التحسينات الأمنية الحديثة على تقليل الاعتماد على التدخل اليدوي.

يتطلب الحد من مخاطر الفيروسات الكلية ضوابط متسقة تعزز تدابير الوقاية عبر المستخدمين والأنظمة وعمليات سير عمل المستندات.

تحدد السياسات الواضحة متى يُسمح باستخدام الماكرو ومتى يتم تقييده. يقلل التطبيق المتسق من الغموض والتعرض العرضي.

يجب أن تتوافق امتيازات المستخدم مع الاحتياجات التشغيلية الفعلية. يؤدي تقييد أذونات الماكرو إلى تقليل تأثير التنشيط غير المقصود.

تؤدي العمليات الموحدة لاستلام المستندات وتخزينها ومشاركتها إلى تقليل التعرض. تقلل عمليات سير العمل الخاضعة للرقابة من الاعتماد على الحكم الفردي.

تساعد المراقبة المستمرة في تحديد النشاط غير المعتاد المرتبط بالماكرو مبكرًا. تعمل الرؤية عبر نقاط النهاية على تعزيز الاستعداد للاستجابة.

يعزز التدريب المنتظم ممارسات المستندات الآمنة بمرور الوقت. الإلمام بالمخاطر يحسن عملية صنع القرار أثناء المهام الروتينية.

توضح فيروسات الماكرو كيف يمكن أن تصبح عمليات سير العمل اليومية للمستندات مخاطر أمنية بدون علامات تحذير واضحة. يسمح اعتمادهم على تنسيقات الملفات الموثوقة للنشاط الضار بأن يظل متوافقًا بشكل وثيق مع سلوك المستخدم العادي.

يعتمد الحد من المخاطر على ضوابط متسقة بدلاً من تدابير الحماية الفردية. تعمل سياسات الماكرو الواضحة والمعالجة المنضبطة للمستندات وممارسات الأمان ذات الطبقات معًا للحد من التعرض بمرور الوقت.

يظل الوعي المستمر ضروريًا طالما استمرت الوثائق في لعب دور مركزي في الاتصال الرقمي. إن التعامل مع التهديدات المتعلقة بالاقتصاد الكلي كخطر مستمر بدلاً من مشكلة لمرة واحدة يدعم بيئات أمنية أقوى وأكثر مرونة.

لا يزال بإمكان فيروسات الماكرو التأثير على الأنظمة الحديثة إذا تم تمكين وظيفة الماكرو وكانت إجراءات الحماية ضعيفة. يقلل البرنامج المحدث من المخاطر، لكن تفاعل المستخدم يظل عاملاً بالغ الأهمية.

تستهدف فيروسات الماكرو الملفات التي تدعم وحدات الماكرو المضمنة، مثل معالجة النصوص أو مستندات جداول البيانات. لا تتأثر التنسيقات التي لا تحتوي على دعم الماكرو بنفس الطريقة.

لا يلزم الوصول إلى الإنترنت للنشاط الأولي داخل المستند. يمكن استخدام اتصال الشبكة لاحقًا إذا حاولت التعليمات البرمجية الضارة الاتصال الخارجي.

عادةً ما يكون إجراء المستخدم مطلوبًا للسماح بوظائف الماكرو. بدون إذن، تظل التعليمات البرمجية الضارة المضمنة غير نشطة.

يتم إنشاء معظم وحدات الماكرو لمهام التشغيل الآلي المشروعة ولا تشكل أي تهديد. تنشأ المخاطر فقط عندما تنشأ وحدات الماكرو من مصادر غير موثوقة أو غير معروفة.