🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

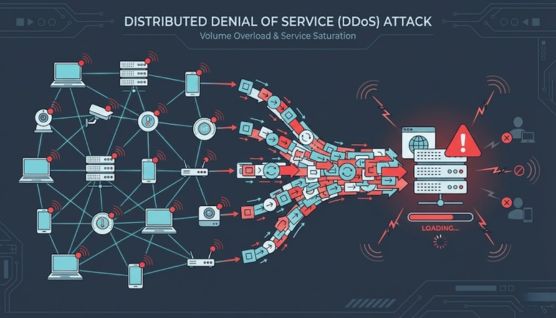

هجوم رفض الخدمة الموزع (DDoS) هو هجوم إلكتروني يتلقى فيه موقع ويب أو خادم أو شبكة حركة مرور تتجاوز قدرتها على المعالجة من مصادر موزعة متعددة. تمنع حركة المرور الزائدة النظام من معالجة الطلبات الشرعية.

تستخدم هجمات DDoS عادةً شبكات الروبوت المكونة من أجهزة مخترقة لتوليد حركة مرور على نطاق واسع. من خلال استنفاد النطاق الترددي أو وحدة المعالجة المركزية أو موارد الذاكرة، يتسبب الهجوم في تعطيل الخدمة وتعطلها.

يعمل هجوم DDoS عن طريق إرسال كمية كبيرة من طلبات الشبكة أو التطبيقات إلى نظام مستهدف من مصادر موزعة متعددة في نفس الوقت. عندما يتجاوز حجم الطلب ما يمكن للنظام معالجته، يتم تأخير حركة المرور المشروعة أو إسقاطها.

يتم إنشاء هذه الطلبات عادةً بواسطة بوت نت يتكون من أجهزة كمبيوتر أو خوادم أو أجهزة إنترنت الأشياء المخترقة. يقوم كل جهاز بإرسال حركة المرور في وقت واحد، مما يؤدي إلى إنشاء حمل يبدو شرعيًا على مستوى الشبكة.

عند استهلاك حدود النطاق الترددي أو وحدة المعالجة المركزية أو الذاكرة أو الاتصال، تصبح الخدمة غير مستقرة أو غير متوفرة. يحدث هذا الفشل حتى عندما لا يتم اختراق النظام الأساسي أو اختراقه تقنيًا.

يتم تعريف أنواع هجمات DDoS من خلال طبقة البنية التحتية التي تتعرض لاستنفاد الموارد. كل نوع يعطل التوفر من خلال التأكيد على حدود تشغيلية مختلفة.

تؤثر هجمات DDoS الحجمية على سعة الشبكة من خلال تشبع النطاق الترددي الوارد والصادر. تحدث نقطة الفشل في المنبع، غالبًا قبل وصول حركة المرور إلى التطبيق أو الخادم.

تهاجم DDoS على مستوى البروتوكول آليات معالجة الاتصال المستهدفة داخل طبقات الشبكة والنقل. تتسبب هذه الهجمات في تعطيل الخدمة من خلال استنفاد جداول الجلسات أو حدود المعالجة في الأجهزة الوسيطة.

تؤثر هجمات DDoS على طبقة التطبيقات على كيفية معالجة تطبيقات الويب للطلبات بدلاً من كيفية توجيه حركة المرور. يحدث التعطيل عندما يتعذر على منطق الواجهة الخلفية أو قواعد البيانات أو واجهات برمجة التطبيقات تحمل تحميل الطلب.

تعمل هجمات DDoS متعددة المتجهات على الضغط عبر طبقات البنية التحتية المتعددة في وقت واحد. هذا يجبر المدافعين على الاستجابة في عدة نقاط تحكم في وقت واحد، مما يزيد من تعقيد التخفيف.

تعتمد أدوات وأساليب هجوم DDoS على الأنظمة الآلية والموزعة لتوليد حركة مرور منسقة تستهلك موارد الشبكة أو الخادم.

يشرح هذا القسم تدفق الهجوم على المستوى المفاهيمي لدعم الاكتشاف والدفاع وليس التنفيذ.

يبدأ المهاجمون باختيار خدمة عبر الإنترنت حيث قد يتسبب وقت التعطل في حدوث اضطراب أو رؤية. يعتمد الاختيار عادةً على إمكانية الوصول والتبعية بدلاً من التعقيد التقني.

قبل بدء النشاط، يتأكد المهاجمون من أن لديهم القدرة الكافية لتوليد مستويات حركة مرور غير طبيعية. تركز هذه المرحلة على الجاهزية والتوقيت بدلاً من استغلال عيوب البرامج.

يبدأ الهجوم عندما يتم توجيه حركة المرور نحو الهدف بطريقة منسقة. القصد هو تجاوز حدود المعالجة العادية بحيث يتم تأخير الطلبات المشروعة أو إسقاطها.

يقوم المهاجمون بمراقبة التوافر وضبط الضغط لإطالة فترة التعطيل. يتم إجراء التغييرات للحفاظ على التأثير حتى تمتص الدفاعات النشاط أو تمنعه.

تعتمد مواقع الويب على القدرة المستمرة على تلقي طلبات المستخدمين والاستجابة لها، مما يجعل التوفر متطلباتهم الأكثر أهمية. تستغل هجمات DDoS هذه التبعية عن طريق دفع حجم الطلب إلى ما يتجاوز ما يمكن للموقع التعامل معه بشكل معقول.

مع زيادة ضغط حركة المرور، تتأخر تفاعلات المستخدم العادية أو تنخفض تمامًا. يفشل تحميل الصفحات، وتنقطع الجلسات، وتصبح الوظائف التفاعلية غير موثوقة أو غير قابلة للاستخدام.

على عكس حالات فشل النظام المعزولة، تؤثر هذه الاضطرابات على كل زائر في نفس الوقت. والنتيجة هي انقطاع واضح يؤثر بشكل مباشر على ثقة المستخدم واستمرارية الخدمة.

أصبحت الخدمات الرقمية جزءًا لا يتجزأ من العمليات اليومية، مما يجعل التوافر المستمر توقعًا أساسيًا وليس ميزة تنافسية. عندما تصبح الخدمات غير متصلة بالإنترنت، ولو لفترة وجيزة، يكون التأثير فوريًا ومرئيًا للمستخدمين.

تستغل هجمات DDoS هذه التبعية من خلال تحويل التوفر إلى نقطة فشل. يؤدي وقت التعطل إلى مقاطعة المعاملات، ويؤثر على ثقة العملاء، ويمكن أن يوقف العمليات الهامة عبر الإنترنت دون سابق إنذار.

مع زيادة التعرض للإنترنت، حتى الاضطرابات القصيرة لها عواقب طويلة المدى. وهذا يجعل المرونة ضد انقطاع الخدمة مصدر قلق أساسي وليس مشكلة أمنية ثانوية.

تكتشف المؤسسات هجوم DDoS المستمر من خلال تحديد السلوك غير الطبيعي الذي ينحرف عن خطوط الأساس لحركة المرور والأداء المحددة. يركز الاكتشاف على الإشارات المبكرة التي تشير إلى الضغط على توفر الخدمة بدلاً من اختراق النظام.

تعد الزيادات المفاجئة في حجم الطلب أو معدلات الحزم أو محاولات الاتصال مؤشرات شائعة لحدث DDoS. غالبًا ما تبدو هذه الأنماط غير متسقة مع سلوك المستخدم العادي أو اتجاهات حركة المرور التاريخية.

تشير أوقات الاستجابة المتزايدة أو أخطاء المهلة أو حالات فشل الخدمة المتقطعة إلى استنفاد الموارد. تحدد أدوات المراقبة هذه الأعراض عندما تبدأ مكونات البنية التحتية في العمل خارج الحدود المقبولة.

تكشف السجلات عن الطلبات المتكررة أو الاتصالات غير المكتملة أو توزيع الطلبات غير الطبيعي عبر نقاط النهاية. يساعد ربط السجلات عبر الأنظمة على تأكيد ما إذا كان السلوك منسقًا وليس عرضيًا.

تقوم أنظمة المراقبة الآلية بتشغيل التنبيهات عندما يتم تجاوز الحدود المحددة مسبقًا للنطاق الترددي أو الاتصالات أو معدلات الطلب. يميز التحليل السلوكي أيضًا حركة المرور الضارة عن طفرات الاستخدام المشروعة.

غالبًا ما تظهر تقارير المستخدم وشاشات وقت التشغيل وخدمات المراقبة التابعة لجهات خارجية مشكلات قبل أن تسجل الأنظمة الداخلية التأثير بالكامل. تساعد هذه الإشارات الخارجية في التحقق من الحادث وتحديد نطاقه في الوقت الفعلي.

تجمع حلول حماية DDoS الفعالة بين البنية التحتية المستندة إلى السحابة والدفاعات متعددة الطبقات للحفاظ على التوفر أثناء ظروف حركة المرور غير الطبيعية.

تعمل حماية DDoS المستندة إلى السحابة على امتصاص حركة مرور الهجمات وتصفيتها قبل وصولها إلى البنية التحتية المحلية أو الأصلية. تسمح قابلية التوسع للأنظمة بتحمل الزيادات الكبيرة في حركة المرور دون استنفاد الموارد المحلية.

تركز حماية طبقة الشبكة على التحكم في حجم حركة المرور وسلوك الاتصال قبل وصول الطلبات إلى التطبيقات. هذا يمنع تشبع النطاق الترددي ويقلل الضغط على أنظمة المصب.

تقوم حماية طبقة التطبيقات بتحليل سلوك الطلب لتحديد الأنماط غير الطبيعية أو الضارة. إنه يمنع الطلبات كثيفة الموارد من إرباك المنطق أو الخدمات الخلفية.

تكتشف أنظمة التخفيف المؤتمتة الانحرافات المرورية وتستجيب في الوقت الفعلي دون تدخل يدوي. تعمل الاستجابة السريعة على تقليل وقت التوقف عن العمل أثناء الهجمات عالية الكثافة أو الهجمات متعددة النواقل.

يعتمد اختيار استراتيجية حماية DDoS الصحيحة على مدى توافقها مع أنماط حركة المرور والتعرض للمخاطر والمتطلبات التشغيلية.

يجب أن تتعامل الاستراتيجية مع الزيادات المفاجئة في حركة المرور دون تدهور الأداء. تضمن قابلية التوسع أن تظل الحماية فعالة مع زيادة حجم الهجوم.

تساعد الرؤية الواضحة لسلوك حركة المرور الفرق على تحديد الأنماط غير الطبيعية مبكرًا. تدعم المراقبة المستمرة الاكتشاف والاستجابة بشكل أسرع.

تعد القدرة على الاستجابة الفورية لحالات المرور الشاذة أمرًا بالغ الأهمية أثناء الهجمات النشطة. تعمل الاستجابة السريعة على تقليل وقت التعطل والحد من انقطاع الخدمة.

يجب أن يتكامل نهج الحماية بسلاسة مع البنية التحتية الحالية وأدوات الأمان. يقلل التكامل السلس من التعقيد والنفقات التشغيلية.

يعد الوصول إلى الدعم الموثوق وإرشادات الحوادث أمرًا مهمًا أثناء الهجمات المطولة أو المعقدة. يعمل الدعم التشغيلي القوي على تحسين التعافي والمرونة.

تركز منصة CloudSek على معلومات المخاطر الإلكترونية الاستباقية بدلاً من التخفيف المباشر لحركة المرور. تدعم قدراته استعداد DDoS من خلال تعزيز الرؤية والتوقع والاستعداد عبر الأصول الرقمية المكشوفة.

من خلال أدوات مراقبة سطح الهجوم مثل xvigil و BeVigil، تساعد CloudSek المؤسسات على تحديد البنية التحتية المكشوفة والتكوينات الخاطئة ومتجهات الهجوم الأولية. تؤدي معالجة هذه المشكلات إلى تقليل السهولة التي يمكن بها للمهاجمين استهداف الأنظمة الهامة أثناء حدث DDoS.

تقدم CloudSek أيضًا معلومات التهديدات القابلة للتنفيذ من مصادر الويب المفتوحة والعميقة والمظلمة، بما في ذلك المؤشرات المبكرة للحملات المنسقة ونشاط DDoS مقابل التوظيف. عادةً ما يقترن هذا الذكاء بمنصات تخفيف متخصصة مثل Cloudflare أو AWS Shield أو Akamai لتصفية حركة المرور على نطاق واسع والاستجابة لها.