🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

لم تعد تهديدات الأمن السيبراني تعتمد فقط على الملفات الضارة لاختراق الأنظمة. تركز استراتيجيات الهجوم الحديثة بشكل متزايد على التهرب والمثابرة وسوء استخدام وظائف نظام التشغيل الموثوق بها.

تعكس البرامج الضارة التي لا تحتوي على ملفات هذا التحول من خلال التشغيل من خلال الذاكرة والأدوات الأصلية بدلاً من الملفات التنفيذية التقليدية. تقلل هذه التقنيات بشكل كبير من آثار الطب الشرعي وتتحدى نماذج الأمان طويلة الأمد.

تتعامل فرق الأمان الآن مع الهجمات التي يبدو أنها لا يمكن تمييزها عن نشاط النظام الشرعي. يبدأ الدفاع الفعال بفهم سبب فشل الاكتشاف التقليدي وكيف يجب أن تتكيف ضوابط الأمان مع هذا السلوك.

تعد البرامج الضارة الخالية من الملفات نوعًا من الهجمات الإلكترونية التي تنفذ نشاطًا ضارًا مباشرة في ذاكرة النظام بدلاً من تخزين الملفات القابلة للتنفيذ على القرص. التشغيل بدون إنشاء ملف يترك بعض الآثار لأدوات الأمان التقليدية لفحصها أو تحليلها.

توجد التعليمات البرمجية الضارة المرتبطة بهذا التهديد مؤقتًا في الذاكرة المتقلبة أو مواقع النظام الموثوق بها. لذلك قد تبدو الأنظمة المخترقة نظيفة على مستوى التخزين بينما يستمر النشاط الضار غير المرئي.

تعتمد المثابرة على التقنيات غير القائمة على الملفات مثل حقن الذاكرة أو سوء استخدام التكوين بدلاً من الثنائيات المسقطة. يُعرّف غياب الحمولة المادية بشكل أساسي البرامج الضارة التي لا تحتوي على ملفات على أنها فئة هجوم أكثر مراوغة وتميزًا.

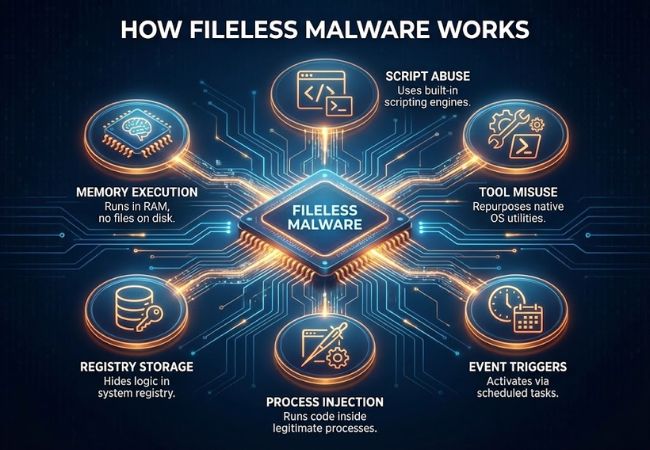

تعمل البرامج الضارة الخالية من الملفات عن طريق تنفيذ المنطق الضار مباشرة في ذاكرة النظام مع الاعتماد على وظائف نظام التشغيل الأصلية بدلاً من كتابة الملفات على القرص.

يتم تحميل التعليمات البرمجية الضارة مباشرة إلى الذاكرة النشطة ويتم تشغيلها ضمن عمليات النظام الشرعية. يقلل التنفيذ من ذاكرة الوصول العشوائي آثار الطب الشرعي ويقلل من التعرض للمسح الضوئي المستند إلى الملفات.

عادةً ما يستفيد المهاجمون من محركات البرمجة المضمنة لتنفيذ الأوامر دون إسقاط الحمولات. تسمح التعليمات المكتوبة بالتنفيذ السريع بينما تبدو مشابهة للنشاط الإداري العادي.

يتم إعادة استخدام الأدوات المساعدة لنظام التشغيل الأصلي لإطلاق الإجراءات الضارة والتحكم فيها. توفر الأدوات الموثوقة طبقة تمويه تساعد السلوك الضار على الاندماج في عمليات النظام الروتينية.

قد يتم تخزين المنطق الضار داخل مواقع تكوين النظام بدلاً من الملفات القابلة للتنفيذ. يتيح التخزين المستند إلى التسجيل مشغلات التنفيذ دون إنشاء عناصر مرئية على القرص.

يتم تشغيل التعليمات البرمجية المحقونة داخل العمليات الشرعية بدلاً من إطلاق عمليات جديدة. يسمح إدخال العمليات للنشاط الضار بوراثة هويات وأذونات العمليات الموثوقة.

يمكن تنشيط التنفيذ من خلال الأحداث المجدولة أو إجراءات بدء تشغيل النظام. يتيح التنشيط المستند إلى المشغل التنفيذ المتكرر دون الاعتماد على الملفات الدائمة.

تختلف هجمات البرامج الضارة التي لا تحتوي على ملفات استنادًا إلى كيفية تنفيذ النشاط الضار أو استمراره أو تمويهه داخل عمليات النظام الشرعية.

من الصعب اكتشاف البرامج الضارة التي لا تحتوي على ملفات بسبب افتقارها إلى الأدوات المستندة إلى القرص واعتمادها على سلوك النظام الشرعي بدلاً من الملفات الضارة التي يمكن تحديدها.

تقوم أدوات الأمان التقليدية بفحص الملفات المخزنة على القرص لتحديد التهديدات المعروفة. لا تترك الهجمات الموجودة في الذاكرة أي ملفات قابلة للتنفيذ، مما يؤدي إلى إزالة مساحة السطح الأساسية المستخدمة في الاكتشاف المستند إلى التوقيع.

غالبًا ما يتم تشغيل النشاط الضار داخل عمليات النظام الموثوق بها بدلاً من إطلاق عمليات جديدة. يؤدي تنفيذ العمليات الموثوق بها إلى جعل السلوك الضار يبدو مشابهًا للعمليات الإدارية أو عمليات النظام العادية.

يمكن تنفيذ التعليمات البرمجية الموجودة في الذاكرة وإنهائها بسرعة دون إنشاء بصمة دائمة. تعمل نوافذ التنفيذ القصيرة على تقليل فرصة الاكتشاف أثناء عمليات الفحص الأمني الروتينية.

أدوات النظام المضمنة موثوقة ضمنيًا من قبل أنظمة التشغيل وبرامج الأمان. تسمح إساءة استخدام هذه الأدوات للمهاجمين بالعمل تحت ستار الوظائف المشروعة.

يكون نشاط الذاكرة أقل وضوحًا من نشاط الملف بدون مراقبة متقدمة. تمنع الرؤية المحدودة ضوابط الأمان الأساسية من مراقبة سياق التنفيذ والشذوذات السلوكية.

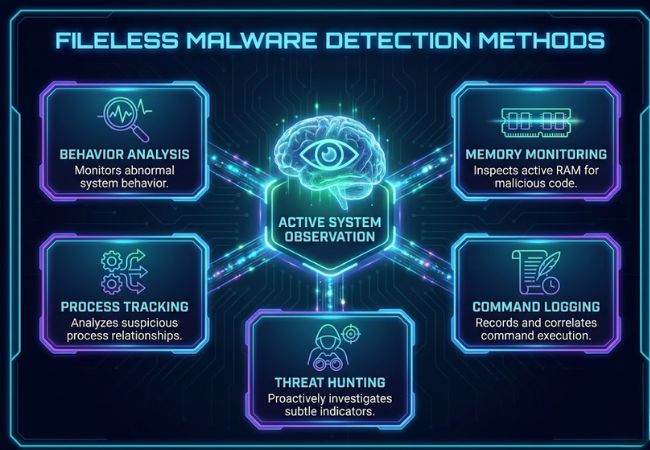

يعتمد اكتشاف البرامج الضارة التي لا تحتوي على ملفات على ملاحظة السلوك غير الطبيعي في الذاكرة والعمليات ونشاط النظام بدلاً من فحص الملفات المخزنة على القرص.

غالبًا ما يشير سلوك العملية غير المعتاد إلى نشاط ضار حتى في حالة عدم وجود ملفات. تساعد الانحرافات عن أنماط التنفيذ العادية في كشف التهديدات الموجودة في الذاكرة.

يكشف فحص الذاكرة النشط عن التعليمات البرمجية المحقونة أو تدفقات التنفيذ غير المصرح بها. تسمح الرؤية التي تركز على الذاكرة بتحديد التهديدات أثناء التشغيل وليس بعد التنفيذ.

توفر علاقات العمليات وسلاسل التنفيذ نظرة ثاقبة للنشاط المشبوه. غالبًا ما يشير سلوك العمليات غير الطبيعي بين الوالدين والطفل إلى إساءة استخدام التطبيقات الموثوقة.

تعرض سجلات تنفيذ الأوامر استخدام البرنامج النصي المشبوه وتفاعلات النظام. يساعد النشاط المسجل على ربط الإجراءات التي قد تبدو شرعية بمعزل عن غيرها.

يركز التحليل الاستباقي على تحديد المؤشرات الدقيقة التي تفتقدها الأدوات الآلية. يتيح التحقيق اليدوي اكتشاف الهجمات الخفية المصممة للتهرب من الضوابط القياسية.

تركز الوقاية من البرامج الضارة التي لا تحتوي على ملفات على تقييد إساءة استخدام إمكانات النظام الأصلية وتقليل فرص التنفيذ وفرض الضوابط التي تحد من إساءة الاستخدام المستندة إلى الذاكرة.

يجب أن تقتصر محركات البرمجة النصية على حالات الاستخدام المعتمدة والمصادر الموثوقة فقط. يؤدي تقييد تنفيذ البرنامج النصي إلى تقليل سطح الهجوم للتهديدات الموجودة في الذاكرة بشكل كبير.

تسمح الامتيازات المفرطة للشفرة الضارة بتنفيذ إجراءات عالية التأثير بمجرد تنفيذها. يؤدي فرض الوصول الأقل امتيازًا إلى تقييد ما يمكن أن تحققه الهجمات داخل الذاكرة.

يجب السماح فقط للتطبيقات والثنائيات المعتمدة بالتنفيذ. يمنع التحكم في التطبيق العمليات غير المصرح بها من التشغيل حتى عند إطلاقها بشكل غير مباشر.

تعمل التكوينات الأساسية الآمنة على تقليل التعرض لإساءة استخدام الأدوات الأصلية. يؤدي التصلب إلى إزالة الميزات غير الضرورية التي يستغلها المهاجمون عادةً للتنفيذ.

تعمل أدوات وخدمات النظام غير المستخدمة على توسيع المسارات المتاحة للهجمات الخالية من الملفات. يؤدي تعطيل أو تقييد الوصول إلى هذه المكونات إلى تقليل ناقلات الاستغلال.

توفر الثغرات الأمنية غير المصححة نقاط دخول للاستغلال المستند إلى الذاكرة. تعمل التحديثات المنتظمة على إغلاق نقاط الضعف المعروفة قبل أن يتمكن المهاجمون من إساءة استخدامها.

تتيح المراقبة المستمرة للعملية ونشاط الذاكرة التعرف المبكر على السلوك غير الطبيعي. تساعد الرؤية المستمرة على مقاطعة الهجمات قبل إثبات الثبات.

تختلف البرامج الضارة الخالية من الملفات عن البرامج الضارة التقليدية بشكل أساسي في كيفية تنفيذها واستمرارها وتجنب اكتشافها من خلال التشغيل دون تخزين الملفات الضارة على القرص.

تعكس البرامج الضارة الخالية من الملفات تحولًا نحو الهجمات التي تركز على التخفي والتي تعتمد على الذاكرة والأدوات الموثوقة وسلوك النظام الأصلي بدلاً من الملفات الضارة. يتحدى هذا النهج الافتراضات الأمنية التقليدية ويجبر المدافعين على إعادة التفكير في كيفية تحديد التهديدات والتحكم فيها.

يعتمد الدفاع الفعال على فهم كيفية عمل هذه الهجمات، وسبب تجنبها، والضوابط التي تحد من تأثيرها. تظل الرؤية القوية وتكوين النظام المنضبط وممارسات الأمان التي تركز على السلوك ضرورية لتقليل التعرض للتهديدات الخالية من الملفات.

تنفذ البرامج الضارة الخالية من الملفات نشاطًا ضارًا بشكل أساسي في ذاكرة النظام بدلاً من الاعتماد على الملفات القابلة للتنفيذ المخزنة على القرص. العامل المحدد هو سلوك التنفيذ، وليس الغياب الكامل لأي تفاعل على القرص.

يتم مسح النشاط الموجود في الذاكرة بعد إعادة التشغيل، ولكن يمكن إعادة إنشاء الثبات من خلال إساءة استخدام التكوين أو مشغلات التنفيذ. تسمح هذه الآليات بتشغيل التعليمات البرمجية الضارة مرة أخرى دون تخزين الثنائيات.

أنظمة Windows هي الأهداف الأكثر شيوعًا نظرًا لإمكانيات البرمجة النصية والإدارة الشاملة. يمكن أيضًا استخدام تقنيات مماثلة قائمة على الذاكرة في أنظمة التشغيل الأخرى التي تدعم التنفيذ داخل الذاكرة.

تعاني أدوات مكافحة الفيروسات القائمة على التوقيع بسبب عدم وجود ملفات ضارة لفحصها. يعتمد الاكتشاف بدلاً من ذلك على التحليل السلوكي والرؤية في الذاكرة ونشاط العملية.

أصبحت هجمات البرامج الضارة التي لا تحتوي على ملفات شائعة بشكل متزايد في حملات التهديد الحديثة. يفضل المهاجمون هذه التقنيات بسبب التخفي العالي ومعدلات الكشف المنخفضة.