🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

Asyncrat عبارة عن حصان طروادة للوصول عن بُعد يستند إلى .net يمكّن المهاجمين من التحكم عن بُعد في أنظمة Windows المصابة، بما في ذلك تنفيذ الأوامر والوصول إلى الملفات ومراقبة نشاط المستخدم. ظهرت لأول مرة علنًا في عام 2019 كأداة مفتوحة المصدر للإدارة عن بُعد، وهو إصدار سمح لاحقًا للجهات الفاعلة في مجال التهديد بتكييف الكود وإعادة استخدامه في حملات التدخل الحقيقية.

منذ ذلك الحين، أصبح AsyncRAT موطئ قدم شائع بعد التسوية بدلاً من حمولة لمرة واحدة، يتم نشرها بشكل متكرر بعد الوصول الأولي المستند إلى التصيد الاحتيالي. تصميمها يجعلها فعالة للحفاظ على الثبات وتوسيع سيطرة المهاجم بمجرد اختراق النظام.

تنعكس أهميتها الحالية في تقارير الحكومة الأمريكية: حددت استشارة مشتركة للأمن السيبراني في 25 يوليو 2024 AsyncRAT كواحدة من 18 أداة مفتوحة المصدر أو مزدوجة الاستخدام يتم استخدامها وتخصيصها بنشاط من قبل الجهات الفاعلة في مجال التهديد في كوريا الشمالية. يضع هذا التصنيف AsyncRAT في سياق عمليات الدولة القومية، مما يشير إلى أنه يجب التعامل مع اكتشافه كمؤشر عالي الثقة لنشاط التسلل الخطير.

Asyncrat عبارة عن حصان طروادة للوصول عن بُعد مصمم لتزويد المهاجمين بالتحكم المستمر والتفاعلي في أنظمة Windows المخترقة. تسمح البرامج الضارة بتنفيذ الأوامر عن بُعد ومعالجة الملفات ومراقبة نشاط المستخدم بعد إنشاء الوصول الأولي.

استنادًا إلى إطار عمل .NET، يسهل تعديل Asyncrat وإعادة تجميعه وإعادة توزيعه عبر الحملات. أدى التوافر المفتوح لقاعدة الرموز إلى تقليل حاجز إعادة الاستخدام بشكل كبير، مما أدى إلى اعتماد واسع النطاق في عمليات التدخل التي يقودها التصيد وأنشطة ما بعد الاستغلال.

في هجمات العالم الحقيقي، يتم نشر AsyncRAT بشكل شائع كآلية وصول طويلة الأجل بدلاً من حمولة لمرة واحدة. يعمل هذا الدور على مواءمته مع عمليات ما بعد الاختراق، حيث يشير وجوده غالبًا إلى أهداف مثل سرقة بيانات الاعتماد أو الحركة الجانبية أو تسليم البرامج الضارة الثانوية.

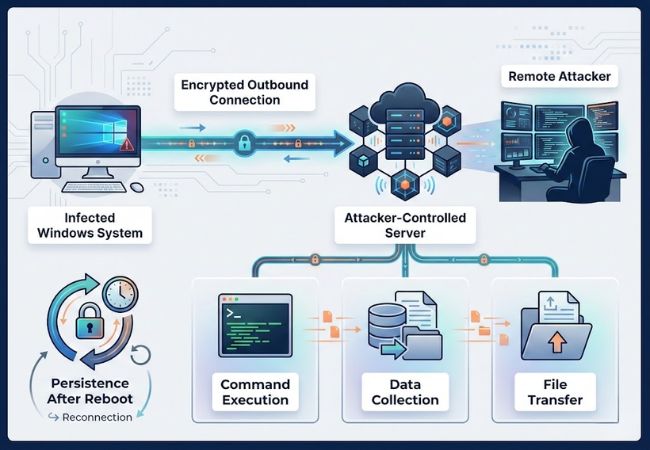

يعمل Asyncrat من خلال إنشاء اتصال خارجي من نظام Windows المصاب إلى البنية التحتية التي يتحكم فيها المهاجم. يسمح هذا الاتصال للمهاجمين بإصدار أوامر عن بُعد وتلقي الردود دون الحاجة إلى تدخل المستخدم.

يتيح تصميم الاتصال غير المتزامن تشغيل إجراءات متعددة في نفس الوقت، بما في ذلك تنفيذ الأوامر وجمع البيانات ونقل الملفات. تساعد معالجة المهام المتوازية في الحفاظ على الاستجابة مع تقليل تأثير النظام المرئي.

تُستخدم حركة مرور الشبكة المشفرة بشكل شائع لتقليل الفحص وتجنب عناصر التحكم الأساسية في الكشف. تضمن آليات الثبات إعادة اتصال البرامج الضارة بعد إعادة التشغيل، مما يسمح بالوصول طويل المدى بمجرد اختراق النظام.

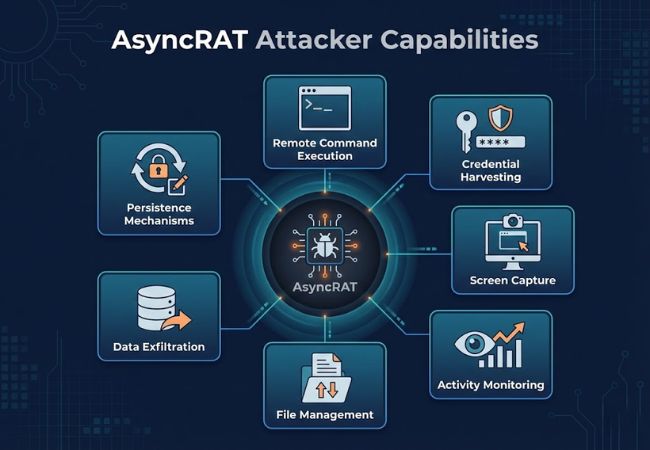

يوفر Asyncrat للمهاجمين العديد من إمكانيات ما بعد الاختراق التي تدعم التحكم عن بعد وسرقة المعلومات والوصول المستمر.

تسمح هذه الإمكانية للمهاجمين بتنفيذ أوامر النظام على المضيف المصاب. يتيح التنفيذ عن بُعد تغييرات التكوين ونشر حمولات ضارة إضافية.

يركز حصاد بيانات الاعتماد على استخراج بيانات المصادقة من المتصفحات والتطبيقات ومدخلات المستخدم. غالبًا ما تتيح بيانات الاعتماد المسروقة تصعيد الامتيازات والوصول إلى أنظمة إضافية.

يوفر التقاط الشاشة رؤية مرئية لنشاط المستخدم من خلال تسجيل المحتوى على الشاشة. تُستخدم البيانات الملتقطة بشكل شائع لتحديد المعلومات الحساسة أو عمليات سير العمل التشغيلية.

تسمح مراقبة النشاط للمهاجمين بمراقبة سلوك المستخدم وتفاعل النظام بمرور الوقت. تدعم هذه القدرة الاستطلاع وتوقيت إجراءات المتابعة.

تتيح إدارة الملفات تحميل الملفات وتنزيلها وتعديلها عن بُعد. تدعم هذه الإجراءات سرقة البيانات والتحضير لمزيد من الأنشطة الضارة.

تركز عملية استخراج البيانات على نقل المعلومات المسروقة من البيئة المصابة. عادةً ما يتم استهداف الملفات الحساسة وبيانات الاعتماد المجمعة.

تسمح آليات الثبات لـ Asyncrat بالبقاء نشطًا بعد إعادة تشغيل النظام أو تسجيل خروج المستخدم. تُستخدم أساليب تنفيذ بدء التشغيل وتعديلات التسجيل بشكل شائع للحفاظ على الوصول.

لا تزال الهندسة الاجتماعية هي ناقل العدوى السائد، حيث يتم تسليم AsyncRAT من خلال التنفيذ الذي يبدأه المستخدم بدلاً من الاستغلال المباشر لنقاط ضعف النظام.

رسائل البريد الإلكتروني المخادعة هي أكثر طرق العدوى شيوعًا المستخدمة لتقديم AsyncRAT. غالبًا ما تنتحل الرسائل شخصية المؤسسات الشرعية وتضغط على المستلمين لفتح المرفقات أو النقر فوق الروابط.

تتضمن المرفقات الضارة عادةً ملفات قابلة للتنفيذ أو أرشيفات مضغوطة أو مستندات مسلحة. يؤدي فتح هذه الملفات إلى بدء مرحلة التنفيذ الأولية التي تقوم بتثبيت البرامج الضارة.

تعتمد أساليب الهندسة الاجتماعية على الإلحاح أو الفضول أو الثقة لدفع المستخدم إلى اتخاذ إجراء. تعد الفواتير المزيفة أو إشعارات التسليم أو تنبيهات الحساب من الموضوعات المستخدمة بشكل متكرر.

يتضمن التسليم المستند إلى أداة التحميل حمولة أولية صغيرة تسترد AsyncRAT من خادم بعيد. تساعد هذه التقنية على تجنب الاكتشاف الأساسي وتقليل أثر البرامج الضارة خلال المراحل المبكرة.

تفصل سلاسل العدوى متعددة المراحل الوصول الأولي عن تنفيذ الحمولة النهائية. تؤدي كل مرحلة دورًا محدودًا، مما يعقد التحليل ويؤخر الاكتشاف.

تتيح البنية التحتية للقيادة والتحكم في AsyncRAT المهام عن بُعد وتبادل البيانات والتحكم المستمر في المهاجم بعد اختراق النظام.

تبدأ الأنظمة المصابة الاتصالات الخارجية بالخوادم التي يتحكم فيها المهاجم بدلاً من انتظار الوصول الوارد. يساعد هذا التصميم على تجاوز جدار الحماية الشائع وقواعد تصفية المحيط.

عادةً ما يتم تشفير حركة المرور المتبادلة بين المضيف وخوادم التحكم لإخفاء الأوامر والاستجابات. يحد انخفاض مستوى رؤية الحمولة من فعالية الفحص الأساسي للشبكة.

تُستخدم بروتوكولات طبقة التطبيقات القياسية مثل TCP أو HTTP بشكل متكرر لنقل حركة مرور الأوامر. يسمح استخدام البروتوكول المألوف للاتصالات الضارة بالاندماج في نشاط الشبكة الشرعي.

غالبًا ما تتغير المجالات أو عناوين IP المستخدمة للأوامر والتحكم بمرور الوقت. يعمل تناوب البنية التحتية على زيادة المرونة وتعقيد جهود الحجب الثابت.

يسمح سلوك إعادة الاتصال التلقائي باستئناف الاتصال بعد فقدان الشبكة أو إعادة تشغيل النظام. يحافظ منطق إعادة المحاولة المستمر على الوصول دون تدخل المستخدم.

يتم وضع الأوامر التي يتم تسليمها من خلال قناة التحكم في قائمة الانتظار ومعالجتها بشكل غير متزامن على المضيف. يسمح التنفيذ غير المتزامن بتعليمات متعددة للتشغيل بكفاءة دون تدهور الاستقرار.

يتم إرسال المعلومات التي تم جمعها مثل بيانات الاعتماد ولقطات الشاشة والبيانات الوصفية للنظام مرة أخرى من خلال نفس مسار التحكم. تحافظ الاتصالات المركزية على رؤية المهاجم مع تقليل التعقيد التشغيلي.

يأتي التعرض للمخاطر المرتبطة بـ Asyncrat من قدرته على البقاء نشطًا لفترات طويلة مع تمكين أشكال متعددة من إساءة الاستخدام بهدوء داخل البيئات المعرضة للخطر.

يمكن إزالة الملفات المجمعة ولقطات الشاشة والإدخالات الملتقطة من الأنظمة دون إطلاق إنذارات فورية. غالبًا ما يحدث فقدان البيانات الداخلية الحساسة قبل أن يكتشف المدافعون التسلل.

يسمح الوصول إلى بيانات الاعتماد المخزنة ومواد المصادقة للمهاجمين بانتحال شخصية المستخدمين. يتم إعادة استخدام الحسابات المخترقة بشكل متكرر لتوسيع الوصول إلى ما بعد النظام الأولي.

يمكن الاستفادة من التحكم في نقطة نهاية واحدة لاستكشاف الأنظمة المتصلة والموارد المشتركة. يزيد التقسيم الضعيف من احتمالية التوصل إلى حل وسط أوسع.

يسهّل الوصول الثابت إدخال أدوات ضارة إضافية في مراحل لاحقة. غالبًا ما يتضمن نشاط المتابعة نشر برامج الفدية أو أدوات مراقبة أعمق.

عادةً ما تؤدي الحوادث الأمنية المرتبطة بالبرامج الضارة التي يمكن الوصول إليها عن بُعد إلى التعطل وتكاليف التحقيق ومخاوف الامتثال. يؤدي وقت المكوث الطويل إلى تضخيم الضرر التشغيلي والسمعة.

يعتمد اكتشاف AsyncRAT على ربط سلوك نقطة النهاية باتصال الشبكة بدلاً من تحديد مؤشر ثابت واحد.

غالبًا ما تشير العمليات الخلفية التي تنفذ الأوامر خارج سلوك المستخدم المتوقع إلى نشاط الوصول عن بُعد. عادة ما تستمر عمليات الإعدام هذه لفترة أطول من المهام المشروعة وتفتقر إلى غرض تجاري واضح.

تشير تغييرات التسجيل غير المتوقعة أو مسارات تنفيذ بدء التشغيل إلى محاولات الحفاظ على الوصول طويل المدى. تصبح المثابرة أكثر إثارة للريبة عند اقترانها بسلوك عملية غير طبيعي.

عادةً ما تعكس الاتصالات الخارجية المتكررة إلى وجهات خارجية غير مألوفة نشاط الأوامر والتحكم. يؤدي التوقيت العادي أو السلوك الشبيه بالإشارات إلى زيادة الثقة حتى عندما تكون حركة المرور مشفرة.

يكشف إنشاء العمليات وتغييرات التكوين ونشاط الذاكرة عن كيفية عمل البرامج الضارة بمرور الوقت. يساعد ربط هذه الإشارات على فصل التسوية الحقيقية عن الضوضاء المعزولة.

تعتبر منصات اكتشاف نقاط النهاية والاستجابة فعالة عندما يتم ربط أحداث التنفيذ والمثابرة والاتصال معًا. يقلل التحليل السلوكي من الاعتماد على المؤشرات التي تتغير عبر الحملات.

يتطلب تقليل المخاطر من Asyncrat الحد من فرص الوصول الأولية مع تقصير الوقت الذي يمكن للمهاجمين الحفاظ على السيطرة فيه في حالة حدوث حل وسط.

تعمل التصفية القوية للبريد الإلكتروني على تقليل التعرض للمرفقات والروابط الضارة المستخدمة في حملات التصيد الاحتيالي. تعتبر ميزة وضع الحماية للمرفقات والحظر القابل للتنفيذ فعالين بشكل خاص ضد تسليم RAT.

يؤدي تصلب النظام إلى الحد من التقنيات التي يمكن للبرامج الضارة إساءة استخدامها بعد التنفيذ. يؤدي تعطيل الخدمات غير الضرورية وفرض التحكم في التطبيقات إلى تقليل خيارات ما بعد التسوية.

يمنع الوصول الأقل امتيازًا البرامج الضارة من العمل بأذونات مرتفعة. تقييد الحقوق الإدارية يحد من الحركة الجانبية والتغييرات على مستوى النظام.

يقلل التصحيح المنتظم من نقاط الضعف التي قد يستغلها المهاجمون بعد الوصول الأولي. تعمل الأنظمة المحدثة أيضًا على تحسين فعالية أدوات أمان نقطة النهاية.

يقلل التدريب على التوعية الأمنية من معدل نجاح هجمات الهندسة الاجتماعية. يقلل المستخدمون الذين يتعرفون على محاولات التصيد الاحتيالي من احتمالية التنفيذ الأولي.

تعمل المراقبة المستمرة على تقصير وقت الانتظار من خلال تحديد السلوك غير الطبيعي مبكرًا. يحد الاكتشاف الأسرع من تعرض البيانات ونشاط المتابعة.

لا يزال Asyncrat يمثل تهديدًا ذا صلة نظرًا لقدرته على توفير الوصول المستمر ودعم مجموعة واسعة من أنشطة ما بعد التسوية. يُظهر استخدامه عبر الاختراقات القائمة على التصيد الاحتيالي والعمليات الأكثر تقدمًا كيف تظل الأدوات القديمة فعالة عند اقترانها بتقنيات التسليم الحديثة.

يعتمد الدفاع الفعال على الاكتشاف المبكر وضوابط الوصول القوية والمراقبة المستمرة بدلاً من الاعتماد على مؤشرات فردية. إن التعامل مع تنبيهات AsyncRAT كإشارات لنية أعمق للمهاجم يساعد المؤسسات على الاستجابة بشكل أسرع وتقليل التأثير طويل المدى.