🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

التهديد المستمر المتقدم هو هجوم إلكتروني شديد الاستهداف مصمم للحفاظ على الوصول المطول إلى شبكة المؤسسة. يهدف المهاجمون إلى سرقة المعلومات الحساسة أو التلاعب بالأنظمة أو تعطيل العمليات دون اكتشاف.

تشمل الأهداف المشتركة الشبكات الحكومية والمؤسسات المالية وأنظمة الرعاية الصحية والبنية التحتية للطاقة. غالبًا ما تتضمن التقنيات برامج ضارة مخصصة ورسائل البريد الإلكتروني المخادعة وعمليات الاستغلال في يوم الصفر والوصول السري إلى الشبكة لتظل مخفية.

يتم تعريف حملات APT من خلال المثابرة والتخطيط الدقيق والعمليات الخفية. وهي تعتمد على معلومات التهديدات والحركة الجانبية داخل الشبكات واستخراج البيانات بشكل منهجي لتحقيق أهداف طويلة الأجل.

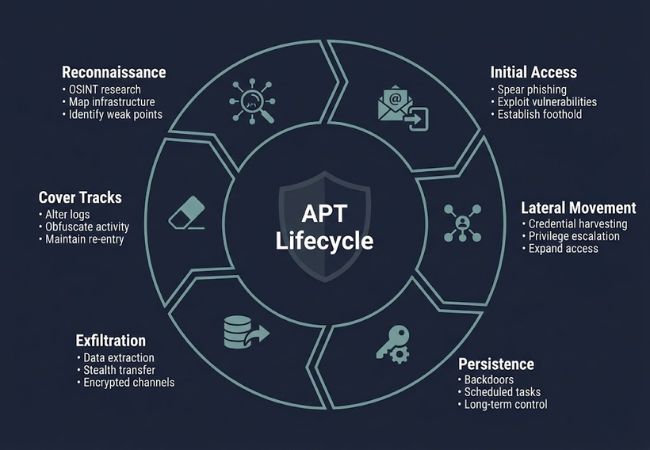

تتبع هجمات APT عملية منظمة تسمح للمهاجمين بالبقاء غير مكتشفين أثناء استخراج معلومات قيمة. تعتمد كل مرحلة على المرحلة السابقة للحفاظ على الوصول والتحكم على المدى الطويل.

خلال هذه المرحلة، يقوم المهاجمون بجمع معلومات حول المؤسسة المستهدفة، بما في ذلك بنية الشبكة وأدوار الموظفين ونقاط الضعف في النظام. تساعد الأبحاث مفتوحة المصدر والهندسة الاجتماعية وأدوات المسح في تحديد نقاط الضعف قبل شن الهجوم.

يمكن للمهاجمين الدخول من خلال طرق مثل التصيد الاحتيالي أو استغلال الثغرات الأمنية غير المصححة أو نشر البرامج الضارة. الهدف هو إنشاء موطئ قدم في الشبكة دون تشغيل تنبيهات الأمان.

بمجرد الدخول، يتنقل المهاجمون عبر الشبكة للوصول إلى أنظمة إضافية وبيانات حساسة. تسمح تقنيات مثل تصعيد الامتيازات واستغلال سطح المكتب البعيد وجمع بيانات الاعتماد باختراق أعمق.

يحافظ المهاجمون على الوصول طويل المدى باستخدام الأبواب الخلفية أو المهام المجدولة أو البرامج الضارة التي تتجنب الاكتشاف. يضمن التواجد المستمر إمكانية تسرب البيانات أو معالجة الأنظمة على مدار أشهر أو حتى سنوات.

يتم استخراج البيانات أو الملكية الفكرية من الشبكة ونقلها إلى خوادم خارجية. يعمل التشفير وأساليب النقل الخفية وأساليب التوجيه الخاطئ على تقليل فرصة الاكتشاف من قبل فرق الأمان.

يقوم المهاجمون بإزالة أو إخفاء الأدلة على أنشطتهم لتأخير الكشف وتحليل الطب الشرعي. قد يتم تغيير السجلات وإخفاء البرامج الضارة والحفاظ على نقاط الوصول للهجمات المستقبلية المحتملة.

تعتمد هجمات APT على عناصر منسقة متعددة لتحقيق الوصول طويل المدى واستخراج البيانات. يساعد فهم هذه المكونات المؤسسات على اكتشاف التهديدات والتخفيف من حدتها بشكل أكثر فعالية.

تشكل البرامج الضارة المخصصة العمود الفقري للعديد من عمليات APT. غالبًا ما يتم نشر برامج التجسس وأحصنة طروادة وبرامج تسجيل المفاتيح لمراقبة الأنظمة والتقاط بيانات الاعتماد والحفاظ على الوصول المخفي.

يستخدم المهاجمون العديد من المتجهات للدخول إلى الشبكات، بما في ذلك رسائل البريد الإلكتروني المخادعة وتحديثات البرامج المصابة واستغلال الثغرات الأمنية غير المصححة. يؤدي الجمع بين متجهات متعددة إلى زيادة فرص الاختراق الناجح.

تسمح خوادم C2 للمهاجمين بإدارة الأنظمة المخترقة عن بُعد. تساعد الاتصالات المشفرة وشبكات البروكسي في الحفاظ على التخفي أثناء إرسال الأوامر واستقبال البيانات التي تم تسريبها.

غالبًا ما تتضمن الأهداف عالية القيمة قواعد البيانات والسجلات المالية ومستودعات الملكية الفكرية وأنظمة التكنولوجيا التشغيلية الهامة. يوفر الوصول إلى هذه الأنظمة أقصى تأثير للمهاجمين أثناء البقاء تحت الرادار.

تضمن أدوات التسلل أن البيانات المسروقة تترك الشبكة دون أن يتم اكتشافها. تشمل التقنيات عمليات النقل المشفرة وحركات الملفات المقنعة واستخدام الخدمات السحابية لإخفاء النشاط.

تشكل هجمات APT تهديدًا فريدًا بسبب استمرارها وقدرتها على العمل دون أن يتم اكتشافها لفترات طويلة. تسمح الأساليب الخفية للمهاجمين بالوصول المستمر إلى الأنظمة الهامة دون تشغيل تنبيهات الأمان.

يمكن تسريب البيانات الحساسة، بما في ذلك الملكية الفكرية والسجلات المالية والمعلومات الشخصية، بمرور الوقت، مما يتسبب في أضرار تشغيلية واقتصادية كبيرة. كما يتيح التواجد المستمر للمهاجمين التلاعب بالأنظمة أو تعطيل الخدمات أو الاستعداد للهجمات المستقبلية.

يمكن أن يكون للتسلل طويل المدى من قبل APTs عواقب استراتيجية على القطاعات المستهدفة مثل الحكومة والتمويل والرعاية الصحية والطاقة. لا تواجه المؤسسات خسائر فورية فحسب، بل أيضًا ضررًا بالسمعة وعقوبات تنظيمية محتملة عند اكتشاف الانتهاكات.

مجموعات APT هي جهات تهديد منظمة تنفذ حملات إلكترونية معقدة وطويلة الأجل. إن فهم خصائصها وأساليبها وأهدافها يساعد المؤسسات على توقع الهجمات المحتملة والدفاع عنها.

يتطلب اكتشاف APTs اليقظة المستمرة لتحديد علامات التسلل الدقيقة. يؤدي الجمع بين التكنولوجيا والذكاء والسياسات التنظيمية إلى تحسين القدرة على اكتشاف الهجمات وإيقافها قبل فقدان البيانات الهامة.

تقوم منصات معلومات التهديدات بتحليل أساليب الهجوم وتوقيعات البرامج الضارة والتهديدات الناشئة. يتيح دمج هذه المعلومات للفرق توقع الهجمات والاستجابة بشكل استباقي.

تضمن مشاركة خلاصات التهديدات وتحديثها الوعي في الوقت الفعلي بأنماط الهجوم المتطورة. يعزز التعاون بين المنظمات الاكتشاف المبكر للحملات المتطورة.

تتعقب جدران الحماية وأنظمة كشف التسلل (IDS) وأدوات مراقبة الشبكة الأنشطة غير العادية. يمكن للتحليلات القائمة على السلوك تحديد الحركة الجانبية أو عمليات تسجيل الدخول المشبوهة أو عمليات نقل البيانات غير المتوقعة.

يؤدي تقسيم الشبكات إلى الحد من انتشار المهاجمين بمجرد دخولهم. يقوم الفحص المنتظم للثغرات الأمنية بتحديد نقاط الضعف قبل استغلالها.

تعمل حلول EDR وبرامج مكافحة الفيروسات على حماية الأجهزة من البرامج الضارة والوصول غير المصرح به. تساعد المراقبة المستمرة لنقاط النهاية على اكتشاف الأدوات الخفية المستخدمة في حملات APT.

تعمل إدارة التصحيحات وتقوية الأجهزة على تقليل الثغرات الأمنية عبر محطات العمل والخوادم والأجهزة المحمولة. يتم تغذية تنبيهات نقطة النهاية بأنظمة الكشف الأوسع للاستجابة المنسقة.

تمنع المصادقة متعددة العوامل والإدارة الصارمة للامتيازات الوصول غير المصرح به. تضمن مراجعة الأذونات بانتظام حصول المستخدمين على الوصول الضروري فقط.

إن تدريب الموظفين على التصيد الاحتيالي والهندسة الاجتماعية ونظافة كلمات المرور يعزز الدفاعات ضد نقاط الدخول التي غالبًا ما تستغلها APTs.

تتيح خطط الاستجابة للحوادث المحددة الاحتواء السريع والتحقيق. العمل في الوقت المناسب يقلل من تأثير الانتهاكات ويساعد على استعادة العمليات العادية.

تضمن الاختبارات المنتظمة والنسخ الاحتياطية والاستعداد للطب الشرعي قدرة المؤسسات على التعافي بسرعة والحفاظ على استمرارية الأعمال. الدروس المستفادة تغذي تحسين الدفاعات المستقبلية.

قم بتنفيذ المراقبة المستمرة للشبكة ونقطة النهاية لاكتشاف النشاط غير المعتاد. يمكن أن يؤدي التعرف المبكر على الحالات الشاذة إلى منع الوصول غير المصرح به لفترات طويلة.

انشر برامج مكافحة الفيروسات وأدوات اكتشاف نقاط النهاية والاستجابة (EDR) وماسحات البرامج الضارة. يؤدي تأمين محطات العمل والخوادم والأجهزة المحمولة إلى تقليل أسطح الهجوم لأجهزة APT.

يمكنك دمج خلاصات معلومات التهديدات للبقاء على اطلاع على أنماط الهجمات الناشئة وتوقيعات البرامج الضارة. تتيح الاستفادة من الرؤى في الوقت الفعلي للمؤسسات توقع الهجمات والاستجابة بشكل استباقي.

استخدم المصادقة متعددة العوامل والتحكم الصارم في الامتيازات ومراجعات الأذونات المنتظمة. الحد من الوصول غير الضروري يقلل من مخاطر الحركة الجانبية للمهاجمين.

قم بتثقيف الموظفين حول التصيد الاحتيالي والهندسة الاجتماعية وممارسات كلمات المرور الآمنة. يعزز الوعي البشري الدفاعات التنظيمية ضد أساليب دخول APT الشائعة.

وضع خطة منظمة للاستجابة للحوادث بأدوار وإجراءات محددة. يضمن اختبار الخطة بانتظام الاحتواء السريع والتحقيق والتعافي أثناء الانتهاكات.

احتفظ بنسخ احتياطية منتظمة ومشفرة للبيانات والأنظمة الهامة. هذا يضمن أن المؤسسات يمكن أن تتعافى بسرعة في حالة حدوث التسلل أو برامج الفدية.

قم بتطبيق التصحيحات والتحديثات وتكوينات الأمان باستمرار عبر الأجهزة والخوادم. الحد من نقاط الضعف يجعل من الصعب على المهاجمين استغلال الأنظمة.

يمكن للتهديدات المستمرة المتقدمة (APTs) اختراق الشبكات لأشهر أو سنوات، مما يتسبب في فقدان البيانات بشكل خطير وتعطيل التشغيل. تحتاج المؤسسات إلى مراقبة قوية وأمان متعدد الطبقات وتحليل استباقي للتهديدات لاكتشاف الهجمات وإيقافها.

يساعد الوعي بأساليب الهجوم ونقاط ضعف النظام وتقنيات التسلل على تنفيذ دفاعات فعالة. تعمل التحديثات المنتظمة وسياسات الوصول الآمن ويقظة الموظفين على تقليل مخاطر التسلل على المدى الطويل.

وتعد الهجمات المضادة للأفراد عالية الاستهداف وطويلة الأجل، حيث تستخدم أساليب خفية للبقاء داخل الشبكات، في حين أن الهجمات المنتظمة غالبًا ما تكون انتهازية وقصيرة الأجل.

نعم، قد يستهدف المهاجمون الشركات الصغيرة كجزء من هجمات سلسلة التوريد أو للوصول إلى شبكات الشركاء الأكبر.

يمكن أن تظل حملات APT مخفية لأشهر أو حتى سنوات، اعتمادًا على مهارة المهاجم ودفاعات الشبكة.

لا، في حين أن العديد منها مرتبط بالجهات الفاعلة من الدولة القومية، إلا أن بعضها مدفوع ماليًا أو مدفوعًا بجماعات الجريمة الإلكترونية المنظمة.

يؤدي الجمع بين معلومات التهديدات والمراقبة الاستباقية وتدريب الموظفين وخطة الاستجابة القوية للحوادث إلى تقليل المخاطر بشكل كبير.