🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

Zero Trust Security هو إطار للأمن السيبراني يتطلب التحقق من كل طلب وصول، بغض النظر عن مصدره. بدلاً من الوثوق تلقائيًا بالمستخدمين أو الأجهزة داخل الشبكة، فإنه يفترض أنه لا يوجد شيء آمن حتى يثبت العكس.

يعمل هذا النموذج على نقل الأمان بعيدًا عن الاعتماد على حدود الشبكة ويركز على الهوية وصحة الجهاز والسياق في الوقت الفعلي. نظرًا لأن المهاجمين يستهدفون بشكل متزايد بيانات الاعتماد المسروقة ونقاط النهاية المخترقة، تساعد Zero Trust المؤسسات على تقليل المخاطر والحد من الوصول غير المصرح به بشكل أكثر فعالية.

يعمل نموذج Zero Trust من خلال المصادقة والترخيص المستمر للمستخدمين والأجهزة والتطبيقات قبل منح الوصول. يتم تقييم كل طلب بناءً على الهوية وصحة الجهاز والموقع والسلوك في الوقت الفعلي.

قرارات الوصول ليست دائمة ويتم إعادة التحقق منها طوال الجلسة. يحد هذا النهج من الحركة الجانبية ويقلل من تأثير أوراق الاعتماد المخترقة.

تسترشد Zero Trust في جوهرها بمجموعة من الأفكار التي تحدد كيفية منح الوصول والتحكم فيه في البيئات الأمنية الحديثة.

لا يُفترض أبدًا أن يكون الوصول آمنًا لمجرد وجود المستخدم داخل الشبكة. يتم التحقق من تفاصيل الهوية وحالة الجهاز والسياق في كل مرة قبل إتاحة الأنظمة أو البيانات.

لا يحتاج الجميع إلى الوصول الكامل إلى كل شيء، وهذا المبدأ يبقيه على هذا النحو. من خلال قصر المستخدمين على ما يتطلبه دورهم فقط، تظل الأنظمة الحساسة محمية بشكل أفضل.

تم تصميم الأمان مع توقع وجود التهديدات بالفعل. تساعد مراقبة النشاط وتقييد الحركة على احتواء الحوادث مبكرًا بدلاً من الاستجابة بعد حدوث الضرر.

تعمل العديد من عناصر التحكم في الأمان معًا خلف الكواليس لجعل Zero Trust فعالة في البيئات الحقيقية.

تؤكد إدارة الهوية هوية المستخدم وما يُسمح له بالوصول إليه. وهو يتعامل مع هويات المستخدمين والأدوار والأذونات عبر الأنظمة.

تضيف المصادقة متعددة العوامل خطوة إضافية لعملية تسجيل الدخول. يساعد هذا في حظر الوصول غير المصرح به حتى في حالة سرقة كلمات المرور.

يتم فحص الأجهزة قبل منح الوصول. تنظر أنظمة الأمان في حالة الجهاز والتحديثات وحالة حماية نقطة النهاية.

تفصل التجزئة الدقيقة الأنظمة إلى مناطق أصغر. هذا يحد من المدى الذي يمكن للمهاجم أن يتحرك فيه داخل البيئة.

تتم مراقبة النشاط خلال جلسات المستخدم. يساعد هذا في اكتشاف السلوك غير المعتاد والاستجابة بسرعة للتهديدات.

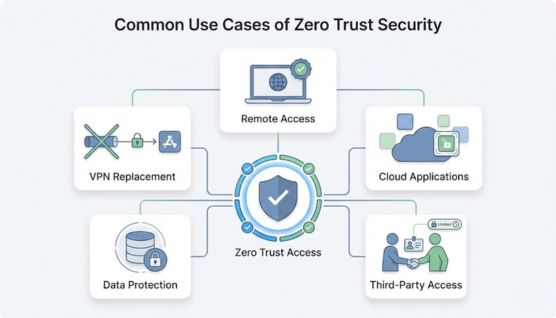

تصبح Zero Trust أكثر وضوحًا في المواقف اليومية حيث يحتاج المستخدمون والأجهزة والتطبيقات إلى وصول متحكم فيه.

يمكن للموظفين الوصول بأمان إلى التطبيقات من أي مكان. يعتمد الوصول على الهوية وثقة الجهاز، وليس موقع الشبكة.

تتحكم Zero Trust في الوصول إلى الخدمات السحابية ومنصات SaaS. يمكن للمستخدمين الذين تم التحقق منهم فقط الوصول إلى موارد محددة.

يحصل الموردون والشركاء على وصول محدود وخاضع للرقابة. يمكن تقييد الأذونات وإبطالها عند عدم الحاجة إليها.

البيانات الحساسة محمية بقواعد وصول صارمة. يمكن فقط للمستخدمين المعتمدين على الأجهزة الموثوقة الوصول إليها.

يوفر Zero Trust Network Access وصولاً آمنًا إلى التطبيقات دون الكشف عن الشبكة الداخلية. هذا يقلل من الاعتماد على شبكات VPN التقليدية.

بالإضافة إلى التحكم في الوصول، تقدم Zero Trust مزايا أوسع تعمل على تحسين كيفية إدارة المؤسسات للمخاطر والتوسع بشكل آمن ودعم بيئات العمل الحديثة.

من خلال التعامل مع الوصول كقرار خاضع للرقابة وليس كحالة افتراضية، تقلل Zero Trust من التعرض للمخاطر الإجمالية للأنظمة والبيانات. يحد هذا النهج من نطاق انفجار الحوادث الأمنية ويساعد على تجنب الانتهاكات واسعة النطاق.

تتوافق Zero Trust جيدًا مع المتطلبات التنظيمية التي تتطلب رقابة صارمة على الوصول وقابلية التدقيق. وهو يدعم الامتثال لمعايير مثل حماية البيانات ولوائح الخصوصية من خلال فرض حدود وصول واضحة.

يتم منح الوصول مباشرة إلى التطبيقات بدلاً من الشبكات بأكملها. هذا يقلل الاحتكاك للمستخدمين مع الحفاظ على ضوابط أمنية قوية.

تتكيف Zero Trust بسهولة مع نمو المؤسسات أو تغييرها. يمكن تأمين المستخدمين الجدد والتطبيقات والخدمات السحابية دون إعادة تصميم بنية الأمان بالكامل.

تكتسب فرق الأمان رؤية أوضح لمن يمكنه الوصول إلى ماذا. يعمل هذا على تبسيط إدارة السياسة وتقليل الاعتماد على قواعد الشبكة المعقدة.

يتيح Zero Trust الاعتماد الآمن للمنصات السحابية وأدوات SaaS والبيئات المختلطة. يسمح للمؤسسات بتحديث البنية التحتية دون زيادة المخاطر الأمنية.

في الإعدادات السحابية والبعيدة، تركز Zero Trust على التحكم في الوصول إلى التطبيقات والبيانات بدلاً من الاعتماد على حدود شبكة ثابتة.

تتم مصادقة المستخدمين قبل أن يتمكنوا من الوصول إلى الخدمات السحابية أو الأدوات الداخلية. تعتمد قرارات الوصول على هوية المستخدم وما إذا كان طلبه يفي بسياسات الأمان.

يتم فحص الأجهزة المتصلة من مواقع بعيدة للتأكد من الأمان والتوافق. يُسمح فقط للأجهزة الموثوقة والصحية بالاتصال.

بدلاً من فتح الشبكة بالكامل، يتم منح الوصول مباشرة إلى تطبيقات محددة. يؤدي ذلك إلى إبقاء أعباء العمل السحابية والأنظمة الداخلية معزولة.

يتم تعديل الوصول بناءً على عوامل مثل الموقع والسلوك ومستوى المخاطر. يمكن أن يؤدي النشاط المشبوه إلى عمليات فحص أو قيود إضافية.

تتم مراقبة جلسات المستخدم أثناء تنشيط الوصول. في حالة تغير المخاطر، يمكن تقييد الوصول أو إبطاله على الفور.

ال إطار NIST زيرو تراست يوفر إرشادات واضحة لتصميم وتنفيذ بنية Zero Trust. وهي تحدد كيفية تأمين الهويات والأجهزة والشبكات والتطبيقات والبيانات وتوصيلها.

تستخدم المنظمات هذا الإطار لاعتماد Zero Trust بطريقة متسقة ومنظمة. فهي تساعد على مواءمة ممارسات الأمان مع معايير الصناعة ومتطلبات الامتثال.

إن تنفيذ Zero Trust ليس مشروعًا واحدًا أو طرح منتج واحد، ولكنه تحول خطوة بخطوة في كيفية اتخاذ قرارات الوصول والأمان.

الخطوة الأولى هي التحكم في الهويات عبر المستخدمين والأجهزة والتطبيقات. تضمن الإدارة القوية للهوية والوصول (IAM) والمصادقة متعددة العوامل (MFA) للمستخدمين الذين تم التحقق منهم فقط طلب الوصول.

يجب أن يعتمد الوصول ليس فقط على هوية المستخدم، ولكن أيضًا على الجهاز المستخدم. تساعد عمليات فحص وضع الجهاز على التأكد من أن نقاط النهاية تفي بمعايير الأمان قبل الاتصال.

يجب أن يتمكن المستخدمون فقط من الوصول إلى ما يحتاجون إليه بالفعل. يؤدي تقييد الأذونات إلى تقليل التعرض وتقليل تأثير الحسابات المخترقة.

بدلاً من السماح بالوصول الواسع للشبكة، يتم عزل الموارد باستخدام التجزئة الدقيقة. هذا يمنع المهاجمين من التحرك بحرية إذا تمكنوا من الدخول.

لا يتوقف الأمان بعد منح الوصول. تقوم المراقبة المستمرة بتتبع السلوك أثناء الجلسات وتساعد على اكتشاف النشاط غير المعتاد أو المحفوف بالمخاطر مبكرًا.

تعمل Zero Trust بشكل أفضل عند تنفيذها على مراحل. تبدأ العديد من المؤسسات بالتطبيقات الهامة أو الوصول عن بُعد، ثم توسع التغطية بمرور الوقت.

تدعم CloudSek Zero Trust من خلال تحسين الرؤية للمخاطر الخارجية التي يمكن أن تؤدي إلى انتهاكات أمنية. فهي تساعد المؤسسات على فهم ما يمكن للمهاجمين رؤيته واستهدافه خارج الشبكة.

من خلال تحديد الأصول المكشوفة وبيانات الاعتماد المسربة والموارد السحابية التي تم تكوينها بشكل خاطئ، يسلط CloudSek الضوء على الثغرات التي تهدف Zero Trust إلى السيطرة عليها. يسمح هذا لفرق الأمان بتقليل التعرض قبل حدوث الوصول غير المصرح به.

لا تتحكم CloudSek في الوصول مباشرة، ولكنها تعزز Zero Trust عن طريق إضافة سياق المخاطر. هذا يدعم قرارات أمنية أفضل ويتوافق مع نهج Zero Trust بافتراض وجود التهديدات في جميع الأوقات.