🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تتغير بيئات الأمان بشكل أسرع مما يمكن لمعظم المؤسسات تتبعه. تؤدي إصدارات البرامج الجديدة والخدمات السحابية وعمليات الدمج وتغييرات التكوين بهدوء إلى ظهور نقاط ضعف بمرور الوقت.

يستغل المهاجمون هذا الواقع من خلال استهداف العيوب المعروفة التي لا تزال دون معالجة بدلاً من الاعتماد على عمليات الاستغلال المعقدة في يوم الصفر. لا تبدأ العديد من الحوادث الأمنية بتقنيات متقدمة، ولكن بفجوات في إدارة الثغرات الأمنية.

تتطلب إدارة نقاط الضعف هذه أكثر من عمليات الفحص العرضية أو الإصلاحات المعزولة. يساعد نهج إدارة نقاط الضعف المنظم المؤسسات على فهم التعرض وتحديد أولويات المخاطر والحفاظ على السيطرة مع استمرار تطور البيئات.

إدارة الثغرات الأمنية هي ممارسة للأمن السيبراني تركز على تحديد نقاط الضعف الأمنية وإدارتها عبر الأنظمة والتطبيقات والبيئات السحابية. تزيد نقاط الضعف التي لم تتم معالجتها من احتمالية الوصول غير المصرح به والتعرض للبيانات واختراق النظام.

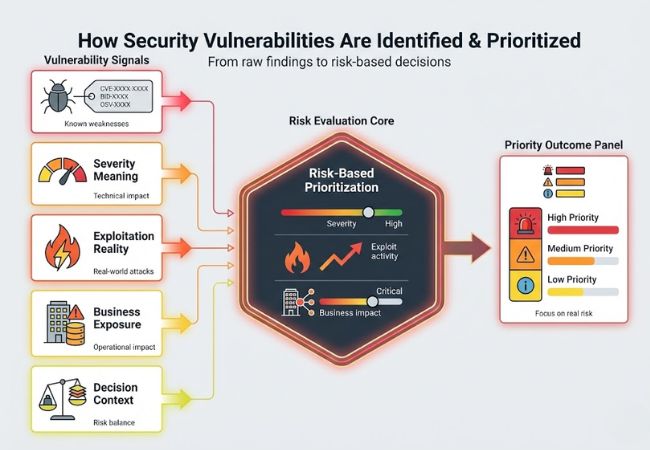

تقوم عمليات الأمان بتقييم نقاط الضعف المحددة باستخدام الخطورة وقابلية الاستغلال وحرجة الأصول كعوامل أساسية. يساعد هذا التقييم الفرق على التركيز على نقاط الضعف التي تخلق مسارات هجوم حقيقية بدلاً من التعامل مع جميع النتائج بالتساوي.

يؤدي التتبع المستمر لنقاط الضعف والتقدم المحرز في المعالجة إلى تقليل التعرض لسطح الهجوم بمرور الوقت. تدعم العملية القرارات الواعية بالمخاطر والحد المستمر من المخاطر السيبرانية مع تغير البيئات.

تعمل عملية إدارة الثغرات الأمنية كدورة مستمرة تحول بيانات نقاط الضعف الأمنية إلى إجراءات معالجة ذات أولوية وقائمة على المخاطر.

يحدد Discovery نقاط الضعف الأمنية عبر الأنظمة والتطبيقات ونقاط النهاية والبيئات السحابية. عادةً ما يُظهر المسح الآلي والتقييمات المشكلات المشار إليها في كتالوج الثغرات الأمنية والتعرضات الشائعة (CVE).

يقوم التقييم بتقييم نقاط الضعف باستخدام الخطورة التقنية ومستوى التعرض والسياق البيئي. تؤثر عوامل مثل إمكانية الوصول إلى الشبكة ودور النظام على مخاطر العالم الحقيقي.

يحدد تحديد الأولويات نقاط الضعف التي تتطلب اهتمامًا فوريًا بناءً على قابلية الاستغلال وحرجية الأصول. غالبًا ما تشير مقاييس الخطورة إلى نظام تسجيل نقاط الضعف الشائعة (CVSS)، الذي تم تحسينه حسب نشاط التهديد وتأثير الأعمال.

يعالج الإصلاح الثغرات الأمنية عالية الخطورة من خلال التصحيح أو تغييرات التكوين أو تحديثات التحكم في الأمان. تقلل تدابير التخفيف من التعرض عندما لا يمكن تطبيق الإصلاحات الدائمة على الفور.

تتحقق المراقبة من فعالية المعالجة وتكتشف الثغرات الأمنية الجديدة الناتجة عن تغييرات النظام. يحافظ التحقق المستمر على الرؤية ويمنع المشكلات التي تم حلها مسبقًا من الظهور مرة أخرى.

يعتمد برنامج إدارة الثغرات الأمنية على مجموعة محددة من المكونات التي تعمل معًا للحفاظ على الرؤية وتحديد أولويات المخاطر ودفع المعالجة المتسقة عبر البيئة.

يوفر مخزون الأصول عرضًا واضحًا للأنظمة والتطبيقات ونقاط النهاية وموارد السحابة التي تتطلب الحماية. تضمن الرؤية الدقيقة تعيين نقاط الضعف للأصول الحقيقية وتحديد الملكية بوضوح.

يحدد فحص الثغرات الأمنية نقاط الضعف الأمنية المعروفة عبر سطح الهجوم باستخدام طرق الكشف الآلي. يتيح ماسح الثغرات الأمنية الاكتشاف المتكرر والكشف في الوقت المناسب مع تغير البيئات.

ذكاء التهديدات يضيف السياق من خلال تسليط الضوء على الاستغلال النشط وأنماط الهجوم الناشئة. تساعد هذه الرؤية على تمييز نقاط الضعف النظرية عن تلك التي من المرجح أن يتم استهدافها.

يعمل تحديد أولويات المخاطر على مواءمة شدة الضعف مع أهمية الأصول وتأثير الأعمال. يضمن هذا المكون تركيز جهود المعالجة على الثغرات الأمنية التي تخلق مخاطر أمنية ذات مغزى.

تعمل عمليات سير عمل المعالجة على تنسيق أنشطة الإصلاح عبر فرق الأمان وتكنولوجيا المعلومات. تعمل إدارة التصحيح ضمن سير العمل هذا لمعالجة الثغرات الأمنية المتعلقة بالبرمجيات بكفاءة.

تعمل رؤية التقارير على ترجمة بيانات نقاط الضعف الأمنية إلى رؤى قابلة للتنفيذ لفرق الأمن والقيادة. تدعم التقارير الواضحة المساءلة وتتبع التقدم واتخاذ القرارات المستنيرة.

تعد إدارة ثغرات الأمن السيبراني مهمة لأن نقاط الضعف الأمنية غير المُدارة تزيد بشكل مباشر من احتمالية الهجمات الإلكترونية وتأثيرها.

تركز إدارة الثغرات الأمنية على تحديد المخاطر الأمنية وتحديد أولوياتها، بينما تقتصر إدارة التصحيحات على تطبيق الإصلاحات لمشكلات البرامج المعروفة.

يتم تحديد أولويات الثغرات الأمنية من خلال تقييم عوامل الخطر التي تحدد ما إذا كانت نقطة الضعف تمثل تهديدًا حقيقيًا وفوريًا.

يعتمد تحديد الهوية على التعرف على نقاط الضعف المعروفة الموجودة في الأنظمة والتطبيقات. توفر المراجع الموحدة مثل نقاط الضعف والتعرض الشائعة (CVE) تحديدًا ثابتًا دون تكرار آليات الكشف.

تعكس الخطورة التأثير الفني المحتمل للاستغلال بدلاً من احتمال الهجوم. تقدم الدرجات الأساسية من نظام تسجيل نقاط الضعف الشائعة (CVSS) نقطة البداية وليس القرار النهائي.

يحدد نشاط الاستغلال ما إذا كانت الثغرة نظرية أم خطيرة بشكل نشط. تساعد المدخلات من استخبارات التهديدات على التمييز بين مخاطر الهجوم الحقيقية والتعرض ذي الأولوية المنخفضة.

تؤثر أهمية الأصول على تحديد الأولويات من خلال ربط نقاط الضعف الفنية بالتأثير التشغيلي. تحظى الثغرات الأمنية التي تؤثر على الخدمات الهامة أو البيانات الحساسة بدرجة أكبر من الإلحاح.

يعكس تحديد الأولويات النهائي توازنًا بين الخطورة واستغلال الواقع والتعرض للأعمال. يمنع هذا النهج القائم على السياق فرق الأمن من مطاردة الحجم بدلاً من المخاطرة.

تواجه إدارة ثغرات الأمن السيبراني تحديات هيكلية وتشغيلية تحد من الرؤية وتحديد الأولويات والمعالجة في الوقت المناسب عبر البيئات الحديثة.

تنتج الأنظمة الحديثة الآلاف من نتائج الثغرات الأمنية عبر التطبيقات والبنية التحتية. الحجم الكبير يحجب المخاطر الحقيقية ويبطئ عملية صنع القرار.

لا تعكس درجات الخطورة وحدها احتمالية الهجوم الحقيقي. يؤدي السياق المحدود إلى قيام الفرق بمعالجة القضايا الأقل أهمية مع استمرار المخاطر الحرجة.

تعمل المنصات السحابية والبنية التحتية المختلطة ونقاط النهاية البعيدة على توسيع سطح الهجوم باستمرار. التغيير المستمر يجعل من الصعب الحفاظ على الرؤية المتسقة.

غالبًا ما تفتقر فرق الأمن وتكنولوجيا المعلومات إلى الموظفين الكافيين والوقت اللازم للمعالجة. الأولويات التشغيلية المتنافسة تؤخر حل الثغرات الأمنية.

تؤدي المسؤولية غير الواضحة بين فرق الأمان وتكنولوجيا المعلومات والتطوير إلى إبطاء تقدم المعالجة. تسمح فجوات المساءلة ببقاء نقاط الضعف دون حل.

تعمل أدوات الأمان المتباينة على إنشاء بيانات معزولة ورؤى غير متسقة. يزيد التجزؤ من الجهد اليدوي ويقلل من دقة تحديد الأولويات.

تكافح العديد من المنظمات لتأكيد ما إذا كانت نقاط الضعف قد تمت معالجتها بالكامل. يؤدي عدم التحقق إلى التعرض المتكرر والثقة الزائفة.

تدعم إدارة الثغرات الأمنية الامتثال والحد من المخاطر من خلال توفير الرؤية المستمرة والتحكم الموثق والأدلة القابلة للقياس حول كيفية تحديد نقاط الضعف الأمنية ومعالجتها.

تتطلب العديد من لوائح الأمان من المؤسسات تحديد الثغرات الأمنية ومعالجتها بشكل مستمر. تساعد إدارة الثغرات الأمنية على مواءمة ممارسات الأمان مع التوقعات التنظيمية دون الاعتماد على التقييمات التي تتم لمرة واحدة.

تؤكد أطر الأمان على الحاجة إلى إثبات أن عناصر التحكم تعمل على النحو المنشود. يُظهر التتبع المستمر للثغرات الأمنية أن نقاط الضعف تتم إدارتها بشكل نشط بدلاً من الاعتراف بها بشكل سلبي.

توفر بيانات الثغرات الأمنية الموثقة وإجراءات المعالجة والجداول الزمنية أدلة تدقيق واضحة. هذا يقلل من الجهد المطلوب للتحضير لعمليات التدقيق الداخلية والخارجية.

تقوم إدارة الثغرات الأمنية بترجمة نقاط الضعف الفنية إلى رؤى تركز على المخاطر. تكتسب القيادة فهمًا أوضح للتعرض عبر الأنظمة ووظائف الأعمال.

غالبًا ما تفرض سياسات الأمان الجداول الزمنية للتصحيح وحدود المخاطر وملكية الإصلاح. تقوم إدارة الثغرات الأمنية بفرض هذه السياسات من خلال القياس والتتبع المتسق.

الامتثال ليس ثابتًا، وتتغير المخاطر مع تطور البيئات. تضمن الإدارة المستمرة للثغرات الأمنية أن تظل الضوابط فعالة بمرور الوقت بدلاً من التدهور بين عمليات التدقيق.

يتطلب بناء برنامج فعال لإدارة نقاط الضعف مواءمة العمليات الأمنية مع أولويات المخاطر والقدرة التشغيلية واحتياجات الحوكمة طويلة الأجل.

تعتمد الإدارة الفعالة للثغرات الأمنية على التنفيذ المنضبط والوعي بالمخاطر والمواءمة مع الحقائق التشغيلية بدلاً من النشاط التفاعلي أو القائم على الحجم.

حافظ على الرؤية المستمرة عبر الأنظمة والتطبيقات والبيئات السحابية أثناء تغيرها. تمنع التغطية المستمرة النقاط العمياء الناتجة عن تحديثات البنية التحتية أو انحراف التكوين.

حدد أولويات الثغرات الأمنية بناءً على قابلية الاستغلال وتأثير الأعمال بدلاً من الاعتماد على درجات الخطورة وحدها. يضمن التركيز القائم على المخاطر أن جهود المعالجة تستهدف مسارات هجوم حقيقية.

اربط نتائج نقاط الضعف الأمنية مباشرةً بمهام المعالجة باستخدام جداول زمنية واضحة. تمنع مسارات الإجراءات الواضحة المشكلات من البقاء دون حل بعد الاكتشاف.

قم بتعيين المسؤولية عن المعالجة عبر فرق الأمان وتكنولوجيا المعلومات والتطوير. الملكية المحددة تقلل من التأخير وثغرات المساءلة.

تحقق من أن إجراءات المعالجة تعمل على حل الثغرات الأمنية المحددة بشكل كامل. التحقق من الصحة يمنع التعرض المتكرر والافتراضات الخاطئة للأمان.

قم بمواءمة إدارة الثغرات الأمنية مع إدارة التغيير وسير عمل الاستجابة للحوادث. يضمن التكامل الإجراءات الأمنية التي تناسب العمليات التشغيلية دون انقطاع.

إدارة الثغرات الأمنية هي نظام مستمر للأمن السيبراني يساعد المؤسسات على البقاء في صدارة نقاط الضعف الأمنية المعروفة مع تطور البيئات. يحوّل هذا النهج الجهود الأمنية نحو الوقاية بدلاً من الاستجابة بعد وقوع الحوادث.

تؤدي الرؤية الواضحة لنقاط الضعف وتحديد الأولويات المنظمة والمعالجة المسؤولة إلى تقليل التعرض لسطح الهجوم بمرور الوقت. توفر موارد الأمان المحدودة تأثيرًا أكبر عند التركيز على نقاط الضعف التي تشكل مخاطر تجارية حقيقية.

ومع استمرار المهاجمين في استغلال العيوب التي لم تتم معالجتها، تظل إدارة الثغرات الأمنية ضرورية للأمن والامتثال والاستقرار التشغيلي. إن التعامل مع هذه الممارسة كبرنامج مستمر يعزز المرونة طويلة الأجل عبر البيئات الحديثة.

الهدف الرئيسي هو الحد من المخاطر السيبرانية من خلال ضمان تحديد الثغرات الأمنية وتحديد أولوياتها ومعالجتها قبل استغلالها. إنه يركز على الوقاية بدلاً من الاستجابة بعد وقوع الحوادث.

يجب أن تعمل إدارة الثغرات الأمنية بشكل مستمر، وليس كنشاط لمرة واحدة. يلزم إجراء عمليات مسح وإعادة تقييم وتتبع منتظمة لمواكبة البيئات والتهديدات المتغيرة.

يعد فحص الثغرات الأمنية جزءًا واحدًا فقط من إدارة الثغرات الأمنية. تتضمن إدارة الثغرات الأمنية التقييم وتحديد الأولويات والمعالجة والتحقق والمراقبة المستمرة.

لا توجد ممارسة أمنية يمكن أن تقضي على جميع المخاطر. تعمل إدارة الثغرات الأمنية على تقليل التعرض بشكل كبير من خلال معالجة نقاط الضعف المعروفة، ولكن يجب دمجها مع ضوابط الأمن السيبراني الأخرى.

عادةً ما يتم تقاسم المسؤولية بين فرق الأمان وتكنولوجيا المعلومات والتطوير. الملكية الواضحة والتنسيق ضروريان للمعالجة في الوقت المناسب.