🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

غالبًا ما تعود خروقات البيانات والاحتيال المالي إلى التلاعب بدلاً من الفشل الفني. غالبًا ما تنجح الاتصالات الخادعة عندما يكون التدخل المباشر للنظام صعبًا.

عادةً ما تتبع بيانات الاعتماد المسروقة وعمليات النقل غير المصرح بها وتسريب البيانات الداخلية وعمليات الاستيلاء على الحسابات تفاعلًا مقنعًا. تستمر عمليات الاحتيال عبر البريد الإلكتروني والطلبات التنفيذية المزيفة وانتحال الدعم وحيل الوصول المادي في تجاوز الضمانات الفنية القوية.

قامت قنوات الاتصال الرقمية بتوسيع نطاق وسرعة هذه الهجمات عبر الصناعات. يعتمد الحد من المخاطر على ممارسات التحقق المنضبطة والضوابط الأمنية التي تحد من الضرر الناجم عن الخطأ البشري.

الهندسة الاجتماعية هي فئة من الهجمات الإلكترونية التي تستخدم الخداع للحصول على معلومات سرية أو الوصول غير المصرح به. يتم الوصول من خلال التأثير والإقناع وليس من خلال استغلال نقاط الضعف في البرامج.

تعترف أطر الأمن السيبراني بالهندسة الاجتماعية كنموذج تهديد يركز على الإنسان. يتم تنفيذ الهجوم عادةً من خلال التفاعل المنظم المصمم ليبدو شرعيًا.

تتعامل نماذج تقييم المخاطر مع طريقة الهجوم هذه بشكل منفصل عن تقنيات القرصنة التقليدية. لذلك يجب أن تتناول الاستراتيجيات الدفاعية التعرض السلوكي جنبًا إلى جنب مع أمان الشبكة والنظام.

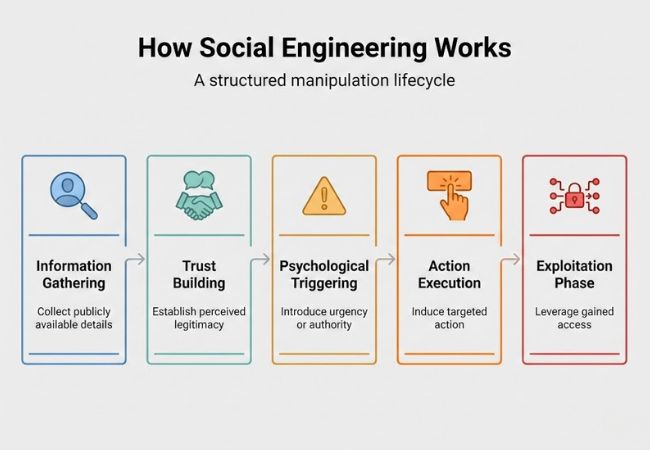

تعمل الهندسة الاجتماعية من خلال عملية محسوبة مصممة لكسب الثقة قبل إطلاق إجراء ضار.

يتبع السلوك البشري أنماطًا نفسية يمكن التنبؤ بها يستخدمها المهاجمون عمدًا أثناء التلاعب.

تظهر الهندسة الاجتماعية في عدة أشكال متميزة، كل منها يستخدم طريقة توصيل مختلفة مع الاعتماد على التلاعب.

يستخدم التصيد الاحتيالي رسائل البريد الإلكتروني الخادعة التي تحاكي العلامات التجارية الموثوقة أو الفرق الداخلية لدفع المستلمين نحو الروابط الضارة أو صفحات تسجيل الدخول المزيفة أو نماذج التقاط بيانات الاعتماد. غالبًا ما يستعار المهاجمون شعارات حقيقية ونغمات مألوفة ولغة عاجلة لجعل الطلب يبدو روتينيًا داخل الاتصالات التجارية العادية.

سجل المركز الوطني للأمن السيبراني في نيوزيلندا (NCSC) 355 تقريرًا عن التصيد الاحتيالي وجمع بيانات الاعتماد في الربع الثالث من عام 2025، مما يوضح مدى استمرار ظهور هذا التكتيك في خطوط أنابيب الإبلاغ عن الحوادث. حتى مع وجود برامج التوعية، يظل التصيد الاحتيالي ناقلًا أساسيًا للتطفل لأنه يستهدف سلوك البريد الإلكتروني اليومي.

يستهدف Spear phishing شخصًا أو دورًا معينًا باستخدام السياق الشخصي مثل المسمى الوظيفي أو المشاريع الحالية أو البائعين أو خطوط التقارير لجعل الرسالة قابلة للتصديق. بدلاً من التوزيع الواسع، يركز المهاجمون على الدقة لزيادة احتمالية سرقة بيانات الاعتماد أو تحويل المدفوعات.

أبلغ المركز الكندي لمكافحة الاحتيال (CAFC) عن أكثر من 43 مليون دولار من الخسائر المرتبطة بالتصيد الاحتيالي في عام 2025، مما يعكس التأثير المالي للخداع المصمم خصيصًا. يقلل التخصيص من الشك ويزيد من الامتثال لأن الرسالة تتوافق مع عمليات سير العمل التشغيلية المشروعة.

يعتمد Vishing على المكالمات الصوتية لانتحال شخصية البنوك أو مكاتب دعم تكنولوجيا المعلومات أو سلطات إنفاذ القانون أو الهيئات التنظيمية مع تطبيق الاستعجال والسلطة. يتم تنظيم المحادثات لاستخراج كلمات المرور لمرة واحدة أو الموافقة على الوصول عن بُعد أو التحويلات المالية الفورية.

أفادت وكالة الشرطة الوطنية اليابانية أن 79.1٪ من حالات الاحتيال الخاصة في النصف الأول من عام 2025 بدأت بالاتصال الهاتفي (10458 حالة). يوضح الانتشار المرتفع للهاتف أولاً كيف يظل الضغط في الوقت الفعلي والمحادثة المباشرة أدوات إقناع فعالة.

يقدم Smishing مطالبات احتيالية من خلال الرسائل القصيرة أو منصات المراسلة، وعادةً ما يتم تأطيرها كتحديثات التسليم أو تنبيهات الأمان أو المبالغ المستردة أو مشاكل الحساب. تستغل الروابط القصيرة واللغة الحساسة للوقت تفاعلات الهاتف المحمول السريعة والسياق المنخفض على الشاشة.

أشارت وزارة الاتصالات الهندية إلى أنه في ديسمبر 2025، حظر نظام DLT أكثر من 7.5 كرور من الرسائل القصيرة والمكالمات الصوتية يوميًا بموجب آليات التصفية والموافقة. يسلط الحظر على هذا النطاق الضوء على حجم حركة الرسائل المشبوهة المرتبطة بالخداع النصي.

تبني الذريعة سردًا مختلقًا يبرر طلبًا حساسًا، مثل تأكيد الهوية أو التحقق من الامتثال أو الموافقة على الوصول. تحدد قوة السيناريو ما إذا كان الهدف ينظر إلى التفاعل على أنه روتيني وليس مريبًا.

أبلغت شرطة سنغافورة عن 1762 حالة احتيال لانتحال شخصية رسمية حكومية في النصف الأول من عام 2025، مع خسائر بلغت حوالي 126.5 مليون دولار. يُظهر انتحال الشخصية المستند إلى السلطة كيف يمكن للخلفية الدرامية المقنعة أن تتغلب على الشكوك وتؤدي إلى تحويلات عالية القيمة.

تستخدم Baiting عروضًا جذابة مثل المنتجات المخفضة أو الهدايا أو التنزيلات المجانية أو الفرص الحصرية لإثارة الفضول أو الإغراء المالي. تبدأ المشاركة طواعية لأن الضحية تعتقد أن هناك شيئًا تكسبه.

سجلت ACCC Scamwatch الأسترالية أكثر من 6300 تقرير عن الخسائر المالية المرتبطة بعمليات الاحتيال في التسوق في النصف الأول من عام 2025. يُظهر الاحتيال القائم على العرض كيف تعمل المكافأة المتصورة كنقطة دخول نفسية قبل حدوث اختراق مالي أو اختراق للبيانات.

يشمل التتبع الأفراد غير المصرح لهم بمتابعة الموظفين المصرح لهم في مناطق محظورة من خلال الاستفادة من الأدب أو الإلحاح أو الألفة. يُستخدم التواجد المادي لتجاوز عمليات التحقق من الشارات وضوابط الوصول التي تعتمد على الإنفاذ البشري.

وجد مسح خروقات الأمن السيبراني في المملكة المتحدة لعام 2025 أن 2٪ من الشركات واجهت وصولاً غير مصرح به إلى الملفات أو الشبكات من قبل أشخاص خارج المؤسسة. يمكن أن يؤدي التحقق المادي الضعيف إلى تمكين التسوية الرقمية بمجرد أن يكتسب المهاجم موقعًا داخليًا.

تقوم Quid pro quo بتبادل المساعدة أو الفائدة المتصورة للوصول أو أوراق الاعتماد أو التحكم عن بعد في النظام. تعد تفاعلات الدعم الفني المزيفة أمثلة شائعة حيث تصبح المساعدة نقطة النفوذ.

أدت قضية مكتب المدعي العام الأمريكي لعام 2025 المتعلقة بعملية احتيال لدعم الكمبيوتر إلى إعادة ما يقرب من 328,573 دولارًا إلى الضحية. يوضح الاحتيال المرتبط بالدعم كيفية تحويل الخدمة الموعودة إلى استخراج مالي أو وصول غير مصرح به.

يتضمن المثال الكلاسيكي مهاجمين ينتحلون صفة دعم تكنولوجيا المعلومات لطلب بيانات اعتماد تسجيل الدخول. من خلال الرجوع إلى الأنظمة الداخلية والتحدث بثقة، يقنع المهاجم الموظف بمشاركة كلمات المرور أو رموز المصادقة.

تاريخيًا، أظهر كيفن ميتنك كيف يمكن للتلاعب النفسي أن يتجاوز الضوابط الأمنية المتقدمة. تم الحصول على الوصول ليس من خلال استغلال الكود، ولكن من خلال إقناع الموظفين بالكشف عن المعلومات السرية.

تشمل الحوادث الحديثة عمليات الاحتيال المتعلقة بانتحال الهوية الصوتية حيث يحاكي المجرمون مديرًا تنفيذيًا للشركة ويطلبون تحويلًا برقيًا عاجلاً. قد تسمح فرق التمويل التي تفشل في التحقق من الطلب من خلال قناة ثانوية بالدفع قبل إدراك الخداع.

تخلق الهندسة الاجتماعية مخاطر الأعمال من خلال تحويل الاتصالات العادية في مكان العمل إلى مسار للأضرار المالية والتشغيلية.

يمكن أن تؤدي التحويلات البنكية الاحتيالية وإعادة توجيه مدفوعات البائع والتلاعب بكشوف المرتبات إلى أضرار مالية فورية. غالبًا ما يكون الاسترداد صعبًا بمجرد تحويل الأموال إلى حسابات خارجية.

قد تسمح بيانات الاعتماد المخترقة للمهاجمين بالوصول إلى سجلات العملاء أو المستندات الداخلية أو الملكية الفكرية. يمكن أن يؤدي تسرب البيانات إلى تعطيل العمليات وإلحاق الضرر بعلاقات العمل طويلة الأجل.

قد يفقد العملاء والشركاء الثقة بعد أن يصبح الحادث الأمني عامًا. يمكن أن تنخفض مصداقية العلامة التجارية حتى لو لم يتم اختراق الأنظمة التقنية بشكل مباشر.

قد يؤدي الوصول غير المصرح به إلى المعلومات الحساسة إلى إجراء تحقيقات الامتثال والتدقيق القانوني. يمكن أن تؤدي الغرامات ومتطلبات إعداد التقارير إلى تمديد التأثير إلى ما بعد الحدث الأولي.

تقدمت الهندسة الاجتماعية في التطور مع توسع البنية التحتية الرقمية وتقنيات الاتصالات.

تنتج أدوات اللغة الآلية الآن رسائل بريد إلكتروني تصيدية مقنعة للغاية على نطاق واسع. تزيد الصياغة المخصصة من المصداقية وتقلل من معدلات الاكتشاف.

تتيح تقنية معالجة الصوت للمجرمين تقليد المديرين التنفيذيين أو جهات الاتصال الموثوقة. تبدو الطلبات المالية العاجلة التي يتم تسليمها من خلال الأصوات المستنسخة أصلية.

تعمل أدوات تصنيع الفيديو على إنشاء مظاهر تنفيذية واقعية أثناء الاجتماعات الافتراضية. يقلل التأكيد المرئي من الشك ويسرع الموافقات الاحتيالية.

تكشف المنصات العامة عن الأدوار الوظيفية وهياكل إعداد التقارير والمشاريع الجارية. يستخدم المهاجمون هذه البيانات لصياغة سيناريوهات قابلة للتصديق ومستهدفة.

يتم دمج تطبيقات البريد الإلكتروني والرسائل القصيرة والمكالمات الهاتفية والمراسلة ضمن هجمات منسقة. التواصل المعزز عبر القنوات يبني الشرعية المتصورة.

يتم انتحال شخصية حسابات الشركات أو اختراقها لطلب تحويلات الدفع. يتم استغلال علاقات الموردين وعمليات الفواتير بشكل متكرر.

يتم استخدام موردي الطرف الثالث وموفري الخدمة كنقاط دخول إلى المؤسسات الكبيرة. يسمح الوصول غير المباشر للمهاجمين بتجاوز الدفاعات الأساسية الأقوى.

التصيد الاحتيالي هو أسلوب هجوم محدد، في حين أن الهندسة الاجتماعية هي الفئة الأوسع التي تتضمن أساليب متعددة قائمة على التلاعب.

يعتمد الأمن الشخصي ضد الهندسة الاجتماعية على عادات التحقق المنضبطة والوعي بأساليب التلاعب.

يجب دائمًا تأكيد الطلبات المالية أو طلبات الاعتماد غير المتوقعة من خلال قناة اتصال منفصلة وموثوقة. تقلل المكالمات الهاتفية المباشرة إلى الأرقام الرسمية من مخاطر الرد على الرسائل الاحتيالية.

تضيف المصادقة متعددة العوامل طبقة إضافية من الحماية تتجاوز كلمات المرور. تصبح بيانات الاعتماد المخترقة وحدها غير كافية للوصول إلى الحساب.

يؤدي الإفراط في مشاركة الأدوار الوظيفية أو خطط السفر أو المسؤوليات الداخلية على وسائل التواصل الاجتماعي إلى زيادة التعرض. غالبًا ما تساعد التفاصيل المتاحة للجمهور المهاجمين على صياغة سيناريوهات مقنعة.

يجب أن تؤدي الرسائل العاجلة إلى توخي الحذر بدلاً من اتخاذ إجراءات فورية. إن تخصيص بعض الوقت لتقييم النغمة وتفاصيل المرسل والسياق يمنع الاستجابات الاندفاعية.

تعمل كلمات المرور الفريدة والمعقدة على تقليل الضرر الناجم عن إعادة استخدام بيانات الاعتماد. تساعد برامج إدارة كلمات المرور في الحفاظ على التخزين الآمن دون مخاطر الحفظ.

يتطلب الدفاع التنظيمي ضد الهندسة الاجتماعية سياسات منظمة وضمانات تقنية وتدريبًا مستمرًا للموظفين.

تعمل برامج التدريب المنتظمة على تثقيف الموظفين حول أساليب التلاعب وسيناريوهات الهجوم في العالم الحقيقي. تعزز حملات التصيد الاحتيالي التعلم من خلال التعرض العملي.

يحد الوصول المستند إلى الأدوار من كمية المعلومات وامتيازات النظام المتاحة لكل موظف. يقلل نطاق الوصول المنخفض الضرر في حالة اختراق بيانات الاعتماد.

تكتشف حلول أمان البريد الإلكتروني المتقدمة الروابط المشبوهة والنطاقات المزيفة والمرفقات الضارة. تعمل أنظمة التصفية على تقليل عدد الرسائل الاحتيالية التي تصل إلى الموظفين.

تحمي المصادقة الإلزامية متعددة العوامل الأنظمة الهامة حتى في حالة كشف كلمات المرور. تمنع خطوات التحقق من الهوية الإضافية محاولات الوصول غير المصرح بها.

تسمح قنوات الإبلاغ الواضحة للموظفين بتصعيد النشاط المشبوه على الفور. تساعد إجراءات الاستجابة الموثقة في احتواء التهديدات قبل انتشارها.

يجب أن يتبع شركاء الطرف الثالث معايير الأمان المحددة وبروتوكولات التحقق. غالبًا ما تصبح نقاط الوصول الخارجية مسارات دخول غير مباشرة للمهاجمين.

يجب أن تجمع استراتيجية الدفاع الفعالة بين الضمانات السلوكية والحماية التقنية بدلاً من الاعتماد على طبقة تحكم واحدة.

يجب أن يتجاوز تعليم الموظفين الجلسات التي تتم لمرة واحدة ويتضمن التعزيز المستمر. تساعد عمليات المحاكاة المنتظمة في قياس الوعي وتحديد الأقسام الضعيفة.

يجب أن تحمي المصادقة متعددة العوامل أنظمة البريد الإلكتروني والمنصات المالية والحسابات الإدارية. تقلل حواجز الوصول من تأثير أوراق الاعتماد المسروقة.

يجب أن تكتشف أدوات المراقبة أنماط تسجيل الدخول غير العادية والنطاقات المخادعة وسلوك الاتصال المشبوه. يعمل الاكتشاف المبكر على تقصير وقت الاستجابة والحد من التعرض.

يجب أن توجد إجراءات رسمية للموافقة على التحويلات المالية أو طلبات المعلومات الحساسة. تمنع قنوات التأكيد الثانوية التفويض الاحتيالي.

يحتاج الموظفون إلى طرق بسيطة ومباشرة للإبلاغ عن النشاط المشبوه. يساعد التصعيد السريع على احتواء التهديدات قبل حدوث حل وسط أوسع.

يجب أن يتبع وصول المورد معايير الأمان المحددة وممارسات التحقق. غالبًا ما يصبح الشركاء الخارجيون نقاط دخول يتم تجاهلها للمهاجمين.

تستمر الهندسة الاجتماعية في تحدي المنظمات والأفراد لأنها تستهدف السلوك بدلاً من التكنولوجيا. لا يمكن للدفاعات الفنية وحدها القضاء على المخاطر عندما يصبح الإقناع طريقة الهجوم الأساسية.

تعتمد الحماية المستدامة على الوعي وانضباط التحقق والضوابط الأمنية متعددة الطبقات التي تعالج التعرض البشري والتقني. يظل تعزيز عملية صنع القرار اليومية أحد أكثر الطرق فعالية للحد من المخاطر الأمنية على المدى الطويل.