🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

أصبحت أرقام الهواتف المحمولة طبقة مركزية من الأمان الرقمي، حيث تربط بهدوء الحسابات المصرفية وتسجيلات الدخول عبر البريد الإلكتروني ومنصات الاستثمار. عندما تتعرض هذه الطبقة للخطر، يمكن أن تتكشف العواقب بشكل أسرع مما يتوقعه معظم الناس.

زادت الحوادث التي تنطوي على تحويلات أرقام غير مصرح بها جنبًا إلى جنب مع ظهور الخدمات المصرفية عبر الإنترنت واستخدام العملات المشفرة. غالبًا ما يدرك الضحايا وجود خطأ ما فقط بعد فقدان خدمة الهاتف المحمول أو تلقي تنبيهات غير متوقعة للحساب.

أدى الاعتماد المتزايد على التحقق المستند إلى الرسائل القصيرة إلى جعل أرقام الهواتف أكثر قيمة لمجرمي الإنترنت من أي وقت مضى. يعد التعرف على كيفية تطور هذه الهجمات أمرًا ضروريًا لفهم سبب تحول أساليب المصادقة القوية إلى ضرورة.

يعد تبديل بطاقة SIM نوعًا من الاحتيال في الهوية حيث يقوم المجرم بنقل رقم هاتفك إلى بطاقة SIM تحت سيطرته. بمجرد اكتمال النقل، يمكنهم تلقي مكالماتك ورسائلك النصية بدلاً منك.

تتيح إعادة تعيين الأرقام غير المصرح بها للمهاجمين الوصول إلى رموز التحقق المستندة إلى الرسائل القصيرة المستخدمة لتسجيل الدخول إلى الحسابات عبر الإنترنت. نظرًا لأن العديد من المنصات تعتمد على مصادقة الرسائل النصية، فإن التحكم في رقم الهاتف غالبًا ما يعني التحكم في الخدمات الرقمية المتصلة.

عادةً ما تقوم شركات الاتصالات المتنقلة بمعالجة طلبات استبدال بطاقة SIM أو المنافذ من خلال إجراءات التحقق من العملاء. عندما يتم التلاعب بخطوات التحقق هذه من خلال المعلومات الشخصية المسروقة أو الهندسة الاجتماعية، يمكن أن تحدث حادثة تبديل بطاقة SIM.

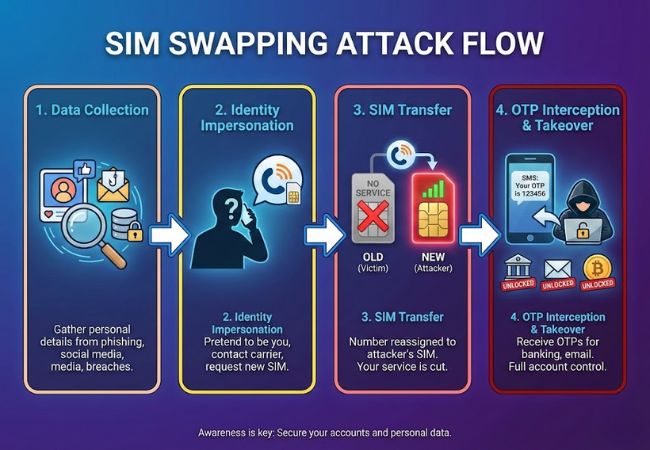

تعمل هجمات تبديل بطاقة SIM من خلال سلسلة من الخطوات المحسوبة المصممة للتحكم في رقم هاتف الضحية.

يبدأ المهاجمون بجمع التفاصيل الشخصية مثل الاسم الكامل وتاريخ الميلاد والعنوان ورقم الهاتف. غالبًا ما يحصل المهاجمون على هذه المعلومات من خلال رسائل البريد الإلكتروني المخادعة أو التعرض لوسائل التواصل الاجتماعي أو انتهاكات البيانات السابقة.

باستخدام التفاصيل التي تم جمعها، يتصل المهاجم بشركة الاتصالات المتنقلة بينما يتظاهر بأنه صاحب الحساب الشرعي. يزعمون عادةً أن الهاتف قد فقد أو تالف ويطلبون استبدال بطاقة SIM.

إذا تم تجاوز عملية التحقق الخاصة بشركة الاتصالات، فسيتم إعادة تعيين رقم الهاتف إلى بطاقة SIM جديدة يتحكم فيها المهاجم. في هذه المرحلة، يفقد جهاز الضحية عادةً خدمة الشبكة دون سابق إنذار.

بمجرد أن يصبح الرقم تحت سيطرته، يقوم المهاجم بتشغيل طلبات إعادة تعيين كلمة المرور على الحسابات المصرفية أو البريد الإلكتروني أو العملات المشفرة. يتم تسليم كلمات المرور التي يتم إرسالها لمرة واحدة عبر الرسائل القصيرة مباشرة إلى المهاجم، مما يتيح الاستحواذ الكامل على الحساب.

يمكن أن يتحول رقم الهاتف المخترق بسرعة إلى أزمة هوية رقمية واسعة النطاق.

بمجرد أن يتحكم المهاجمون في رقم ما، يمكنهم طلب إعادة تعيين كلمة المرور عبر منصات متعددة في غضون دقائق. هذا يخلق تفاعلًا متسلسلًا حيث يؤدي أحد الحسابات المخترقة إلى حساب آخر.

غالبًا ما تعتمد الأنظمة المصرفية عبر الإنترنت على التحقق من الرسائل القصيرة للحصول على موافقات تسجيل الدخول وتأكيدات المعاملات. يسمح اعتراض هذه الرموز للمهاجمين بتحويل الأموال أو تغيير إعدادات الحساب.

تعد عمليات تبادل العملات المشفرة أهدافًا متكررة لأنه يمكن نقل الأصول الرقمية على الفور. على عكس الخدمات المصرفية التقليدية، عادةً ما تكون معاملات التشفير غير قابلة للإلغاء بمجرد اكتمالها.

تعمل حسابات البريد الإلكتروني كمركز مركزي لاستعادة كلمة المرور وإشعارات الأمان. إن الوصول إلى البريد الإلكتروني يمنح المهاجمين القدرة على إعادة تعيين بيانات الاعتماد على كل خدمة متصلة تقريبًا.

قد يحتوي التخزين السحابي وحسابات الوسائط الاجتماعية ومنصات الاشتراك على معلومات شخصية حساسة. يمكن استغلال هذه البيانات لمزيد من سرقة الهوية أو بيعها في الأسواق السرية.

بالنسبة لأصحاب الأعمال والمهنيين، يمكن أن يؤدي فقدان السيطرة على رقم الهاتف إلى مقاطعة اتصالات العملاء والأنظمة الداخلية. غالبًا ما تتبع التأخيرات التشغيلية والأضرار التي تلحق بالسمعة الخسارة المالية.

يتعرض أي شخص يعتمد بشكل كبير على التحقق المستند إلى الرسائل القصيرة لمخاطر تبديل بطاقة SIM، لكن بعض المجموعات تواجه معدلات استهداف أعلى بكثير.

يعد حاملو العملات المشفرة أهدافًا متكررة لأنه يمكن نقل الأصول الرقمية على الفور بمجرد الحصول على الوصول. غالبًا ما يعطي المهاجمون الأولوية لحسابات التبادل حيث قد يتم تخزين أرصدة كبيرة.

يشارك المؤثرون والمديرون التنفيذيون والشخصيات العامة التفاصيل الشخصية عبر الإنترنت التي يمكن أن تساعد في محاولات انتحال الشخصية. تزيد الرؤية العامة من احتمالية التعرض للهجمات المستهدفة.

غالبًا ما يربط رواد الأعمال أرقام هواتفهم بمعالجات الدفع والأدوات المصرفية ولوحات المعلومات الإدارية. يمكن أن يؤدي الرقم المخترق إلى تعطيل العمليات وكشف البيانات المالية الحساسة.

قد يواجه الأشخاص الذين يسافرون كثيرًا مشكلات الخدمة المؤقتة التي تخفي علامات الإنذار المبكر لمبادلة بطاقة SIM. يمنح الاكتشاف المتأخر المهاجمين مزيدًا من الوقت للوصول إلى الحسابات.

يواجه الأفراد الذين ظهرت معلوماتهم الشخصية في خروقات البيانات السابقة مخاطر أعلى. التفاصيل المكشوفة مثل تواريخ الميلاد والعناوين تجعل انتحال شخصية الناقل أسهل.

يتطلب الحد من مخاطر تبديل بطاقة SIM تعزيز أمان شركة الاتصالات الخاصة بك وأساليب المصادقة عبر الإنترنت.

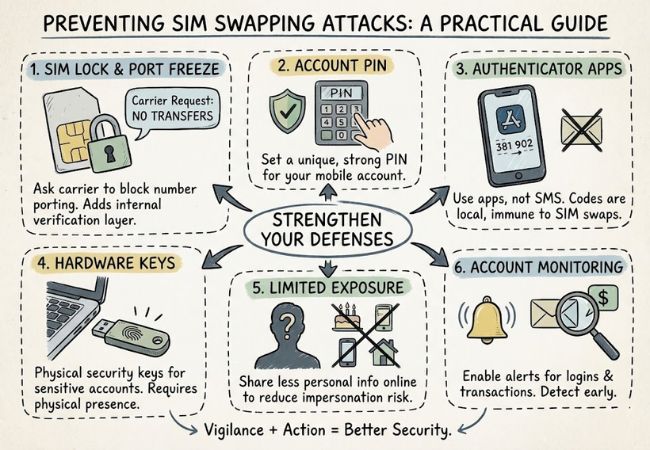

اطلب قفل SIM أو تجميد المنفذ من شركة الاتصالات الخاصة بك لتقييد عمليات نقل الأرقام غير المصرح بها. يؤدي هذا إلى إضافة علامة داخلية تمنع التغييرات دون التحقق الإضافي.

قم بتعيين رقم تعريف شخصي قوي وفريد خصيصًا لحساب شركة الاتصالات الخاصة بك. يؤدي هذا إلى إنشاء حاجز إضافي إذا حاول شخص ما طلب استبدال بطاقة SIM.

قم بالتبديل من التحقق المستند إلى الرسائل القصيرة إلى المصادقة المستندة إلى التطبيق كلما أمكن ذلك. تقوم تطبيقات المصادقة بإنشاء رموز محليًا، مما يجعلها محصنة ضد هجمات إعادة تعيين بطاقة SIM.

استخدم مفاتيح الأمان المادية للحسابات الحساسة مثل البريد الإلكتروني أو الخدمات المصرفية أو منصات العملات المشفرة. تتطلب هذه الأجهزة الوصول المادي، مما يقلل بشكل كبير من مخاطر الاستحواذ عن بُعد.

تجنب مشاركة التفاصيل الشخصية مثل تواريخ الميلاد وأرقام الهواتف والعناوين علنًا عبر الإنترنت. كلما قلت المعلومات المتاحة، أصبح من الصعب على المهاجمين انتحال شخصيتك.

قم بتمكين تنبيهات تسجيل الدخول وإشعارات المعاملات عبر الحسابات المالية وحسابات البريد الإلكتروني. يتيح لك الاكتشاف المبكر التصرف قبل حدوث ضرر كبير.

يمكن أن تؤدي الاستجابة السريعة والاستراتيجية إلى تقليل الضرر طويل المدى بعد حادث تبديل بطاقة SIM.

تأكد مما إذا كان فقدان الخدمة بسبب نقل بطاقة SIM وليس مشكلة في الشبكة. يمكن أن يؤدي اختبار جهاز آخر أو الاتصال بشركة الاتصالات من هاتف مختلف إلى توضيح الموقف.

اطلب الاستعادة الفورية لبطاقة SIM الأصلية وملكية الحساب. اطلب من الناقل توثيق الحادث داخليًا لتتبع الاحتيال.

راجع جلسات تسجيل الدخول الأخيرة عبر البريد الإلكتروني والحسابات المالية والسحابية. ابحث عن عناوين IP أو أجهزة أو محاولات إعادة تعيين كلمة المرور غير المألوفة.

التقط لقطات شاشة للإشعارات المشبوهة وتأكيدات المعاملات ورسائل الناقل. قد يدعم الاحتفاظ بسجل نزاعات الاحتيال أو التحقيقات القانونية.

أبلغ جهات الاتصال الوثيقة وشركاء العمل بأن رقمك قد تم اختراقه. هذا يمنع المهاجمين من استخدام هويتك لمتابعة عمليات الاحتيال.

اطلب التصعيد إلى قسم الاحتيال أو الأمن داخل شركة الاتصالات الخاصة بك. عادةً ما تمتلك فرق الدعم ذات المستوى الأعلى أدوات تحقق ومراقبة أقوى.

بعد استعادة السيطرة، قم بتقييم كيفية نجاح الهجوم في المقام الأول. يساعد تحديد نقطة الضعف على منع التكرار وتعزيز الوضع الأمني المستقبلي.

نعم، يعد تبديل بطاقة SIM غير قانوني لأنه يتضمن الاحتيال في الهوية والوصول غير المصرح به إلى الحسابات الشخصية. إن نقل رقم هاتف شخص ما من خلال الخداع ينتهك قوانين الاتصالات والجرائم الإلكترونية في العديد من البلدان.

عندما يستخدم المهاجمون هوية مسروقة لإقناع شركة اتصالات محمولة بإعادة تعيين رقم، فإنهم يرتكبون الاحتيال. إذا قاموا بالوصول إلى حسابات البريد الإلكتروني أو الخدمات المصرفية أو العملات المشفرة بعد ذلك، فقد يتم تطبيق رسوم إضافية مثل اختراق الكمبيوتر أو السرقة المالية.

تتعامل وكالات إنفاذ القانون بشكل متزايد مع تبديل بطاقة SIM على أنه جريمة إلكترونية خطيرة بسبب تأثيرها المالي. يمكن أن تشمل العقوبات الغرامات والتعويض والسجن اعتمادًا على شدة الضرر والولاية القضائية.

أصبحت هجمات تبديل بطاقة SIM أكثر تكرارًا حيث تعتمد الخدمات الرقمية بشكل متزايد على المصادقة عبر الهاتف.

نمت حالات الاحتيال المبلغ عنها في تبادل بطاقات SIM جنبًا إلى جنب مع التوسع في الخدمات المصرفية عبر الإنترنت واستخدام العملات المشفرة حددت وكالات إنفاذ القانون زيادة مطردة في الشكاوى خلال السنوات الأخيرة.

تم ربط خسائر بملايين الدولارات بعمليات الاستحواذ على الحسابات المتعلقة بتبديل بطاقة SIM. غالبًا ما تتأثر منصات العملات المشفرة بشكل غير متناسب بسبب المعاملات التي لا رجعة فيها.

لا يتم الإبلاغ عن العديد من الحوادث لأن الضحايا قد لا يدركون كيفية حدوث الخرق. وهذا يجعل الإحصاءات الرسمية على الأرجح أقل من العدد الفعلي للهجمات.

كشفت السلطات عن مجموعات منسقة متخصصة في عمليات تبادل بطاقات SIM. غالبًا ما تستهدف هذه الشبكات العديد من الضحايا باستخدام أساليب الهندسة الاجتماعية المنظمة.

نظرًا لأن المزيد من الخدمات تستخدم التحقق المستند إلى الرسائل القصيرة، يستمر عدد الأهداف المحتملة في التوسع. أدى الاعتماد الرقمي المتزايد إلى توسيع سطح الهجوم لمجرمي الإنترنت.

لقد تطور تبديل بطاقة SIM إلى تهديد خطير للأمن السيبراني لأن أرقام الهواتف المحمولة تقع الآن في مركز الهوية الرقمية. عند فقدان التحكم في هذا الرقم، يمكن متابعة الوصول إلى الحسابات المصرفية والبريد الإلكتروني والاستثمار بسرعة.

أدى الاعتماد المتزايد على التحقق المستند إلى الرسائل القصيرة إلى توسيع مساحة الهجوم لمجرمي الإنترنت عن غير قصد. ومع استمرار نمو الخدمات الرقمية، أصبحت أساليب المصادقة القوية ضرورة عملية بدلاً من الترقية الاختيارية.

إن فهم كيفية عمل هجمات تبديل بطاقة SIM يجعل من السهل التعرف على علامات التحذير وتقليل التعرض. يمكن لقرارات الأمان الاستباقية اليوم أن تمنع حدوث أضرار مالية وشخصية كبيرة في المستقبل.

نعم، لا يتطلب تبديل بطاقة SIM برامج ضارة أو وصولاً فعليًا إلى جهازك. يستهدف الهجوم أنظمة التحقق من شركة الاتصالات المحمولة بدلاً من الهاتف نفسه.

قد يؤدي تغيير رقمك إلى تقليل التعرض الفوري ولكنه لا يزيل الثغرة الأمنية الأساسية. يعتمد الأمان على أساليب المصادقة أكثر من الرقم وحده.

غالبًا ما تجذب الحسابات المتصلة بمعالجات الدفع أو أنظمة الرواتب أو الأدوات الإدارية محاولات مستهدفة. تزيد القيمة المالية المرتفعة من حافز مجموعات الاحتيال المنظمة.

يمكن الوصول إلى أي منصة تسمح بإعادة تعيين كلمة المرور المستندة إلى الرسائل القصيرة بعد تبديل بطاقة SIM. يتيح التحكم في رقم الهاتف للمهاجمين إعادة تعيين بيانات اعتماد تسجيل الدخول بسرعة.

يوفر التحقق عبر الرسائل القصيرة الحماية الأساسية ولكنه يعتبر أضعف من المصادقة المستندة إلى التطبيق أو الأجهزة. يوصي محترفو الأمان بشكل متزايد بأساليب أقوى متعددة العوامل.