🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

يُعد تنفيذ التعليمات البرمجية عن بُعد (RCE) نوعًا من الثغرات الأمنية التي تسمح للمهاجم بتنفيذ تعليمات برمجية ضارة على نظام بعيد، مثل الخادم أو التطبيق أو جهاز نقطة النهاية. يحدث هذا التنفيذ بدون وصول مادي وغالبًا بدون مصادقة، مما يجعل RCE واحدة من أخطر فئات الثغرات الأمنية.

بمجرد استغلالها، تمنح RCE المهاجمين القدرة على التحكم في سلوك النظام. يمكن أن يسمح هذا المستوى من الوصول لهم بتثبيت البرامج الضارة أو معالجة البيانات أو استخدام النظام المخترق كنقطة دخول إلى شبكة أكبر.

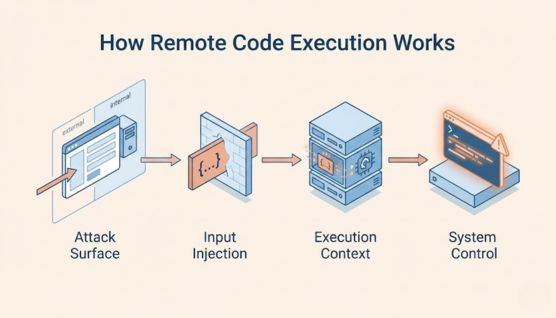

يعمل تنفيذ التعليمات البرمجية عن بُعد عن طريق تسلسل نقاط الضعف المتعددة في التطبيق حتى يتم تنفيذ الإدخال الذي يتحكم فيه المهاجم بواسطة النظام. تعتمد كل مرحلة على المرحلة السابقة، وتحول عيب الإدخال البسيط إلى تنفيذ كامل للكود.

يبدأ RCE بسطح هجوم مكشوف مثل تطبيق الويب أو نقطة نهاية API أو خادم التطبيق أو خدمة الشبكة. تقبل هذه المكونات المدخلات الخارجية وتتفاعل مباشرة مع منطق الواجهة الخلفية أو موارد النظام.

يرسل المهاجم مدخلات معدة تحتوي على تعليمات برمجية قابلة للتنفيذ أو أوامر أو كائنات متسلسلة. يسمح التحقق الضعيف من صحة الإدخال لهذه البيانات بالمرور عبر التطبيق كمحتوى موثوق به.

يقوم التطبيق بمعالجة الإدخال المحقن في بيئة التشغيل الخاصة به، مثل خادم الويب أو غلاف نظام التشغيل. في هذه المرحلة، يتم تنفيذ الحمولة الخبيثة كتعليمات برمجية بدلاً من التعامل معها كبيانات.

بمجرد حدوث التنفيذ، يكتسب المهاجم السيطرة ضمن أذونات العملية المتأثرة. غالبًا ما يُستخدم هذا الوصول لتصعيد الامتيازات أو نشر البرامج الضارة أو التحرك أفقيًا عبر الأنظمة المتصلة.

تحدث الثغرات الأمنية في تنفيذ التعليمات البرمجية عن بُعد بسبب نقاط الضعف في كيفية تصميم البرامج أو تنفيذها أو صيانتها. تسمح هذه العيوب للإدخال الذي يتحكم فيه المهاجم بالوصول إلى مسارات التنفيذ التي لم تكن تهدف أبدًا إلى معالجة التعليمات البرمجية.

تعتبر التطبيقات التي تفشل في التحقق من صحة إدخال المستخدم أو تعقيمه أو تقييده شديدة التأثر بـ RCE. يمكن تفسير البيانات غير الموثوق بها كأوامر أو نصوص برمجية أو كائنات قابلة للتنفيذ بدلاً من الإدخال العادي.

تنبع العديد من نقاط ضعف RCE من عيوب معروفة تم توثيقها بالفعل CVEs. عندما لا يتم تصحيح الأنظمة، يمكن للمهاجمين استغلال كود الاستغلال المتاح للجمهور للحصول على التنفيذ عن بُعد.

قد تقوم التطبيقات التي تقوم بإلغاء تسلسل البيانات غير الموثوق بها بدون عمليات فحص مناسبة بتنفيذ كائنات ضارة مضمنة. هذا هو ناقل RCE الشائع في التطبيقات المستندة إلى Java و.NET وPHP.

تزيد الخدمات المتساهلة بشكل مفرط أو واجهات الإدارة المكشوفة أو التكوينات الافتراضية غير الآمنة من مخاطر RCE. غالبًا ما تمنح هذه التكوينات الخاطئة المهاجمين مسارًا مباشرًا لتنفيذ التعليمات البرمجية.

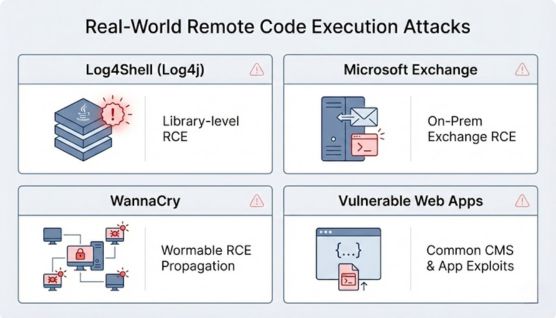

تسببت هجمات تنفيذ التعليمات البرمجية عن بُعد في بعض أخطر الحوادث الأمنية في السنوات الأخيرة. توضح هذه الأمثلة كيف يمكن لثغرة أمنية واحدة أن تمنح المهاجمين التحكم عن بعد في الأنظمة.

كانت Log4Shell ثغرة أمنية في تنفيذ التعليمات البرمجية عن بُعد موجودة في مكتبة تسجيل Apache Log4j. يمكن للمهاجمين تشغيلها عن طريق إرسال رسالة مصممة خصيصًا، مما تسبب في قيام التطبيقات الضعيفة بتشغيل تعليمات برمجية ضارة.

نظرًا لاستخدام Log4j في العديد من تطبيقات Java، فقد أثر هذا الخلل على آلاف الأنظمة في جميع أنحاء العالم. استخدمها المهاجمون لتثبيت البرامج الضارة وبرامج الفدية.

سمحت العديد من الثغرات الأمنية في Microsoft Exchange Server للمهاجمين بتنفيذ التعليمات البرمجية عن بُعد على خوادم البريد الإلكتروني. بمجرد استغلالها، يمكن للمهاجمين تثبيت قذائف الويب للحفاظ على الوصول.

هذا جعل من الممكن قراءة رسائل البريد الإلكتروني وسرقة البيانات والتعمق في شبكات الشركة. تأثرت العديد من المنظمات قبل تطبيق التصحيحات.

استخدم هجوم WannaCry عيبًا في تنفيذ التعليمات البرمجية عن بُعد في خدمة Windows SMB. سمح هذا لبرنامج الفدية بالانتشار تلقائيًا بين أجهزة الكمبيوتر غير المصححة.

لم يكن أي إجراء مطلوب من المستخدم، مما جعل الهجوم ينتشر بسرعة كبيرة. تم إغلاق الشبكات بالكامل في غضون ساعات.

تعد الثغرات الأمنية في تنفيذ التعليمات البرمجية عن بُعد شائعة أيضًا في تطبيقات الويب وأنظمة إدارة المحتوى. يستغل المهاجمون هذه العيوب لتشغيل الأوامر على خوادم الويب أو تحميل ملفات ضارة.

غالبًا ما تُستخدم هذه الهجمات كنقطة بداية لسرقة البيانات أو تثبيت البرامج الضارة أو المزيد من اختراق النظام.

يتطلب اكتشاف هجمات تنفيذ التعليمات البرمجية عن بُعد مراقبة السلوك غير المعتاد بدلاً من الاعتماد على تنبيه واحد. نظرًا لأن RCE يسمح للمهاجمين بتشغيل التعليمات البرمجية كعملية مشروعة، فإن الاكتشاف المبكر يعتمد على الرؤية عبر الأنظمة والتطبيقات والشبكات.

غالبًا ما تتسبب هجمات RCE في أن تتصرف التطبيقات بشكل غير طبيعي، مثل إنتاج عمليات النظام غير المتوقعة أو تنفيذ أوامر shell. تساعد مراقبة سجلات التطبيق وسلوك وقت التشغيل في تحديد علامات التحذير هذه مبكرًا.

يمكن أن تشير الأوامر أو البرامج النصية أو تغييرات الملفات غير المتوقعة في سجلات النظام والتطبيق إلى تنفيذ التعليمات البرمجية عن بُعد. تعتبر السجلات التي تعرض أنماط الطلبات غير الطبيعية أو المعلمات الغريبة أو المدخلات الفاشلة المتكررة مهمة بشكل خاص.

يمكن لأنظمة كشف التسلل (IDS) وأنظمة منع التسلل (IPS) اكتشاف أنماط استغلال RCE المعروفة. تقوم هذه الأدوات بتحليل حركة مرور الشبكة بحثًا عن الحمولات الضارة ومحاولات تنفيذ الأوامر المشبوهة.

تراقب أدوات اكتشاف نقطة النهاية والاستجابة لها (EDR) تنفيذ العملية على الخوادم ونقاط النهاية. ويمكنهم الإبلاغ عن تنفيذ التعليمات البرمجية غير المصرح بها أو محاولات تصعيد الامتيازات أو البرامج الضارة التي تم إسقاطها من خلال عمليات استغلال RCE.

تتبع العديد من هجمات RCE إجراءات مثل تثبيت shell على الويب أو الاتصالات الخارجية بخوادم الأوامر والتحكم أو تغييرات الامتيازات غير العادية. غالبًا ما يكشف اكتشاف سلوكيات المتابعة هذه عن خرق سابق لـ RCE.

يركز منع هجمات تنفيذ التعليمات البرمجية عن بُعد على تقليل فرص وصول المدخلات الضارة إلى نقطة التنفيذ. تجمع استراتيجية الوقاية القوية بين ممارسات التطوير الآمنة والحماية المستمرة للنظام.

تستغل العديد من هجمات RCE نقاط الضعف المعروفة مع الإصلاحات المتاحة. يؤدي الحفاظ على تحديث أنظمة التشغيل والتطبيقات والأطر والمكتبات إلى إغلاق نقاط الدخول الشائعة التي يعتمد عليها المهاجمون.

يجب على المطورين التحقق من صحة جميع مدخلات المستخدم وتعقيمها لضمان التعامل معها كبيانات وليست تعليمات برمجية قابلة للتنفيذ. إن اتباع معايير الترميز الآمنة يقلل بشكل كبير من مخاطر RCE على مستوى التطبيق.

يجب تشغيل التطبيقات بالحد الأدنى من الأذونات المطلوبة للعمل. إذا تم استغلال ثغرة RCE، فإن الامتيازات المحدودة تساعد في احتواء الضرر.

يمكن لجدران حماية تطبيقات الويب (WAFs) حظر الحمولات الضارة قبل وصولها إلى التطبيق. إنها فعالة بشكل خاص في إيقاف أنماط استغلال RCE الشائعة في حركة مرور الويب.

يمنع تقسيم الشبكة المهاجمين من التنقل بسهولة عبر الأنظمة بعد الاستغلال. تساعد المراقبة المستمرة على اكتشاف محاولات RCE واحتوائها قبل تصعيدها.

تساعد CloudSek المؤسسات على تقليل مخاطر تنفيذ التعليمات البرمجية عن بُعد من خلال توفير رؤية مبكرة لنقاط الضعف والتهديدات الناشئة. بدلاً من حظر الهجمات بشكل مباشر، فإنه يركز على تحديد إشارات المخاطر قبل حدوث الاستغلال.

من خلال معلومات التهديدات المستمرة، يتتبع CloudSek السير الذاتية المستغلة ونشاط المهاجم والإفصاحات عن الثغرات الأمنية التي تؤدي عادةً إلى هجمات RCE. يتيح ذلك لفرق الأمان تحديد أولويات جهود التصحيح والمعالجة استنادًا إلى سياق التهديدات في العالم الحقيقي.

بالإضافة إلى ذلك، يراقب CloudSek سطح الهجوم الخارجي للمؤسسة لتحديد التطبيقات المكشوفة والتكوينات الخاطئة ونقاط الدخول الضعيفة. من خلال تسليط الضوء على هذه المخاطر مبكرًا، فإنه يدعم الدفاع الاستباقي ويكمل أدوات مثل WAFs و EDR وأنظمة إدارة التصحيح.