🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

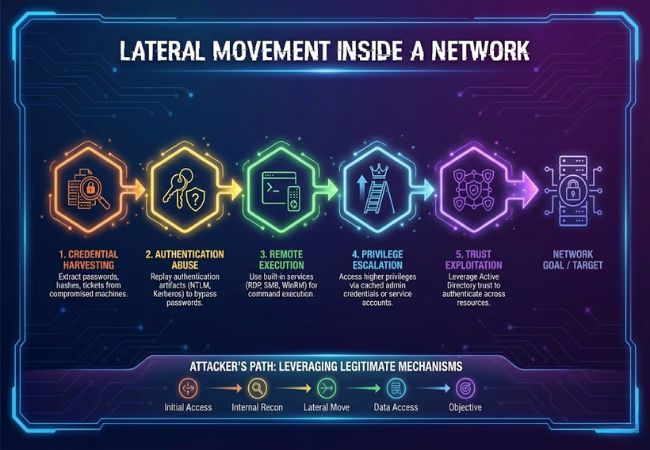

نادرًا ما ينتهي الاختراق الأمني مع أول جهاز تم اختراقه. بعد الحصول على الوصول الأولي، يركز المهاجمون على الوصول إلى أنظمة إضافية داخل نفس الشبكة.

تعتمد بيئات المؤسسة على بيانات الاعتماد المشتركة والامتيازات الإدارية وخدمات الدليل لتعمل بكفاءة. يمكن استخدام هذه الآليات الموثوقة نفسها للوصول إلى خوادم الملفات وقواعد البيانات ووحدات التحكم بالمجال دون إثارة شكوك فورية.

يصف متخصصو الأمن هذا التقدم الداخلي بالحركة الجانبية. يعد التعرف على كيفية تطورها وكيف يمكن اكتشافها ومنعها أمرًا بالغ الأهمية للحد من التأثير العام للتطفل.

الحركة الجانبية هي تقنية هجوم ما بعد التسوية حيث يستخدم المتطفل بيانات اعتماد صالحة أو وصولاً موثوقًا للنظام للانتقال من نظام داخلي إلى آخر داخل نفس الشبكة. يحدث ذلك بعد الوصول الأولي ويمكّن المهاجم من توسيع نطاق التحكم خارج الجهاز الذي تم اختراقه في الأصل.

نادرًا ما يوفر الوصول إلى محطة عمل واحدة تحكمًا مباشرًا في البنية التحتية الحساسة. تعمل أنظمة المصادقة الداخلية مثل Active Directory وبروتوكولات الإدارة عن بُعد وحسابات الخدمة المشتركة على إنشاء مسارات يمكن إعادة استخدامها دون استغلال الثغرات الأمنية الإضافية.

يؤدي التوسع عبر الخوادم وحسابات المستخدمين والأنظمة الإدارية إلى زيادة الوصول التشغيلي للمهاجم. غالبًا ما يؤدي الوصول الأوسع إلى اختراق النطاق أو سرقة البيانات أو النشر المنسق لبرامج الفدية.

يستخدم المهاجمون الحركة الجانبية لتوسيع نطاق التحكم خارج النظام المخترق في البداية.

تعمل الحركة الجانبية من خلال الاستفادة من المصادقة الداخلية الشرعية وآليات الاتصال للتنقل بين الأنظمة.

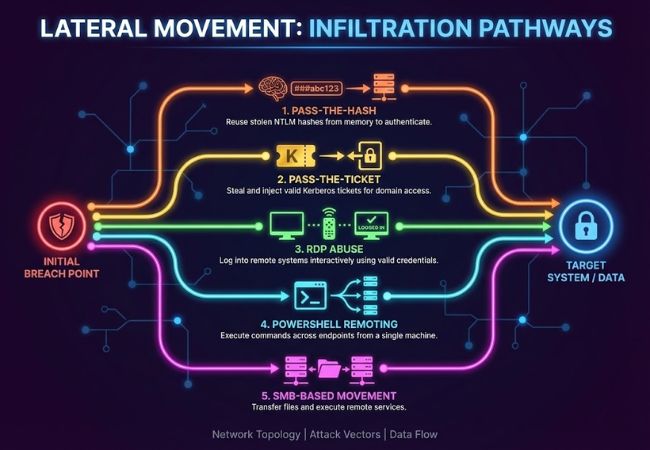

تتيح العديد من التقنيات الموثقة جيدًا للمهاجمين التنقل بين الأنظمة الداخلية بعد الوصول.

يتضمن Pass-the-hash إعادة استخدام تجزئات كلمة مرور NTLM المسروقة للمصادقة على الأجهزة الأخرى. لا يحتاج المهاجم إلى كلمة المرور الأصلية، فقط التجزئة المخزنة في الذاكرة.

يستهدف تمرير التذكرة مصادقة Kerberos عن طريق سرقة وحقن تذاكر صالحة. تسمح التذاكر المحقونة بانتحال شخصية المستخدمين الذين لديهم حق الوصول إلى موارد المجال.

تحدث إساءة استخدام RDP عند استخدام بيانات اعتماد صالحة لتسجيل الدخول إلى الأنظمة البعيدة بشكل تفاعلي. تجعل الحسابات الإدارية هذه الطريقة فعالة بشكل خاص عبر الخوادم.

يسمح الاتصال عن بُعد في PowerShell بتنفيذ الأوامر عبر نقاط نهاية متعددة من جهاز واحد. تعمل إمكانات البرمجة الإدارية على تمكين الاستطلاع ونشر الحمولة.

يتم استخدام Server Message Block لنقل الملفات وتنفيذ الخدمات عن بُعد داخل بيئات Windows. إلى جانب بيانات الاعتماد الصالحة، فإنه يوفر وصولاً موثوقًا من نظام إلى نظام.

يبدأ الهجوم الشائع برسالة بريد إلكتروني احتيالية تعرض محطة عمل موظف واحد للخطر. يحصل المهاجم على وصول محلي ويبدأ في البحث في النظام عن بيانات الاعتماد المخزنة مؤقتًا أو الجلسات النشطة.

يتم بعد ذلك استخدام أدوات تفريغ بيانات الاعتماد لاستخراج تجزئات المسؤول أو تذاكر Kerberos من الذاكرة. تسمح بيانات الاعتماد هذه بالمصادقة على خوادم الملفات والأجهزة الداخلية الأخرى دون تشغيل تنبيهات التسلل الخارجية.

يصل الوصول في النهاية إلى وحدة تحكم المجال أو خادم النسخ الاحتياطي، حيث يتم إنشاء التحكم في البنية التحتية للهوية. من هذه النقطة، يمكن تنفيذ نشر برامج الفدية أو تسريب البيانات على نطاق واسع في جميع أنحاء البيئة.

يصنف إطار MITRE ATT&CK الحركة الجانبية تحت التكتيك TA0008. توثق هذه الفئة التقنيات التي يستخدمها الخصوم للتنقل بين الأنظمة بعد الوصول.

يتم تعيين كل تقنية، مثل Pass-the-Hash أو الخدمات البعيدة، بأوصاف مفصلة وإرشادات الكشف. تستخدم فرق الأمان هذه التعيينات لفهم سلوك المهاجم وقياس التغطية الدفاعية.

تعمل محاذاة عناصر التحكم في الكشف مع ATT&CK على تحسين الرؤية في مسارات الهجوم الداخلي. كما تدعم الخرائط المهيكلة عمليات البحث عن التهديدات، والفريق الأحمر، وتقييمات النضج الأمني.

يتطلب اكتشاف الحركة الجانبية رؤية نشاط المصادقة وسلوك نقطة النهاية وحركة مرور الشبكة الداخلية. غالبًا ما يتم استخدام بيانات اعتماد صالحة، لذا فإن الحالات الشاذة أكثر أهمية من توقيعات البرامج الضارة.

تراقب منصات اكتشاف نقطة النهاية والاستجابة تنفيذ العمليات والوصول إلى بيانات الاعتماد ومحاولات الاتصال عن بُعد. يمكن أن يشير الاستخدام غير المعتاد للأدوات الإدارية أو سلاسل العمليات غير الطبيعية بين الوالدين والطفل إلى نشاط محوري.

يساعد تحليل سجل أحداث NTLM و Kerberos في تحديد استخدام التذاكر المشبوهة ومحاولات تسجيل الدخول الجانبية المتكررة. تتطلب أنواع تسجيل الدخول غير العادية أو المحاولات الفاشلة التي يتبعها النجاح أو استخدام الحساب خارج الأنماط العادية التحقيق.

تسلط الخطوط الأساسية السلوكية لحسابات المستخدمين والخدمات الضوء على الانحرافات في أنماط الوصول. غالبًا ما تشير تغييرات الامتيازات أو طلبات التذاكر غير الطبيعية أو سوء استخدام حساب الخدمة إلى انتشار داخلي.

تكشف مراقبة حركة المرور بين الشرق والغرب عن اتصالات غير متوقعة بين الأنظمة. يجب أن تؤدي الاتصالات الجانبية بين محطات العمل ووحدات التحكم بالمجال إلى التدقيق.

يتطلب منع الحركة الجانبية الحد من إساءة استخدام بيانات الاعتماد وتقليل الثقة الضمنية داخل الشبكة.

يعمل تقسيم الشبكة على تقييد الاتصال بين محطات عمل المستخدم وخوادم التطبيقات والبنية التحتية الحيوية. يؤدي تقييد الاتصال بين الشرق والغرب إلى تقليل المدى الذي يمكن للمهاجم أن يتمحور حوله بعد التسوية.

يضمن الامتياز الأقل حصول المستخدمين وحسابات الخدمة على الأذونات المطلوبة لأدوارهم فقط. يؤدي تقييد الحقوق الإدارية إلى تقليل تأثير أوراق الاعتماد المسروقة.

تضيف المصادقة متعددة العوامل طبقة تحقق تتجاوز كلمات المرور. حتى في حالة اختراق بيانات الاعتماد، تقلل متطلبات المصادقة الإضافية من الوصول غير المصرح به.

تتحكم إدارة الوصول المميز في بيانات الاعتماد الإدارية وتراقبها وتدويرها. يعمل رفع الامتياز المؤقت على تقليل الوصول المستمر عالي المستوى عبر الأنظمة.

تتضمن تقوية Active Directory مراقبة وحدات تحكم المجال وتقييد أذونات النسخ المتماثل وحماية حسابات الخدمة. يؤدي تعزيز البنية التحتية للهوية إلى الحد من التسوية على مستوى المجال.

تفرض بنية Zero Trust التحقق المستمر من المستخدمين والأجهزة قبل منح الوصول. تعتمد قرارات الوصول على الهوية وسلامة الجهاز والمخاطر السياقية بدلاً من موقع الشبكة.

تستهدف الحركة الجانبية في البيئات السحابية والهجينة بشكل أساسي رموز الهوية والوصول إلى واجهة برمجة التطبيقات وعلاقات الثقة عبر الأنظمة الأساسية بدلاً من المحاور التقليدية من محطة العمل إلى الخادم.

يتطلب اختيار حل اكتشاف الحركة الجانبية تقييم مدى نجاح النظام الأساسي في تقليل وقت بقاء المهاجم والحد من الانتشار الداخلي في ظل ظروف العالم الحقيقي.

يجب أن يدمج الحل بيانات الهوية ونقطة النهاية والشبكة في نموذج اكتشاف موحد. تعمل الأدوات المجزأة على إنشاء نقاط عمياء يستغلها المهاجمون أثناء التمحور الداخلي.

تركز الهجمات الحديثة على الهوية بدلاً من البرامج الضارة وحدها. تعطي المنصة القوية الأولوية لمراقبة بيانات الاعتماد وتتبع الامتيازات واكتشاف إساءة استخدام المصادقة عبر البيئات.

يجب أن تمتد الرؤية إلى ما وراء ضوابط المحيط إلى مسارات الاتصال بين الشرق والغرب. الأنظمة التي تراقب التهديدات التي تواجه الإنترنت فقط تفتقد الانتشار الداخلي.

يجب أن تقوم المنصة باستمرار بتقييم التعرض الناتج عن الحسابات الإدارية وأذونات الخدمة. يوفر تصنيف مخاطر الهويات المميزة إنذارًا مبكرًا بمسارات التصعيد المحتملة.

يجب تحليل القياس عن بُعد المحلي والسحابة معًا وليس بشكل منفصل. تقلل المراقبة الموحدة من المخاطر الناتجة عن الهوية الموحدة والثقة عبر المنصات.

الاكتشاف وحده غير كافٍ بدون قدرة الاستجابة السريعة. يجب أن تدعم الحلول الإبطال الآلي لبيانات الاعتماد وإنهاء الجلسة وعزل نقطة النهاية لمنع المزيد من الحركة.

تعمل منصات EDR و XDR الحديثة على تعطيل الحركة الجانبية من خلال ربط نشاط الهوية وسلوك نقطة النهاية وإشارات الشبكة بسير عمل استجابة موحد.

يركز EDR على الرؤية على مستوى نقطة النهاية، بينما يوسع XDR الاكتشاف عبر موفري الهوية وأنظمة البريد الإلكتروني وأحمال العمل السحابية وطبقات الشبكة. يؤدي ربط هذه الإشارات إلى الكشف عن محاولات محورية منسقة قد تبدو غير ضارة بمعزل عن غيرها.

تعمل الأنظمة الأساسية المتقدمة على ربط أحداث المصادقة بتنفيذ العملية على نقاط النهاية. يمكن أن يؤدي طلب تذكرة Kerberos المشبوه متبوعًا بتنفيذ الأوامر عن بُعد إلى تشغيل تنبيهات عالية الثقة.

يتم تحديد سلوك حساب المستخدم والخدمة باستمرار لاكتشاف الانحرافات في أنماط الوصول. تؤدي عمليات تسجيل الدخول الإدارية غير الطبيعية أو الاتصالات الجانبية المفاجئة بين الأنظمة إلى رفع درجة المخاطر.

بمجرد تأكيد التمحور المريب، يمكن لكتب اللعب الآلية عزل نقاط النهاية أو إلغاء الرموز أو تعطيل الحسابات المخترقة. يمنع الاحتواء السريع الوصول إلى أنظمة إضافية.

تساعد خرائط MITRE ATT&CK المدمجة المحللين على التحقيق في تقنيات الحركة الجانبية بشكل منهجي. يتيح القياس المنظم عن بُعد تحليل الأسباب الجذرية وتقييم التأثير بشكل أسرع.

تعمل الحركة الجانبية على تحويل الاختراق المحدود إلى حادث أمني واسع النطاق من خلال السماح للمهاجمين بتوسيع نطاق السيطرة عبر الأنظمة الداخلية. إن احتواء هذه المرحلة يحدد بسرعة ما إذا كان التدخل سيظل معزولًا أو يتصاعد إلى حل وسط على مستوى المجال.

يعد الحد من الثقة الداخلية وحماية بيانات الاعتماد ومراقبة سلوك الهوية أمرًا أساسيًا للحد من حركة المهاجم. تعمل قدرات الكشف القوية والاستجابة السريعة على تقليل تأثير نشاط ما بعد التسوية بشكل كبير.

لا يتضمن كل هجوم حركة جانبية، ولكن معظم الاختراقات واسعة النطاق تفعل ذلك. يستخدمه المهاجمون عندما تكون هناك حاجة إلى وصول أوسع خارج النظام المخترق في البداية.

يؤدي تصعيد الامتيازات إلى زيادة حقوق الوصول على نظام واحد. تتضمن الحركة الجانبية الوصول إلى أنظمة إضافية عبر الشبكة باستخدام بيانات الاعتماد الحالية أو المرتفعة.

غالبًا ما يعتمد النشاط على بيانات اعتماد صالحة وأدوات إدارية شرعية. قد لا يشير الاكتشاف التقليدي المستند إلى التوقيع إلى السلوك الذي يبدو طبيعيًا من الناحية التشغيلية.

تقلل Zero Trust بشكل كبير من افتراضات الثقة الداخلية وتحد من إساءة استخدام بيانات الاعتماد. لا تزال المراقبة المستمرة مطلوبة لأنه لا توجد بنية واحدة تزيل المخاطر.

يختلف وقت المكوث اعتمادًا على نضج المراقبة وقدرة الاستجابة. في البيئات ذات الرؤية المحدودة، قد يقوم المهاجمون بتوسيع الوصول لأيام أو أسابيع قبل بدء الاكتشاف.