🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تعتمد البيئات السحابية الحديثة بشكل كبير على الأتمتة، مما يؤدي إلى مخاطر أمنية جديدة في طبقة البنية التحتية. يعالج أمان البنية التحتية ككود (IaC) هذه المخاطر من خلال التركيز على كيفية تعريف موارد السحابة قبل النشر.

تسمح قوالب IaC القابلة لإعادة الاستخدام للفرق بالتحرك بسرعة، ولكن يمكن أن تنتشر الأخطاء بنفس السرعة عبر البيئات. غالبًا ما تنشأ الخدمات المكشوفة والأذونات المفرطة وعناصر التحكم الضعيفة في الشبكة من تعريفات البنية التحتية غير الآمنة.

يضع أمان IaC التحقق والإنفاذ مباشرة في عملية تغيير البنية التحتية. تسمح الفحوصات المبكرة للفرق بتصحيح التكوينات الخطرة قبل النشر وتقليل التعرض ومنع الحوادث الأمنية السحابية التي يمكن تجنبها.

أمان IaC هو ممارسة تأمين البنية التحتية السحابية من خلال فرض متطلبات الأمان مباشرة ضمن تعريفات البنية التحتية ككود. يتم تقييم موارد السحابة استنادًا إلى التكوين المقصود قبل إنشائها، وليس بعد النشر.

تمثل البنية التحتية المحددة من خلال التعليمات البرمجية مخطط البيئات السحابية، بما في ذلك عناصر التحكم في الوصول والتعرض للشبكة وأذونات الخدمة. يركز أمان IaC على ضمان عدم احتواء هذا المخطط على تكوينات غير آمنة أو غير متوافقة.

الغرض الأساسي من أمان IaC هو الوقاية بدلاً من الاكتشاف أو الاستجابة. يتم التخلص من المخاطر الأمنية في مرحلة التصميم حتى لا تصبح البنية التحتية غير الآمنة أبدًا جزءًا من البيئة السحابية.

يعمل أمان IaC من خلال تقييم تعريفات البنية التحتية مبكرًا لتحديد التكوينات الخطرة وإيقافها قبل نشر موارد السحابة.

يعد أمان IaC مهمًا للأمن السيبراني لأن البنية التحتية السحابية يتم إنشاؤها الآن من خلال الأتمتة، حيث يمكن أن تتحول أخطاء التكوين الصغيرة بسرعة إلى تعرضات أمنية واسعة النطاق.

غالبًا ما تتعرض البيئات السحابية للخطر بسبب الشبكات أو التخزين أو الخدمات التي تم تكوينها بشكل خاطئ والمحددة في كود البنية التحتية. يقلل أمان IaC من هذا التعرض من خلال منع نشر التكوينات غير الآمنة في المقام الأول.

غالبًا ما تتجاوز أذونات الوصول المحددة في كود البنية الأساسية ما هو مطلوب بالفعل. يساعد أمان البنية التحتية ككود على فرض الوصول الأقل امتيازًا مبكرًا، مما يحد من المدى الذي يمكن للمهاجم أن ينتقل إليه إذا تم الحصول على حق الوصول.

يحدث عدد كبير من الاختراقات السحابية بسبب أخطاء التكوين الأساسية بدلاً من الهجمات المتقدمة. يعالج أمان IaC هذه المشكلة عن طريق إيقاف الأخطاء الشائعة قبل أن تحدث تأثيرًا في العالم الحقيقي.

غالبًا ما تختلف ممارسات الأمان بين الفرق والبيئات والمشاريع. يعمل أمان IaC على تحقيق الاتساق من خلال تطبيق نفس توقعات الأمان أينما يتم إعادة استخدام رمز البنية التحتية.

تم تصميم كود البنية التحتية لإعادة استخدامه وتوسيع نطاقه عبر البيئات. يمنع أمان IaC الأنماط غير الآمنة من الانتشار عن طريق حظر التكوينات الخطرة قبل تكرارها.

تركز عناصر التحكم التقليدية في الأمن السيبراني على اكتشاف المشكلات بعد النشر. يعمل أمان IaC على نقل الحماية في وقت مبكر من دورة الحياة، مما يقلل الاعتماد على المراقبة والاستجابة للحوادث.

تقدم تقنية IaC غير الآمنة مخاطر خطيرة للأمن السيبراني لأن تعريفات البنية التحتية تتحكم في الوصول والتعرض وعلاقات الثقة عبر بيئات السحابة بأكملها.

يمكن أن يعرض رمز البنية التحتية عن غير قصد التخزين أو قواعد البيانات أو واجهات برمجة التطبيقات أو الخدمات الداخلية إلى الإنترنت العام. غالبًا ما يظل التعرض المنتشر دون أن يلاحظه أحد حتى يتم استغلاله بنشاط.

غالبًا ما تمنح أذونات الوصول المحددة في IaC حقوقًا أوسع من المطلوب. تصبح بيانات الاعتماد المخترقة أكثر خطورة بكثير عندما يتم تجاوز تصاريح الهويات على مستوى البنية التحتية.

غالبًا ما يتم إنشاء حسابات الخدمة والأدوار وهويات الأجهزة من خلال البنية التحتية ككود. تسمح تعريفات الهوية الضعيفة للمهاجمين بالتحرك أفقيًا أو الاستمرار دون تشغيل عناصر التحكم على مستوى التطبيق.

يمكن لقواعد الشبكة الفضفاضة المحددة في كود البنية التحتية القضاء على العزلة بين الأنظمة. يؤدي التقسيم الضعيف إلى زيادة نطاق الانفجار بمجرد حصول المهاجم على وصول أولي.

يمكن إساءة استخدام خطوط أنابيب IaC إذا كانت الضوابط الأمنية ضعيفة أو مفقودة. يمكن لتغييرات التعليمات البرمجية الضارة أو المخترقة نشر بنية أساسية غير آمنة بسرعة عبر البيئات.

تؤدي التغييرات اليدوية التي تم إجراؤها خارج كود البنية الأساسية إلى اختلاف البيئات عن حالات الأمان المقصودة. يقلل الانجراف من الرؤية ويضعف الوضع الأمني على المدى الطويل.

تعتمد IaC عادةً على الوحدات المشتركة وقوالب الجهات الخارجية. يمكن للمكونات غير الموثوق بها أو القديمة إدخال ثغرات أمنية مخفية على نطاق واسع.

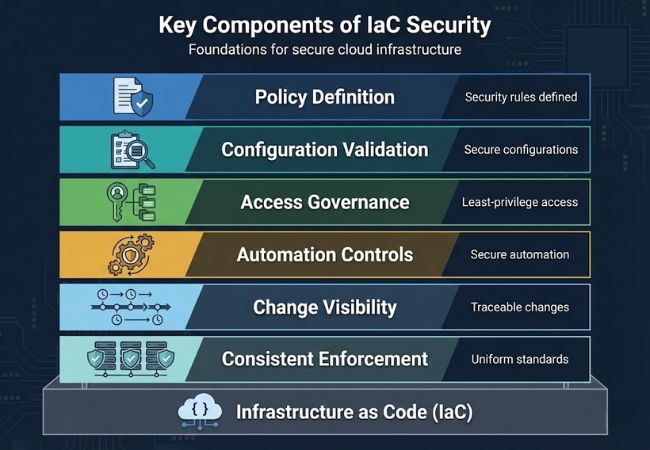

تم بناء أمان IaC على مجموعة من عناصر التحكم التي تضمن بقاء تعريفات البنية التحتية آمنة ومتسقة وقابلة للتنفيذ عبر البيئات السحابية.

يتم تعريف متطلبات الأمان على أنها قواعد صريحة يجب أن تتبعها تكوينات البنية الأساسية. تحدد هذه القواعد ما هو مسموح به أو مقيد أو مطلوب عبر البيئات.

يتم فحص تعريفات البنية الأساسية لضمان تكوين الخدمات والشبكات والهويات بشكل آمن. يركز التحقق من الصحة على منع الإعدادات الافتراضية المحفوفة بالمخاطر وخيارات التصميم غير الآمنة.

يتم التحكم في الأذونات والأدوار المحددة في كود البنية الأساسية لاتباع مبادئ أقل الامتيازات. تحد الحوكمة القوية من الوصول غير الضروري وتقلل من تأثير تسوية بيانات الاعتماد.

يتماشى تطبيق الأمان مع عمليات سير عمل البنية التحتية الآلية. تضمن عناصر التحكم أن الأتمتة لا تتجاوز توقعات الأمان مع توسع البيئات.

تظل تغييرات البنية التحتية قابلة للتتبع والمراجعة بمرور الوقت. تساعد الرؤية الواضحة الفرق على فهم ما تغير، ولماذا تغير، وما إذا كان قد أدى إلى مخاطر.

يتم تطبيق معايير الأمان بشكل موحد في أي مكان يتم فيه استخدام رمز البنية التحتية. يمنع الاتساق الفجوات الناتجة عن التكوين اليدوي أو الممارسات الخاصة بالفريق.

يجب تطبيق أمان IaC في أقرب مرحلة ممكنة من إنشاء البنية التحتية لمنع التكوينات غير الآمنة من الوصول إلى البيئات السحابية.

يجب مراجعة تعريفات البنية التحتية للمخاطر الأمنية أثناء كتابتها. تقلل عمليات التحقق المبكرة من إعادة العمل وتمنع الأنماط غير الآمنة من دخول قواعد التعليمات البرمجية المشتركة.

يجب أن يتم التحقق من الأمان قبل توفير البنية التحتية في أي بيئة. يؤدي حظر التكوينات الخطرة في هذه المرحلة إلى تجنب تعريض الأنظمة الحية.

كل تعديل على كود البنية التحتية يقدم مخاطر محتملة. يضمن أمان البنية التحتية ككود مراجعة التغييرات باستمرار بدلاً من الاعتماد على عمليات التحقق المخصصة.

غالبًا ما تتوسع البنية التحتية عبر المناطق والحسابات والبيئات. يؤدي تطبيق أمان IaC أثناء التحجيم إلى منع الأخطاء الصغيرة من التكاثر على نطاق واسع.

تتطور تعريفات البنية التحتية بمرور الوقت مع تغير المتطلبات. يضمن التطبيق المستمر أن تظل توقعات الأمان متوافقة مع هدف البنية التحتية الحالي.

يختلف أمان IaC عن أساليب أمان السحابة الأخرى من خلال التركيز على منع البنية التحتية غير الآمنة على مستوى التعليمات البرمجية قبل النشر بدلاً من اكتشاف المشكلات بعد نشر الموارد.

يدعم أمان البنية التحتية ككود (Iac) برامج الأمن السيبراني من خلال تضمين الضوابط الوقائية مباشرةً في كيفية تصميم البنية التحتية السحابية واعتمادها وتوسيع نطاقها عبر المؤسسة.

تكتسب فرق الأمان رؤية مبكرة لمخاطر البنية التحتية دون الاعتماد على المراقبة بعد النشر أو المراجعات اليدوية. تساعد المعايير المطبقة في كود البنية التحتية على مواءمة فرق التطوير مع سياسات الأمان التنظيمية تلقائيًا.

كما أصبحت جهود التدقيق والامتثال أسهل نظرًا لتوثيق هدف البنية التحتية وإصداره وإمكانية تعقبه. تعمل الأدلة الواضحة على تطبيق الأمن على تعزيز الحوكمة مع تقليل النفقات التشغيلية.

أصبح أمان البنية التحتية ككود ضروريًا مع نمو البيئات السحابية بشكل أكثر تلقائية وترابطًا. يساعد تأمين البنية التحتية في مرحلة التعريف المؤسسات على تقليل التعرض ومنع الأخطاء القابلة للتكرار والحفاظ على تحكم أقوى في مخاطر السحابة.

ومع استمرار توسع الأتمتة، لم تعد معالجة كود البنية التحتية كحدود أمنية أمرًا اختياريًا. تعمل الضوابط الوقائية المطبقة مبكرًا على إنشاء بيئات سحابية أكثر أمانًا واتساقًا وأسهل في التحكم بمرور الوقت.

لا. يمكن لأي فريق يستخدم التزويد التلقائي للسحابة تقديم مخاطر أمنية من خلال عمليات التهيئة الخاطئة، بغض النظر عن الحجم.

لا. إنه يكمل مراقبة وقت التشغيل والاستجابة للحوادث من خلال منع إنشاء بنية تحتية غير آمنة في المقام الأول.

أمن IaC هو مسؤولية مشتركة. تحدد فرق التطوير البنية التحتية، بينما تقوم فرق الأمن بوضع حواجز الحماية وفرضها.

نعم. توفر قواعد الأمان المطبقة على تعريفات البنية الأساسية دليلًا متسقًا وقابلاً للتدقيق على الامتثال عبر البيئات.

لا. عند تنفيذه بشكل صحيح، فإنه يقلل من إعادة العمل والمعالجة من خلال اكتشاف المشكلات مبكرًا، مما يؤدي غالبًا إلى تسريع التسليم بشكل عام.