🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

أصبح التجسس الإلكتروني تهديدًا محددًا في الأمن السيبراني الحديث لأن الاستخبارات الحكومية والتجارية الهامة تكمن الآن في الأنظمة المتصلة. بدلاً من التسبب في تعطيل فوري، يقوم المهاجمون بالوصول بهدوء إلى الشبكات ومراقبة النشاط واستخراج المعلومات الحساسة على مدى فترات طويلة، غالبًا دون تنبيه الضحية.

وفقًا لتقرير M-Trends 2023 الصادر عن Mandiant، نُسبت 63٪ من الاختراقات التي تم التحقيق فيها إلى مجموعات ترعاها الدولة. ومن المثير للقلق أن متوسط وقت بقاء هذه التهديدات المستمرة المتقدمة (APTs) كان 16 يومًا، ولكن في كثير من الحالات، لم يتم اكتشاف الاختراقات لأكثر من 200 يوم، مما سمح بالسرقة المستمرة للبيانات الدبلوماسية والعسكرية والبحثية والملكية الفكرية.

إن فهم كيفية عمل التجسس الإلكتروني، ومن يقوم به، والتقنيات المستخدمة، وطرق اكتشاف وتخفيف سرقة المعلومات على المدى الطويل يمكن أن يساعد المؤسسات على منع حدوث أضرار كبيرة.

التجسس الإلكتروني هو السرقة السرية للمعلومات الرقمية الحساسة للحصول على ميزة استخباراتية استراتيجية. الهدف هو الوصول المستدام إلى البيانات السرية، بما في ذلك الاستخبارات الحكومية، والاستراتيجية العسكرية، والأسرار التجارية، والبحث العلمي، أو الاتصالات السياسية.

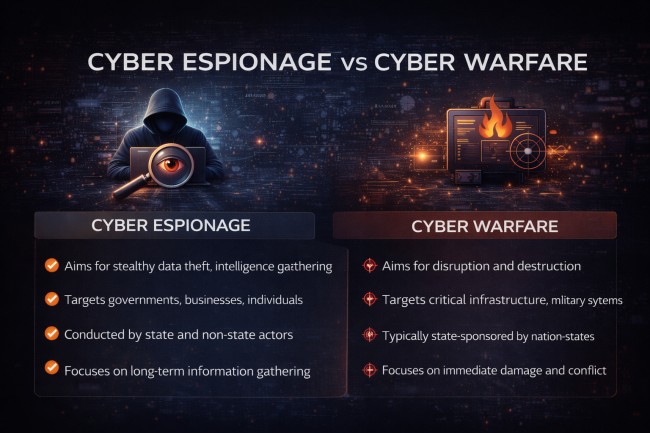

على عكس الجرائم الإلكترونية التي يحركها الربح أو الحرب الإلكترونية التي تركز على الاضطرابات، فإن التجسس الإلكتروني يعطي الأولوية للتسلل والمثابرة على المدى الطويل. تتسلل الجهات الفاعلة في مجال التهديد إلى الشبكات وتحافظ على الوصول المخفي وتستخرج المعلومات تدريجيًا على مدى فترات طويلة، مما يقلل من احتمالية الاكتشاف.

يستهدف التجسس الإلكتروني الكيانات ذات القيمة العالية مثل الوكالات الحكومية ومشغلي البنية التحتية الحيوية والمؤسسات البحثية والشركات القائمة على الملكية الفكرية. غالبًا ما تُنسب هذه العمليات إلى الدولة القومية أو الجماعات التي ترعاها الدولة، والتي يتم تحديدها في المقام الأول من خلال نيتها في جمع المعلومات الاستخباراتية بدلاً من تحقيق مكاسب مالية أو تلف فوري للنظام.

التجسس الإلكتروني مدفوع بأهداف استراتيجية طويلة الأجل، وليس الاضطراب قصير المدى أو المكاسب المالية. يعكس كل هدف ميزة محددة يسعى المهاجمون إلى بنائها والحفاظ عليها بمرور الوقت.

تستخدم الحكومات التجسس الإلكتروني لفهم خطط وقدرات ونوايا الدول الأخرى. يساعد الوصول إلى الاتصالات الدبلوماسية والبيانات الحكومية الداخلية والتقييمات الاستخباراتية في تشكيل قرارات السياسة الخارجية والأمن القومي.

يجمع التجسس الإلكتروني معلومات عن الأنظمة العسكرية وتقنيات الدفاع وتحركات القوات والتخطيط الاستراتيجي. تقلل هذه المعلومات من عدم اليقين أثناء الصراع وتعزز الاستعداد العسكري على المدى الطويل.

تستهدف الدول الصناعات والشركات والمنظمات البحثية للحصول على الأسرار التجارية وتصميمات المنتجات والتكنولوجيا الخاصة. تعمل الاستخبارات المسروقة على تسريع التنمية المحلية وخفض تكلفة الابتكار.

يعد البحث المتقدم في مجالات مثل الفضاء وأشباه الموصلات والذكاء الاصطناعي والطاقة والتكنولوجيا الحيوية هدفًا متكررًا. يؤدي الوصول إلى البيانات العلمية إلى تقصير دورات التطوير ودعم القيادة التكنولوجية الاستراتيجية.

تقوم حملات التجسس بجمع معلومات عن القادة السياسيين والمفاوضات ومناقشات السياسة. تتيح هذه الرؤية التأثير على المفاوضات وتوقع القرارات والتأثير في العلاقات الدولية.

تركز بعض العمليات على الحفاظ على الوصول المستمر بدلاً من سرقة بيانات محددة. تسمح الرؤية المستمرة للمهاجمين بمراقبة التغييرات وتتبع عملية صنع القرار والاستجابة بسرعة عند ظهور معلومات استخباراتية جديدة.

غالبًا ما يتم الخلط بين التجسس الإلكتروني والحرب الإلكترونية، ولكنهما يختلفان بوضوح في الغرض والرؤية والتأثير وخطر التصعيد. فيما يلي بعض النقاط ذات الاختلافات الرئيسية:

يتم إجراء التجسس الإلكتروني من قبل جهات فاعلة ذات أهداف على مستوى الدولة وأهداف استخباراتية طويلة الأجل، وليس من قبل مجرمين انتهازيين يسعون لتحقيق ربح سريع. المجموعات أدناه هي الأكثر مسؤولية عن حملات التجسس.

هذه فرق حكومية رسمية مخصصة لجمع المعلومات الاستخباراتية الأجنبية من خلال الوسائل الرقمية. وهي تعمل تحت السلطة الوطنية وتركز على المعلومات السياسية والعسكرية والاستراتيجية.

تعمل هذه المجموعات نيابة عن الحكومات مع الحفاظ على الفصل التشغيلي. يوفر هذا الهيكل إمكانية الإنكار مع السماح بجمع معلومات استخبارية مستدامة ضد بلدان أو قطاعات محددة.

تتخصص مجموعات APT في الاختراقات الخفية طويلة المدى. إنهم يتكيفون مع الدفاعات ويحافظون على المثابرة ويجمعون المعلومات الاستخبارية بهدوء على مدى فترات طويلة، غالبًا سنوات.

يتم تنفيذ بعض عمليات التجسس مباشرة من قبل فروع المخابرات العسكرية. يشمل تركيزهم القدرات الدفاعية واستعداد الخصم ومعلومات التخطيط الاستراتيجي.

تعتمد الحكومات أحيانًا على المقاولين أو المجموعات المتحالفة لدعم جهود التجسس الإلكتروني. توفر هذه الجهات الفاعلة القدرة التقنية أو البنية التحتية مع الحفاظ على ارتباطها الوثيق بأهداف الدولة.

يتم اختيار أهداف التجسس الإلكتروني بناءً على القيمة الاستراتيجية للمعلومات التي تحتفظ بها، وليس مدى سهولة اختراقها. يمكن لأي منظمة تؤثر على الأمن القومي أو القوة الاقتصادية أو صنع القرار على المدى الطويل أن تصبح هدفًا.

تحتفظ الإدارات الحكومية بوثائق السياسة الحساسة والاتصالات الدبلوماسية وسجلات القرارات الداخلية. يكشف الوصول إلى هذه المعلومات عن الأولويات الوطنية ومواقف التفاوض والخطط المستقبلية.

تقوم المؤسسات العسكرية بتخزين البيانات المصنفة المتعلقة بأنظمة الأسلحة والعمليات والتخطيط الاستراتيجي. التجسس الإلكتروني ضد هذه الأهداف يقلل من عدم اليقين أثناء الصراع ويعزز استعداد العدو.

تستهدف المؤسسات التي تدير الطاقة والنقل والاتصالات والمرافق فهم تصميم النظام والتبعيات والمرونة. الهدف هو جمع المعلومات الاستخباراتية بدلاً من التعطيل الفوري.

تعد الشركات التي تقوم بتطوير التكنولوجيا المتقدمة أو عمليات التصنيع أو البرامج الاحتكارية أهدافًا متكررة. يركز التجسس على سرقة التصاميم وشفرة المصدر والأبحاث التي تدعم الميزة التكنولوجية طويلة المدى.

تقوم المنظمات الأكاديمية بإجراء أبحاث قيمة في العلوم والرعاية الصحية والهندسة والمجالات المتعلقة بالدفاع. نماذج التعاون المفتوحة والشبكات المشتركة تجعلها مصادر استخبارات جذابة.

تؤثر هذه المؤسسات على القرارات الحكومية من خلال البحث والتحليل. يوفر الوصول إلى بياناتهم نظرة ثاقبة لاتجاه السياسة والمناقشات الاستراتيجية والنهج التنظيمية المستقبلية.

يتم استهداف الشركات الكبيرة والبائعين الصغار لأنهم يدعمون الحكومات أو برامج الدفاع أو الصناعات الحيوية. غالبًا ما يستخدم التجسس الوصول إلى سلسلة التوريد لجمع المعلومات الاستخبارية بشكل غير مباشر أو الوصول إلى أهداف ذات قيمة أعلى.

تُظهر هذه الأهداف أن التجسس الإلكتروني مدفوع بالاستخبارات وليس بالهجوم. يمكن لأي منظمة تحتفظ بمعلومات ذات أهمية استراتيجية أن تصبح جزءًا من حملة تجسس، بغض النظر عن الحجم أو الرؤية.

يعتمد التجسس الإلكتروني على تقنيات هادئة وموجهة ومستمرة تسمح للمهاجمين بجمع معلومات حساسة دون أن يلاحظهم أحد. يتم اختيار هذه الطرق لتقليل الضوضاء وتجنب التعطيل والحفاظ على الوصول طويل الأجل.

يبدأ المهاجمون بدراسة الهدف بالتفصيل. يقومون بجمع معلومات حول الأشخاص والأنظمة والتقنيات والعمليات اليومية باستخدام المصادر العامة والمراقبة الداخلية. يساعد هذا الإعداد المهاجمين على تحديد نقاط الدخول منخفضة المخاطر وتخطيط الحركة داخل البيئة.

يتم إرسال رسائل البريد الإلكتروني أو الرسائل عالية الاستهداف إلى أفراد محددين داخل المؤسسة. تم تصميم هذه الرسائل وفقًا لدور المستلم أو النشاط الحالي وغالبًا ما تبدو شرعية. عندما يتفاعل الضحايا معهم، يحصل المهاجمون على وصول أولي أو يسرقون بيانات الاعتماد.

تتم سرقة أسماء المستخدمين أو كلمات المرور أو رموز المصادقة وإعادة استخدامها لتسجيل الدخول كمستخدمين شرعيين. يسمح هذا الوصول الموثوق للمهاجمين بالتحرك أفقيًا عبر الأنظمة والوصول إلى الموارد الحساسة دون تشغيل تنبيهات واضحة.

يتم نشر البرامج الضارة المخصصة للحفاظ على الوصول وجمع المعلومات بمرور الوقت. تم تصميم هذه الأدوات لتندمج مع نشاط النظام العادي وتظل مخفية وتنجو من جهود تنظيف الأمان.

يقوم المهاجمون بإساءة استخدام أدوات النظام المضمنة والأدوات الإدارية بدلاً من نشر برامج ضارة واضحة. يقلل هذا الأسلوب من آثار الطب الشرعي ويساعد على دمج الأنشطة الضارة في العمليات العادية.

يتم اختراق الموردين الموثوق بهم أو مزودي الخدمة أو تحديثات البرامج للوصول غير المباشر إلى الأهداف عالية القيمة. من خلال استغلال علاقات الثقة، يتجنب المهاجمون المواجهة المباشرة مع الدفاعات القوية.

يتم جمع المعلومات الحساسة تدريجيًا ويتم تسريبها بكميات صغيرة. غالبًا ما يتم إخفاء البيانات كحركة مرور عادية للشبكة لتجنب الاكتشاف والحفاظ على الوصول.

يتم تنفيذ هذه التقنيات كجزء من الحملات المنسقة طويلة الأجل. تجمع عمليات APT بين أساليب متعددة، وتتكيف مع التدابير الدفاعية، وتعطي الأولوية لقيمة الثبات والذكاء على السرعة أو الرؤية.

تشرح هذه التقنيات معًا سبب صعوبة اكتشاف التجسس الإلكتروني وتعطيله. يسمح الاستخدام المتعمد للأساليب منخفضة الضوضاء والوصول الموثوق للمهاجمين بالعمل بهدوء أثناء استخراج المعلومات الاستخبارية على مدى فترات طويلة.

يتبع التجسس الإلكتروني دورة حياة هجوم منظمة وطويلة الأجل تركز على الوصول والبقاء مخفيًا وجمع المعلومات الاستخبارية على مدى فترات طويلة. على عكس الهجمات التخريبية، تم تصميم كل مرحلة لتقليل الاكتشاف والحفاظ على الرؤية المستمرة في البيئة المستهدفة.

تبدأ العملية بالاستطلاع الاستراتيجي، حيث يدرس المهاجمون المعلومات العامة والتقنيات والموظفين والشركاء والأنظمة المكشوفة لفهم كيفية عمل المنظمة وأين تكمن المعلومات الاستخبارية القيمة. وباستخدام هذه المعرفة، يمكنهم الوصول الأولي من خلال الأساليب المستهدفة مثل التصيد الاحتيالي أو بيانات الاعتماد المسروقة أو الأطراف الثالثة الموثوقة، مع تجنب التنبيهات الأمنية بعناية.

بمجرد الدخول، يثبت المهاجمون الثبات من خلال نشر الأبواب الخلفية أو إساءة استخدام الحسابات الشرعية أو إنشاء مسارات وصول مخفية تسمح بالدخول المستمر حتى في حالة اكتشاف أجزاء من الاختراق. ثم تحافظ الأنظمة المخترقة على اتصالات القيادة والتحكم السرية، مما يمكّن المهاجمين من إصدار التعليمات وجمع البيانات وتكييف التكتيكات أثناء الاندماج في حركة مرور الشبكة العادية.

من خلال الوصول المستقر، يقوم المهاجمون بالحركة الجانبية والتنقل بهدوء بين الأنظمة باستخدام بيانات اعتماد موثوقة وأدوات مدمجة للوصول إلى الأصول عالية القيمة. ثم يقومون باكتشاف المعلومات الاستخباراتية وجمعها، وجمع رسائل البريد الإلكتروني والوثائق والأبحاث والبيانات الاستراتيجية الحساسة بشكل انتقائي لتجنب لفت الانتباه.

أخيرًا، يتم تسريب المعلومات الاستخبارية المجمعة بكميات صغيرة وخاضعة للرقابة، وغالبًا ما يتم إخفاؤها ضمن حركة مرور مشروعة. يقلل المهاجمون الآثار من خلال إجراءات مكافحة الطب الشرعي مثل تنظيف السجل وتدوير البنية التحتية، ثم يواصلون المراقبة والتكيف بمرور الوقت للحفاظ على الوصول وتدفق المعلومات.

تُظهر هذه الحالات نمطًا ثابتًا: يستهدف المهاجمون المدعومون من الدولة معلومات عالية القيمة من خلال الوصول الخفي طويل الأجل. تسلط الجداول الزمنية الضوء على كيف أن التجسس الإلكتروني غالبًا ما يظل غير مكتشف لعدة أشهر أو سنوات بينما يتم استخراج المعلومات بهدوء.

قامت APT1 بعمليات اقتحام طويلة الأمد ضد عشرات المنظمات الأمريكية. سرقت المجموعة التصاميم الخاصة وشفرة المصدر والاتصالات الداخلية من خلال الحفاظ على الوصول المستمر لسنوات، مع التركيز على الملكية الفكرية والذكاء التنافسي.

اخترق APT28 الأنظمة البرلمانية من خلال التصيد الاحتيالي المستهدف والبرامج الضارة. قام المهاجمون بسرقة رسائل البريد الإلكتروني والوثائق الداخلية، واكتسبوا نظرة ثاقبة على صنع القرار السياسي والنشاط التشريعي.

خلال تسوية سلسلة التوريد الخاصة بشركة SolarWinds، اخترقت APT29 العديد من الوكالات الأمريكية. استخدم المهاجمون تحديثات البرامج الموثوقة للوصول، ثم قاموا بجمع رسائل البريد الإلكتروني والبيانات الداخلية بهدوء لعدة أشهر قبل الاكتشاف.

استهدفت APT10 مزودي الخدمة المُدارة للوصول إلى العملاء النهائيين. من خلال استغلال علاقات تكنولوجيا المعلومات الموثوقة، تمكنت المجموعة من الوصول إلى شبكات الشركات في جميع أنحاء العالم وسرقة المعلومات التجارية والتقنية الحساسة.

أجرى Lazarus حملات تجسس ضد مقاولي الدفاع باستخدام التصيد الاحتيالي والبرامج الضارة المخصصة. كان التركيز على التكنولوجيا العسكرية وأبحاث الأسلحة وبيانات الدفاع الاستراتيجي.

يصعب اكتشاف التجسس الإلكتروني لأنه مصمم للاندماج في النشاط العادي والبقاء مخفيًا لفترات طويلة. يعتمد الاكتشاف على تحديد الأنماط الدقيقة ووقت الانتظار الطويل والإشارات المترابطة، بدلاً من تنبيهات الهجوم الواضحة.

تتصرف بيانات الاعتماد المسروقة أو التي أسيء استخدامها بشكل مختلف عن المستخدمين الحقيقيين بمرور الوقت. يمكن أن تشير عمليات تسجيل الدخول في ساعات غريبة أو الوصول من مواقع غير متوقعة أو الاستخدام المتكرر للحسابات خارج الأدوار العادية إلى نشاط تجسس.

غالبًا ما تحافظ حملات التجسس على الوصول لأشهر أو سنوات. قد تشير الأنظمة التي تعرض الاتصالات المتكررة أو الحسابات الدائمة أو الوصول الذي ينجو من محاولات المعالجة إلى جمع معلومات استخباراتي مستمر.

بدلاً من عمليات نقل البيانات الكبيرة، يقوم المهاجمون بتهريب المعلومات بكميات صغيرة على مدار فترات طويلة. تعد حركة المرور الخارجية المتسقة ذات الحجم المنخفض إلى وجهات غير مألوفة أو نادرًا ما تستخدم علامة شائعة.

يعتمد المهاجمون بشكل متكرر على أدوات النظام المضمنة والأدوات الإدارية. عند استخدام الأدوات الموثوق بها بطرق غير معتادة أو خارج عمليات سير العمل القياسية، فإنها يمكن أن تشير إلى نشاط العيش خارج الأرض.

قد تتواصل الأنظمة المخترقة بانتظام مع البنية التحتية الخارجية بينما تبدو حميدة. يمكن للاتصالات المتكررة بالنطاقات المسجلة حديثًا أو التي نادرًا ما تتم زيارتها أو غير العادية جغرافيًا الإشارة إلى قنوات التحكم المخفية.

يحدث الاكتشاف غالبًا عندما يتماشى النشاط الداخلي مع حملات التجسس المعروفة. توفر المعلومات المتعلقة بالتهديدات حول المجالات أو عناوين IP أو التقنيات المرتبطة بمجموعات الدولة القومية سياقًا مهمًا.

قد تبدو الإشارات الفردية غير ضارة بمعزل عن غيرها. يكشف ربط بيانات الهوية والشبكة ونقطة النهاية وبيانات الاستخبارات الخارجية بمرور الوقت عن أنماط تكشف عمليات التجسس.

يعتمد الاكتشاف الفعال على الارتباط والسياق والصبر، وليس التنبيهات الفردية أو الأدوات المعزولة. نظرًا لأن التجسس الإلكتروني يتكشف ببطء، فإن الرؤية المستمرة عبر النشاط الداخلي والخارجي ضرورية للكشف عنه قبل حدوث فقدان المعلومات على المدى الطويل.

يتطلب منع التجسس الإلكتروني تقليل التعرض والحد من الوصول الموثوق به والحفاظ على الرؤية المستمرة عبر الأنظمة والهويات والبيانات. فيما يلي بعض التكتيكات التي تساعد على منع التجسس الإلكتروني والتخفيف من حدته:

يحد أمان الهوية القوي من فائدة بيانات الاعتماد المسروقة. يؤدي فرض المصادقة متعددة العوامل والوصول الأقل امتيازًا ومراجعات الوصول المنتظمة إلى تقليل قدرة المهاجم على التحرك بهدوء كمستخدم موثوق به.

غالبًا ما تصبح الأصول ذات الواجهة العامة نقاط دخول للتجسس. يساعد التعرف المنتظم على الأنظمة المكشوفة والتكوينات الخاطئة والخدمات المنسية على التخلص من مسارات الوصول التي يعتمد عليها المهاجمون أثناء الاستطلاع.

يندمج نشاط التجسس في العمليات العادية. تعمل مراقبة أنماط تسجيل الدخول غير العادية والاستخدام غير الطبيعي للأدوات وشذوذ الوصول طويل المدى على تحسين اكتشاف الاختراقات منخفضة الضوضاء.

يحد التقسيم من الحركة الجانبية بعد الوصول الأولي. عندما يتم عزل الأنظمة الحساسة، يكافح المهاجمون للوصول إلى بيانات عالية القيمة حتى مع بيانات اعتماد صالحة.

الحسابات الإدارية هي أهداف التجسس الرئيسية. يؤدي تقييد الوصول المميز ومراقبة الإجراءات الإدارية وتدوير أوراق الاعتماد إلى تقليل مخاطر التسوية الصامتة.

يقدم البائعون ومقدمو الخدمات مخاطر غير مباشرة. يساعد تقييم أمان الطرف الثالث وتقييد وصول المورد ومراقبة الاتصالات الموثوقة على منع التجسس المستند إلى سلسلة التوريد.

تصبح الإشارات الداخلية ذات مغزى عند دمجها مع الذكاء الخارجي. يعمل تتبع البنية التحتية المعروفة للمهاجمين والتكتيكات والحملات على تحسين الاكتشاف المبكر ودقة الاستجابة.

نادرًا ما تنتهي حوادث التجسس بسرعة. يجب أن تأخذ خطط الاستجابة للحوادث في الاعتبار المثابرة ومحاولات إعادة الدخول والتحقيق الموسع لإزالة المهاجمين بالكامل والتحقق من عملية التنظيف.