🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

أصبحت سرقة بيانات الاعتماد واحدة من أكثر الطرق الموثوقة للمهاجمين لاختراق المؤسسات الحديثة لأن الهوية تقع الآن في مركز الوصول. من المنصات السحابية وأدوات SaaS إلى التطبيقات الداخلية وشبكات VPN، تعمل بيانات الاعتماد الصالحة على فتح الأنظمة دون تشغيل دفاعات الأمان التقليدية. عندما يقوم المهاجمون بتسجيل الدخول كمستخدمين شرعيين، غالبًا ما تثق عناصر التحكم في الأمان بالنشاط حسب التصميم، مما يجعل اكتشاف سرقة بيانات الاعتماد أمرًا صعبًا بشكل خاص.

وفقًا لتقرير تحقيقات خرق البيانات الصادر عن Verizon 2023، فإن ما يقرب من 50٪ من الانتهاكات تضمنت بيانات اعتماد مسروقة، في حين أن نسبة صغيرة فقط نشأت عن استغلال الثغرات الأمنية. وبالمثل، يحدد تقرير تكلفة خرق البيانات لعام 2023 الصادر عن IBM بيانات الاعتماد المخترقة باعتبارها ناقل الهجوم الأولي الأكثر شيوعًا، والمسؤول عن 19٪ من جميع الاختراقات، وغالبًا ما يؤدي إلى دورات حياة أطول للخرق وتكاليف أعلى، مما يؤكد مدى أهمية حماية الهوية.

تعرف على كيفية حدوث سرقة بيانات الاعتماد والتقنيات التي يستخدمها المهاجمون وتأثير العالم الحقيقي على المؤسسات والخطوات العملية اللازمة لاكتشاف الهجمات القائمة على بيانات الاعتماد ومنعها.

سرقة بيانات الاعتماد هي تقنية هجوم إلكتروني حيث يقوم المهاجمون بسرقة بيانات المصادقة المستخدمة للتحقق من الهوية ومنح الوصول إلى الأنظمة أو التطبيقات أو الخدمات. تتضمن هذه البيانات أسماء المستخدمين وكلمات المرور وملفات تعريف الارتباط الخاصة بالجلسة ومفاتيح API ورموز الوصول وأسرار المصادقة. بمجرد الحصول على بيانات الاعتماد المسروقة، تسمح للمهاجمين بتسجيل الدخول كمستخدمين شرعيين دون استغلال الثغرات الأمنية في البرامج أو تشغيل دفاعات الاختراق التقليدية.

تمثل بيانات الاعتماد الهوية وليس البنية التحتية. عند اختراق بيانات الاعتماد، يتم تجاوز عناصر التحكم في الأمان التي تعتمد على الهوية الموثوقة من خلال التصميم. وهذا يجعل سرقة بيانات الاعتماد فعالة للغاية على نطاق واسع، لأن عمليات تسجيل الدخول الصحيحة تمتزج مع نشاط المستخدم العادي عبر السحابة وSaaS وبيئات المؤسسات.

سرقة بيانات الاعتماد ليست مثل اختراق الحساب العام. تسوية الحساب هي النتيجة، في حين أن سرقة بيانات الاعتماد هي الطريقة. يمكن اختراق الحساب من خلال وسائل أخرى، ولكن سرقة بيانات الاعتماد تشير تحديدًا إلى الاستحواذ غير المصرح به وإعادة استخدام مواد تسجيل الدخول الصالحة للحصول على وصول موثوق به.

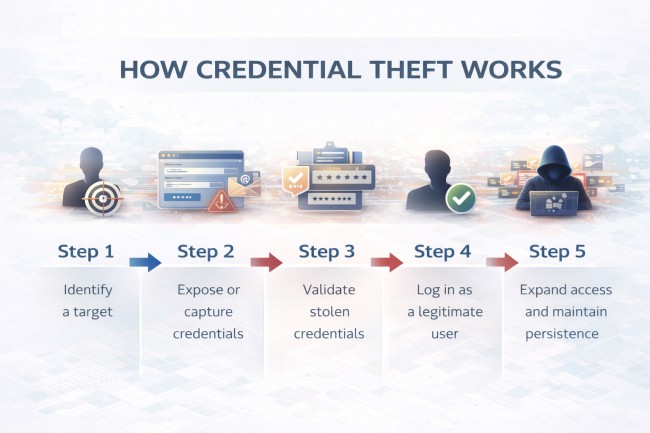

تتبع سرقة بيانات الاعتماد تسلسلاً قابلاً للتكرار يطبقه المهاجمون عبر الصناعات والبيئات. تشرح الخطوات أدناه العملية بعبارات واضحة وعملية.

يختار المهاجمون المستخدمين أو المؤسسات أو الخدمات التي تعتمد على المصادقة المستندة إلى كلمة المرور أو المحمية بشكل ضعيف. تساعد التفاصيل العامة مثل تنسيقات البريد الإلكتروني وبوابات تسجيل الدخول والخدمات المكشوفة في تضييق نطاق الأهداف.

يتم الحصول على بيانات الاعتماد من خلال صفحات التصيد الاحتيالي أو البرامج الضارة أو قواعد البيانات المسربة أو الاتصالات غير الآمنة. ينصب التركيز على جمع بيانات تسجيل دخول صالحة بدلاً من استغلال الأنظمة.

يتم اختبار أسماء المستخدمين وكلمات المرور المسروقة مقابل الخدمات الحقيقية للتأكد من أنها تعمل. غالبًا ما يتم التحقق من الصحة هذا تلقائيًا لاختبار مجموعات بيانات الاعتماد الكبيرة بسرعة وهدوء.

بمجرد التحقق من صحتها، يقوم المهاجمون بتسجيل الدخول باستخدام بيانات الاعتماد المسروقة. ونظرًا لنجاح المصادقة بشكل طبيعي، غالبًا ما تتعامل عناصر التحكم في الأمان مع هذا النشاط على أنه سلوك مستخدم موثوق به.

يتحرك المهاجمون أفقيًا أو يصلون إلى أنظمة إضافية أو ينشئون جلسات ورموز جديدة للاحتفاظ بالوصول. في هذه المرحلة، غالبًا ما تصبح سرقة بيانات الاعتماد نقطة الدخول لسرقة البيانات أو برامج الفدية أو الاختراق الأوسع.

تظهر سرقة بيانات الاعتماد في عدة أشكال، ولكن من الناحية العملية، يتم تحديدها من خلال التقنيات التي يستخدمها المهاجمون لالتقاط بيانات الاعتماد أو إساءة استخدامها بعد سرقتها. تستهدف هذه التقنيات كلاً من الأنظمة والأشخاص، وغالبًا ما يقوم المهاجمون بربط طرق متعددة لزيادة النجاح.

في هجمات التصيد الاحتيالي، يرسل المهاجمون رسائل بريد إلكتروني أو رسائل أو إشعارات تبدو مشروعة، مثل تنبيهات الأمان أو طلبات المستندات. تقود هذه الرسائل المستخدمين إلى صفحات تسجيل دخول مزيفة تشبه إلى حد كبير الخدمات الحقيقية. عند إدخال بيانات الاعتماد، يتم إرسالها مباشرة إلى المهاجم وإعادة استخدامها على الفور. تعمل هذه التقنية لأنها تستغل إجراءات المستخدم الروتينية والثقة في العلامات التجارية المألوفة.

تقوم البرامج الضارة المثبتة على الجهاز بسرقة بيانات الاعتماد عن طريق تسجيل ما يكتبه المستخدمون أو اعتراض بيانات تسجيل الدخول أثناء النشاط العادي. من خلال تسجيل المفاتيح، تسجل البرامج الضارة بصمت ضغطات المفاتيح عندما يقوم المستخدمون بإدخال أسماء المستخدمين وكلمات المرور في مواقع الويب الشرعية أو شبكات VPN أو تطبيقات المؤسسات. تلتقط بعض البرامج الضارة بيانات نموذج تسجيل الدخول قبل تشفيرها، مما يسمح بسرقة بيانات الاعتماد حتى في حالة عدم وجود مواقع ويب مشبوهة.

بالإضافة إلى التقاط بيانات الاعتماد أثناء تسجيل الدخول، تستخرج البرامج الضارة بيانات الاعتماد المخزنة بالفعل على النظام. يتضمن ذلك قواعد بيانات كلمات مرور المتصفح وبيانات اعتماد التطبيق المحفوظة ورموز المصادقة المخزنة مؤقتًا وملفات التكوين التي تحتوي على أسرار. غالبًا ما تعمل البرامج الضارة بهدوء في الخلفية لفترات طويلة، مما يؤدي إلى كشف حسابات متعددة من جهاز واحد مصاب دون ظهور علامات اختراق ملحوظة.

يأخذ المهاجمون أسماء المستخدمين وكلمات المرور من خروقات البيانات السابقة ويختبرونها تلقائيًا عبر خدمات مختلفة. نظرًا لأن العديد من المستخدمين يعيدون استخدام بيانات الاعتماد، فإن هذه التقنية تسمح للمهاجمين بالوصول دون التفاعل المباشر مع الضحايا.

يحاول رش كلمة المرور عددًا صغيرًا من كلمات المرور الشائعة الاستخدام عبر العديد من الحسابات لتجنب عناصر التحكم في القفل. تستهدف هجمات القوة الغاشمة حسابًا واحدًا مع العديد من محاولات كلمة المرور. يعتمد كلاهما على سياسات كلمات المرور الضعيفة والمراقبة غير الكافية.

يعترض المهاجمون الاتصالات بين المستخدمين والخدمات، غالبًا على شبكات غير آمنة أو مخترقة. أثناء هذا الاعتراض، يتم التقاط بيانات اعتماد تسجيل الدخول أو ملفات تعريف الارتباط الخاصة بالجلسة أو الرموز أثناء النقل، مما يتيح الوصول دون تنبيه المستخدم.

بدلاً من سرقة كلمات المرور، يقوم المهاجمون باختطاف الجلسات النشطة عن طريق التقاط ملفات تعريف الارتباط أو الرموز المميزة للمصادقة من المتصفحات أو الذاكرة. تسمح هذه الجلسات المسروقة بالوصول حتى بعد تغيير كلمات المرور ويمكنها تجاوز بعض حماية المصادقة متعددة العوامل.

يتم تجاوز المصادقة متعددة العوامل من خلال إجهاد الإشعارات الفورية أو هجمات ترحيل MFA أو خيارات الرجوع غير الآمنة. يستغل المهاجمون فجوات التنفيذ بدلاً من كسر آلية المصادقة نفسها.

يتلاعب المهاجمون بالأفراد من خلال المكالمات الهاتفية أو الرسائل أو انتحال الشخصية. يتم الضغط على الضحايا للكشف عن بيانات الاعتماد أو الموافقة على طلبات تسجيل الدخول أو إعادة تعيين الوصول. تنجح هذه التقنية لأنها تستغل الثقة والسلطة والإلحاح بدلاً من التكنولوجيا.

في الهجمات الحقيقية، نادرًا ما يتم استخدام هذه التقنيات بمفردها. قد يتم التقاط بيانات الاعتماد من خلال التصيد الاحتيالي، والتحقق من صحتها تلقائيًا، ثم إساءة استخدامها من خلال سرقة الجلسة أو تجاوز MFA، مما يجعل من الصعب اكتشاف اختراق الهوية.

توضح هذه الحوادث الواقعية كيف تسهل سرقة بيانات الاعتماد التسوية واسعة النطاق دون استغلال الثغرات الأمنية في البرامج.

قام المهاجمون أولاً بسرقة بيانات الاعتماد من بائع HVAC تابع لجهة خارجية متصل بـ الأهداف شبكة. وباستخدام بيانات الاعتماد الصالحة هذه، تمكنوا من الوصول إلى الأنظمة الداخلية واختراق بيئات نقاط البيع لاحقًا. كشف الاختراق عن بيانات الدفع لأكثر من 40 مليون عميل، مما يوضح كيف تتجاوز سرقة بيانات الاعتماد الدفاعات المحيطة من خلال الوصول الموثوق.

أعاد موظف واحد استخدام كلمة مرور تم الكشف عنها في خرق غير ذي صلة. استخدم المهاجمون بيانات الاعتماد المسروقة للوصول دروب بوكس الأنظمة الداخلية، مما أدى إلى الكشف عن أكثر من 68 مليون بيانات اعتماد للمستخدم. أظهر الحادث كيف تؤدي إعادة استخدام بيانات الاعتماد إلى تضخيم المخاطر بعد سنوات من السرقة الأولية.

حصل المهاجمون على بيانات اعتماد من مطور من خلال البرامج الضارة واستخدموها للوصول إلى مستودع GitHub الخاص. احتوى المستودع على مفاتيح الوصول السحابية، والتي سمحت للمهاجمين بالوصول إلى قواعد البيانات الداخلية على أوبر. بدأت هذه السلسلة بسرقة بيانات الاعتماد وتصاعدت إلى الوصول الكامل للبيانات.

هجوم رانسوم وير على خط أنابيب كولونيال تم إرجاعه إلى حساب VPN مخترق محمي بكلمة مرور فقط. سمحت بيانات الاعتماد المسروقة للمهاجمين بتسجيل الدخول عن بُعد، مما أدى إلى إيقاف توزيع الوقود عبر أجزاء من الولايات المتحدة. لم يكن هناك حاجة لاستغلال البرنامج.

استهدفت حملات التصيد الاحتيالي واسعة النطاق وإرهاق MFA مستخدمي المؤسسات وسرقة بيانات الاعتماد ورموز الجلسة. استخدم المهاجمون بيانات الاعتماد هذه للوصول إلى حسابات البريد الإلكتروني عبر مؤسسات متعددة باستخدام Exchange Online، مما أدى إلى سرقة البيانات واختراق البريد الإلكتروني للأعمال دون المساس بالبنية التحتية لـ Microsoft.

تتسبب سرقة بيانات الاعتماد في حدوث ضرر واسع النطاق لأن المهاجمين يمكنهم الوصول باستخدام هويات موثوقة. توضح العواقب أدناه النتائج الأكثر شيوعًا بعبارات بسيطة.

تظهر هذه العواقب أن سرقة أوراق الاعتماد نادرًا ما تكون حادثة بسيطة. يتدرج الضرر مع تعرض مستوى الوصول للخطر وغالبًا ما يؤدي إلى التعرض التنظيمي الكامل.

من الصعب اكتشاف سرقة بيانات الاعتماد لأن المهاجمين يسجلون الدخول باستخدام بيانات اعتماد صالحة. يعتمد الاكتشاف على تحديد النشاط الذي ينحرف عن السلوك العادي للمستخدم بمرور الوقت، بدلاً من الاعتماد على تنبيه واحد.

تحدث عمليات تسجيل الدخول في أوقات غير طبيعية، من مواقع غير مألوفة، أو من أجهزة لم تكن مرتبطة سابقًا بالمستخدم. تبرز هذه الانحرافات عند مقارنتها بأنماط تسجيل الدخول التاريخية.

يقوم الحساب بتسجيل الدخول من مواقع بعيدة جغرافيًا خلال فترة قصيرة. يشير هذا النمط إلى إعادة استخدام بيانات الاعتماد من مواقع مختلفة.

تشير محاولات المصادقة المتكررة عبر العديد من الحسابات أو الخدمات إلى حشو بيانات الاعتماد أو نشاط رش كلمة المرور.

تصل الحسابات إلى الأنظمة أو البيانات أو الوظائف الإدارية خارج دورها النموذجي. غالبًا ما يتبع هذا السلوك تسوية بيانات الاعتماد الناجحة.

تستمر الجلسات لفترة طويلة بشكل غير عادي، وتظهر من أجهزة متعددة في نفس الوقت، أو تظل نشطة بعد تغيير كلمة المرور. تشير هذه العلامات إلى جلسة أو سرقة رمزية.

تظهر أسماء المستخدمين وكلمات المرور في مقالب الاختراق أو المنتديات السرية أو مواقع اللصق العامة. يقلل التعرف المبكر من الوقت الذي يمكن فيه للمهاجمين إعادة استخدام بيانات الاعتماد.

يتم تغيير عناوين البريد الإلكتروني أو إعدادات MFA أو خيارات الاسترداد دون طلب المستخدم. تُستخدم هذه التغييرات بشكل شائع للحفاظ على وصول المهاجم.

يعتمد الاكتشاف الفعال على ربط مؤشرات متعددة عبر سلوك تسجيل الدخول ونشاط الجلسة وأنماط الوصول لتحديد سوء الاستخدام مبكرًا والحد من التأثير.

يتطلب منع سرقة بيانات الاعتماد تقليل كيفية كشف بيانات الاعتماد والحد مما يمكن أن يفعله المهاجمون في حالة سرقة بيانات الاعتماد. تجمع الوقاية الفعالة ضوابط الهوية القوية ووعي المستخدم والانضباط التنظيمي.

منع سرقة بيانات الاعتماد ليس عنصر تحكم واحد. تعمل المؤسسات على تقليل المخاطر من خلال الجمع بين قوة المصادقة والمراقبة المستمرة ووعي المستخدم والاستجابة السريعة، مما يجعل بيانات الاعتماد المسروقة أقل فعالية بكثير للمهاجمين.

تستهدف سرقة بيانات الاعتماد الهوية بدلاً من الأنظمة، مما يسمح للمهاجمين بالحصول على وصول موثوق دون استغلال الثغرات التقنية. وباستخدام بيانات اعتماد صالحة، يتجاوز المهاجمون ضوابط الأمان حسب التصميم، وهذا هو السبب في أن سرقة بيانات الاعتماد تظل واحدة من أكثر نقاط الدخول فعالية في الهجمات الإلكترونية الحديثة.

سرقة بيانات الاعتماد ليست أمرًا لا مفر منه. يمكن للمؤسسات تقليل المخاطر من خلال التعامل مع الهوية كحدود أمنية أساسية والجمع بين المصادقة القوية والمراقبة المستمرة ووعي المستخدم والاستجابة السريعة. عندما يعمل الاكتشاف والوقاية والاستجابة معًا، تفقد بيانات الاعتماد المسروقة قيمتها، وتصبح الهجمات القائمة على بيانات الاعتماد أقل فعالية بكثير.