🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تعمل الشبكات المحلية على أساس الثقة، حيث تفترض الأجهزة أن المعلومات المشتركة دقيقة وآمنة. هذا يجعل التواصل اليومي سريعًا وفعالًا، ولكنه يخلق أيضًا فرصًا لسوء المعاملة. يستغل انتحال ARP هذه الثقة من خلال إعادة توجيه حركة المرور دون اكتشافها، مما يسمح للمهاجمين على نفس الشبكة باعتراض الاتصال أو مراقبته أو معالجته بينما يبدو أن الأنظمة تعمل بشكل طبيعي.

هذا التهديد أكثر شيوعًا مما يدركه الكثيرون. وفقًا لمعهد SANS، تظل تقنيات man-in-the-middle (MITM)، وخاصة انتحال ARP، من بين أساليب الهجوم الأكثر شيوعًا على الشبكات المحلية غير الآمنة. هذه الهجمات شائعة بشكل خاص في بيئات Wi-Fi العامة وشبكات LAN الخاصة بالمؤسسات المسطحة حيث تكون عناصر التحكم في تجزئة الشبكة والتشفير والمصادقة ضعيفة أو غائبة.

هذا هو السبب في أن فهم كيفية عمل انتحال ARP وكيف يمكن منعه أمر ضروري لحماية حركة مرور الشبكة الداخلية من الاعتراض الصامت.

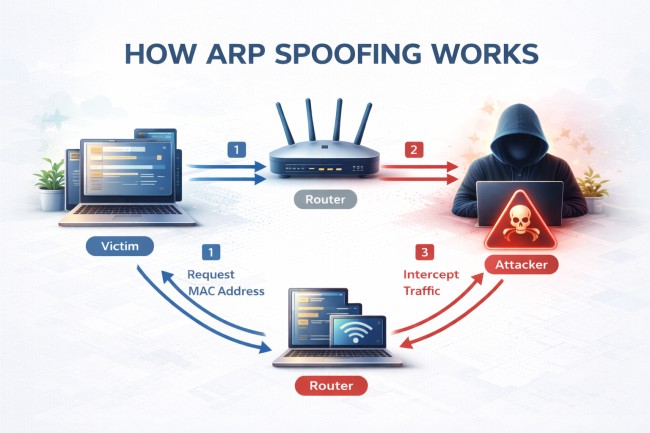

انتحال ARP هو هجوم قائم على الشبكة حيث يقوم المهاجم بإرسال رسائل بروتوكول تحليل العناوين (ARP) المزورة لتعيين عنوان MAC الخاص به إلى عنوان IP شرعي على شبكة محلية.

إنه يستغل نموذج الثقة المتأصل لـ ARP، حيث تقبل الأجهزة ردود ARP بدون مصادقة. يمكّن هذا السلوك المهاجم من ربط عنوان الجهاز الخاص به بعنوان IP لجهاز التوجيه أو الخادم أو نقطة النهاية.

بعد تغيير التعيين، يتم إعادة توجيه حركة مرور الشبكة من خلال جهاز المهاجم. يقوم المهاجم بالتقاط بيانات الاعتماد أو فحص الاتصالات أو تعديل البيانات المرسلة دون تنبيه المستخدمين.

من الناحية الأمنية، يمثل الانتحال انتحال الهوية المتعمد. في انتحال ARP، ينتحل المهاجم شخصية جهاز موثوق به من خلال المطالبة بعنوان IP الخاص به داخل نفس مقطع الشبكة.

بروتوكول تحليل العناوين (ARP) هو بروتوكول شبكة يربط عنوان IP بعنوان MAC فعلي على نفس شبكة المنطقة المحلية (LAN). يسمح هذا الاتصال للأجهزة بإرسال البيانات إلى وجهة الأجهزة الصحيحة.

هذا الاتصال مطلوب لأن الأجهزة ترسل البيانات باستخدام عناوين MAC وليس عناوين IP. فيما يلي كيفية عمل ARP:

لا يحتوي ARP على عملية تحقق مضمنة. تقبل الأجهزة تلقائيًا أي رد ARP وتقوم بتحديث جداول ARP الخاصة بها. هذا النقص في المصادقة يخلق الضعف الذي يستغله المهاجمون في انتحال ARP.

يعمل انتحال ARP من خلال معالجة إدخالات جدول ARP على شبكة محلية لإعادة توجيه حركة المرور عبر جهاز المهاجم بدلاً من الوجهة الشرعية.

أول، يحصل المهاجم على حق الوصول إلى نفس مقطع الشبكة المحلية مثل الأنظمة المستهدفة. يتيح الوصول إلى الشبكة هذا التبادل المباشر لرسائل ARP مع الأجهزة المتصلة.

الثانية، يقوم المهاجم بإرسال ردود ARP المزورة التي تربط عنوان MAC الخاص به بشكل خاطئ بعنوان IP لنظام موثوق به، مثل البوابة الافتراضية أو جهاز التوجيه. وتستغل استجابات ARP غير المرغوب فيها افتقار البروتوكول للمصادقة.

الثالثة، تقوم أجهزة الضحية بتحديث مخابئ ARP الخاصة بها باستخدام التعيين الاحتيالي من IP إلى Mac. يؤدي تعديل ذاكرة التخزين المؤقت هذا إلى قيام الأجهزة بإعادة توجيه حركة المرور إلى المهاجم بدلاً من المضيف المقصود.

الرابعة، تتدفق حركة المرور المعاد توجيهها عبر نظام المهاجم. يقوم المهاجم باعتراض بيانات الاعتماد أو فحص الاتصالات الحساسة أو تعديل البيانات المرسلة أو تعطيل الاتصال دون إنشاء تنبيهات مرئية.

أخيرا، يقوم المهاجم باستمرار بإعادة إرسال ردود ARP المزورة للحفاظ على التخطيط الضار. يمنع هذا الإرسال المستمر تحديثات ARP الشرعية ويحافظ على التحكم في حركة مرور الشبكة.

يتميز انتحال ARP بخصائص محددة تشرح سلوكه وحدوده ومخاطره على الشبكة. فيما يلي الخصائص الرئيسية:

لا يعمل انتحال ARP إلا على نفس الشبكة المحلية. يجب أن يكون المهاجم متصلاً بنفس شبكة LAN أو Wi-Fi مثل أجهزة الضحية.

انتحال ARP يستغل الثقة العمياء. تقبل الأجهزة ردود ARP دون التحقق، مما يسمح للمهاجمين بإرسال معلومات عنوان خاطئة.

يؤدي انتحال ARP إلى وضع المهاجم بين جهازين متصلين. تمر جميع البيانات عبر المهاجم قبل الوصول إلى الوجهة المقصودة.

لا يؤدي انتحال ARP عادةً إلى قطع الاتصالات. يستمر الاتصال بشكل طبيعي، مما يجعل من الصعب على المستخدمين ملاحظة الهجوم.

يؤدي انتحال ARP إلى تغيير الإدخالات المخزنة في جداول ARP. هذه الإدخالات مؤقتة، ولهذا السبب يجب على المهاجمين الاستمرار في إرسال ردود مزيفة.

لا يعمل انتحال ARP إلا عندما يظل المهاجم نشطًا على الشبكة. وفي حالة توقف المهاجم عن إرسال رسائل ARP المزورة، تقوم الأجهزة في النهاية بتصحيح جداول ARP الخاصة بها.

لا يؤدي انتحال ARP إلى تثبيت البرامج أو تغيير الملفات. يعمل الهجوم بالكامل من خلال إعادة توجيه حركة مرور الشبكة بدلاً من تغيير الأجهزة نفسها.

عادةً ما يتم تجميع هجمات انتحال ARP حسب كيفية استخدام المهاجمين لحركة مرور الشبكة المعاد توجيهها. فيما يلي الأنواع الرئيسية من انتحال ARP:

هذا هو النوع الأكثر شيوعًا من انتحال ARP. يضع المهاجم جهازه بين نظامي اتصال، مثل المستخدم وجهاز التوجيه. تمر جميع حركة المرور عبر المهاجم، مما يسمح له بقراءة البيانات أو التقاطها أو تعديلها بينما يبدو الاتصال طبيعيًا.

في هذا النوع، يستخدم المهاجم انتحال ARP لتعطيل اتصال الشبكة. من خلال إرسال معلومات عنوان غير صحيحة، يمنع المهاجم الأجهزة من الوصول إلى الوجهة الصحيحة. يؤدي هذا إلى فقدان الاتصال أو انقطاع الجلسات أو انقطاع الشبكة بالكامل.

يركز هذا النوع على تولي جلسات الشبكة النشطة. من خلال اعتراض حركة المرور، يلتقط المهاجم معرفات الجلسة ويكتسب الوصول إلى الحسابات أو الخدمات دون تسجيل الدخول مباشرة. يسمح هذا بالوصول غير المصرح به باستخدام جلسة موجودة.

يكمن الاختلاف الرئيسي بين انتحال ARP والتسمم بـ ARP في العمل مقابل النتيجة. انتحال ARP هو إجراء المهاجم المتمثل في إرسال رسائل ARP مزيفة. تسمم ARP هو الحالة التي تنشأ عندما تقوم الأجهزة بتخزين معلومات العنوان غير الصحيحة بسبب هذه الرسائل.

في الاستخدام الواقعي، غالبًا ما تظهر هذه المصطلحات معًا. قد تستخدم أدوات الأمان والمقالات «تسمم ARP» لوصف حالة الشبكة التالفة، بينما يصف «انتحال ARP» كيفية تسبب المهاجم في حدوث ذلك. يشير كلاهما إلى نفس عملية الهجوم ولكن من وجهات نظر مختلفة.

بعبارات بسيطة، يصف انتحال ARP ما يفعله المهاجم. يصف تسمم ARP ما يحدث للشبكة. فيما يلي جدول المقارنة لفهم أفضل:

تُظهر هذه الحوادث الحقيقية كيف ينجح انتحال ARP على الشبكات المحلية الموثوقة ويؤدي إلى تعرض البيانات أو انقطاع الخدمة.

في العديد من الحالات الموثقة منذ عام 2018، استخدم المهاجمون على شبكات Wi-Fi العامة أدوات انتحال ARP مثل Ettercap لانتحال شخصية أجهزة التوجيه. كان الضحايا من مستخدمي المقاهي والمطارات والفنادق الذين يتشاركون نفس الشبكة. تأثر العشرات من المستخدمين على نقطة اتصال واحدة في وقت واحد. اعترض المهاجمون بيانات اعتماد تسجيل الدخول ورسائل البريد الإلكتروني وجلسات التصفح، مما أدى إلى عمليات الاستحواذ على الحساب وفقدان الخصوصية.

في عام 2019، قام مهاجم داخلي داخل شبكة مكاتب الشركة بإجراء انتحال ARP لانتحال شخصية البوابة الافتراضية. باستخدام أدوات انتحال الشبكة المتاحة مجانًا، أعاد المهاجم توجيه حركة المرور من أجهزة متعددة للموظفين. تعرضت المؤسسة لسرقة بيانات الاعتماد والوصول غير المصرح به إلى الأنظمة الداخلية، مما أدى إلى إعادة تعيين كلمة المرور وإعادة تكوين الشبكة عبر الأقسام.

في عام 2020، أطلق طالب على شبكة LAN بالجامعة هجوم انتحال ARP لمراقبة حركة المرور بين أجهزة الطلاب وخوادم الحرم الجامعي. تم الكشف عن مئات المستخدمين المتصلين بنفس الشبكة الفرعية. سمح الهجوم باعتراض الجلسة ومراقبة البيانات، مما أدى إلى إغلاق مؤقت للشبكة وضوابط وصول أكثر صرامة في جميع أنحاء الحرم الجامعي.

في عام 2021، تعرضت إحدى الشركات الصغيرة لانقطاعات متكررة في الشبكة بسبب انتحال ARP. أرسل مهاجم على نفس الشبكة المحلية ردود ARP مزورة لحظر الاتصال بين الأجهزة وجهاز التوجيه. فقدت الشركة الوصول إلى الإنترنت لعدة ساعات، مما أدى إلى تعطيل العمليات ومعاملات العملاء.

يتم اكتشاف انتحال ARP من خلال مراقبة سلوك الشبكة المباشرة وتحديد تعيينات العناوين غير الصحيحة التي يجب ألا تكون موجودة. نظرًا لأن الهجوم يعمل بصمت، فإن الاكتشاف يركز على التغييرات في الوقت الفعلي بدلاً من تلف النظام المرئي.

يأتي الاكتشاف الموثوق من الجمع بين الإشارات. عندما يتغير جدول ARP وتظهر التعيينات المكررة ومسارات حركة المرور غير الطبيعية معًا، يتم تأكيد انتحال ARP.

يتم منع انتحال ARP عن طريق إضافة عمليات تحقق إلى حركة مرور ARP والتحكم في من يمكنه الانضمام إلى الشبكة وحماية البيانات حتى في حالة اعتراض حركة المرور.

يُعد فحص ARP الديناميكي إحدى ميزات المحول التي تحظر رسائل ARP المزيفة قبل وصولها إلى الأجهزة. يقوم المحول بفحص كل رد ARP والتحقق مما إذا كان عنوان IP وعنوان MAC يتطابقان مع سجل موثوق به. عندما يكون التعيين خاطئًا، يقوم المحول بإسقاط الحزمة. هذا يمنع المهاجمين من تسميم جداول ARP لأن ردود ARP المزورة الخاصة بهم لا يتم قبولها أبدًا من قبل الأجهزة الأخرى.

يعد التطفل على DHCP إحدى ميزات المحول التي تراقب حركة مرور DHCP وتقوم بإنشاء قائمة موثوقة بالجهاز الذي يمتلك عنوان IP. يقوم المحول بتسجيل تعيينات IP إلى Mac الحقيقية التي يراها من خادم DHCP الشرعي.

يصبح هذا السجل مرجعًا موثوقًا به للحماية الأخرى، وخاصة فحص ARP الديناميكي. عندما يتم تمكين تجسس DHCP، يصبح من الصعب على المهاجمين التظاهر بأنهم يمتلكون عنوان IP لشخص آخر لأن الشبكة لديها مصدر موثوق للحقيقة.

إدخالات ARP الثابتة عبارة عن تعيينات يدوية من IP إلى Mac يتم تعيينها على الأجهزة المهمة، مثل الخوادم والبوابات وأجهزة الشبكة. ونظرًا لأن هذه الإدخالات لا تتغير تلقائيًا، لا يمكن لردود ARP المزورة الكتابة فوقها. يعمل ARP الثابت بشكل أفضل للأنظمة الهامة ذات العناوين الثابتة لأنه يتطلب الصيانة عند تغيير الأجهزة.

تقسم تجزئة الشبكة شبكة كبيرة واحدة إلى مناطق أصغر ومنفصلة. تحدد التجزئة المدى الذي يمكن للمهاجم الوصول إليه بعد الانضمام إلى الشبكة. إذا قام أحد المهاجمين بخداع ARP داخل مقطع واحد، فيمكنه التأثير فقط على الأجهزة الموجودة في هذا المقطع، وليس على المؤسسة بأكملها. هذا يقلل من نطاق الانفجار ويبقي الأنظمة الهامة بعيدة عن شبكات المستخدمين المحفوفة بالمخاطر.

يحمي التشفير محتوى حركة مرور الشبكة، حتى إذا قام المهاجم بإعادة توجيهها. عندما يعتمد المستخدمون على HTTPS وبروتوكولات البريد الإلكتروني الآمنة واتصالات VPN، تصبح حركة المرور المعترضة غير قابلة للقراءة. يقلل التشفير من سرقة بيانات الاعتماد والتعرض للبيانات لأن المهاجمين يرون البيانات المجمعة بدلاً من كلمات المرور أو الرموز المميزة للجلسة أو المعلومات الخاصة.

يتحكم أمان المنفذ في الأجهزة المسموح لها بالاتصال بمنفذ المحول. يمكن أن يحد من عدد عناوين MAC على المنفذ أو يقفل المنفذ على أجهزة معتمدة محددة. يؤدي هذا إلى حظر العديد من محاولات انتحال ARP لأن المهاجم لا يمكنه الانضمام إلى الشبكة بسهولة في المقام الأول. عند اتصال جهاز غير معروف، يمكن للمنفذ إيقاف حركة المرور أو تقييدها تلقائيًا.

تراقب المراقبة المستمرة نشاط ARP وأنماط حركة المرور في الوقت الفعلي. تقوم أنظمة المراقبة بالتنبيه عندما ترى ردود ARP غير العادية أو تغييرات ARP المتكررة أو تعيينات IP إلى Mac المكررة. تسمح التنبيهات المبكرة للفرق بعزل الجهاز المهاجم بسرعة، قبل اعتراض كميات كبيرة من حركة المرور.

يؤدي تعطيل الخدمات غير المستخدمة إلى تقليل التعرض غير الضروري على الشبكة. على الرغم من أن هذا لا يغير سلوك ARP بشكل مباشر، إلا أنه يقلل من فرص حصول المهاجمين على موطئ قدم على الشبكة المحلية في المقام الأول. يقلل عدد الخدمات المكشوفة وعدد أقل من المسارات المفتوحة من الفرص الإجمالية لسوء الاستخدام.

يستغل انتحال ARP نقطة ضعف أساسية في كيفية ثقة الشبكات المحلية بمعلومات العنوان. ومن خلال إرسال رسائل ARP كاذبة، يمكن للمهاجمين وضع أنفسهم بهدوء بين الأجهزة والتحكم في كيفية انتقال البيانات عبر الشبكة. هذا يجعل انتحال ARP خطيرًا بشكل خاص في البيئات المشتركة أو غير الآمنة حيث يتم افتراض الثقة.

يمكن للمؤسسات تقليل هذه المخاطر من خلال تعزيز ضوابط الشبكة وإزالة الثقة العمياء. يؤدي التحقق من تعيينات العناوين وتحديد الأشخاص الذين يمكنهم الاتصال بالشبكة وتشفير حركة المرور معًا إلى إغلاق الفجوات التي يعتمد عليها انتحال ARP.