🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

فحص المنفذ هو طريقة تستخدم لفهم كيفية استجابة منافذ شبكة النظام عندما تتلقى محاولات الاتصال. تساعد الاستجابات في تحديد ما إذا كان كل منفذ مفتوحًا أو مغلقًا أو تمت تصفيته بواسطة عناصر التحكم في الأمان.

ونظرًا لأن كل منفذ مرتبط بخدمة معينة، فإن المسح يكشف الوظائف التي يوفرها النظام للشبكة الخارجية. يمكن أن تتراوح هذه الاكتشافات من خدمات الويب وخوادم البريد الإلكتروني إلى أدوات الوصول عن بُعد أو الخدمات غير المستخدمة التي تُترك مكشوفة عن طريق الخطأ.

يظل فحص المنافذ جزءًا أساسيًا من تقييم الأمان لأنه يوفر رؤية لكيفية تواصل الأنظمة مع العالم. عندما يتم إجراؤه بشكل صحيح، فإنه يساعد في تحديد التعرض غير الضروري قبل أن يكتشفه شخص آخر.

يتم استخدام عمليات فحص المنافذ لأنها تكشف ما يعرضه النظام فعليًا للعالم الخارجي، وليس ما يفترض المسؤولون أنه مكشوف.

يعمل فحص المنافذ عن طريق إرسال محاولات اتصال مضبوطة إلى منافذ محددة وتحليل كيفية استجابة النظام. تكشف ردود الفعل هذه ما إذا كان المنفذ مفتوحًا ومستمعًا أو مغلقًا أو تمت تصفيته بواسطة أدوات أمان الشبكة.

ومع تقدم الفحص، تُظهر الاستجابات أيضًا ما إذا كانت هناك أجهزة تقوم بتصفية حركة المرور بهدوء على طول المسار. هذا يجعل من الممكن تحديد جدران الحماية أو عناصر التحكم الوسيطة دون الوصول إلى الخدمات التي تقف وراءها.

تتراوح أرقام المنافذ من 0 إلى 65,535، ويؤدي فحصها إلى تكوين صورة واضحة لتعرض النظام. قد تشير المنافذ المفتوحة أو غير المتوقعة إلى التكوينات الخاطئة أو الخدمات القديمة التي تتطلب الانتباه.

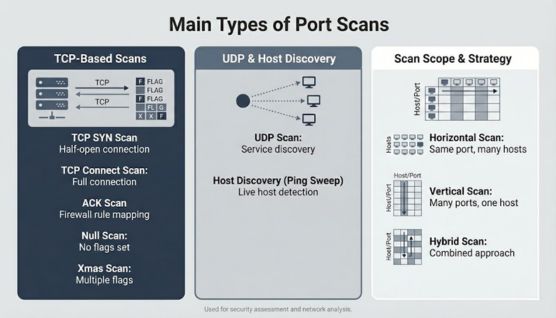

يمكن إجراء فحص المنافذ بعدة طرق، وتساعد كل طريقة في الكشف عن الخصائص المختلفة لسلوك شبكة النظام.

يرسل فحص SYN طلب المصافحة الأولي لمعرفة كيفية تفاعل النظام دون إكمال الاتصال. يمتزج هذا التبادل الجزئي مع حركة المرور العادية ويجعل من الصعب اكتشاف الفحص.

يُكمل فحص الاتصال عملية المصافحة بالكامل، مما يجعلها واضحة وموثوقة للغاية. ومع ذلك، يظهر نشاطها عادةً في السجلات، مما يجعلها أكثر وضوحًا.

يقوم فحص UDP بإرسال مخططات البيانات إلى منافذ محددة وينتظر رسائل الخطأ أو الصمت لتحديد حالة المنفذ. هذا النهج أبطأ وأحيانًا أقل قابلية للتنبؤ به لأن UDP يفتقر إلى المصافحة الرسمية.

يركز فحص ACK على كيفية تعامل جدران الحماية مع الحزم غير المتوقعة بدلاً من تحديد المنافذ المفتوحة مباشرةً. يكشف عن المنافذ التي تتم تصفيتها وكيف تتصرف هذه الفلاتر.

يقوم فحص FIN بإرسال الحزم بعلامة FIN فقط، مما يدفع بعض الأنظمة إلى الكشف عن المعلومات دون قصد. تميل الأجهزة القديمة أو التي تم تكوينها بشكل خاطئ إلى الاستجابة بشكل غير متسق لحركة المرور هذه.

يقوم الفحص الفارغ بإرسال الحزم دون أي علامات، مما يجبر النظام على تفسير طلب يفتقر إلى البنية التقليدية. يمكن أن يكشف هذا الغموض التفاصيل التي تفشل آليات التصفية الأساسية في التعامل معها بشكل صحيح.

يستخدم فحص Xmas علامات حزم متعددة في وقت واحد لإنشاء نمط بارز على الشبكة. يمكن للأنظمة التي تستجيب بشكل مختلف لهذه الحزم غير العادية الكشف عن سلوك المنفذ دون قصد.

تساعد عملية مسح ping في تحديد المضيفين النشطين على الشبكة قبل إجراء عمليات مسح أعمق. يعمل عن طريق إرسال طلبات الارتداد وتسجيل الأجهزة التي تستجيب.

تقوم عمليات الفحص الأفقية باختبار منفذ واحد عبر مضيفين متعددين للكشف عن نقاط الضعف الواسعة الانتشار. تستكشف عمليات المسح الرأسية العديد من المنافذ على مضيف واحد، بينما تجمع عمليات المسح المختلطة بين الطريقتين لرسم خرائط أوسع.

توفر عمليات فحص المنافذ للمهاجمين معلومات مهمة حول كيفية تكوين النظام وأين توجد نقاط ضعف محتملة. تساعدهم هذه الرؤية على تشكيل استراتيجيتهم قبل محاولة أي تدخل أعمق.

تعرض المنافذ المفتوحة خدمات مثل HTTP أو SSH أو SMB أو RDP، ويمكن أن تصبح كل منها نقطة دخول. يبحث المهاجمون عن خدمات قديمة أو غير ضرورية لأنها أسهل في الاستغلال.

تكشف بعض الخدمات عن إصدارات البرامج أو تفاصيل الشعار عند فحصها، مما يساعد المهاجمين على مطابقتها مع نقاط الضعف المعروفة. غالبًا ما توجه هذه المعلومات الخطوة التالية في سلسلة الهجوم.

يكشف المسح عبر المنافذ والأنظمة المتعددة عن كيفية تنظيم الشبكة ومكان تجمع نقاط الدخول. يساعد هذا التعيين المهاجمين على تحديد الأنظمة التي يجب استهدافها أولاً وكيفية التنقل بمجرد الدخول.

فحص المنافذ بحد ذاته ليس ضارًا، ولكن الغرض منه غالبًا ما يحدد مستوى المخاطر التي يقدمها. ما يبدأ كمسبار بسيط يمكن أن يصبح بسرعة جزءًا من تسلسل هجوم أكبر.

يمكن أن ينتهك المسح غير المصرح به القوانين لأنه يختبر حدود النظام المحمي. تنظر العديد من الولايات القضائية إلى ذلك على أنه محاولة للوصول بغض النظر عما إذا كان الاستغلال يحدث أم لا.

يكشف الفحص غير المراقب عن الأنظمة التي يمكن الوصول إليها والخدمات التي قد تكون عرضة للخطر. تتيح هذه المعلومات للمهاجمين تحديد أسهل الأهداف بدقة.

تسمح عمليات الفحص المعتمدة للمؤسسات بالكشف عن نقاط الضعف قبل أن يعثر عليها المهاجمون الحقيقيون. توفر هذه التقييمات الخاضعة للرقابة رؤية قيمة دون إدخال مخاطر غير ضرورية.

يتطلب اكتشاف عمليات فحص المنافذ فهمًا واضحًا لأنماط حركة المرور العادية والقدرة على التعرف على النشاط غير المعتاد. غالبًا ما تكون الارتفاعات المفاجئة في محاولات الاتصال عبر منافذ متعددة علامات مبكرة للاستطلاع.

تتعقب جدران الحماية محاولات الاتصال الواردة وتضع علامات على الأنماط التي تشير إلى المسح. تساعد مراجعة هذه السجلات بانتظام في تحديد الفحص قبل تصعيده.

تستخدم أنظمة كشف التسلل والوقاية التوقيعات لتحديد سلوكيات المسح المعروفة. عند اكتشافها، يمكن لهذه الأنظمة إنشاء تنبيهات أو حظر المصادر المشبوهة تلقائيًا.

يقوم SIEM بتجميع السجلات من أجهزة مختلفة وربطها للكشف عن نشاط المسح الذي قد يمر دون أن يلاحظه أحد بشكل فردي. تساعد هذه الرؤية الواسعة المحللين على تحديد الأنماط عبر البيئة بأكملها.

تركز الأدوات السلوكية على سلوك حركة المرور بدلاً من ما تحتويه. هذا الأسلوب يجعله فعالًا للكشف عن عمليات المسح الخفية التي تحاكي الاتصال العادي.

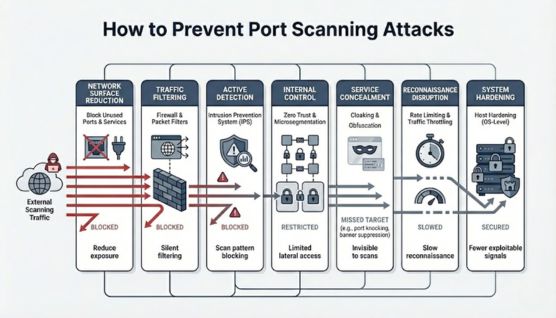

يتطلب منع عمليات فحص المنافذ الحد مما يمكن أن يتعلمه الغرباء وتقليل عدد الخدمات المكشوفة. سطح الشبكة الذي يتم التحكم فيه جيدًا يجعل الاستطلاع أقل فعالية بكثير.

يؤدي إغلاق المنافذ غير الضرورية إلى القضاء على الأهداف السهلة للمهاجمين. هذا يقلل من كمية المعلومات التي يمكن للمسح الكشف عنها.

تساعد قواعد جدار الحماية التي تم ضبطها بدقة في إدارة حركة المرور غير المرغوب فيها وتقليل الرؤية في سلوك النظام. تضمن التصفية الفعالة أن الماسحات الضوئية تتلقى أقل قدر ممكن من المعلومات.

تحدد أدوات IPS أنماط المسح وتستجيب عن طريق حظر حركة المرور المشبوهة أو خنقها. يساعد رد الفعل هذا في الوقت الفعلي على إيقاف الاستطلاع مبكرًا.

يحد Zero Trust من الحركة داخل الشبكة ويضيق ما يمكن لكل نظام الوصول إليه. تضيف التجزئة الدقيقة طبقة أخرى من التحكم عن طريق عزل الخدمات الحساسة.

تعمل تقنيات مثل طرق المنافذ على إخفاء الخدمات خلف المشغلات المتعمدة. هذا يبقيها غير مرئية حتى يقوم مستخدم شرعي بتنشيطها.

يؤدي تقييد سرعة الطلبات الواردة إلى تعطيل محاولات المسح عالية السرعة. من السهل اكتشاف عمليات المسح البطيئة وأقل فائدة للمهاجمين.

يؤدي تعطيل الخدمات غير الضرورية وتطبيق التحديثات إلى تقليل مخاطر الاستغلال. يوفر النظام المتصلب أدلة أقل أثناء الفحص.

تختلف أدوات فحص المنافذ من حيث السرعة والعمق ونوع الرؤى التي تقدمها. تختار فرق الأمان الأدوات بناءً على نطاق وتعقيد احتياجات التقييم الخاصة بها.

يظل Nmap هو ماسح المنافذ الأكثر استخدامًا لأنه يدعم نطاقًا واسعًا من التقنيات ويوفر مخرجات مفصلة. إنه عنصر أساسي في كل من عمليات تدقيق الأمان ومهام اكتشاف الشبكة.

تتخصص Masscan في المسح عالي السرعة الذي يمكنه تغطية مساحات العناوين الكبيرة بسرعة. أدائها يجعلها ذات قيمة لتحليل التعرض لمنطقة واسعة.

تجمع هذه الأدوات بين المسح وتقييم الثغرات الأمنية لتوفير سياق إضافي. تساعد الإسناد التبادلي لنتائج المنافذ ذات نقاط الضعف المعروفة في تحديد أولويات المعالجة.

تم تصميم Zmap للبحث على نطاق الإنترنت ويستخدم فحص الحزمة الواحدة لزيادة الكفاءة. إنها تتفوق في تحديد الاتجاهات عبر الشبكات الواسعة.

يتضمن التخفيف من مخاطر فحص المنافذ تقليل كمية المعلومات التي يمكن للمهاجمين جمعها وتعزيز إدارة التعرض الشاملة. يساعد النهج المنضبط المنظمات على البقاء في صدارة محاولات الاستطلاع.

تساعد المراقبة المتسقة على اكتشاف الأنماط المشبوهة قبل تصعيدها. تضيف مراجعة السجل المنتظمة السياق المطلوب لتحديد الاستطلاع المبكر.

تكتشف عمليات التدقيق المتكررة المنافذ المفتوحة غير الضرورية والخدمات القديمة. تؤدي إزالة هذه التعرضات إلى تقليل احتمالية المسح الناجح.

يحدد التقسيم المدى الذي يمكن أن يصل إليه الفحص ويحتوي على تأثيره. توفر المناطق الأصغر عددًا أقل من الأهداف المرئية من الخارج.

غالبًا ما تعرض البيئات السحابية وإعدادات الوصول عن بُعد المنافذ عن غير قصد. تساعد المراجعات المنتظمة على ضمان عدم قيام هذه التكوينات بتوسيع سطح الهجوم.

تدمج CloudSek فحص المنافذ في جهودها الأوسع لرسم خريطة لسطح الهجوم الخارجي للمؤسسة وتأمينه. تقوم منصة BeVigil Enterprise الخاصة بها بإجراء عمليات مسح مستمرة عبر IPv4 و IPv6 للكشف عن المنافذ والخدمات التي يمكن الوصول إليها للجمهور.

يقوم Network Scanner الخاص بالمنصة بإنشاء مخزون كامل من الأصول الخارجية، بما في ذلك المجالات والنطاقات الفرعية والأنظمة التي تواجه الإنترنت. بمجرد تعيينه، فإنه يسلط الضوء على المنافذ المفتوحة والتكوينات الخاطئة والخدمات المكشوفة التي تزيد من مخاطر الوصول غير المصرح به.

يوفر CloudSek أيضًا إرشادات علاجية واضحة حتى تعرف فرق الأمان بالضبط أين تركز جهودها. من خلال الجمع بين الاكتشاف الآلي والرؤية القابلة للتنفيذ، تساعد المنصة على تقليل النقاط العمياء وتعزيز الدفاعات المحيطة.