🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الهجوم السلبي هو طريقة للأمن السيبراني حيث يقوم الفاعلون غير المصرح لهم بمراقبة تدفقات البيانات أو نشاط النظام دون تغيير البيئة المستهدفة. يركز الغرض على الحصول على المعلومات بدلاً من التعطيل أو التلاعب أو التحكم.

تحدث الملاحظة عادةً عبر مسارات الاتصال حيث تنتقل البيانات بين الأنظمة أو المستخدمين. ولا تزال الاستمرارية التشغيلية سليمة، مما يسمح للمراقبة بالاندماج في النشاط العادي دون إثارة شكوك فورية.

يحدد التعرض للمعلومات الحساسة المخاطر الأساسية المرتبطة بالهجمات السلبية بدلاً من تلف النظام المباشر. يصبح الاكتشاف صعبًا بسبب غياب التعديل، مما يعزز أهمية حماية سرية البيانات على مستوى الإرسال.

تعمل الهجمات السلبية عن طريق وضع المهاجم في مكان يمكن فيه ملاحظة البيانات أثناء انتقالها بين الأطراف المتواصلة. يتم الوصول إلى مسارات الاتصال أو قنوات الإرسال أو وسائط البث دون التفاعل مع المصدر أو الوجهة.

تركز مراقبة البيانات على التقاط الإشارات أو الحزم أو أنماط الاتصال أثناء الإرسال بدلاً من الوصول إلى الأنظمة المخزنة. يحدث الاعتراض بصمت، مما يضمن وصول البيانات الأصلية إلى وجهتها دون انقطاع أو تغيير.

تتيح المراقبة طويلة المدى للمهاجمين إنشاء ملف تعريف معلومات بناءً على البيانات المجمعة أو سلوك الاتصال. يسمح غياب التداخل للنشاط بالاستمرار دون أن يلاحظه أحد، مما يزيد من مخاطر التعرض مع ملاحظة المزيد من البيانات بمرور الوقت.

يمكن تصنيف الهجمات السلبية في فئات بناءً على كيفية ملاحظة المعلومات أو استنتاجها أثناء الإرسال. تمثل هذه التصنيفات طرق المراقبة الأكثر شيوعًا بدلاً من قائمة شاملة لجميع الاختلافات المحتملة.

تتضمن هجمات التنصت الاستماع إلى الاتصالات عند حدوثها عبر القنوات السلكية أو اللاسلكية. يعتمد التعرض للمعلومات على حساسية البيانات المعترضة ومستوى الحماية المطبق أثناء الإرسال.

تركز هجمات تحليل حركة المرور على أنماط الاتصال بدلاً من المحتوى، مثل التوقيت والتردد وحجم البيانات. غالبًا ما يمكن استنتاج السلوك التشغيلي حتى عندما تظل الرسائل مشفرة.

يلتقط استنشاق الحزم حزم البيانات التي تنتقل عبر الشبكة دون مقاطعة التسليم. قد تتعرض المعلومات القابلة للقراءة من حركة المرور غير المشفرة، بينما لا تزال الحزم المشفرة تكشف عن البيانات الوصفية.

تستهدف المراقبة اللاسلكية الاتصالات القائمة على الراديو، بما في ذلك Wi-Fi أو إشارات البث الأخرى. تعمل البيئات اللاسلكية المفتوحة أو ذات الأمان الضعيف على زيادة رؤية البيانات المرسلة.

تعتمد مراقبة القناة الجانبية على تسرب المعلومات غير المباشر، مثل اختلافات التوقيت أو خصائص الإشارة. يحدث الاستدلال دون الوصول إلى محتوى البيانات الفعلي أو الأنظمة مباشرة.

تختلف الهجمات السلبية والنشطة بشكل أساسي فيما إذا كان المهاجم يراقب المعلومات فقط أو يغير الأنظمة أو البيانات أو العمليات بشكل نشط.

يصعب اكتشاف الهجمات السلبية لأن الملاحظة تحدث دون تغيير سلوك النظام أو البيانات أو عمليات الشبكة.

تعتمد عناصر التحكم في الأمان بشكل عام على اكتشاف التغييرات مثل الوصول غير المصرح به أو تعديلات الملفات أو تحديثات التكوين. يؤدي غياب التعديل إلى إزالة هذه المؤشرات، مما يسمح لنشاط المراقبة بالبقاء دون أن يلاحظه أحد.

تنتقل البيانات الملتقطة جنبًا إلى جنب مع الاتصالات الشرعية دون انقطاع أو تأخير. يمتزج نشاط المراقبة مع أنماط حركة المرور الروتينية، مما يجعل من الصعب التمييز بين النوايا الخبيثة.

تركز أنظمة كشف التسلل على الحالات الشاذة بدلاً من المراقبة الصامتة. توفر المراقبة السلبية بعض الإشارات القابلة للقياس للأدوات الآلية للإبلاغ أو التحقيق.

يمكن أن يحدث جمع البيانات على المدى الطويل دون تشغيل التنبيهات أو الأخطاء. يزيد التعرض المطول من حجم المعلومات التي تم جمعها مع الحفاظ على الخفاء التشغيلي.

غالبًا ما تخفي الاتصالات المشفرة المحتوى ولكن ليس نشاط المراقبة. قد يؤدي وجود التشفير إلى تقليل الرؤية في النية بدلاً من القضاء على المراقبة السلبية تمامًا.

الحد الأدنى من استخدام الموارد يمنع التدهور الملحوظ في الأداء. يؤدي عدم وجود إجهاد في النظام إلى إزالة المؤشرات الثانوية التي قد تشير إلى نشاط مشبوه.

تظهر الهجمات السلبية عادةً في البيئات الرقمية اليومية حيث يتم نقل البيانات أو بثها أو مشاركتها دون تفاعل مباشر من النظام.

تسمح شبكات Wi-Fi العامة غير الآمنة للمهاجمين بمراقبة البيانات المرسلة بين الأجهزة المتصلة. يمكن الكشف عن المعلومات الحساسة عندما تفتقر حركة المرور إلى الحماية الكافية.

تبث الاتصالات اللاسلكية إشارات يمكن مراقبتها داخل النطاق. تعمل الإعدادات اللاسلكية غير المؤمنة بشكل جيد على زيادة رؤية البيانات المرسلة.

يمكن إساءة استخدام نقاط مراقبة الشبكة الداخلية أو الخارجية للمراقبة غير المصرح بها. يمكن فحص تدفقات البيانات دون التأثير على أداء النظام أو توفره.

يمكن ملاحظة البيانات الوصفية للاتصالات مثل التوقيت والتردد والحجم دون الوصول إلى المحتوى. غالبًا ما تظهر الأنماط السلوكية من الملاحظة المطولة.

تعتمد الأنظمة القديمة بشكل متكرر على البروتوكولات القديمة أو غير المشفرة. يصبح من السهل مراقبة البيانات المنقولة عبر هذه البيئات بشكل سلبي.

تعمل بيئات الشبكة السحابية أو المشتركة على زيادة أسطح التعرض للبيانات المرسلة. ترتفع مخاطر المراقبة عندما يعتمد العديد من المستخدمين على نفس البنية التحتية الأساسية.

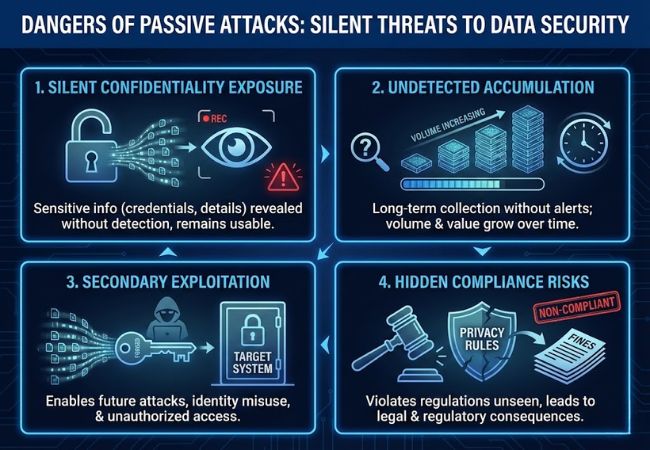

تهدد الهجمات السلبية أمن البيانات لأن المعلومات الحساسة يمكن كشفها باستمرار دون اكتشاف أو تعطيل تشغيلي. يسمح الوصول الصامت بزيادة مخاطر السرية بمرور الوقت بينما تبدو الأنظمة غير متأثرة.

تؤثر المراقبة غير المصرح بها بشكل مباشر على سرية البيانات من خلال الكشف عن الاتصالات أو بيانات الاعتماد أو التفاصيل التشغيلية الحساسة. غالبًا ما تظل المعلومات التي يتم جمعها بشكل سلبي قابلة للاستخدام لفترة طويلة بعد الاعتراض.

يتيح عدم وجود تأثير مرئي جمع البيانات على المدى الطويل دون تشغيل التنبيهات. يزيد التعرض الممتد من الحجم والقيمة الاستراتيجية للمعلومات التي يتم اعتراضها.

يمكن أن تدعم البيانات التي تمت ملاحظتها إساءة استخدام الهوية أو الوصول غير المصرح به أو المزيد من الهجمات المستهدفة. غالبًا ما تكون المعلومات الاستخبارية التي يتم جمعها بشكل سلبي بمثابة أساس للحوادث الأمنية المستقبلية.

يمكن أن يؤدي التعرض للبيانات المخفية إلى انتهاك متطلبات الخصوصية وحماية البيانات حتى بدون انقطاع الخدمة. قد تظهر العواقب التنظيمية والقانونية بمجرد تحديد الخرق.

يتطلب الحد من مخاطر الهجمات السلبية الحد من رؤية البيانات أثناء الإرسال وتعزيز ضوابط السرية عبر مسارات الاتصال.

يحمي التشفير المعلومات أثناء النقل من خلال جعل البيانات المعترضة غير قابلة للقراءة. تعمل بروتوكولات التشفير القوية على تقليل قيمة الاتصالات المرصودة حتى عند حدوث المراقبة.

يقلل استخدام معايير الاتصال الآمن من التعرض عبر الشبكات والتطبيقات. يضمن التكوين الصحيح للبروتوكول تبادل البيانات اتباع الممارسات التي تركز على السرية.

يحد التقسيم من المدى الذي يمكن أن تنتقل إليه البيانات المرصودة داخل البيئة. يؤدي عزل الأنظمة الحساسة إلى تقليل نطاق وتأثير المراقبة المحتملة.

تساعد المراقبة المستمرة في تحديد أنماط المراقبة غير العادية بمرور الوقت. يدعم التحليل السلوكي الوعي المبكر حتى في حالة عدم حدوث تعديل مباشر.

يقلل المستخدمون المطلعون من التعرض عن طريق تجنب الشبكات غير الآمنة وممارسات الاتصال غير الآمنة. تعمل برامج التوعية على تعزيز الطبقة البشرية لحماية السرية.

نادرًا ما تجذب الهجمات السلبية الانتباه لأن الأنظمة تستمر في العمل كما هو متوقع أثناء مراقبة المعلومات بهدوء. هذا النقص في الرؤية هو ما يجعلها ذات أهمية خاصة في البيئات حيث تنتقل البيانات باستمرار عبر الشبكات وقنوات الاتصال.

يعتمد تقليل التعرض بدرجة أقل على اكتشاف المهاجمين وأكثر على الحد مما يمكن تعلمه من خلال الملاحظة. تظل ضوابط السرية القوية وممارسات الاتصال المنضبطة والوعي بمخاطر الإرسال ضرورية لحماية البيانات بمرور الوقت.

لا يمكن منع الهجمات السلبية تمامًا لأنه يمكن ملاحظة أي بيانات يتم إرسالها عبر الشبكة. تقلل ممارسات التشفير القوية والاتصالات الآمنة بشكل كبير من المخاطر والتأثير.

لا تتطلب الهجمات السلبية الوصول المباشر إلى الأنظمة أو التطبيقات. تحدث الملاحظة عادةً في مسارات الاتصال حيث يتم نقل البيانات بين الأطراف.

الهجمات السلبية ليست أقل خطورة من الهجمات النشطة، على الرغم من أنها لا تسبب أي اضطراب فوري. غالبًا ما يتيح التعرض للبيانات على المدى الطويل إساءة استخدام بيانات الاعتماد أو المراقبة أو الهجمات المستهدفة المستقبلية.

لا يوقف التشفير جميع الهجمات السلبية، ولكنه يمنع المهاجمين من قراءة البيانات التي تم اعتراضها. قد تظل أنماط الاتصال والبيانات الوصفية قابلة للملاحظة على الرغم من التشفير.