🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

يقع DNS في مركز كيفية عمل الإنترنت، ويوجه بهدوء كل طلب إلى الوجهة الصحيحة. عندما يتدخل المهاجمون في هذه العملية، ينتشر التأثير إلى ما وراء نظام واحد، مما يؤثر على مواقع الويب والتطبيقات والمستخدمين في نفس الوقت. يستغل هجوم DNS هذه التبعية لتعطيل الوصول أو إعادة توجيه حركة المرور أو اعتراض الاتصالات على نطاق واسع.

ينتشر خطر هجوم DNS على نطاق واسع. وفقًا لتقرير تهديدات DNS الصادر عن Verisign، تعرضت أكثر من 40٪ من المؤسسات لهجوم متعلق بـ DNS في عام واحد، مما أدى غالبًا إلى تعطل الخدمة أو التعرض للبيانات. لهذا السبب من الضروري فهم ماهية هجوم DNS، وكيفية عمله، والأنواع الرئيسية المعنية، وسبب خطورته، وكيفية منعه.

هجوم DNS هو هجوم إلكتروني يستهدف نظام أسماء النطاقات (DNS) لتعطيل أو إعادة توجيه أو التحكم في كيفية وصول المستخدمين إلى الخدمات عبر الإنترنت. تتداخل هذه الهجمات مع حل DNS، وهي العملية التي تترجم أسماء النطاقات إلى عناوين IP.

يستهدف المهاجمون DNS لأنه يتحكم في الوصول إلى الإنترنت. عندما يتم اختراق DNS، لا يمكن للمستخدمين الوصول إلى مواقع الويب أو التطبيقات أو الخدمات عبر الإنترنت حتى إذا كانت هذه الخدمات تعمل بشكل طبيعي.

تُستخدم هجمات DNS لحظر الوصول أو إعادة توجيه المستخدمين إلى وجهات ضارة أو اعتراض حركة المرور على نطاق واسع. من خلال التلاعب بـ DNS، يكتسب المهاجمون سيطرة واسعة على اتصالات الشبكة دون مهاجمة الأنظمة الفردية بشكل مباشر.

قبل معرفة كيفية عمل هجوم DNS، من الضروري فهم ماهية DNS وكيفية عمله.

نظام أسماء النطاقات (DNS) هو أحد مكونات البنية التحتية للإنترنت. يقوم بترجمة أسماء النطاقات التي يمكن للبشر قراءتها إلى عناوين IP رقمية تستخدمها أجهزة الكمبيوتر للاتصال. تتيح هذه الترجمة للمستخدمين الوصول إلى مواقع الويب والخدمات دون حفظ عناوين IP.

وإليك طريقة عملها: عندما يقوم مستخدم بإدخال اسم موقع ويب، يتم إرسال الطلب إلى محلل DNS. يطلب المحلل سلسلة من خوادم DNS حيث يتم تخزين عنوان IP الصحيح. بمجرد العثور على عنوان IP، يقوم المحلل بإعادته إلى جهاز المستخدم.

ثم يتصل الجهاز بالخادم الصحيح باستخدام عنوان IP هذا. تحدث هذه العملية بأكملها في ثوانٍ وتحدث في كل مرة يتم فيها الوصول إلى موقع ويب أو تطبيق أو خدمة عبر الإنترنت.

DNS مفتوح وموثوق به على نطاق واسع. هذه الثقة والاستخدام المستمر عبر الإنترنت تجعل DNS نظامًا مهمًا وهدفًا قيمًا للمهاجمين الذين يريدون تعطيل الوصول إلى الإنترنت أو التحكم فيه.

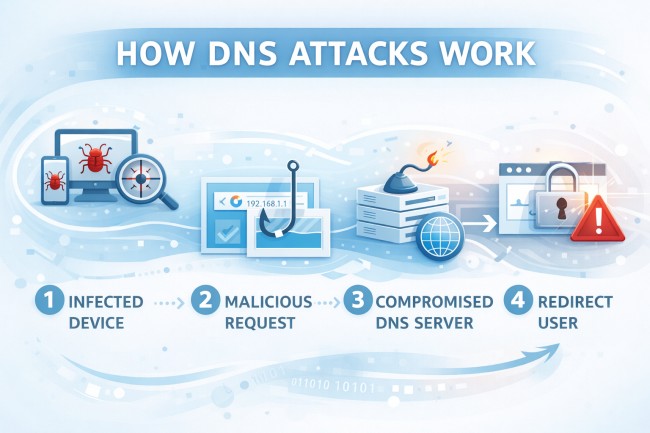

يستغل هجوم DNS العملية المستخدمة لترجمة أسماء مواقع الويب إلى عناوين IP المقابلة لها. وإليك كيفية عملها بشكل عام، خطوة بخطوة:

عندما يقوم المستخدم بإدخال عنوان موقع ويب، يرسل جهاز الكمبيوتر الخاص به طلبًا إلى خادم DNS للعثور على عنوان IP المطابق.

يستهدف المهاجمون مسار الاتصال هذا. ويمكنهم اعتراض الطلب أو إعادة توجيهه قبل أن يصل إلى خادم DNS الشرعي.

يقوم المهاجم بإعادة إرسال استجابة DNS وهمية تحتوي على عنوان IP مزيف، مما يخدع جهاز المستخدم للاتصال بموقع ضار.

يؤدي إدخال DNS المخترق إلى توجيه المستخدم إلى موقع ويب مزيف يشبه الموقع الحقيقي. غالبًا ما تُستخدم هذه المواقع المزيفة لسرقة بيانات اعتماد تسجيل الدخول أو تقديم برامج ضارة.

بمجرد النجاح، يمكن أن ينتشر الهجوم من خلال سجلات DNS المعدلة على خوادم أخرى، مما يؤثر على العديد من المستخدمين الذين يعتمدون على نفس معلومات المجال.

يقوم بعض المهاجمين بزرع تغييرات DNS المستمرة أو استخدام البرامج الضارة لإبقاء المستخدمين موجهين إلى الخوادم الضارة حتى بعد إعادة تشغيل النظام أو إعادة تعيين ذاكرة التخزين المؤقت لـ DNS.

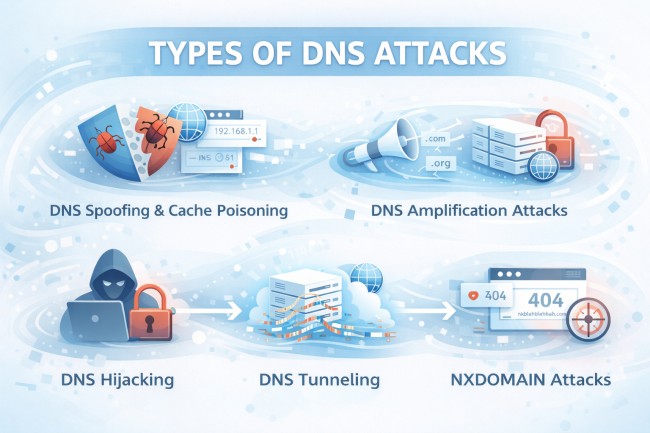

يتم تصنيف هجمات DNS من خلال كيفية إساءة استخدام المهاجمين لنظام DNS والنتيجة التي يهدفون إلى تحقيقها. يستهدف كل نوع نقطة ضعف محددة في كيفية قيام DNS بحل الطلبات أو تخزينها أو الاستجابة لها.

في هذا الهجوم، هدف المهاجم هو إعادة التوجيه. يرسل المهاجمون استجابات DNS وهمية إلى محلل DNS. يقوم المحلل بتخزين هذه المعلومات غير الصحيحة في ذاكرة التخزين المؤقت الخاصة به ويقوم لاحقًا بتقديمها للمستخدمين. ونتيجة لذلك، يتم توجيه المستخدمين إلى مواقع الويب الضارة أو غير المقصودة على الرغم من أنهم كتبوا اسم النطاق الصحيح.

في هذا الهجوم، يستهدف المهاجمون خوادم DNS العامة والنطاق الترددي لشبكة الضحية. يرسل المهاجمون طلبات DNS صغيرة جدًا أثناء انتحال عنوان IP للضحية كمصدر. تستجيب خوادم DNS باستجابات أكبر بكثير، والتي يتم إرسالها إلى الضحية بدلاً من ذلك. تؤدي هذه الاستجابات المضخمة إلى إغراق شبكة الهدف، مما يؤدي إلى إغراق النطاق الترددي والتسبب في عدم إمكانية الوصول إلى مواقع الويب أو الخدمات.

يحدث اختطاف DNS عندما يقوم المهاجمون بتغيير إعدادات DNS على أجهزة التوجيه أو الأجهزة أو خوادم DNS. بمجرد التغيير، يتم حل جميع استعلامات DNS باستخدام خوادم يتحكم فيها المهاجم. يسمح هذا للمهاجمين بإعادة توجيه المستخدمين أو إدخال الإعلانات أو سرقة بيانات الاعتماد أو حظر الوصول تمامًا.

ينتهك نفق DNS استعلامات DNS لإخفاء البيانات داخل حركة المرور ذات المظهر العادي. يستخدم المهاجمون طلبات DNS للتواصل مع البرامج الضارة أو نقل البيانات خارج الشبكة. ونظرًا لأن حركة مرور DNS غالبًا ما يتم السماح بها من خلال جدران الحماية، فقد تظل الأنفاق غير ملحوظة لفترات طويلة.

تركز هجمات NXDOMAIN على استنفاد موارد DNS. يرسل المهاجمون كميات كبيرة من الطلبات لأسماء النطاقات غير الموجودة. تستهلك خوادم DNS طاقة المعالجة في الاستجابة لهذه الطلبات الفاشلة، مما يؤدي إلى إبطاء حل DNS الشرعي أو حظره.

تعتبر هجمات DNS خطيرة لأنها تعطل الوصول في أساس الإنترنت. عندما يتم التلاعب بـ DNS أو التغلب عليه، لا يمكن للمستخدمين الوصول إلى مواقع الويب أو التطبيقات على الرغم من أن هذه الخدمات لا تزال قيد التشغيل، مما يؤدي إلى انقطاع فوري.

تتيح هجمات DNS إعادة توجيه حركة المرور والتعرض الصامت للبيانات. من خلال التحكم في استجابات DNS، يمكن للمهاجمين إرسال المستخدمين إلى وجهات وهمية أو اعتراض الاتصالات أو سرقة بيانات الاعتماد بينما تبدو أسماء النطاقات شرعية.

تتوسع هجمات DNS بسرعة لأن DNS يخدم العديد من المستخدمين في نفس الوقت. يمكن أن يؤثر محلل واحد مخترق أو مزود DNS على آلاف أو ملايين المستخدمين، مما يحول هجومًا واحدًا إلى اضطراب واسع النطاق.

تتسبب هجمات DNS في إلحاق الضرر المباشر بالأعمال والسمعة. يؤدي تعطل الخدمة إلى فقدان الإيرادات وكسر ثقة العملاء وتكاليف الاسترداد التشغيلي. تؤدي حوادث DNS المتكررة إلى إضعاف الثقة في الخدمات عبر الإنترنت والبنية التحتية.

غالبًا ما تصبح هجمات DNS نقاط دخول لهجمات أكبر. يمكن لحركة المرور المعاد توجيهها تقديم برامج ضارة أو دعم حملات التصيد الاحتيالي أو تجاوز عناصر التحكم في الأمان، مما يسمح للمهاجمين بتوسيع نطاق التحكم عبر الأنظمة والشبكات.

تُظهر هذه الحوادث كيف يمكن للهجمات ضد البنية التحتية لـ DNS تعطيل الوصول وإعادة توجيه حركة المرور والتأثير على ملايين المستخدمين في وقت واحد.

في أكتوبر 2016، استخدم المهاجمون شبكة Mirai botnet لشن هجوم تضخيم DNS ضد داين. من خلال إغراق خوادم DNS الخاصة بـ Dyn بحركة مرور ضخمة، عطل المهاجمون دقة الأسماء للعديد من مواقع الويب الشهيرة. أصبحت خدمات مثل Twitter و Netflix و GitHub و Spotify غير قابلة للوصول لملايين المستخدمين في جميع أنحاء أمريكا الشمالية وأوروبا. نجح الهجوم لأن العديد من مواقع الويب الرئيسية اعتمدت على مزود DNS واحد.

في نوفمبر 2018، استغل المهاجمون نقاط ضعف توجيه الإنترنت لإعادة توجيه حركة مرور DNS المخصصة لـ Google. من خلال التلاعب بمسارات التوجيه ودقة DNS، اعترض المهاجمون حركة مرور المستخدم لفترة وجيزة. على الرغم من أن التعطيل لم يدم طويلاً، إلا أن الحادث أظهر كيف يمكن لثقة DNS جنبًا إلى جنب مع أخطاء التوجيه أن تعرض حركة المرور العالمية للاعتراض.

في أبريل 2019، اخترق المهاجمون حساب مسجل النطاق وقاموا بتغيير سجلات DNS التي تتم إدارتها من خلال Amazon Route 53. تمت إعادة توجيه المستخدمين الذين يحاولون الوصول إلى خدمات العملات المشفرة الشرعية إلى موقع ويب مزيف سرق بيانات الاعتماد. نجح الهجوم لأن سجلات DNS تم تغييرها عند مصدر الثقة، مما تسبب في تلقي جميع المستخدمين ردودًا ضارة.

بين عامي 2019 و 2020، نفذت مجموعة مرتبطة بالدولة حملة Sea Turtle من خلال استهداف مسجلي DNS وخوادم DNS الموثوقة. تأثرت الوكالات الحكومية ومزودي الاتصالات وشركات التكنولوجيا في العديد من البلدان. من خلال التحكم في البنية التحتية لـ DNS، أعاد المهاجمون توجيه حركة المرور إلى أنظمتهم الخاصة، مما يتيح المراقبة طويلة المدى وجمع بيانات الاعتماد. نجحت الحملة لأن تغييرات DNS انتشرت بصمت عبر الشبكات.

في يوليو 2020، تسبب خطأ في التكوين أثناء جهود التخفيف في حدوث انقطاع متعلق بـ DNS في Cloudflare. أصبحت الآلاف من مواقع الويب غير قابلة للوصول في جميع أنحاء العالم. وعلى الرغم من أن الحادث ليس خبيثًا، إلا أنه سلط الضوء على كيف يمكن حتى للتكوينات الخاطئة الصغيرة لنظام أسماء النطاقات أن تتسبب في حدوث اضطراب واسع النطاق بسبب الدور المركزي الذي يلعبه DNS.

يتم اكتشاف هجمات DNS من خلال المراقبة المستمرة لنشاط DNS وتحديد السلوك الذي يكسر أنماط الدقة العادية. نظرًا لأن DNS يعمل بصمت في الخلفية، فإن الاكتشاف يعتمد على المراقبة في الوقت الفعلي بدلاً من أخطاء النظام المرئية.

فيما يلي بعض الطرق المفيدة لاكتشاف هجمات DNS:

تراقب فرق الأمان الارتفاع المفاجئ في استعلامات DNS أو الطلبات المتكررة أو الكميات الكبيرة من عمليات البحث العشوائية عن النطاقات. غالبًا ما تشير هذه الأنماط إلى هجمات التضخيم أو نشاط النفق أو محاولات التحميل الزائد لخوادم DNS.

تتحقق هذه التقنية مما إذا كانت استجابات DNS تتغير بدون إذن. عندما تتحول أسماء النطاقات الموثوقة فجأة إلى عناوين IP غير مألوفة، فإنها تشير إلى احتمال اختطاف DNS أو تسمم ذاكرة التخزين المؤقت.

يقيس تحليل حركة المرور التوازن بين طلبات DNS والاستجابات. تكشف فيضانات الاستجابة الكبيرة أو أحجام حركة المرور غير المتكافئة عن هجمات DNS القائمة على التضخيم التي تستهدف البنية التحتية.

توفر سجلات DNS سجلاً مفصلاً للاستعلامات والاستجابات والفشل. تساعد مراجعة هذه السجلات في تحديد أخطاء الحل المتكررة أو المجالات المشبوهة أو سلوك الطلب غير الطبيعي بمرور الوقت.

تقارن هذه الطريقة نشاط DNS الحالي بالسلوك العادي الثابت. تشير الانحرافات الكبيرة عن أنماط الدقة الأساسية إلى التلاعب أو إساءة استخدام خدمات DNS.

تحدد بيانات معلومات التهديدات المجالات الضارة المعروفة والبنية التحتية للهجوم. عندما يتطابق نشاط DNS الداخلي مع مؤشرات التهديد المعروفة، يصبح الاكتشاف أكثر دقة وأسرع.

يتم تأكيد هجمات DNS من خلال ربط إشارات متعددة في نفس الوقت. عند ظهور الاستعلامات غير الطبيعية وتغييرات الاستجابة وارتفاع حركة المرور معًا، يتم تأكيد إساءة استخدام DNS النشطة.

يتم منع هجمات DNS من خلال حماية تكامل DNS والحد من سوء الاستخدام والحفاظ على موثوقية خدمات DNS تحت الضغط. تعمل الوقاية بشكل أفضل عندما يتم الجمع بين الضوابط الفنية والإشراف المتسق.

فيما يلي أفضل التكتيكات لمنع هجمات DNS:

تعمل ملحقات أمان DNS على حماية استجابات DNS من التغيير. تستخدم DNSSEC التوقيعات الرقمية حتى يتمكن المحللون من تأكيد صحة بيانات DNS. هذا يمنع المهاجمين من إدخال سجلات DNS المزيفة من خلال الانتحال أو التسمم في ذاكرة التخزين المؤقت.

يتحكم تحديد المعدل في عدد طلبات DNS التي يقبلها الخادم من مصدر واحد. تعمل تصفية حركة المرور على حظر الاستعلامات غير الصحيحة أو المشبوهة. تقلل هذه الإجراءات من تأثير التضخيم وهجمات DNS القائمة على الفيضانات.

يقوم DNS الموزع بنشر الخدمات عبر خوادم ومواقع متعددة. في حالة تعرض أحد الخوادم للهجوم أو الفشل، يستمر الآخرون في حل الطلبات. يمنع هذا التصميم نقاط الفشل الفردية ويحافظ على الخدمات المتاحة.

يعمل التكوين الآمن على إزالة نقاط الضعف الشائعة. يؤدي تعطيل التكرار المفتوح وتقييد عمليات نقل المنطقة وإغلاق الوصول الإداري إلى منع المهاجمين من إساءة استخدام خوادم DNS التي تم تكوينها بشكل خاطئ.

يحمي أمان المسجل DNS من مصدره. تمنع المصادقة القوية ومراقبة الحساب وموافقات التغيير المهاجمين من اختطاف النطاقات عن طريق تغيير سجلات DNS الموثوقة.

تراقب المراقبة المستمرة حركة مرور DNS في الوقت الفعلي. تسلط التنبيهات الضوء على الارتفاعات المفاجئة أو تغييرات الاستجابة أو المجالات المشبوهة، مما يسمح باتخاذ إجراءات سريعة قبل انتشار الهجمات.

تعمل ضوابط الوصول القوية على حماية إعدادات DNS من التغييرات غير المصرح بها. تضمن إدارة التغيير تعديل سجلات DNS فقط من خلال العمليات المعتمدة، مما يقلل من مخاطر الاختطاف.

يتحقق الاختبار المنتظم مما إذا كانت حماية DNS لا تزال تعمل كما هو متوقع. تساعد المراجعات الدورية في تحديد الثغرات قبل أن يعثر عليها المهاجمون.

تستهدف هجمات DNS طبقة أساسية من الإنترنت تعتمد عليها كل خدمة عبر الإنترنت. من خلال التلاعب أو التغلب على دقة DNS، يمكن للمهاجمين حظر الوصول أو إعادة توجيه المستخدمين أو اعتراض حركة المرور دون مهاجمة التطبيقات أو الخوادم بشكل مباشر.

تتوسع هذه الهجمات بسرعة لأن DNS يخدم العديد من المستخدمين في نفس الوقت. يمكن أن تؤثر نقطة ضعف واحدة في البنية التحتية لـ DNS أو التكوين أو ملكية المجال على المؤسسات أو المنصات أو المناطق بأكملها. لهذا السبب من الضروري تأمين DNS.

يجب أن تتعامل المؤسسات مع DNS كبنية تحتية مهمة. تعمل حماية تكامل DNS وتأمين التحكم في المجال ومراقبة سلوك DNS باستمرار على الحد من التعطيل ومنع المهاجمين من إساءة الاستخدام.