🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

في مجال الأمن السيبراني، تشير الروبوتات إلى شبكة من الأجهزة التي تم اختراقها من خلال البرامج الضارة ووضعها تحت التحكم عن بعد. تعتمد العملية على كل من الأجهزة المصابة والأنظمة التي يستخدمها المهاجم لإدارتها كشبكة واحدة منسقة.

تتصل الأجهزة المخترقة داخل الروبوتات بخوادم التحكم الخارجية، والتي تُعرف غالبًا باسم أنظمة الأوامر والتحكم (C2)، والتي تقدم التعليمات إلى الشبكة. يُشار إلى الأجهزة المصابة عادةً باسم الروبوتات أو أجهزة الزومبي لأن النشاط يحدث دون علم المالك أو موافقته.

في سياق الجرائم الإلكترونية، تتيح شبكات الروبوت توزيع الأنشطة الضارة عبر العديد من الأنظمة المستقلة، مما يقلل من الإسناد ويزيد من النطاق التشغيلي. تعمل الإصابة المشتركة بالبرامج الضارة وقنوات التحكم التي يديرها المهاجمون وسلوك الشبكة المتزامن على تمييز شبكات الروبوت عن الحوادث الأمنية المعزولة.

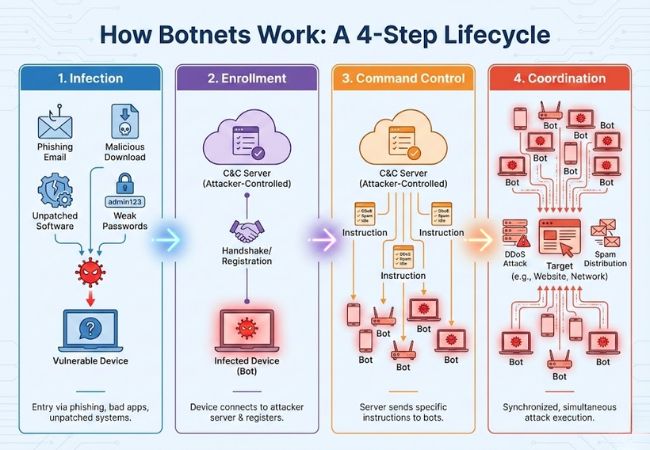

تعمل Botnets من خلال تسلسل منظم يسمح للمهاجمين باختراق الأجهزة والحفاظ على التحكم وتنسيق الأنشطة الضارة عبر الشبكة.

تدخل البرامج الضارة الأنظمة من خلال رسائل البريد الإلكتروني المخادعة أو التنزيلات الضارة أو التطبيقات غير الآمنة أو الخدمات المكشوفة. تزيد كلمات المرور الضعيفة والبرامج غير المصححة بشكل كبير من احتمالية التسوية الناجحة، خاصة عبر إنترنت الأشياء والأجهزة المحمولة.

بمجرد تنفيذ البرامج الضارة، يقوم الجهاز المصاب بإنشاء اتصال خارجي مع الخوادم التي يتحكم فيها المهاجم. يقوم الاتصال الناجح بتسجيل الجهاز في الروبوتات وإعداده لتلقي التعليمات.

يتم تسليم التعليمات من خلال البنية التحتية للأوامر والتحكم التي توجه سلوك الروبوت. يمكن أن تتضمن الإجراءات إرسال حركة المرور أو توزيع البريد العشوائي أو البقاء في وضع الخمول حتى يتم تنشيطه.

يسمح التنفيذ المتزامن لآلاف الأجهزة المخترقة بالعمل في وقت واحد. يزيد التنسيق الموزع من فعالية الهجوم مع تقليل فرصة الاكتشاف الفوري.

تُستخدم شبكات الروبوت لأتمتة الأنشطة الضارة وتوسيع نطاقها التي قد يكون من الصعب أو المستحيل تنفيذها من نظام واحد.

تُستخدم شبكات الروبوت بشكل شائع لتنفيذ هجمات رفض الخدمة الموزعة عن طريق إغراق الخوادم أو مواقع الويب أو الشبكات ذات الأحجام الهائلة من حركة المرور. يمكن أن تؤدي الطلبات المنسقة من آلاف الأجهزة المصابة إلى تعطيل الخدمات والتسبب في انقطاع التيار الكهربائي وتؤدي إلى أضرار مالية أو تشغيلية.

تمكّن شبكات الروبوت الكبيرة المهاجمين من إرسال رسائل البريد الإلكتروني العشوائية والتصيدية على نطاق واسع. غالبًا ما تقوم الرسائل الضارة بتوزيع البرامج الضارة أو جمع بيانات الاعتماد أو الترويج للمخططات الاحتيالية.

تولد الروبوتات الآلية نقرات ومشاهدات وتفاعلات وهمية للتلاعب بالمنصات الإعلانية. حركة المرور الاصطناعية تشوه بيانات التحليلات وتؤدي إلى خسائر كبيرة في الإيرادات.

قد يتم استغلال الأجهزة المصابة لتعدين العملة المشفرة أو ترحيل حركة المرور دون إذن. يؤدي الاستخدام المفرط للموارد إلى تدهور الأداء وزيادة استهلاك الطاقة للضحايا.

تتلاعب الروبوتات بالمنصات عبر الإنترنت من خلال تضخيم مقاييس المشاركة أو تنسيق الأنشطة المزيفة. تستهدف إساءة الاستخدام عادةً شبكات التواصل الاجتماعي ومنصات الفيديو ونتائج البحث والخدمات عبر الإنترنت دون الحاجة إلى الوصول المباشر إلى حسابات المستخدمين.

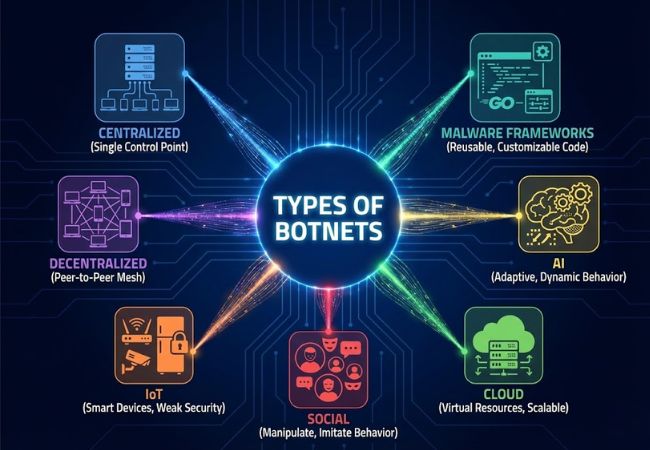

يتم تصنيف الروبوتات بناءً على كيفية تنظيم التحكم والأجهزة المستهدفة وكيفية الحفاظ على الاتصال عبر الشبكة.

يعتمد التحكم على خادم مركزي واحد أو أكثر يصدر أوامر للأجهزة المصابة. تعمل الإدارة البسيطة على جعل التنسيق فعالاً، ولكن التعطيل يصبح أسهل بمجرد تحديد البنية التحتية للتحكم.

يزيل الاتصال من نظير إلى نظير الاعتماد على نقطة تحكم واحدة. تزداد المرونة لأن الأجهزة المصابة يمكن أن تستمر في العمل حتى عندما تكون أجزاء من الشبكة غير متصلة بالإنترنت.

يتم استهداف أجهزة التوجيه والكاميرات والأجهزة الذكية والأجهزة المماثلة بشكل متكرر بسبب إعدادات الأمان الافتراضية الضعيفة. تؤدي قوة المعالجة المحدودة والتحديثات غير المتكررة إلى صعوبة التنظيف بمجرد حدوث العدوى.

يتم تنسيق الحسابات الآلية أو المخترقة للتلاعب بالمناقشات أو مقاييس المشاركة أو التصور العام. غالبًا ما يسمح تقليد السلوك البشري لهذه الشبكات بتجنب الاكتشاف لفترة أطول من شبكات الروبوت التقليدية.

يتم إساءة استخدام الخوادم الافتراضية وبيئات الاستضافة لشن الهجمات بسرعة وعلى نطاق واسع. تتيح الموارد المرنة للمهاجمين زيادة الطاقة عند الطلب مع إخفاء أصول البنية التحتية.

تُستخدم تقنيات الأتمتة لضبط السلوك والتوقيت وأنماط حركة المرور ديناميكيًا. يقلل التحكم التكيفي من إمكانية التنبؤ ويعقد طرق الكشف التقليدية.

تتيح قواعد رموز الروبوتات القابلة لإعادة الاستخدام النشر السريع والتخصيص. تُعد التطبيقات المكتوبة بلغات مثل Go شائعة، في حين أن الإشارات إلى «شبكات الروبوت المجانية» عادةً ما تتضمن أدوات مسربة أو غير مشروعة.

عادةً ما يتم تحديد شبكات الروبوت المعروفة من خلال الإرشادات الحكومية وجهود الإزالة المنسقة التي تكشف عن كيفية عمل عمليات الروبوتات واسعة النطاق في الممارسة العملية.

Mirai هي عائلة الروبوتات التي تركز على إنترنت الأشياء وتنتشر من خلال استغلال بيانات الاعتماد الضعيفة أو الافتراضية على الأجهزة المتصلة بالإنترنت. أبلغت السلطات الأمنية عن نشاط DDoS المرتبط بـ Mirai الذي وصل إلى ما يقرب من 1 تيرابايت في الثانية، مما يسلط الضوء على الإمكانات التدميرية للأجهزة الاستهلاكية على نطاق واسع.

عملت Avalanche كبنية تحتية إجرامية تدعم الروبوتات وتستخدم تقنيات التدفق السريع لدعم عمليات البرامج الضارة المتعددة. أشارت التحقيقات الدولية إلى إصابة ما لا يقل عن 500,000 جهاز كمبيوتر في جميع أنحاء العالم والسيطرة عليها يوميًا.

اعتمدت حملة الروبوتات الخاصة بجهاز التوجيه المرتبط بـ PRC على أجهزة التوجيه المخترقة وأجهزة إنترنت الأشياء لبناء منصة هجوم كبيرة قائمة على البروكسي. أكدت تقارير الأمن السيبراني الوطنية مشاركة أكثر من 260,000 جهاز اعتبارًا من منتصف عام 2024.

يمثل RondoDox جيلًا جديدًا من شبكات إنترنت الأشياء التي تستهدف أجهزة الشبكة وتطبيقات الويب الضعيفة. وثقت التنبيهات الحكومية نشاط الاستغلال النشط والتوسع المستمر اعتبارًا من يناير 2026.

أظهرت حملة لاحقة مقرها ميري كيف تستمر عائلات الروبوتات القديمة في الظهور من خلال سلاسل استغلال جديدة. أكدت الإرشادات الوطنية الاستهداف النشط لأجهزة التوجيه الصناعية والأجهزة المنزلية الذكية في أوائل عام 2025.

عملت Retadup كشبكة روبوت تعتمد على البرامج الضارة وتستخدم لتعدين التشفير والتحكم عن بعد غير المصرح به. أدى تدخل سلطات إنفاذ القانون إلى التطهير عن بُعد لأكثر من 850 ألف جهاز كمبيوتر، مما يجعلها واحدة من أكبر عمليات التنظيف المسجلة.

كانت Simda عبارة عن شبكة روبوت ذاتية الانتشار اخترقت الأنظمة من خلال عمليات إعادة التوجيه الضارة ومجموعات الاستغلال. وقدرت العمليات الدولية وجود أكثر من 770,000 جهاز كمبيوتر مصاب في جميع أنحاء العالم، مما يؤكد مدى السرعة التي يمكن أن تنتشر بها شبكات الروبوتات عند تركها دون مراقبة.

غالبًا ما يتم تحديد إصابات الروبوتات من خلال ملاحظة السلوك غير الطبيعي على مستوى الجهاز أو الشبكة بدلاً من تنبيهات البرامج الضارة المرئية.

يمكن أن تشير حالات التباطؤ غير العادية أو الأعطال المتكررة أو نشاط الخلفية غير المبرر إلى اختراق متعلق بالبوت نت. تؤدي التغييرات غير المتوقعة في النظام، مثل أدوات الأمان المعطلة أو عمليات التشغيل غير المعروفة، إلى زيادة الشكوك.

قد تشير الاتصالات الخارجية المستمرة إلى خوادم غير مألوفة أو الارتفاع المفاجئ في حركة المرور إلى اتصال الأوامر والتحكم. الطلبات المتكررة التي تحدث على فترات منتظمة هي مؤشر شائع آخر لنشاط الروبوتات.

تساعد ماسحات الأمان وأنظمة كشف التسلل وأجهزة تعقب الروبوتات المتخصصة في تحديد الأجهزة المخترقة. تُستخدم اختبارات الشبكة وأدوات تحليل حركة المرور بشكل شائع لتأكيد الإصابة وتقييم الانتشار.

يركز منع هجمات الروبوتات على تقليل التعرض للاختراق والحد من قدرة المهاجمين على الحفاظ على السيطرة على الأجهزة المصابة.

يعمل التصحيح المنتظم على إغلاق الثغرات الأمنية التي يتم استغلالها عادةً لتثبيت برامج الروبوتات الضارة. تعد تحديثات البرامج الثابتة مهمة بشكل خاص لأجهزة التوجيه والكاميرات وأجهزة إنترنت الأشياء الأخرى التي يتم استهدافها بشكل متكرر.

تقلل كلمات المرور الفريدة والمصادقة متعددة العوامل من مخاطر الوصول غير المصرح به. تعد نظافة بيانات الاعتماد أمرًا بالغ الأهمية للأجهزة والخدمات المعرضة للإنترنت.

تساعد المراقبة المستمرة في تحديد أنماط حركة المرور غير العادية المرتبطة بنشاط الروبوتات. تنتشر حدود الاكتشاف المبكر وتقلل من تأثير الهجمات المنسقة.

يجب تمكين ميزات الأمان على جميع نقاط النهاية، بما في ذلك جدران الحماية وقيود الوصول. تؤدي إزالة الخدمات غير المستخدمة وتقييد الوصول عن بُعد إلى تقليل أسطح الهجوم.

تعمل تصفية البريد الإلكتروني المتقدمة على حظر رسائل التصيد الاحتيالي التي عادةً ما تقدم برامج الروبوتات الضارة. يؤدي تقليل التعرض للمرفقات والروابط الضارة إلى تقليل مخاطر الإصابة الأولية.

يحد تقسيم الشبكة من مدى انتشار برامج الروبوتات الضارة بعد الاختراق. تمنع الحركة الجانبية المقيدة المهاجمين من التحكم في أعداد كبيرة من الأجهزة في وقت واحد.

لا تزال الروبوتات تمثل تهديدًا أساسيًا في الأمن السيبراني لأن الشبكات الكبيرة من الأجهزة المخترقة تسمح للمهاجمين بالعمل على نطاق واسع مع الحد الأدنى من التعرض. يعد فهم كيفية تشكل الروبوتات وعملها أمرًا ضروريًا للتعرف على سبب استمرارها في تشغيل العديد من الهجمات الحديثة.

يعتمد الدفاع الفعال ضد الروبوتات على الاكتشاف المبكر وممارسات الأمان المتسقة والوعي بمسارات العدوى الشائعة. تقلل المصادقة القوية والتحديثات في الوقت المناسب ومراقبة الشبكة بشكل كبير من احتمالية استيعاب الأجهزة في شبكات الروبوتات.

ومع توسع الاتصال عبر البيئات الشخصية والمؤسسية وإنترنت الأشياء، فمن المرجح أن يتطور نشاط الروبوتات بدلاً من أن يختفي. تظل اليقظة المستمرة والجهود الدفاعية المنسقة أمرًا بالغ الأهمية للحد من تأثيرها بمرور الوقت.

تعتبر شبكات الروبوتات غير قانونية في معظم الولايات القضائية لأنها تنطوي على الوصول غير المصرح به والتحكم في الأجهزة والجرائم الإلكترونية المنسقة. عادةً ما تتم مقاضاة تشغيل الروبوتات أو بيعها أو استئجارها بموجب قوانين إساءة استخدام الكمبيوتر والجرائم الإلكترونية.

يمكن أن تصبح الأجهزة الشخصية جزءًا من الروبوتات عندما تصيب البرامج الضارة الأنظمة من خلال التصيد الاحتيالي أو التنزيلات الضارة أو بيانات الاعتماد الضعيفة. غالبًا ما تحدث التسوية بدون علامات مرئية لمالك الجهاز.

تعد أجهزة إنترنت الأشياء أكثر عرضة لشبكات الروبوت بسبب كلمات المرور الافتراضية وضوابط الأمان المحدودة والتحديثات غير المتكررة. يزيد الاتصال المستمر بالإنترنت من التعرض للهجمات الآلية.

يمكن تعطيل شبكات الروبوت الفردية أو تفكيكها من خلال الجهود المنسقة، ولكن الإزالة الكاملة غير مرجحة. تستمر شبكات الروبوت الجديدة في الظهور حيث يقوم المهاجمون بتكييف التقنيات واستغلال نقاط الضعف الجديدة.