🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية

سياسات الأمن السيبراني هي قواعد موثقة توجه كيفية تأمين المؤسسة لأصولها الرقمية وأنظمة المعلومات. وهي تحدد السلوك المقبول ومتطلبات الأمان والمسؤوليات للموظفين والمقاولين والأطراف الثالثة.

تعمل هذه السياسات كأساس لإطار حوكمة أمن المعلومات في المنظمة. إنهم يترجمون الأهداف الأمنية عالية المستوى إلى قواعد قابلة للتنفيذ تدعم اتخاذ القرار المتسق.

تعد سياسات الأمن السيبراني مهمة لأنها تضع نهجًا منظمًا ومتسقًا لإدارة المخاطر الرقمية.

تعمل سياسات الأمن السيبراني من خلال الإشراف على الحوكمة والإنفاذ الفني والامتثال اليومي للموظفين.

تعتمد المؤسسات على سياسات الأمن السيبراني المتعددة لأن المخاطر لا توجد في مكان واحد. تتناول كل سياسة تعرضًا أمنيًا محددًا مع تعزيز نموذج الحوكمة المشترك عبر الأنظمة والبيانات والمستخدمين.

تقع سياسة أمن المعلومات في مركز برنامج الأمان وتحدد الاتجاه لجميع السياسات الأخرى. وهو يربط الأهداف الأمنية بمخاطر الأعمال والالتزامات التنظيمية والمعايير المعترف بها مثل ISO 27001 وإطار NIST للأمن السيبراني.

تستخدم فرق الأمن هذه السياسة لتوجيه عملية صنع القرار بدلاً من حل المشكلات الفردية بمعزل عن غيرها. عند كتابتها بشكل صحيح، فإنها تحافظ على مواءمة الضوابط الفنية وعمليات التدقيق والأولويات التشغيلية.

توضح سياسة الاستخدام المقبول كيفية استخدام الأنظمة والشبكات والبيانات التنظيمية أثناء العمل اليومي. إنه يرسم حدودًا واضحة بين النشاط الإنتاجي والسلوك الذي يؤدي إلى مخاطر غير ضرورية.

تقلل قواعد الاستخدام الواضحة من سوء الاستخدام العرضي وتحد من التعرض المرتبط بالمداخلين. كما أنها توفر أساسًا ثابتًا للاستجابة عند حدوث انتهاكات.

تحدد سياسة التحكم في الوصول الأشخاص المسموح لهم بالوصول إلى الأنظمة والبيانات، وتحت أي ظروف، وعلى أي مستوى. وهو يدعم إدارة الهوية وتخصيص الامتيازات ومتطلبات المصادقة ومراجعات الوصول الدورية.

تقييد الوصول يحد من نطاق انفجار بيانات الاعتماد المخترقة. تظل هذه السياسة واحدة من أكثر الضمانات فعالية ضد الحركة الجانبية أثناء الهجوم.

تحكم سياسة حماية البيانات والخصوصية كيفية التعامل مع المعلومات الحساسة والمنظمة والشخصية طوال دورة حياتها. تعتمد الفرق على ذلك عند تخزين البيانات أو مشاركتها أو الاحتفاظ بها أو التخلص منها.

تدعم المعالجة المتسقة لوائح الخصوصية والالتزامات التعاقدية. كما أنه يقلل التعرض الناتج عن مواقع البيانات غير المُدارة والوصول المفرط.

تعمل سياسة الاستجابة للحوادث على إعداد المؤسسة للأحداث الأمنية قبل حدوثها. وهي تحدد قنوات الإبلاغ وأدوار الاستجابة وخطوات التحقيق وتوقعات الاتصال.

يتيح التوجيه الواضح اتخاذ قرارات أسرع تحت الضغط. كما أنه يدعم متطلبات الإخطار التنظيمي والاتصالات الخارجية المنسقة.

تركز سياسة أمان الشبكة ونقطة النهاية على حماية الخوادم والشبكات وأجهزة المستخدم من الوصول غير المصرح به والاستغلال. إنه يوجه القرارات المتعلقة بجدران الحماية وحماية نقطة النهاية والمراقبة والتجزئة.

مع توسع بيئات العمل عن بُعد والسحابة، تصبح صيانة التحكم المركزي أكثر صعوبة. تساعد هذه السياسة فرق الأمان على فرض حماية متسقة عبر الأنظمة الموزعة.

تتناول سياسة أمان البريد الإلكتروني التهديدات التي يتم تسليمها عبر البريد الإلكتروني، بما في ذلك التصيد الاحتيالي والبرامج الضارة والهندسة الاجتماعية. فهي تحدد التوقعات لسلوك المستخدم وتحدد كيفية الإبلاغ عن الرسائل المشبوهة.

نظرًا لأن البريد الإلكتروني لا يزال يمثل ناقل الهجوم الأساسي، فإن الوضوح أمر بالغ الأهمية. تقلل العادات القوية بشكل كبير من معدل نجاح الهجمات التي تركز على الإنسان.

تسمح سياسة BYOD باستخدام الأجهزة الشخصية دون إضعاف الأمن التنظيمي. يشرح شروط الوصول والضمانات المطلوبة وممارسات المراقبة المقبولة.

لا يجب أن تؤدي المرونة إلى زيادة المخاطر. تحمي الحدود الواضحة البيانات التنظيمية حتى عندما لا تكون الأجهزة مملوكة للشركة.

عند كتابة سياسة الأمن السيبراني، لا يتمثل الهدف في إنتاج الوثائق لمصلحتها الخاصة ولكن إنشاء شيء يمكن للأشخاص متابعته بالفعل. تساعد المكونات أدناه على ضمان أن تكون السياسة واضحة وقابلة للتنفيذ وذات صلة بالمخاطر الأمنية الحقيقية.

ابدأ بتوضيح ما تهدف السياسة إلى حمايته وسبب وجودها. إن تحديد النطاق بوضوح يساعد القراء على فهم الأنظمة والمستخدمين والبيانات التي تنطبق عليها السياسة.

يجب أن تحدد كل سياسة بوضوح من هو المسؤول عن تطبيقها والحفاظ عليها. هذا يمنع الارتباك ويضمن عدم تجاهل مهام الأمان أو افتراض أنها تنتمي إلى شخص آخر.

توضح ضوابط الأمان كيفية تطبيق توقعات السياسة عمليًا من خلال التدابير الفنية والإدارية. تقوم عناصر التحكم هذه بتوجيه كيفية تقييد الوصول ومراقبة النشاط وتكوين الأنظمة.

تربط إدارة المخاطر السياسة بالتهديدات الحقيقية وتأثير الأعمال. يساعد في تحديد أولويات الضوابط بناءً على الاحتمالية والشدة والتسامح التنظيمي للمخاطر.

يجب أن تعكس السياسات اللوائح المعمول بها ومعايير الصناعة. تدعم هذه المحاذاة عمليات التدقيق وتقلل من التعرض القانوني والتنظيمي.

يجب أن تشرح السياسة كيفية مراقبة الامتثال وما يحدث عند انتهاك القواعد. يعزز الإنفاذ الواضح أن السياسة تعمل وتؤخذ على محمل الجد.

يجب مراجعة سياسات الأمن السيبراني بانتظام لتظل فعالة. تضمن التحديثات أن تظل السياسة متوافقة مع التهديدات المتطورة والتقنيات وتغييرات الأعمال.

يجب أن تكون السياسة سهلة الوصول إليها ومكتوبة بلغة يمكن للموظفين فهمها. يساعد التواصل الواضح الأشخاص على تطبيق السياسة بشكل صحيح في العمل اليومي.

تتوافق سياسات الأمن السيبراني مع الأطر المعترف بها لضمان إدارة المخاطر المنظمة والاستعداد للتدقيق.

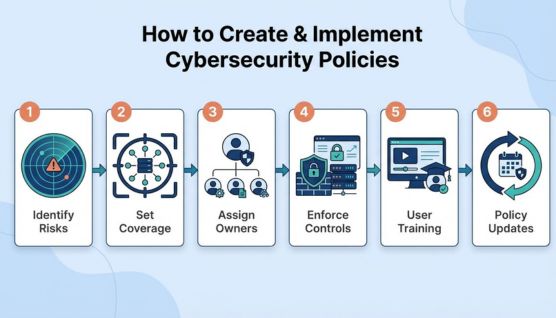

يتم بناء سياسات الأمن السيبراني الفعالة من خلال الوعي بالمخاطر والبنية الواضحة والإنفاذ المتسق.

حدد الأصول الهامة وسيناريوهات التهديدات وتأثيرات الأعمال. هذا يضمن أن السياسات تعالج المخاطر التنظيمية الحقيقية.

حدد بوضوح المستخدمين والأنظمة والبيانات التي تغطيها كل سياسة. النطاق المحدد جيدًا يمنع الغموض.

قم بتعيين المالكين للموافقة والإنفاذ والصيانة. تضمن الملكية المساءلة طوال دورة حياة السياسة.

سياسات الدعم باستخدام أدوات التحكم في الوصول والمراقبة والأمان. الإنفاذ الفني يعزز الامتثال.

توفير التدريب المستمر للتوعية الأمنية. يقلل المستخدمون المطلعون من الانتهاكات العرضية.

راجع السياسات سنويًا أو بعد التغييرات الرئيسية. تحافظ التحديثات المنتظمة على السياسات ذات الصلة.

تعمل العديد من المؤسسات على إضعاف سياسات الأمن السيبراني من خلال فشل التصميم والتنفيذ.

تحدد سياسات الأمن السيبراني قواعد الأمان، ولكن تطبيقها عبر الأصول السحابية والتعرض الخارجي لا يزال يمثل تحديًا. يتطلب الإنفاذ الفعال رؤية التهديدات خارج الشبكات الداخلية.

تدعم CloudSek تطبيق السياسة من خلال تحديد الأصول الرقمية المكشوفة والتهديدات الخارجية في الوقت الفعلي. تساعد هذه المعلومات في مواءمة سياسات التحكم في الوصول وحماية البيانات والاستجابة للحوادث مع ظروف المخاطر الفعلية.

من خلال دمج رؤى CloudSek في عمليات سير عمل الحوكمة، يمكن للمؤسسات التحقق مما إذا كانت السياسات لا تزال فعالة. يتيح ذلك إجراء تعديلات أسرع ومواءمة أقوى بين عناصر التحكم الموثقة والوضع الأمني في العالم الحقيقي.