🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

الهندسة الاجتماعية هي طريقة تلاعب نفسي تؤثر على الناس في التخلي عن معلومات سرية أو القيام بأعمال محفوفة بالمخاطر. إنها تعتمد على العاطفة البشرية والثقة والغريزة بدلاً من نقاط الضعف التقنية.

يستخدم المهاجمون تقنيات الإقناع مثل السلطة أو الإلحاح أو الألفة لجعل طلباتهم تبدو مشروعة. تم تصميم هذه التكتيكات لتجاوز التفكير المنطقي وإطلاق قرارات سريعة لم يتم التحقق منها.

تأتي فعالية الهندسة الاجتماعية من تركيزها على السلوك البشري، والذي يصعب تأمينه أكثر من التكنولوجيا. ونتيجة لذلك، تظل إحدى الاستراتيجيات الأكثر استخدامًا في الهجمات الإلكترونية الحديثة.

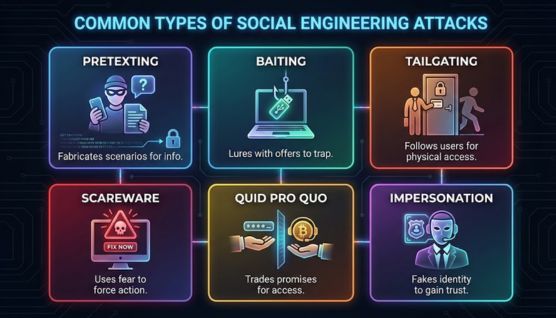

تتخذ الهندسة الاجتماعية عدة أشكال، يستخدم كل منها محفزات نفسية مختلفة للتلاعب بالضحايا.

تعتمد الذريعة على سيناريوهات أو هويات ملفقة لإقناع الضحايا بمشاركة المعلومات أو اتخاذ إجراءات محددة. سجل تحديث Maple Disruption 2025 الكندي 119 تقريرًا و 324 إجراء تعطيل مرتبطًا بأنماط ذريعة «المحقق المصرفي»، مما يوضح مدى سهولة توسيع نطاق الروايات المكتوبة.

يستخدم Baiting عروضًا أو مكافآت جذابة لجذب الضحايا إلى سلوكيات غير آمنة مثل تنزيل الملفات الضارة أو إدخال البيانات الحساسة. حددت عملية البطاقة الحمراء للإنتربول أكثر من 5000 ضحية مرتبطة بحملات إغراء واسعة النطاق، مما يوضح مدى نجاح الاصطياد من خلال الحجم.

يحدث التتبع عندما يحصل المهاجمون على وصول مادي من خلال متابعة المستخدمين المصرح لهم في المناطق المحظورة. وجدت دراسة استقصائية أجرتها ASIS International عام 2026 أن 61٪ من المنظمات أشارت إلى التتبع (piggybacking) باعتباره الفشل الأكثر شيوعًا لأنظمة التحكم في الوصول المادي.

تضغط برامج التخويف على الضحايا بتحذيرات مقلقة لاتخاذ قرارات سريعة ذات دوافع عاطفية. أفادت مراجعة أجراها مكتب التحقيقات الفيدرالي في سان دييغو عن مخطط عام 2025 يستهدف أكثر من 500 من كبار السن بخسائر تتجاوز 40 مليون دولار، مما يوضح كيف يمكن للتلاعب القائم على الخوف أن يسبب ضررًا كبيرًا.

تعد هجمات Quid pro quo بالمساعدة أو المكافآت أو الفرص مقابل المعلومات أو الوصول. أبلغ المركز الوطني لمكافحة الاحتيال في أستراليا عن إجراءات تشمل حظر 836 محفظة عملات مشفرة وإزالة ما يقرب من 29,000 حساب احتيالي، مما يعكس حجم عمليات الاحتيال على غرار عروض العمل.

يستخدم انتحال الشخصية هويات مزيفة مثل المسؤولين أو زملاء العمل أو مزودي الخدمة لكسب الثقة بسرعة. تُظهر بيانات قوة شرطة سنغافورة انتحال شخصية رسمية حكومية تؤثر على 12.7٪ من كبار الضحايا الشباب، مما يسلط الضوء على الفعالية المستمرة للخداع القائم على السلطة.

التصيد الاحتيالي هو شكل من أشكال الخداع حيث يرسل المهاجمون رسائل بريد إلكتروني مضللة أو رسائل نصية أو مكالمات صوتية للحصول على معلومات حساسة. تم تصميم هذه الاتصالات لتبدو شرعية حتى يشعر المستلم بالثقة في الاستجابة.

الهدف هو دفع الأشخاص إلى إجراءات مثل مشاركة بيانات اعتماد تسجيل الدخول أو زيارة الروابط غير الآمنة. يستخدم المهاجمون الإلحاح أو السلطة أو الألفة لجعل هذه الطلبات تبدو روتينية.

إن انتشاره عبر قنوات الاتصال الشائعة يجعل من السهل توزيع التصيد الاحتيالي ويصعب تصفيته تمامًا. إن إمكانية الوصول الواسعة هذه هي السبب في أنها لا تزال واحدة من أكثر تهديدات الأمن السيبراني استمرارًا اليوم.

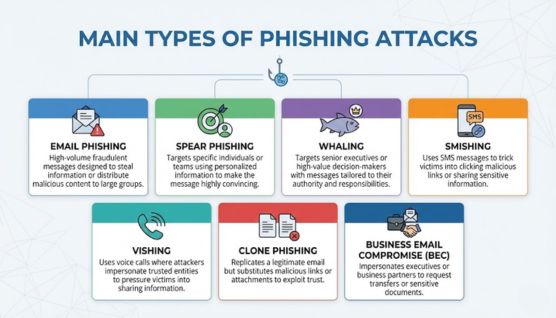

يظهر التصيد الاحتيالي بأشكال متعددة، يستخدم كل منها قنوات اتصال ومستويات مختلفة من التخصيص.

يرسل التصيد الاحتيالي عبر البريد الإلكتروني رسائل احتيالية إلى مجموعات كبيرة في محاولة لسرقة المعلومات أو توزيع محتوى ضار. تشير المراجعة السنوية لعام 2025 الصادرة عن NCSC في المملكة المتحدة إلى 10.9 مليون تقرير بريد إلكتروني في العام الماضي وأكثر من 45 مليونًا منذ عام 2020، مما يوضح كيف يظل البريد الإلكتروني قناة التصيد الأكثر حجمًا.

يستهدف Spear phishing أفرادًا أو فرقًا معينة باستخدام معلومات مخصصة لجعل الرسالة مقنعة للغاية. سجلت Incident Insights من Victoria OVIC 561 إشعارًا في أوائل عام 2025 وسلطت الضوء على اختراق البريد الإلكتروني كعامل رئيسي، مما يعكس كيف أن إدخال البريد الإلكتروني المستهدف غالبًا ما يسبق انتهاكات الحساب والتعرض للبيانات.

يستهدف صيد الحيتان كبار المديرين التنفيذيين أو صانعي القرار ذوي القيمة العالية برسائل مصممة وفقًا لسلطتهم ومسؤولياتهم. يتماشى فقدان التركيز في حوادث الوصول غير المصرح به عالية التأثير وحوادث إعادة توجيه الدفع مع نتائج صيد الحيتان الموثقة جيدًا في أنماط التسوية الحقيقية.

يستخدم Smishing رسائل SMS لخداع الضحايا للنقر على الروابط الضارة أو مشاركة المعلومات الحساسة. أفاد مكتب المعلومات الصحفية الهندي عن حظر أكثر من 9.42 ألف بطاقة SIM و 263,348 بطاقة IMEI مرتبطة بالاحتيال الإلكتروني، مما يسلط الضوء على كيفية اعتماد عمليات التحريف بشكل كبير على البنية التحتية للاتصالات التي يمكن التخلص منها.

يستخدم Vishing المكالمات الصوتية حيث ينتحل المهاجمون شخصيات موثوقة للضغط على الضحايا لمشاركة المعلومات أو تفويض المعاملات. وفقًا لوكالة الشرطة الوطنية اليابانية، تم تسجيل 13213 حالة احتيال خاصة بين يناير ويونيو 2025، مما أدى إلى خسائر بقيمة 59.7 مليار ين، بما في ذلك 38.9 مليار ين من عمليات الاحتيال المزيفة من قبل الشرطة.

يكرر التصيد الاحتيالي المستنسخ بريدًا إلكترونيًا شرعيًا ولكنه يستبدل الروابط أو المرفقات الضارة لاستغلال الثقة التي أنشأتها الرسالة الأصلية. يشير مشهد التهديدات لعام 2025 من ENISA إلى التصيد الاحتيالي حيث أن ما يقرب من 60٪ من ناقلات التسلل والمستندات مصنعة ومستنسخات مدعومة بالذكاء الاصطناعي تصل إلى 169 هدفًا في 88 دولة.

تنتحل BEC شخصية المديرين التنفيذيين أو شركاء الأعمال لطلب التحويلات أو المستندات الحساسة. يُدرج تقرير ASD/ACSC للتهديدات الإلكترونية في أستراليا 2024-25 BEC على أنها مسؤولة عن 15٪ من أكبر خسائر الجرائم الإلكترونية التجارية المبلغ عنها ذاتيًا، مما يؤكد أنها تهديد رئيسي مدفوع ماليًا.

التصيد الاحتيالي هو بالفعل شكل من أشكال الهندسة الاجتماعية لأنه يعتمد على التلاعب البشري من خلال الرسائل الخادعة بدلاً من الاستغلال التقني. يستخدم قنوات الاتصال للتأثير على السلوك واستخراج المعلومات.

يضع هذا التصنيف التصيد الاحتيالي ضمن عائلة أكبر من أنماط الهجوم التي تركز على الإنسان، بما في ذلك الذرائع وانتحال الهوية والاستدراج. تعتمد كل هذه الأساليب على محفزات نفسية مثل الثقة والسلطة والإلحاح للنجاح.

إن فهم التصيد الاحتيالي كفرع واحد من فروع الهندسة الاجتماعية يساعد المؤسسات على تصميم سياسات أمنية تعالج الخداع القائم على الرسائل والمخاطر السلوكية الأوسع نطاقًا. كما أنه يمهد الطريق لمقارنة كيفية اختلاف هذين المفهومين في النطاق والتقنية والقصد التشغيلي.

تختلف الهندسة الاجتماعية والتصيد الاحتيالي عبر النطاق وطرق التسليم والاستهداف والقصد التشغيلي.

تعتمد الوقاية من التصيد الاحتيالي على الجمع بين الإجراءات الوقائية التقنية والوعي المتسق للمستخدم.

تعمل تصفية البريد الإلكتروني على حظر الرسائل المشبوهة أو المخادعة قبل وصولها إلى المستخدمين. تقوم هذه الأنظمة بتقييم هوية المرسل وسلوك الارتباط والمرفقات لتقليل التعرض.

تتحقق SPF وDKIM وDMARC من إرسال رسائل البريد الإلكتروني الواردة من نطاقات معتمدة. يؤدي تطبيق عناصر التحكم هذه إلى تقليل مخاطر ظهور الرسائل المخادعة بشكل شرعي.

تضيف المصادقة متعددة العوامل طبقة تحقق توقف الوصول إلى الحساب حتى في حالة سرقة بيانات الاعتماد. إنه يقلل بشكل كبير من التنازلات الناجحة القائمة على التصيد الاحتيالي.

أدوات فحص الروابط افحص عناوين URL بحثًا عن السلوك الضار قبل أن يفتحها المستخدمون. هذا يمنع الوصول إلى صفحات جمع بيانات الاعتماد أو مواقع استضافة البرامج الضارة.

يكشف فحص المرفقات عن الملفات الضارة المضمنة في رسائل التصيد الاحتيالي. يقلل التحليل الآلي من فرصة تنفيذ البرامج الضارة أو الحمولة.

تقوم برامج التدريب بتعليم المستخدمين التعرف على الرسائل المشبوهة والطلبات العاجلة وسلوك المرسل غير المعتاد. يساعد الوعي على تقليل النقرات الخاطئة والاستجابات الاندفاعية.

تسمح عمليات إعداد التقارير الواضحة للموظفين بالإبلاغ عن الرسائل المشبوهة بسرعة. يساعد التصعيد السريع على احتواء التهديدات وتحسين الاستجابة للحوادث.

تتطلب الحماية الفعالة تقييم الأدوات والعمليات التي تعالج كل من التلاعب البشري والهجمات القائمة على الرسائل.

تضمن دقة الكشف العالية قدرة النظام على تحديد الرسائل المخادعة ومحاولات انتحال الشخصية والتشوهات السلوكية. يقلل الاكتشاف الموثوق من عدد التهديدات عالية الخطورة التي تصل إلى المستخدمين.

يراقب التحليل السلوكي أنماط النشاط غير العادية التي قد تشير إلى التلاعب أو سوء استخدام بيانات الاعتماد. هذا يضيف عمقًا للأمان من خلال اكتشاف الهجمات التي تتجاوز الفلاتر المستندة إلى الرسائل.

تقوم أدوات أمان البريد الإلكتروني بالتحقق من صحة المرسلين وفحص محتوى الرسالة وفرض بروتوكولات المصادقة. تعمل عناصر التحكم هذه على تقليل التعرض لمحاولات التصيد الاحتيالي التي يتم تسليمها عبر قنوات البريد الإلكتروني.

تحدد جودة التدريب مدى قدرة المستخدمين على التعرف على الاتصالات المشبوهة وإشارات التلاعب. التدريب المتسق القائم على السيناريوهات يعزز الوعي بالمخاطر البشرية.

يساعد سير عمل إعداد التقارير الواضح المستخدمين على تصعيد الرسائل أو التفاعلات المشبوهة بسرعة. تعمل التقارير السريعة على تحسين الاستجابة للحوادث والحد من انتشار الهجمات.

تضمن المحاذاة الخالية من الثقة التحقق باستمرار من كل مستخدم وطلب وجهاز. يقلل هذا الإطار من تأثير محاولات التصيد الاحتيالي الناجحة أو الهندسة الاجتماعية عن طريق الحد من الثقة الضمنية.

تختلف الهندسة الاجتماعية والتصيد الاحتيالي في النطاق، لكن كلاهما يعتمد على التلاعب بالسلوك البشري بدلاً من استغلال العيوب التقنية. إن التعرف على هذه المؤسسة المشتركة يساعد المنظمات على تعزيز دفاعاتها الشاملة ضد المخاطر البشرية.

يركز التصيد الاحتيالي بشكل خاص على قنوات الاتصال الخادعة، بينما تشمل الهندسة الاجتماعية نطاقًا أوسع من التكتيكات النفسية المستخدمة رقميًا وشخصيًا. إن فهم هذا التمييز يجعل من السهل تصميم التدريب المستهدف وضوابط الأمان.

تأتي الحماية الفعالة من الجمع بين عادات التحقق القوية وبرامج التوعية المتسقة والضمانات الفنية متعددة الطبقات. يقلل هذا النهج المتكامل بشكل كبير من احتمالية الوقوع في هجمات الهندسة الاجتماعية أو هجمات التصيد الاحتيالي.