🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

Qilin Ransomware، والمعروفة أيضًا باسم Agenda، هي عملية برامج الفدية كخدمة (RaaS) ظهرت لأول مرة في يوليو 2022. وهي تعمل كمجموعة تهديدات منظمة بدلاً من متغير واحد للبرامج الضارة، مما يتيح هجمات قابلة للتكرار وقابلة للتطوير.

يتم تقييم Qilin على نطاق واسع على أنها عملية متطورة لبرامج الفدية استنادًا إلى أدواتها المتسقة والحملات المنظمة والنشاط المستمر بمرور الوقت. يسمح استخدامه للنموذج القائم على الخدمة للعديد من المشغلين بإجراء هجمات ضمن إطار عمل مشترك.

بحلول أواخر عام 2024 وحتى عام 2025، أصبحت Qilin واحدة من أكثر عمليات برامج الفدية نشاطًا على مستوى العالم، حيث تمثل نسبة ملحوظة من الحوادث المبلغ عنها. ويعكس هذا النمو النضج التشغيلي والتوسع بدلاً من النشاط قصير الأجل أو الانتهازي.

تركز أجندة الهجوم وراء Qilin Ransomware على كسب المال عن طريق التسبب في التعطيل والتهديد بكشف البيانات المسروقة. أ وزارة الصحة والخدمات الإنسانية الأمريكية (HHS) يصف ملف تعريف التهديدات Qilin على أنها عملية برامج الفدية كخدمة تعمل مع الشركات التابعة وتحصل على 15-20٪ من كل دفعة فدية، مما يُظهر نموذجًا قائمًا على الربح بشكل واضح.

بعد ظهورها لأول مرة كأجندة في عام 2022 ثم تغيير علامتها التجارية لاحقًا إلى Qilin، زادت المجموعة بشكل مطرد من عدد الهجمات وحجم طلبات الفدية. وفقًا لتقارير HHS، تراوحت طلبات الفدية في عام 2023 غالبًا ما بين عشرات ومئات الآلاف من الدولارات، وبحلول منتصف عام 2024، تم إدراج أكثر من 100 ضحية في موقع التسرب، لا سيما في التصنيع والخدمات المهنية.

تعزز Qilin نفوذها من خلال الابتزاز المزدوج، وتهدد بنشر البيانات المسروقة حتى في حالة استعادة الأنظمة. يساعد هذا النهج المجموعة على زيادة الضغط على الضحايا وجذب الشركات التابعة ومواصلة توسيع دورها داخل النظام البيئي لبرامج الفدية كخدمة.

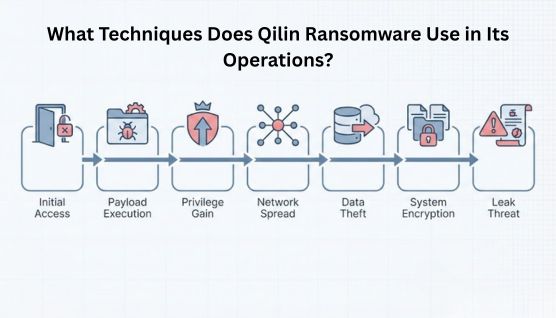

تنفذ Qilin Ransomware الهجمات من خلال نهج منظم يحول الوصول الأولي إلى اضطراب واسع النطاق وضغط ابتزاز. تم تصميم هذه العملية لزيادة التحكم في البيئة بشكل مطرد قبل حدوث أي ضرر مرئي.

بمجرد إنشاء الوصول، يركز المهاجمون على توسيع نطاق وصولهم وإعداد الأنظمة للتأثير المنسق. يضمن هذا الإعداد إمكانية حدوث التعطيل بسرعة وعبر أنظمة متعددة في نفس الوقت.

يصبح الهجوم مرئيًا عندما يتم تشفير الأنظمة وانقطاع العمليات، مما يؤدي إلى إلحاح الضحية. في الوقت نفسه، يتم تطبيق ضغط الابتزاز لضمان بقاء الطلبات فعالة حتى لو كان التعافي الفني ممكنًا.

تعتمد Qilin Ransomware على مجموعة متسقة من الأساليب التقنية التي تسمح للشركات التابعة لها باقتحام الشبكات والحفاظ على السيطرة وسرقة البيانات وفرض الابتزاز. تدعم هذه التقنيات نموذج برامج الفدية كخدمة، مما يجعل الهجمات قابلة للتكرار عبر بيئات مختلفة بدلاً من الأحداث التي تحدث لمرة واحدة.

للدخول، تستفيد الشركات التابعة لـ Qilin عادةً من نقاط الوصول الضعيفة أو المكشوفة الموجودة بالفعل في بيئة المؤسسة. تستغل الشركات التابعة لـ Qilin نقاط الضعف الحالية مثل بيانات الاعتماد المكشوفة أو الوصول الذي تم تكوينه بشكل خاطئ للحصول على دخول صامت إلى الشبكات.

نظرًا لأن هذه المرحلة تركز على الاندماج، فإنها غالبًا ما تمر دون أن يلاحظها أحد حتى مراحل لاحقة من الهجوم. يمنح الوصول المبكر المهاجمين وقتًا لفهم الشبكة والتخطيط لخطواتهم التالية.

بمجرد الدخول، تستخدم Qilin طرق تسليم محددة لتقديم وتنفيذ حمولة برامج الفدية. تتيح ناقلات العدوى هذه للمهاجمين التحكم في وقت ومكان تشغيل البرامج الضارة.

تستهدف معظم الأنشطة أنظمة Windows، والتي تظل شائعة عبر بيئات المؤسسات. في بعض الحالات، تمت أيضًا ملاحظة المتغيرات المستندة إلى Linux والتي تستهدف خوادم VMware ESXi، مما يوسع نطاق التأثير المحتمل.

بعد إنشاء موطئ قدم، يعمل المهاجمون على زيادة مستوى وصولهم داخل البيئة. ومن خلال الحصول على امتيازات أعلى، يمكنهم التفاعل مع الأنظمة وعناصر التحكم التي عادة ما تكون مقيدة.

هذا الوصول المرتفع يجعل من السهل إضعاف الدفاعات وإعداد البيئة لاضطراب أوسع. وبدون ذلك، سيقتصر المهاجمون على جزء صغير من الشبكة.

غالبًا ما تتضمن عمليات Qilin الانتقال من نظام إلى آخر بمجرد تأمين الوصول. تسمح هذه الحركة الجانبية للمهاجمين بالوصول إلى الخوادم الهامة والموارد المشتركة.

ومع انتشار المهاجمين عبر الشبكة، يزداد عدد الأنظمة المتأثرة. هذا التوسع يجعل التعافي أكثر صعوبة ويزيد من التأثير العام للهجوم.

التشفير هو الجزء الأكثر وضوحًا من هجوم Qilin ransomware. يتم تأمين الملفات والأنظمة لمقاطعة العمليات اليومية ومنع الوصول إلى البيانات المهمة.

الهدف ليس الضرر الانتقائي ولكن الاضطراب الواسع النطاق. من خلال تشفير الأنظمة على نطاق واسع، يخلق المهاجمون الإلحاح ويجبرون المؤسسات على الاستجابة بسرعة.

قبل التشفير أو بجانبه، غالبًا ما تقوم الشركات التابعة لـ Qilin بسرقة البيانات الحساسة من البيئة. قد يشمل ذلك المستندات الداخلية أو سجلات العملاء أو المعلومات المنظمة.

تمنح البيانات التي تم تسريبها المهاجمين نفوذًا إضافيًا أثناء المفاوضات. حتى لو كان من الممكن استعادة الأنظمة، فإن خطر التعرض العام يظل قائمًا.

تعزز Qilin طلبات الفدية من خلال التهديد بالإفراج عن البيانات المسروقة من خلال موقع التسرب المخصص (DLS). يعمل هذا النهج على تحويل الضغط من التعافي الفني إلى العواقب المتعلقة بالسمعة والتنظيم.

يضمن الابتزاز المزدوج بقاء الضحايا تحت الضغط حتى عند توفر النسخ الاحتياطية. إنه يحول التعرض للبيانات إلى جزء مركزي من استراتيجية الهجوم.

في عام 2025، أظهر Qilin Ransomware زيادة واضحة في النشاط، لا سيما استهداف القطاع العام ومؤسسات البنية التحتية الحيوية. يعكس هذا التحول تركيزًا متزايدًا على البيئات التي يمكن أن يكون فيها للاضطراب تأثير واسع النطاق.

وفقًا لمركز أمن الإنترنت (CIS) استحوذ فريق استخبارات التهديدات الإلكترونية، Qilin على حوالي 24٪ من حوادث برامج الفدية التي تؤثر على مؤسسات الولايات المتحدة والمحلية والقبلية والإقليمية (SLTT) في الربع الثاني من عام 2025. يمثل هذا ارتفاعًا حادًا من حوالي 9٪ في وقت سابق من العام، مما يسلط الضوء على وجود المجموعة سريع التوسع.

المنظمات الأكثر تضررًا من نشاط Qilin Ransomware هي تلك التي يمكن أن يؤدي فيها التعطل أو التعرض للبيانات إلى تعطيل العمليات الأساسية على الفور. غالبًا ما تعتمد هذه البيئات على توفر الخدمة المستمر أو التعامل مع المعلومات الحساسة التي لا يمكن نقلها بسهولة دون اتصال بالإنترنت.

غالبًا ما تتأثر كيانات القطاع العام، وخاصة المنظمات الحكومية والمحلية والقبلية والإقليمية، بسبب التسامح المحدود مع الانقطاعات المطولة. تعد البنية التحتية الحيوية ومقدمي الرعاية الصحية والمؤسسات التعليمية أهدافًا شائعة أيضًا، حيث يمكن أن يتصاعد انقطاع الخدمة بسرعة إلى مخاوف تتعلق بالسلامة العامة أو المخاوف التنظيمية.

غالبًا ما تتأثر مؤسسات التصنيع والخدمات المهنية أيضًا، خاصة تلك التي تعمل بأنظمة معقدة أو حساسة للوقت. في هذه القطاعات، يؤدي تأخر الإنتاج والتعرض للملكية الفكرية والالتزامات التعاقدية إلى زيادة الضغط بشكل كبير لحل الحوادث بسرعة.

تؤدي الهجمات المرتبطة بـ Qilin Ransomware إلى حدوث اضطراب فوري بينما تتسبب أيضًا في عواقب تجارية وقانونية وأمنية طويلة الأجل للمنظمات المتأثرة.

يتطلب الحد من مخاطر برنامج Qilin ransomware الرؤية المبكرة للنشاط المشبوه، والتحكم في الوصول عبر الأنظمة، وتدابير التأهب التي تحد من الضرر قبل حدوث التعطيل.

يركز الاكتشاف المبكر على اكتشاف السلوك غير الطبيعي مثل عمليات تسجيل الدخول غير العادية أو تغييرات الامتيازات غير المتوقعة أو الحركة الداخلية غير المبررة. يمكن أن يساعد تدريب المستخدمين على تحديد رسائل البريد الإلكتروني المخادعة ومراقبة نشاط المصادقة على ظهور التهديدات قبل أن يتمكن المهاجمون من الوصول بشكل أعمق.

تهدف جهود التخفيف إلى تقييد حركة المهاجم بمجرد إنشاء الوصول. يساعد فرض المصادقة متعددة العوامل (MFA) والحد من الامتيازات الإدارية ونشر أداة أمان لمكافحة برامج الفدية على تقليل احتمالية انتشار الهجوم أو تصعيده.

تعتمد الوقاية على تقوية الأنظمة والتخطيط للتعافي قبل وقوع الحادث. يؤدي الحفاظ على التكوينات الآمنة واختبار النسخ الاحتياطية المخزنة على البنية التحتية خارج الموقع والتدريب على خطط الاستجابة للحوادث إلى تحسين المرونة ضد التعطيل المرتبط ببرامج الفدية.

تقلل الحماية الفعالة من برامج الفدية من مخاطر الهجمات الناجحة عن طريق الحد من التعرض وتقليل نفوذ المهاجم وتعزيز قدرات الاسترداد عبر البيئة.

تبدأ الحماية من برامج الفدية بتقليل الخدمات المكشوفة ونقاط الوصول غير الضرورية التي يعتمد عليها المهاجمون للدخول. يقلل عدد المسارات المكشوفة من فرص المهاجمين في إنشاء موطئ قدم أولي.

تركز الحماية الحديثة من برامج الفدية على اكتشاف السلوك المشبوه بدلاً من الاعتماد فقط على التوقيعات المعروفة. يساعد ذلك في تحديد النشاط الضار مبكرًا، حتى عندما يستخدم المهاجمون تقنيات جديدة أو معدلة.

تتضمن الحماية القوية إمكانات النسخ الاحتياطي والاسترداد الموثوقة التي تسمح للمؤسسات باستعادة الأنظمة دون إشراك المهاجمين. هذا يقلل من فعالية الضغط القائم على التشفير ويقصر وقت التوقف بعد وقوع حادث.

من خلال حماية البيانات الحساسة وتقييد الوصول إلى الأنظمة الهامة، تقلل الحماية من برامج الفدية من تأثير تهديدات الابتزاز. عندما يفقد المهاجمون نفوذهم، تصبح طلبات الفدية أقل فعالية.

بدلاً من الاعتماد على أداة واحدة لمكافحة برامج الفدية، يركز CloudSek على منع هجمات برامج الفدية قبل تطويرها بالكامل. يركز نهجها على تحديد علامات الإنذار المبكر، المعروفة باسم ناقلات الهجوم الأولي، من مصادر خارجية.

تراقب المنصة باستمرار شبكة الويب المفتوحة والعميقة والمظلمة لتتبع نشاط برامج الفدية الناشئة وسلوك الجهات الفاعلة المهددة والبيانات المسربة. كما أنه يساعد المؤسسات على فهم نقاط الضعف في البنية التحتية الخارجية وتبعيات الطرف الثالث التي يستغلها المهاجمون عادةً للوصول.

من خلال الجمع بين معلومات التهديدات ومراقبة سطح الهجوم والتنبيهات القابلة للتنفيذ، تساعد CloudSek فرق الأمان على الاستجابة قبل تصعيد الهجمات إلى التشفير أو الابتزاز. يسمح هذا النموذج الاستباقي للمؤسسات بتحديد أولويات المخاطر الحقيقية وتعزيز الدفاعات بدلاً من الرد بعد حدوث الضرر بالفعل.