🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية

أمن إنترنت الأشياء هو حماية الأجهزة المتصلة والبيانات التي تتبادلها من الوصول غير المصرح به أو التعطيل. إنه يضمن أن كل شيء من أجهزة الاستشعار الصغيرة إلى أنظمة إنترنت الأشياء الصناعية يمكن أن يعمل بأمان داخل الشبكة.

تقوم العديد من أجهزة إنترنت الأشياء بتشغيل برامج بسيطة وتستخدم طرق اتصال خفيفة تجعلها أهدافًا أسهل للمهاجمين. تساعد تدابير الأمان مثل المصادقة والتشفير ومراقبة الجهاز على تعزيز نقاط الضعف هذه.

مع توسع إنترنت الأشياء في المنازل والمستشفيات والمصانع وسلاسل التوريد، ينمو تأثير جهاز واحد مخترق بشكل كبير. يعمل أمان إنترنت الأشياء الفعال على إبقاء الأجهزة جديرة بالثقة، ويمنع التلاعب بالبيانات، ويقلل من مخاطر التعطل على مستوى الشبكة.

يحمي أمان OT الأنظمة الصناعية التي تدير العمليات الفيزيائية مثل خطوط التصنيع وشبكات الطاقة وعمليات معالجة المياه. وهي تركز على الحفاظ على هذه البيئات آمنة وموثوقة ومتاحة باستمرار لأن أي اضطراب يمكن أن يؤثر على عمليات العالم الحقيقي.

على عكس بيئات تقنية المعلومات التي تحمي البيانات بشكل أساسي، تعتمد أنظمة OT على معدات مثل PLCs ومنصات SCADA ووحدات تحكم ICS التي يجب أن تعمل دون انقطاع. يتطلب تأمين الأنظمة أساليب مصممة خصيصًا للأجهزة القديمة والاتصالات الحتمية ومتطلبات وقت التشغيل الصارمة.

يعالج أمان OT الحديث أيضًا المخاطر الجديدة التي تنشأ عندما تتصل شبكات OT بتكنولوجيا المعلومات والأنظمة السحابية. يؤدي هذا التقارب إلى تعريض البنية التحتية الحيوية للهجمات الإلكترونية، مما يجعل التقسيم والتحكم الصارم في الوصول والمراقبة المستمرة أمرًا ضروريًا.

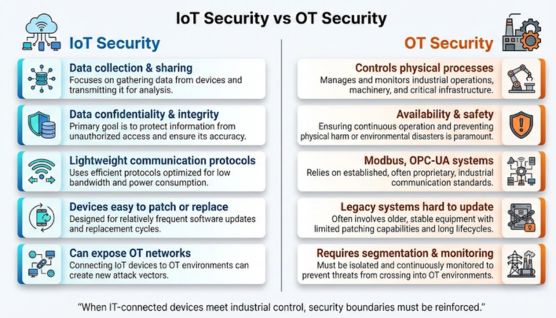

يأتي الفرق بين أمن إنترنت الأشياء والتقنيات التشغيلية من ما تحميه كل بيئة وكيف تؤثر المخاطر على عملياتها. تتعامل إنترنت الأشياء مع الأجهزة المتصلة وتدفقات البيانات، بينما تركز OT على حماية العمليات المادية التي يجب تشغيلها دون انقطاع.

تم تصميم إنترنت الأشياء لجمع البيانات ومشاركتها ومعالجتها عبر البيئات المتصلة. تم تصميم OT للتحكم في العمليات المادية حيث يكون وقت التشغيل والدقة أمرًا بالغ الأهمية.

يركز أمان إنترنت الأشياء على السرية وسلامة البيانات لأن الانتهاكات غالبًا ما تعرض المعلومات أو تغيرها. يعطي أمان OT الأولوية للتوافر والسلامة نظرًا لأن الانقطاعات يمكن أن توقف الإنتاج أو تتلف المعدات.

تستخدم IoT بروتوكولات خفيفة الوزن محسّنة لسرعة الاتصال وبساطة الجهاز. تعتمد OT على البروتوكولات الصناعية مثل Modbus و OPC-UA التي لم يتم إنشاؤها في الأصل مع وضع الأمن السيبراني في الاعتبار.

يمكن عادةً تصحيح أجهزة إنترنت الأشياء أو استبدالها دون تأثير كبير. غالبًا ما تعمل أنظمة OT على أجهزة قديمة لا يمكن إيقاف تشغيلها دون اتصال بالإنترنت، مما يجعل التحديثات أكثر صعوبة.

ومع اتصال إنترنت الأشياء بشبكات التكنولوجيا التشغيلية، يمكن أن تصبح نقاط الضعف في إنترنت الأشياء نقاط دخول إلى البنية التحتية الحيوية. هذا يزيد من الحاجة إلى التقسيم القوي والمراقبة عبر كلتا البيئتين.

تلعب إنترنت الأشياء دورًا متناميًا في بيئات التكنولوجيا التشغيلية من خلال إضافة البيانات في الوقت الفعلي والرؤية عن بُعد والأتمتة الأكثر ذكاءً للعمليات الصناعية. تساعد أجهزة الاستشعار والأجهزة المتصلة أنظمة OT على اتخاذ قرارات أسرع وتحسين الكفاءة دون مقاطعة العمليات المادية.

تلتقط مستشعرات إنترنت الأشياء بيانات مستمرة حول أداء المعدات والظروف البيئية ونشاط سير العمل. تساعد هذه الرؤية فرق OT على اكتشاف المشكلات مبكرًا وتحسين العمليات.

تدعم بيانات الحالة من أجهزة إنترنت الأشياء النماذج التي تتنبأ بأعطال المعدات قبل حدوثها. تعمل التحذيرات المبكرة على تقليل وقت التوقف عن العمل وإطالة عمر الأصول الصناعية.

يتيح اتصال إنترنت الأشياء للمشغلين مراقبة أنظمة OT وتعديلها من المواقع البعيدة. تزيد هذه القدرة من المرونة التشغيلية وتقلل من الحاجة إلى التدخلات في الموقع.

تعمل الأتمتة التي يتم تمكينها بواسطة إنترنت الأشياء على تبسيط العمليات مثل إدارة الطاقة وتدفق المواد وتوقيت الإنتاج. تعمل هذه التحسينات على تحسين الإنتاجية وخفض تكاليف التشغيل.

تعمل إنترنت الأشياء كجسر بين تكنولوجيا المعلومات والتكنولوجيا التشغيلية من خلال ربط المنصات الرقمية بالمعدات المادية. يدعم هذا التكامل التحليلات وأدوات التحسين والإدارة المركزية.

تواجه أنظمة إنترنت الأشياء مخاطر أمنية كبيرة لأنها تعتمد على أعداد كبيرة من الأجهزة البسيطة والمتصلة التي تعمل غالبًا بأقل قدر من الحماية.

لا تزال العديد من أجهزة إنترنت الأشياء تعتمد على أسماء المستخدمين الافتراضية أو كلمات المرور البسيطة، مما يجعلها أهدافًا سهلة للمهاجمين. بمجرد اختراقها، يمكن استخدام الأجهزة لسرقة البيانات أو تعطيل الخدمات أو الحصول على وصول أعمق إلى الشبكة.

غالبًا ما تظل منتجات إنترنت الأشياء غير مصححة لفترات طويلة لأن التحديثات بطيئة أو يدوية أو غير مدعومة. هذا يترك الثغرات المعروفة مفتوحة وقابلة للاستغلال لفترة طويلة بعد وجود الإصلاحات.

تم تصميم بروتوكولات الاتصال خفيفة الوزن في إنترنت الأشياء للسرعة وليس الأمان. بدون تشفير أو مصادقة، يمكن للمهاجمين اعتراض الأوامر أو تغيير البيانات أثناء النقل.

تنتشر النظم البيئية لإنترنت الأشياء عبر المنازل والمستشفيات والأساطيل والمصانع، مما يخلق مساحة هجوم هائلة. يمكن أن يصبح جهاز ضعيف واحد نقطة انطلاق لاختراق شبكة بأكملها.

بمجرد الإصابة، يمكن دمج أجهزة إنترنت الأشياء في شبكات روبوت ضخمة قادرة على التغلب على مواقع الويب والتطبيقات. يمكن لهذه الهجمات المنسقة تعطيل الخدمات والتسبب في اضطراب واسع النطاق.

تواجه أنظمة OT مخاطر أمنية عالية التأثير لأنها تدير عمليات فعلية لا تتحمل التعطيل. أي خرق يمكن أن يؤدي إلى إيقاف الإنتاج أو إتلاف المعدات أو تعريض السلامة للخطر.

لا تزال العديد من بيئات OT تعتمد على أجهزة عمرها عقود تفتقر إلى ميزات الأمان المضمنة. يعد استبدال هذا الجهاز أو تحديثه أمرًا صعبًا، مما يترك فجوات ضعف طويلة الأجل.

غالبًا ما تعمل شبكات OT بدون تجزئة داخلية، مما يسمح للمهاجم بالتحرك بحرية بمجرد دخوله. يمكن لنقطة دخول واحدة أن تعرض أنظمة حرجة متعددة.

تم تصميم البروتوكولات الصناعية مثل Modbus و BACNet من أجل الموثوقية وليس الأمن السيبراني. غالبًا ما يتم نقل الأوامر والبيانات بدون مصادقة أو تشفير.

لا يمكن أن تتوقف أنظمة Essential OT مؤقتًا لعمليات التصحيح المتكررة أو الصيانة. تزيد التحديثات المتأخرة من فرصة بقاء الثغرات الأمنية المعروفة قابلة للاستغلال.

يمكن أن تتسبب الهجمات الإلكترونية في بيئات التكنولوجيا التشغيلية في نتائج مادية، بما في ذلك تعطل المعدات أو المخاطر التشغيلية. العواقب الواقعية تجعل OT هدفًا جذابًا بشكل متزايد للمهاجمين.

يقدم الاتصال بين أنظمة IoT و OT تحديات أمنية جديدة لأن الأجهزة الرقمية تتفاعل الآن بشكل مباشر مع العمليات المادية. يعمل هذا المزج على توسيع سطح الهجوم وتسهيل انتقال التهديدات عبر البيئات التي كانت منفصلة في السابق.

غالبًا ما تصبح أجهزة إنترنت الأشياء نقاط دخول تقود المهاجمين إلى شبكات OT. يمكن لمستشعر واحد ضعيف إنشاء طريق إلى الأنظمة الصناعية الهامة.

تجمع البيئات المتصلة بين حجم إنترنت الأشياء وحساسية OT. يؤدي هذا إلى إنشاء المزيد من نقاط الوصول مع زيادة التأثير المحتمل للاختراق.

تستخدم إنترنت الأشياء أساليب اتصال خفيفة الوزن، بينما تعتمد OT على البروتوكولات الصناعية المصممة من أجل الموثوقية. يقدم المزيج بين الاثنين فجوات التوافق والأمان التي يمكن للمهاجمين استغلالها.

كثيرًا ما تشارك أنظمة تكنولوجيا المعلومات وإنترنت الأشياء والتقنيات التشغيلية البيانات والبنية التحتية، مما يقلل من العزلة. يزيد الفصل الأقل من فرص الحركة الجانبية أثناء الهجوم.

يمكن أن تتصاعد التسوية التي تبدأ في إنترنت الأشياء إلى اضطرابات تؤثر على الإنتاج أو السلامة أو البنية التحتية الحيوية. يعمل التقارب على تحويل التهديدات الإلكترونية الروتينية إلى مخاطر تشغيلية.

يتطلب تأمين أنظمة إنترنت الأشياء والتقنيات التشغيلية نهجًا متعدد الطبقات لأن كل بيئة لها مخاطر واحتياجات تشغيلية مختلفة. الهدف هو تقليل التعرض مع الحفاظ على تشغيل الأجهزة والعمليات الصناعية بأمان.

يؤدي فصل شبكات IoT وOT وتكنولوجيا المعلومات إلى الحد من الحركة الجانبية أثناء الهجوم. تضمن الحدود الواضحة أن الحل الوسط في منطقة ما لا يمكن أن ينتشر بسهولة إلى منطقة أخرى.

يجب على كل جهاز ومستخدم إثبات الهوية قبل الوصول، حتى داخل الشبكة. يمنع التحقق المستمر الأوامر غير المصرح بها أو التوسع الجانبي.

يؤدي تقييد الأذونات إلى تقليل فرصة سوء الاستخدام أو التغييرات العرضية للأنظمة الهامة. تحمي إدارة بيانات الاعتماد القوية كلاً من الأجهزة والمعدات التشغيلية.

تساعد المراقبة السلوكية على اكتشاف النشاط غير المعتاد مبكرًا، سواء كان ذلك من مستشعر إنترنت الأشياء المخترق أو وحدة تحكم OT. يقلل الاكتشاف الأسرع من فرصة التأثير التشغيلي.

تساعد خطة التحديث المهيكلة على تأمين أنظمة إنترنت الأشياء والتقنيات التشغيلية دون تعطيل العمليات الأساسية. يركز التصحيح ذو الأولوية على نقاط الضعف الأكثر أهمية أولاً.

يزداد اتصال إنترنت الأشياء والتقنيات التشغيلية كل عام، مما يوفر فرصًا جديدة للكفاءة بالإضافة إلى تحديات جديدة للأمن. إن فهم كيفية عمل كلتا البيئتين يساعد المؤسسات على حماية أجهزتها وحماية العمليات الحيوية وتقليل المخاطر التشغيلية.

يجب أن تأخذ استراتيجية الأمان القوية في الاعتبار حجم إنترنت الأشياء وحساسية التكنولوجيا التشغيلية والترابط المتزايد بين الاثنين. من خلال الرؤية الواضحة والحماية المنظمة والمراقبة الاستباقية، يمكن للفرق الحفاظ على عمليات رقمية مادية أكثر أمانًا ومرونة.

يحمي أمان إنترنت الأشياء الأجهزة المتصلة وبياناتها، بينما يحمي أمان OT الأنظمة الصناعية التي تتحكم في العمليات المادية. تنطوي حوادث OT على مخاطر أكبر لأنها يمكن أن تسبب اضطرابًا في العالم الحقيقي أو تلف المعدات.

تعتمد أنظمة OT على الأجهزة القديمة التي لا يمكن تحديثها بسهولة. يمكن أن يؤثر قطع هذه الأنظمة للصيانة على الإنتاج والسلامة.

نعم، تسمح الشبكات المترابطة للمهاجمين بالانتقال من أجهزة إنترنت الأشياء إلى أنظمة OT إذا كان التقسيم ضعيفًا. يمكن أن يصبح جهاز واحد مخترق نقطة دخول.

يعتمد التصنيع والطاقة والمرافق والنقل بشكل كبير على أمن التكنولوجيا التشغيلية. تستخدم هذه القطاعات أنظمة التحكم الحرجة التي يجب أن تعمل دون انقطاع.

غالبًا ما تستخدم أجهزة إنترنت الأشياء مصادقة ضعيفة ونادرًا ما تتلقى تحديثات في الوقت المناسب. يستغل المهاجمون هذه الفجوات للوصول أو إنشاء شبكات روبوت كبيرة.

يوفر إنترنت الأشياء البيانات والرؤية في الوقت الفعلي التي تساعد فرق OT على اتخاذ قرارات أسرع وأكثر استنارة. هذا يحسن الكفاءة ويدعم الاكتشاف المبكر للمشكلات.

تقوم التجزئة بإنشاء حدود واضحة بين مناطق الشبكة للحد من الحركة الجانبية. يتم احتواء التنازلات في منطقة واحدة قبل الوصول إلى الأنظمة الحرجة.

يعمل التحكم في الوصول من Zero Trust والمراقبة المستمرة وسياسات الاعتماد القوية والتصحيح المنظم على تعزيز الحماية عبر كلتا البيئتين. تساعد هذه الممارسات في الحفاظ على الاستقرار وتقليل المخاطر.