🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

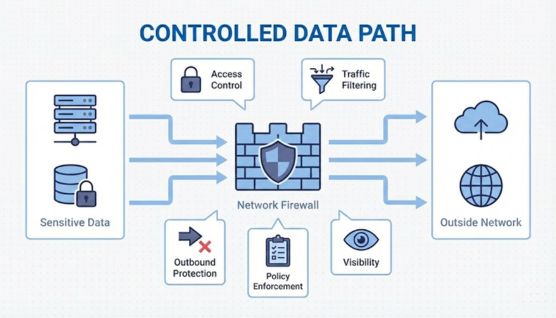

تشمل مزايا جدار الحماية التحكم في الوصول إلى الشبكة وتقليل التعرض للتهديدات السيبرانية والحماية من الاتصالات غير المصرح بها وتحسين الرؤية لحركة مرور الشبكة. من خلال تصفية وتنظيم كيفية انتقال البيانات عبر حدود الشبكة، يقلل جدار الحماية من مخاطر الهجوم مع الحفاظ على حماية الأنظمة الحيوية.

بالإضافة إلى التحكم الأساسي في الوصول، توفر جدران الحماية مزايا تشغيلية تعزز الوضع الأمني بشكل مباشر. فهي تساعد على حظر البرامج الضارة قبل انتشارها، وتحد من حركة المهاجمين من خلال التجزئة، وتقلل من مساحة الهجوم الإجمالية عن طريق تقييد الخدمات والمنافذ غير الضرورية.

توفر جدران الحماية أيضًا قيمة طويلة الأجل من خلال فرض سياسات الأمان باستمرار ودعم حماية البيانات ومتطلبات الامتثال. هذا المزيج من الوقاية والرؤية والاحتواء يجعل جدران الحماية ضرورية للحفاظ على شبكات حديثة مستقرة وآمنة.

تتحكم جدران الحماية في طلبات الاتصال التي يمكن أن تتفاعل مع الأنظمة الداخلية، مما يؤدي إلى إيقاف الوصول غير المصرح به قبل أن يصل إلى محيط الشبكة. هذا يمنع المصادر غير الموثوق بها من دخول البيئات المحمية، مما يؤدي عادةً إلى اختراق النظام.

مع تنظيم نقاط الدخول بوضوح، تظل الأنظمة الداخلية محمية من المستخدمين غير المعتمدين. والنتيجة هي انخفاض كبير في محاولات الوصول غير المصرح بها.

تكون البرامج الضارة أكثر فاعلية عندما تدخل شبكة متخفية في هيئة حركة مرور مشروعة، مما يجعل الاعتراض المبكر أمرًا بالغ الأهمية. يساعد الفحص عند حدود الشبكة على إيقاف الحمولات الضارة قبل تفاعلها مع الأجهزة الداخلية.

عند اكتشاف أنماط ضارة، يتم حظر البرامج الضارة بواسطة عناصر تحكم جدار الحماية قبل انتشارها. يحد هذا الاحتواء من التأثير التشغيلي حتى أثناء الهجمات النشطة.

تستهدف محاولات التسلل المتكررة حدود الشبكة المكشوفة حيث تكون قرارات الوصول ضعيفة أو غير متسقة. يؤدي حظر طلبات الاتصال هذه إلى منع المهاجمين من إنشاء موطئ قدم أولي.

من خلال رفض طلبات الاتصال غير الموثوق بها، يمنع جدار الحماية الاختراقات في المحيط. تفقد مسارات الهجوم المتكررة فعاليتها بمرور الوقت.

يسمح عدم رؤية حركة المرور للتهديدات بالتحرك دون أن يلاحظها أحد عبر مسارات الشبكة حتى يحدث الضرر بالفعل. يوفر الفحص المستمر نظرة ثاقبة لمصادر حركة المرور والوجهات وسلوك الوصول.

تعمل السجلات والتنبيهات التي تم إنشاؤها من خلال مراقبة جدار الحماية على تسهيل اكتشاف النشاط غير الطبيعي. يتيح الاكتشاف المبكر استجابة أسرع قبل تصاعد الحوادث.

يعد الوصول غير المقيد إلى الشبكة سببًا رئيسيًا للتعرض العرضي للبيانات وحركة البيانات غير المصرح بها. يضمن تقييد مسارات الاتصال عدم تعرض الأنظمة الحيوية دون داع.

يتم حظر حركة البيانات غير المصرح بها عندما تقيد قواعد جدار الحماية الوصول إلى المستخدمين والتطبيقات المعتمدة. يساعد هذا في الحفاظ على السرية وسلامة المعلومات.

تزيد الخدمات المكشوفة والمنافذ المفتوحة بشكل كبير من سطح الهجوم ومخاطر الاستغلال. يؤدي تقليل نقاط الدخول هذه إلى الحد من كيفية تفاعل المهاجمين مع الشبكة.

من خلال تقييد مسارات الوصول، يجعل جدار الحماية الاستغلال أكثر صعوبة. يُترجم عدد أقل من الأهداف المتاحة بشكل مباشر إلى مخاطر أقل.

يؤدي تطبيق السياسة غير المتسق إلى حدوث فجوات أمنية يستغلها المهاجمون بنشاط. يضمن التطبيق الآلي تطبيق القواعد بشكل موحد عبر جميع مسارات حركة المرور.

بمجرد تحديد السياسات، يتم تطبيقها باستمرار من خلال آليات جدار الحماية. يؤدي ذلك إلى إزالة الفجوات الناتجة عن أخطاء التكوين أو الإشراف.

تصبح الحركة الجانبية ممكنة عندما تتواصل مقاطع الشبكة الداخلية بحرية. يحد فصل البيئات من المدى الذي يمكن للمهاجم التحرك فيه بعد الوصول الأولي.

يتم التحكم في الاتصال بين المقاطع باستخدام التقسيم المستند إلى جدار الحماية. في حالة تعرض منطقة واحدة للخطر، يظل الضرر محتجزًا.

غالبًا ما تؤدي تدفقات حركة المرور غير المنضبطة إلى تدهور الأداء وتعطيل الخدمة. تساعد إدارة الاتصالات المسموح بها في الحفاظ على سلوك الشبكة الذي يمكن التنبؤ به.

يتحسن استقرار النظام عندما تتم تصفية الاتصالات التخريبية بواسطة عناصر تحكم جدار الحماية. تعمل الشبكات بشكل أكثر موثوقية في ظل ظروف حركة المرور المُدارة.

غالبًا ما تنبع الإخفاقات التنظيمية من ضوابط الوصول غير الكافية وسجلات الأنشطة المفقودة. يؤدي فرض ضوابط الشبكة القابلة للتتبع إلى تقليل التعرض التنظيمي.

تتحسن جاهزية التدقيق عند تسجيل جدار الحماية وقيود الوصول. يتم تقليل مخاطر الامتثال من خلال التحكم المستمر والرؤية.

تمنع جدران الحماية الهجمات الإلكترونية والبرامج الضارة من خلال التحكم في حركة المرور على حدود الشبكة، حيث تحاول معظم التهديدات الدخول.

تعتمد حماية المعلومات الحساسة على التحكم في كيفية تدفق البيانات عبر حدود الشبكة والمسارات الداخلية.

تعد إمكانية الوصول المفرط للشبكة سببًا أساسيًا للتعرض غير المقصود للبيانات. يضمن تقييد مسارات الوصول إمكانية الوصول إلى الأنظمة الحساسة فقط عند الضرورة التشغيلية.

تزيد حركة البيانات غير المنظمة من خطر ظهور البيانات في البيئات غير الآمنة. تحافظ قواعد التوجيه والتصفية المحددة على المعلومات الحساسة داخل مسارات الشبكة المعتمدة.

تتضمن معظم خروقات البيانات عمليات نقل خارجية غير مصرح بها بدلاً من السرقة الواردة. يؤدي تقييد الاتصالات الصادرة إلى منع البيانات الحساسة من مغادرة الشبكة دون أن يلاحظها أحد.

تفشل سياسات البيانات عندما يكون الإنفاذ غير متسق عبر مقاطع الشبكة. يضمن تطبيق القواعد على طبقة الشبكة أن تظل معايير معالجة البيانات موحدة.

تؤدي حركة البيانات غير المكتشفة إلى إنشاء نقاط عمياء تؤخر اكتشاف الاختراق. يكشف الفحص على مستوى الشبكة عن التدفقات غير الطبيعية التي قد تشير إلى التعرض أو سوء الاستخدام.

لا يمكن لأي تحكم أمني إيقاف كل هجوم إلكتروني بمفرده. تعمل جدران الحماية على تقليل المخاطر بشكل كبير من خلال التحكم في الوصول إلى الشبكة ومسارات حركة المرور ونقاط التعرض، ولكنها تعمل بشكل أفضل كجزء من نهج الأمان متعدد الطبقات.

نعم، تظل عناصر التحكم على مستوى الشبكة ضرورية حتى في البيئات السحابية والبيئات الخالية من الثقة. تستمر جدران الحماية في تنظيم مسارات حركة المرور وفرض التجزئة وتقليل سطح الهجوم عبر البنى التحتية المختلطة.

لم يتم تصميم جدران الحماية لإيقاف جميع الأنشطة الداخلية، ولكنها تحد من الوصول غير الضروري وتراقب أنماط حركة المرور غير الطبيعية. هذا يقلل من مخاطر التعرض العرضي ويحد من مدى انتشار سوء الاستخدام.

بدون جدار حماية، تتدفق حركة مرور الشبكة دون تحكم منظم أو فحص. يؤدي هذا إلى زيادة التعرض للوصول غير المصرح به وإدخال البرامج الضارة ومخاطر تسرب البيانات.

عند تكوينها بشكل صحيح، تعمل جدران الحماية على تحسين الاستقرار عن طريق تصفية حركة المرور غير الضرورية والخبيثة. عادةً ما تنتج مشكلات الأداء عن التكوين الخاطئ بدلاً من جدار الحماية نفسه.