🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

لم يكن القصد من بنية مفاتيح API من Google، المصممة أصلاً للخدمات العامة غير الضارة مثل الخرائط و Firebase و YouTube، أن تكون بمثابة مصادقة لأنظمة الذكاء الاصطناعي الحساسة. لأكثر من عقد من الزمان، أخبرت Google المطورين صراحةً أن مفاتيح API الخاصة بالتنسيق آيزا... كانت آمنة للتضمين في التعليمات البرمجية من جانب العميل وحزم تطبيقات الهاتف المحمول. كانت معرفات عامة - وليست أسرارًا.

تغير ذلك مع وصول الجوزاء. وهي الآن أوراق اعتماد حية لأحد أقوى أنظمة الذكاء الاصطناعي في العالم.

في فبراير 2026، نشرت Truffle Security بحثًا يكشف أنه عندما يتم تمكين Gemini API (واجهة برمجة تطبيقات اللغة التوليدية) في مشروع Google Cloud، فإن كل مفتاح API موجود في هذا المشروع يمكنه الوصول بصمت إلى نقاط نهاية Gemini - بدون تحذير وبدون إشعار وبدون مربع حوار للتأكيد. المطورون الذين اتبعوا إرشادات Google الخاصة من خلال تضمين خرائط أو مفاتيح Firebase في تطبيقاتهم يحملون الآن دون علمهم بيانات اعتماد مباشرة لخدمة الذكاء الاصطناعي القوية.

قام BeVigil من CloudSek - أول محرك بحث أمني لتطبيقات الجوال في العالم - بفحص أفضل 10,000 تطبيق Android حسب عدد عمليات التثبيت لتقييم سطح هجوم تطبيقات الهاتف المحمول لهذه الثغرة الأمنية. النتائج مثيرة للقلق.

كن فيجيل هو محرك بحث أمان تطبيقات الهاتف المحمول الخاص بـ CloudSek، حيث يقوم بفهرسة أكثر من مليون تطبيق Android وفحصها باستمرار بحثًا عن الأسرار المشفرة وواجهات برمجة التطبيقات التي تم تكوينها بشكل خاطئ وبيانات الاعتماد المكشوفة والثغرات الأمنية الأخرى. يستخدم باحثو الأمن والمطورون والشركات BeVigil لتحديد المخاطر في تطبيقات الأجهزة المحمولة قبل أن يتم استغلالها من قبل الجهات الفاعلة في مجال التهديد.

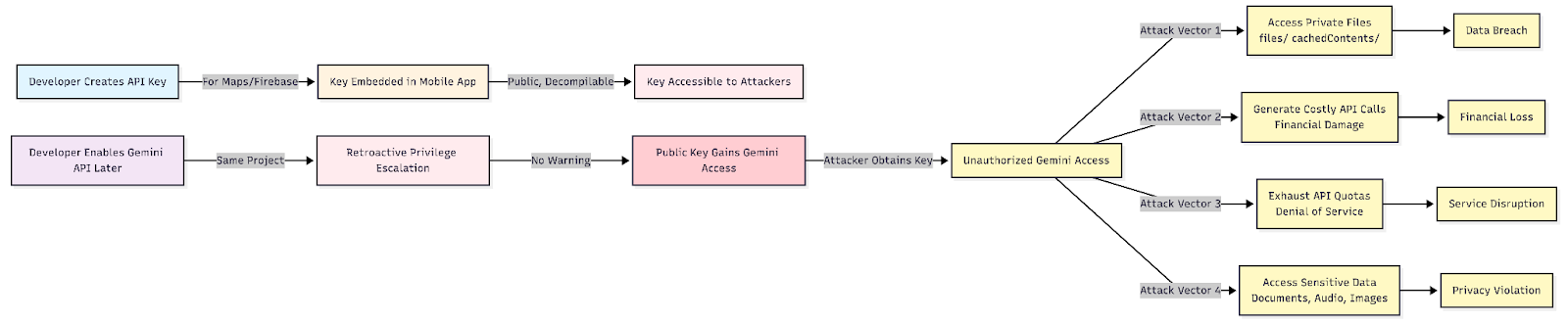

تستخدم Google تنسيق مفتاح API واحدًا (آيزا...) عبر حالات استخدام مختلفة جوهريًا - تحديد المشروع العام والمصادقة الحساسة. المشكلة الأساسية، كما وثقتها Truffle Security، هي تصعيد الامتياز بأثر رجعي:

يمكن للمهاجم الذي يحصل على أحد هذه المفاتيح:

قام فريق بحث CloudSek بفحص أفضل 10,000 تطبيق Android مرتبة حسب عدد عمليات التثبيت. باستخدام قواعد الكشف السري الآلي، حددنا مفاتيح Google API لـ آيزا... التنسيق مشفر في حزم التطبيقات، ثم تحقق من كل مفتاح مقابل واجهة برمجة تطبيقات Gemini لتأكيد الوصول المباشر إلى واجهة برمجة تطبيقات Generative Language.

النتائج: 32 مفتاحًا مباشرًا لواجهة برمجة تطبيقات Google عبر 22 تطبيقًا فريدًا، مع قاعدة تثبيت مجمعة تتجاوز 500 مليون مستخدم.

الجدول 1: التطبيقات الضعيفة مع مفاتيح Google API المكشوفة

ملاحظة: تم الكشف عن جميع المفاتيح المحددة بشكل مسؤول لمطوري التطبيقات المعنيين. تم تنقيح مفاتيح API في الإصدار المنشور.

من بين 22 تطبيقًا ضعيفًا، أكدت BeVigil التعرض النشط للبيانات في ELSA Speak: AI Learn & Speak English، وهي منصة لتعلم اللغة الإنجليزية مع أكثر من 10 ملايين عملية تثبيت.

باستخدام المفتاح المكشوف من حزمة تطبيقات ELSA Speak، استفسر باحثو CloudSek عن نقطة نهاية Gemini Files API وتلقوا استجابة 200 OK تسرد الملفات النشطة المخزنة في مساحة عمل Gemini الخاصة بالمشروع. تضمنت البيانات المكشوفة:

هذا يؤكد أن المحتوى الصوتي المقدم من المستخدم - الذي يحتمل أن يحتوي على تسجيلات صوتية تستخدم للتدريب على نطق اللغة الإنجليزية المدعوم بالذكاء الاصطناعي - كان متاحًا لأي شخص لديه مفتاح API المشفر الموجود في حزمة تطبيقات ELSA المتاحة للجمهور.

قامت المفاتيح الـ 31 المتبقية بإرجاع مخازن الملفات الفارغة ({}) عند الاستعلام عن /ملفات/ نقطة النهاية، مما يعني أنه لم يتم تخزين أي ملفات حاليًا في مشاريع Gemini هذه في وقت الاختبار - ومع ذلك، تظل المفاتيح صالحة لبيانات اعتماد Gemini ويمكن استخدامها لتحمل رسوم API أو حصص العادم أو الوصول إلى البيانات التي تم تحميلها في المستقبل.

يقدم النظام البيئي للأجهزة المحمولة سطح هجوم متميزًا لا يحظى بالتقدير الكافي لهذه الفئة من الثغرات الأمنية:

يؤدي التعرض لمفاتيح Google API التي تدعم Gemini من تطبيقات الأجهزة المحمولة إلى حدوث مخاطر متعددة:

بالنسبة للمستخدمين النهائيين

للمطورين والمؤسسات

العواقب المالية لمفاتيح Gemini API المكشوفة ليست نظرية. توضح الحالات التالية، التي يتم الإبلاغ عن كل منها علنًا في منتديات مثل Reddit ومجالس مجتمع Google Cloud، مدى السرعة التي يمكن أن يتصاعد بها الوصول غير المصرح به إلى خسائر تهدد الشركة.

اكتشف مطور منفرد يبلغ من العمر 24 عامًا يدير تطبيقًا تعليميًا يستند إلى Firebase عن كثب كيف يمكن لبنية المفاتيح القديمة من Google تحويل تمكين API الروتيني للذكاء الاصطناعي إلى كارثة. كان مشروع Google Cloud الخاص به موجودًا منذ سنوات باستخدام مفاتيح API التي يتم إنشاؤها تلقائيًا وغير المقيدة - وهو النوع الذي طلبت Google نفسها من المطورين تضمينه في التعليمات البرمجية التي تواجه العميل. عندما قام بتمكين Gemini API في مشروعه عبر AI Studio للاختبار الداخلي، لم يتلق أي تحذير بأن مفاتيحه الحالية غير المقيدة قد تمكنت بصمت من الوصول إلى نقاط نهاية الاستدلال بالذكاء الاصطناعي باهظة الثمن.

عثر أحد المهاجمين على مفتاحه القديم - الذي كان دائمًا «عامًا» وغير ضار سابقًا - واستخدمه لإرسال رسائل غير مرغوب فيها إلى استدلال الجوزاء من الروبوتات. قام المطور بتكوين تنبيهات الميزانية والتصرف في غضون عشر دقائق من تلقي تنبيه بقيمة 40 دولارًا. قام بإلغاء جميع المفاتيح وتعطيل Gemini API على الفور. لم يكن ذلك كافياً.

تحتوي وحدة التحكم في الفواتير في Google Cloud على تأخر في إعداد التقارير يبلغ حوالي 30 ساعة. بحلول الوقت الذي تم فيه تحديث لوحة القيادة في اليوم التالي، تمت ترجمة التنبيه البالغ 40 دولارًا إلى فاتورة بقيمة 15400 دولار. بعد ستة أيام من تقديم قضية الدعم، استمر في تلقي الردود الآلية فقط. كان من المقرر تعليق الحساب عند فشل تحصيل الرسوم في الأول من الشهر - الأمر الذي كان سيؤدي إلى إزالة كامل شركته الناشئة التي تعتمد على Firebase به. هذا عيب هيكلي: قامت Google بدمج مفهوم «المفاتيح العامة» مع أسرار الذكاء الاصطناعي من جانب الخادم، وكان من المفترض أن يؤدي تمكين Gemini إلى فرض قيود إلزامية على المفاتيح أو فرض إنشاء مفتاح جديد محدد النطاق.

كانت شركة صغيرة في اليابان تستخدم Gemini API حصريًا لبناء عدد قليل من أدوات الإنتاجية الداخلية - وليس منتجًا متاحًا للجمهور. تمت حماية تنفيذها من خلال قيود الوصول إلى IP على مستوى جدار الحماية، وكانت جميع مستودعات المصدر خاصة. على الرغم من هذه الاحتياطات، تم الحصول على مفتاح API الخاص بهم واستغلاله بطريقة أو بأخرى.

بدأ النشاط غير الطبيعي حوالي الساعة 4:00 صباحًا بتوقيت اليابان في 12 مارس 2025. بحلول الوقت الذي لاحظ فيه الفريق أثناء الفحص الروتيني في نهاية اليوم، تجاوزت الرسوم بالفعل ما يقرب من 7 ملايين ين ياباني (حوالي 44,000 دولار أمريكي). أوقفت الشركة على الفور واجهة برمجة التطبيقات واتصلت بـ Google. على الرغم من هذه الإجراءات الطارئة، استمرت الرسوم في التراكم حتى وقت متأخر من اليوم التالي، حيث وصل الإجمالي النهائي إلى حوالي 20.36 مليون ين ياباني - حوالي 128,000 دولار أمريكي.

رفضت Google طلب التعديل الأولي. في وقت إعداد التقرير، كانت الشركة تتواصل مع Google وتجمع الأدلة، وتواجه خطرًا حقيقيًا بالإفلاس. تسلط حقيقة استمرار تراكم الرسوم حتى بعد إيقاف واجهة برمجة التطبيقات (API) مؤقتًا الضوء على فجوة حرجة: لا يتوقف خط أنابيب الإنفاذ والفواتير من Google فورًا عند إلغاء المفتاح، مما يترك المطورين معرضين للخطر خلال الفترة بين الإجراء والتأثير.

وجد فريق تطوير مكون من ثلاثة أشخاص في المكسيك مع إنفاق شهري عادي على Google Cloud قدره 180 دولارًا أن مفتاح API الخاص بهم قد تعرض للاختراق بين 11 و 12 فبراير 2025. في غضون 48 ساعة، حقق المفتاح المسروق رسومًا قدرها 82,314 دولارًا - 455 ضعف الاستخدام الشهري المعتاد - بالكامل تقريبًا من مكالمات Gemini 2.0 Pro لتوليد الصور والنصوص.

استجاب الفريق على الفور: حذف المفتاح المخترق، وتعطيل واجهات برمجة تطبيقات Gemini، وتدوير جميع بيانات الاعتماد، وتمكين المصادقة الثنائية، وتأمين أذونات IAM. على الرغم من هذه الردود على الكتب المدرسية، أشار ممثل Google في البداية إلى نموذج المسؤولية المشتركة للمنصة كأساس لتحميل الشركة المسؤولية - وهو موقف، إذا تم تنفيذه، كان سيتجاوز الرصيد المصرفي للشركة بالكامل. قدم الفريق تقريرًا عن الجرائم الإلكترونية إلى مكتب التحقيقات الفيدرالي وأشار إلى أن التوقيت تزامن مع نمط أوسع لشركات الذكاء الاصطناعي الصينية التي تستهدف البنية التحتية للذكاء الاصطناعي في الولايات المتحدة لاستخلاص مخرجات النموذج.

تؤكد هذه الحالة على الغياب المنهجي للحواجز المالية الأساسية: لا يوجد توقف تلقائي عند مضاعفات الاستخدام غير الطبيعية، ولا يوجد تأكيد قسري بشأن الزيادات الشديدة في الإنفاق، ولا يوجد تجميد مؤقت في انتظار المراجعة البشرية، ولا حدود قصوى للإنفاق الافتراضي لكل واجهة برمجة تطبيقات. إن القفزة من 180 دولارًا شهريًا إلى 82,000 دولار في 48 ساعة ليست تقلبًا طبيعيًا - إنها إساءة استخدام لا لبس فيها - ومع ذلك لم يكن لدى منصة Google آلية آلية لمنعها.

اتبع فريق أبحاث CloudSek ممارسات الإفصاح المسؤولة طوال هذا التحقيق:

لم يقم باحثو CloudSek بأي عمليات كتابة أو تعديلات على البيانات باستخدام المفاتيح المكتشفة. تم الاستعلام عن نقطة نهاية Gemini Files API فقط لتأكيد ما إذا كان يمكن الوصول إلى واجهة برمجة تطبيقات اللغة التوليدية ولتقييم نطاق أي تعرض للبيانات، بما يتفق مع معايير أبحاث الأمان الأخلاقية.

يعد انتشار مفاتيح Google API في حزم تطبيقات الجوال ظاهرة موثقة جيدًا في مجتمع أبحاث أمان الأجهزة المحمولة. الجديد - وما يجعل هذه النتيجة ملحة بشكل خاص - هو أن فئة المفاتيح التي كانت تعتبر سابقًا معرفات عامة غير ضارة قد تم ترقيتها بصمت إلى بيانات اعتماد الذكاء الاصطناعي الحساسة.

يوضح مسح BeVigil لأفضل 10,000 تطبيق Android أن هذه ليست مخاطرة نظرية. تتم خدمة مئات الملايين من المستخدمين من خلال التطبيقات التي تحمل مفاتيح مشفرة توفر الآن وصولاً غير مصرح به إلى البنية التحتية لـ Gemini AI من Google.

نظرًا لتزايد إمكانات الذكاء الاصطناعي في البنية التحتية السحابية الحالية، يتوسع سطح الهجوم لبيانات الاعتماد القديمة بطرق لم يتوقعها المطورون ولا فرق الأمان تمامًا. ستستمر BeVigil في مراقبة النظام البيئي لتطبيقات الهاتف المحمول لهذا وأنماط التعرض لبيانات الاعتماد الناشئة.

المطورون: افحص تطبيقك مجانًا على bevigil.com. إذا كنت تعتقد أن تطبيقك قد يتأثر، فقم بتدوير مفاتيح Google API الخاصة بك على الفور وقصرها على الخدمات التي يتطلبها تطبيقك فقط.