🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

.jpg)

حدد باحثو CloudSek شركة ZHGUI للعملات المشفرة المحدودة كتبادل مرآة منسق واستهداف النظام الإيكولوجي للاحتيال المستند إلى TRC20 مستثمرو التجزئة في جنوب شرق آسيا، مع تركيز قوي على السكان الناطقون بلغة الماندرين في ماليزيا والمستخدمون الصينيون في الخارج.

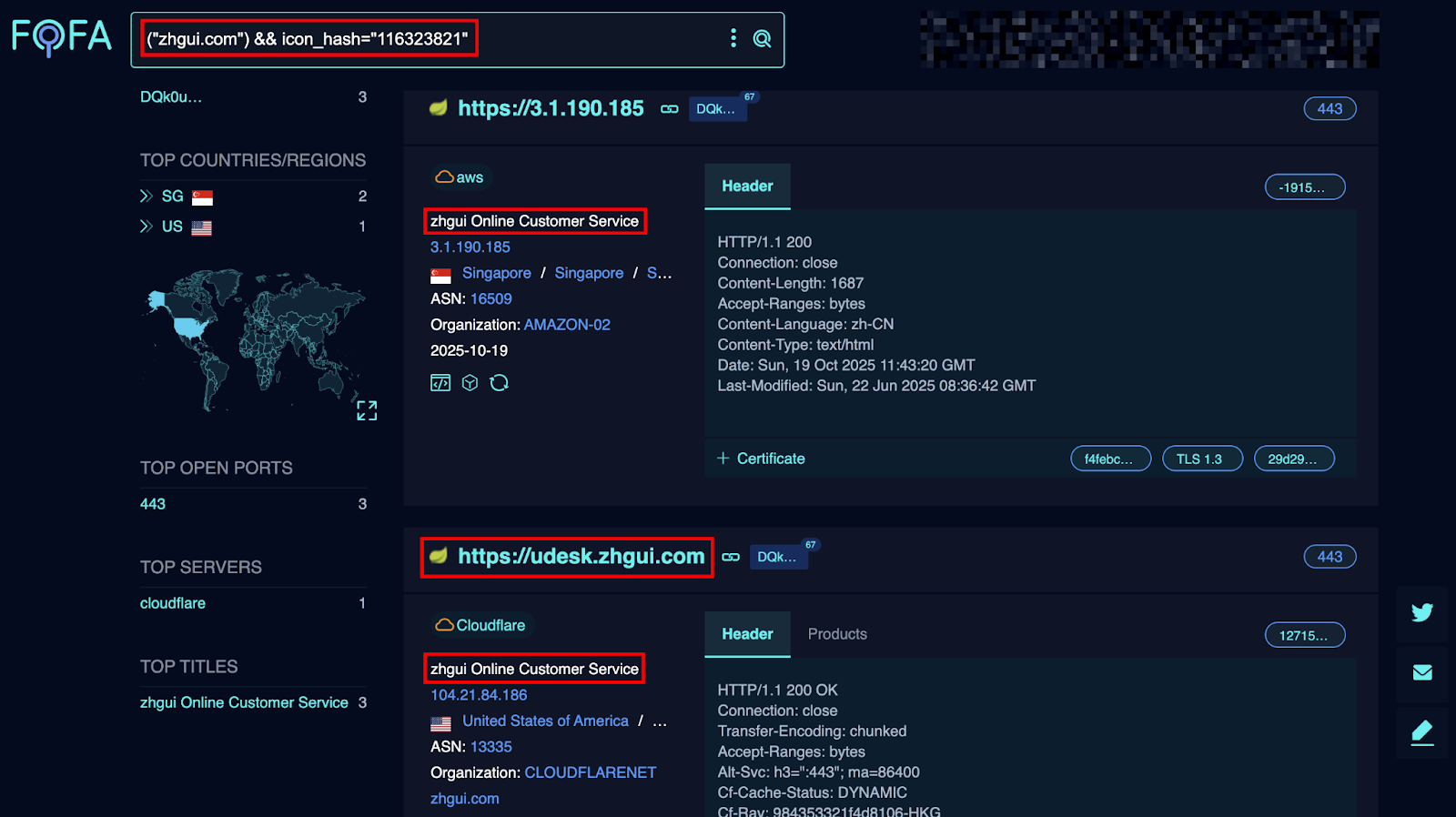

في حين تقوم ZHGUI بتسويق نفسها كبورصة أصول رقمية مسجلة في الولايات المتحدة ومتوافقة تمامًا وتستشهد بتسجيل FinCEN MSB المقدم ذاتيًا، فإن الأدلة الفنية تتناقض مع هذه الرواية. يكشف تحليل البنية التحتية عن كوكبة من المجالات المستنسخة ذات واجهات المستخدم المتطابقةوالتسليم في واجهة Cloudflare ووحدات التحكم الإدارية المدعومة من AWS ونقاط نهاية التحقق على غرار Udesk وورقة بيضاء عامة تم إعدادها باستخدام برنامج WPS باللغة الصينية في توقيت الصين القياسي، مما يشير بشكل جماعي إلى عملية متحالفة مع الصين مخبأة وراء المسرح التنظيمي الأمريكي.

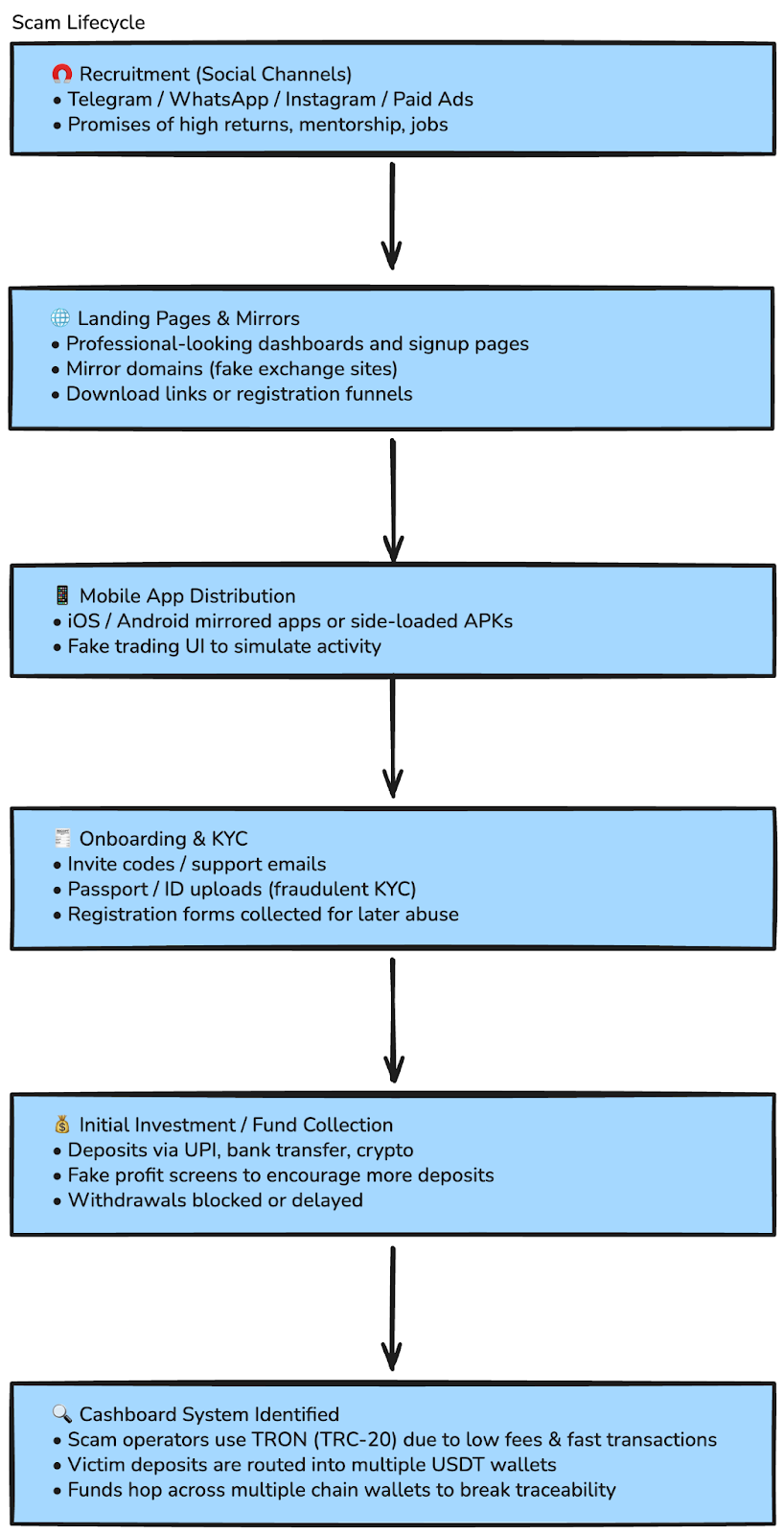

يتبع اكتساب الضحية أ دليل يعتمد على الهندسة الاجتماعية والعناية الشخصية، تم تنفيذه بشكل أساسي من خلال مجموعات WhatsApp الاستثمارية والمجتمعات الاجتماعية ذات الطابع المالي. يقوم المشغلون الذين يتظاهرون بأنهم «مرشدون استثماريون» بتوجيه المستخدمين من خلال عملية الإعداد وجمع البيانات على غرار KYC و «إيداعات الاختبار» الصغيرة التي تبدو مربحة على لوحات المعلومات المصنّعة. بمجرد إنشاء الثقة وإجراء عمليات إيداع أكبر، يتم حظر عمليات السحب تحت ستار المراجعات الضريبية أو فحوصات الامتثال أو أخطاء النظام. تؤكد التقارير العامة من وسائل الإعلام الماليزية وشهادات المجتمع خسائر بملايين الرينجت، بينما تربط OSINT على مجموعات الدردشة وحسابات المسؤولين هذا النشاط بشبكة توظيف منظمة تعمل على نطاق واسع في جميع أنحاء المنطقة.

تحليل على السلسلة لعناوين TRON المرتبطة بنظام ZHGUI البيئي، بما في ذلك النظام الداخلي «محفظة RazorPay في بورصة ZHGUI»، عروض تدفقات USDT الكبيرة (TRC20) والتحويلات المنتظمة إلى عناوين التوجيه الوسيطة «ZHGUI Wallet — R» ومحافظ «CHAIN» الداخلية وعناوين الإيداع المتعددة في البورصات المركزية الرئيسية مثل باينانس، أوكي إكس، إتش تي إكس، كوكوين، وبيبيت. يوضح هذا النمط خط أنابيب غسيل ناضج: تجميع أموال الضحايا المشتبه بهم، والطبقات الداخلية، والفصل من خلال البنية التحتية للبورصة. في ضوء هذه النتائج، تقوم CloudSek بتقييم ZHGUI كملف تهديد الاحتيال المالي المستمر عبر الحدود ويوصي بالتعطيل على مستوى المنصة، وتنبيهات القطاع المالي، وتقارير CEX، والمراقبة المستمرة للنطاق والمحفظة، والمشاركة المنسقة لإنفاذ القانون. تتعقب أنظمة استخبارات التهديدات في CloudSek بنشاط المجالات الناشئة والبنية التحتية الاجتماعية ونشاط المحفظة المرتبط بـ ZHGUI لدعم الاكتشاف المبكر والإجراءات التنظيمية.

زغوي هو نظام بيئي استثماري احتيالي عبر الإنترنت يتنكر في هيئة بورصة عالمية للعملات المشفرة. في حين أنها تقدم نفسها كمنصة تداول للأصول الرقمية مرخصة بالكامل مع الامتثال التنظيمي الدولي، إلا أن الأدلة الفنية وأدلة OSINT تُظهر أن ZHGUI تعمل كـ شبكة احتيال لتبادل المرآة مصممة لسرقة أموال المستخدم ومعلومات الهوية الشخصية.

تستخدم العملية نطاقات مستنسخة متعددة، بدعوة فقط الإعداد، ملفقة لوحات معلومات التداول ومسارات التوظيف على وسائل التواصل الاجتماعي لخداع الضحايا لإيداع الأموال أثناء عرض أرباح وهمية. كما أنه يستغل إدخال تسجيل FinCEN MSB الأمريكي المقدم ذاتيًا - وهي قائمة لم يتم التحقق منه من قبل الحكومة ولا دليل على الشرعية - لإنشاء تصور خاطئ للترخيص التنظيمي.

تشير البنية التحتية لـ ZHGUI وقنوات الدعم والبيانات الوصفية للورقة البيضاء إلى العلاقات التشغيلية القائمة في الصين. في الوقت نفسه، تؤكد تقارير الضحايا وأدلة الدردشة الجماعية الاستهداف النشط للمستثمرين في ماليزيا وجنوب شرق آسيا الأوسع, لا سيما المجتمعات الناطقة بلغة الماندرين. الهدف الأساسي للمنصة هو محاكاة التداول الشرعي للعملات المشفرة وحظر عمليات السحب وجمع البيانات الشخصية/بيانات KYC واختفاء الأموال، وضع ZHGUI كشبكة احتيال مالي منظمة عبر وطنية بدلاً من بورصة حقيقية.

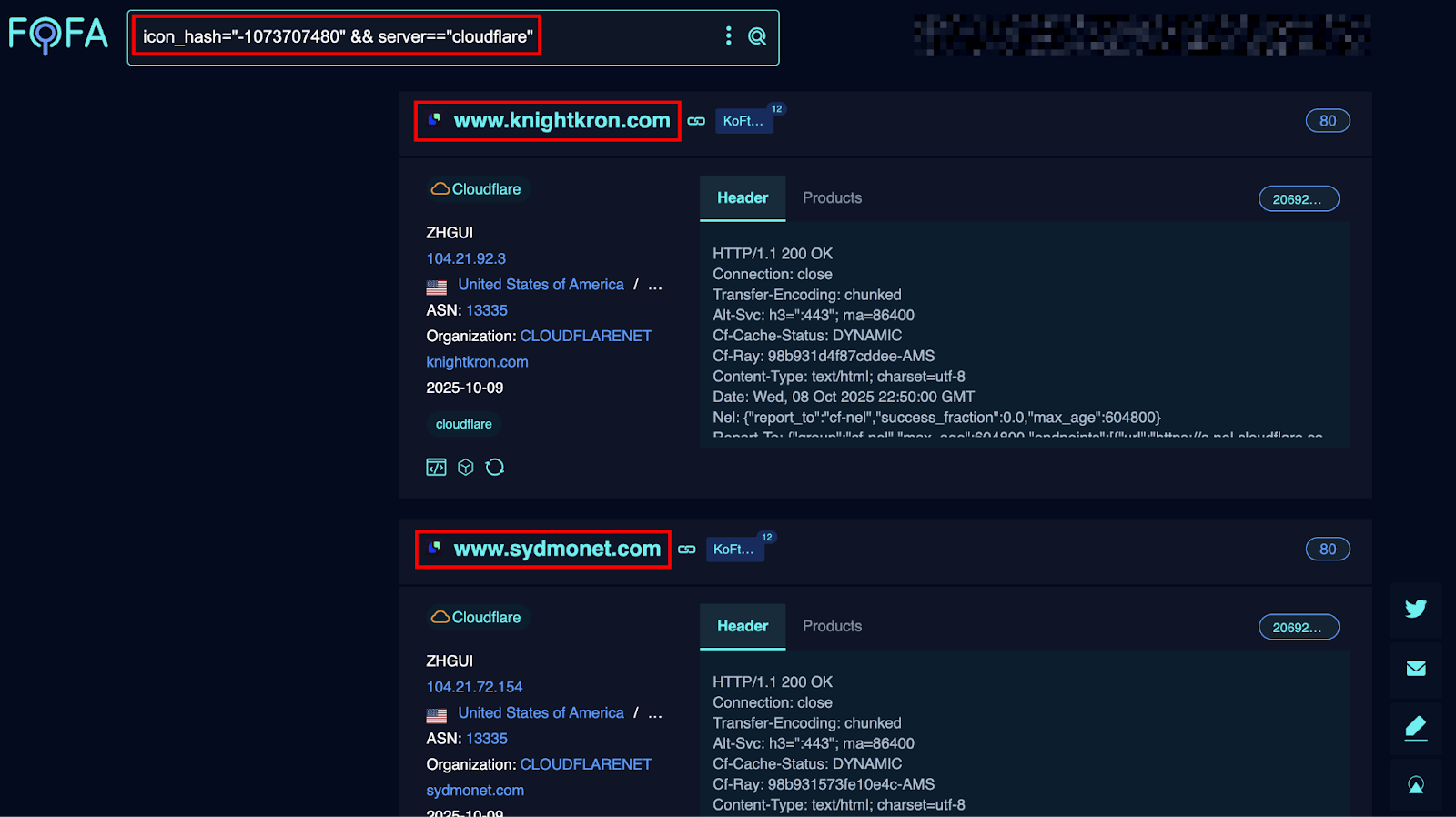

1. البنية التحتية للمرايا المرنة: ينشر أكثر من 10 نطاقات مستنسخة (على سبيل المثال، zhguihc.com و zhguize.com) خلف Cloudflare CDNs والمقابس الخلفية التي تستضيفها AWS لمحاكاة تبادل أمريكي قوي مع إخفاء عناوين IP الأصلية.

2. الثغرات التنظيمية المستغلة: يستفيد من تسجيل FinCEN MSB المقدم ذاتيًا والذي لم يتم التحقق منه (رقم. 31000270792163) لتصنيع «الامتثال» دون إشراف حكومي فعلي أو فحوصات خلفية.

3. بصمات المنشأ الرقمية: تكشف البيانات الوصفية للورقة البيضاء العلاقة الحقيقية للعملية القائمة في الصين، والتي تحتوي على علامات برنامج «WPS Presentation» والطوابع الزمنية للإنشاء المتوافقة مع توقيت الصين القياسي (+ 08:00).

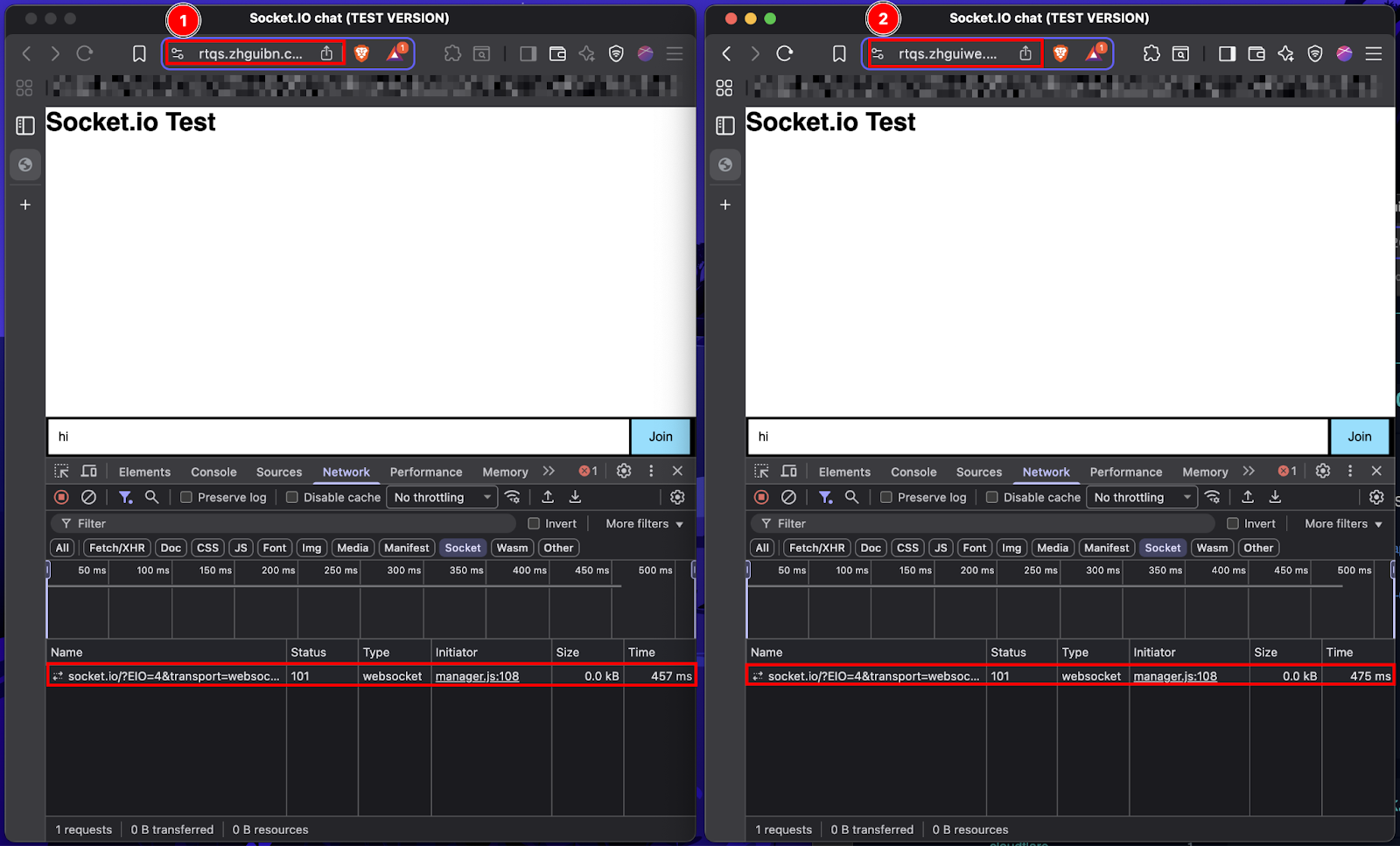

4. محرك الخداع في الوقت الحقيقي: تستخدم لوحات معلومات التداول المزيفة ويبسوكيت (socket.io) اتصالات على نطاقات فرعية مثل rtqs.zhguiwe.com لدفع بيانات السوق المحاكاة وخلق وهم السيولة الحية.

5. خط أنابيب الغسيل الآلي: يغسل أموال الضحايا عبر TRON (TRC20) باستخدام الملصقات محافظ التجميع «RazorPay» (على سبيل المثال، TetZn...) التي توجه الأصول من خلال المرحلات الداخلية قبل الانتقال إلى Binance و OKX.

6. بوابات الدعم المسلحة: يضمّّن Udesk تكامل خدمة العملاء (على سبيل المثال، udesk.zhgui.com) لجمع مستندات PII و KYC الحساسة تحت ستار التحقق من الهوية.

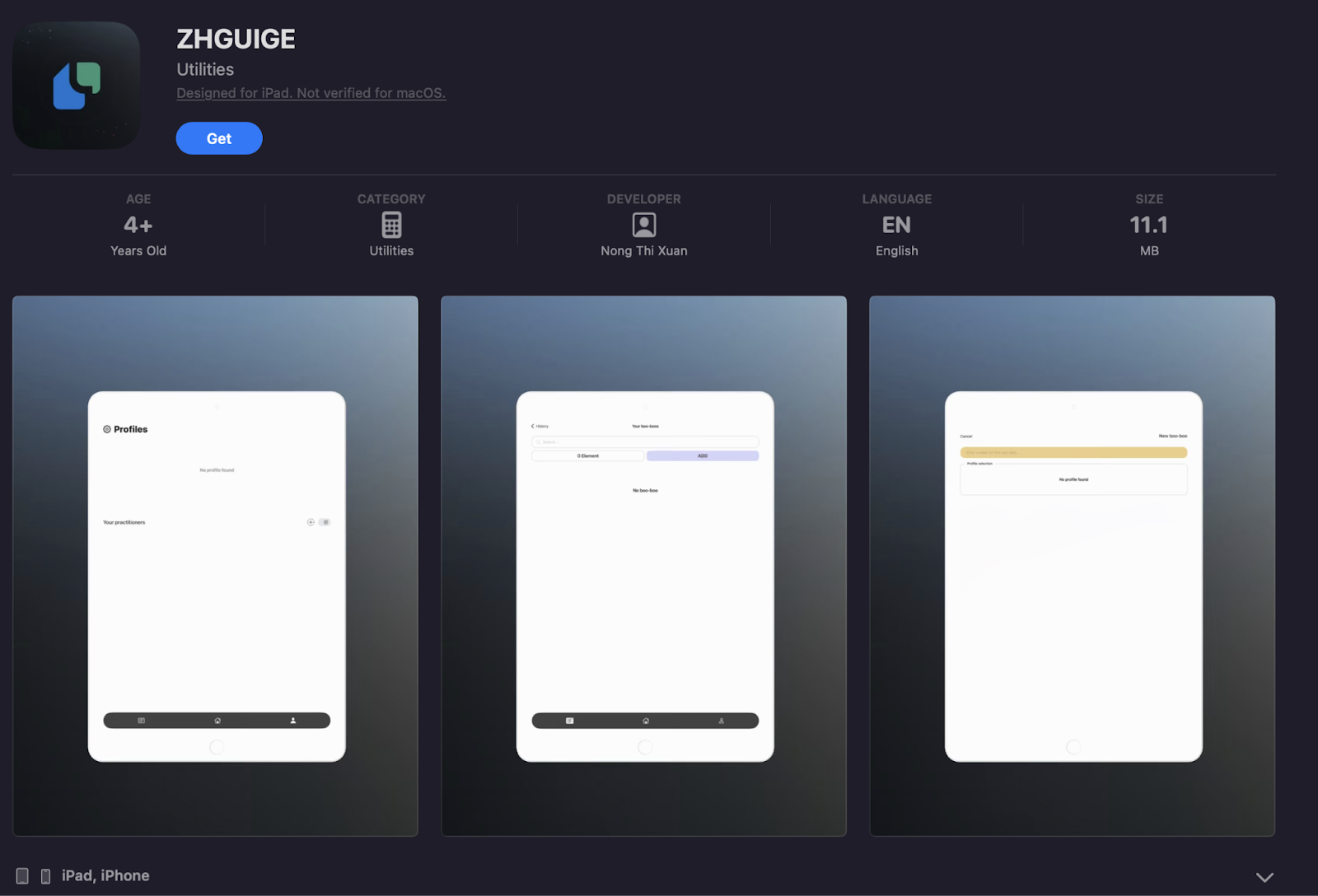

7. اختراق النظام البيئي للأجهزة المحمولة: تجاوزت عملية مراجعة تطبيق Apple لنشر تطبيق تداول احتيالي، «زيغي غي» (المعرف: 6747241718)، وتوسيع متجه الهجوم إلى ما وراء متصفحات الويب.

8. مسارات الهندسة الاجتماعية: ينظم عملية الاستحواذ على الضحايا عبر نصوص «ذبح الخنازير» في مجموعات WhatsApp/Telegram المغلقة، ويستهدف متحدثون بلغة الماندرين في جنوب شرق آسيا مع «موجهين استثماريين» وهميين.

9. تحسين محركات البحث والتلاعب بالسمعة: ينفذ حملة «غسيل السمعة» باستخدام البيانات الصحفية المدفوعة على المواقع المالية (مثل TechBullion) لإشباع نتائج البحث بروايات ملفقة عن الشرعية المؤسسية.

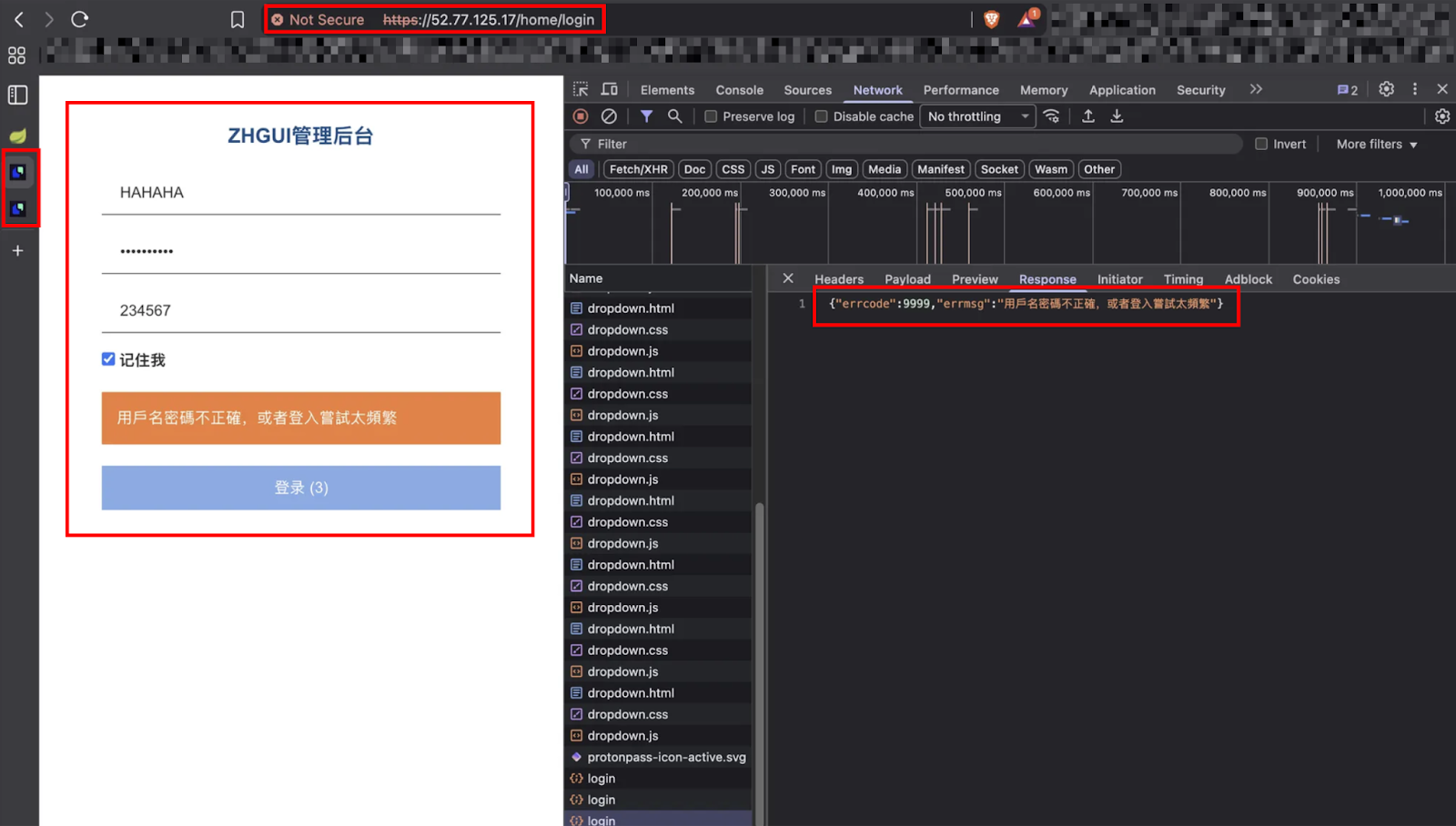

10. مفتاح إيقاف «مراجعة الضرائب»: يقوم بتدوين مرحلة السرقة النهائية عن طريق حظر عمليات السحب بموجب نسخة مزيفة «مراجعة الضرائب» الحالة، بينما تستمر وحدات تحكم الإدارة الخلفية (52.77.125.17) في تتبع ودائع الضحايا.

مجموعة من أكثر من 10 نطاقات تم تحديدها، وكلها تعكس هياكل أمامية متطابقة أو متطابقة تقريبًاوالأصول المرئية واستدعاءات البرامج النصية الخلفية. هذه المجالات هي مرايا نشطة لبعضها البعض ويبدو أنها تعيد توجيه أو تكرار صفحات تسجيل الدخول والاستثمار الاحتيالية.

تخدم جميع المجالات المذكورة أعلاه بوابات تسجيل دخول متطابقة مصمم لجمع بيانات اعتماد المستخدم ومعلومات محفظة التشفير وتفاصيل التحقق من KYC. يشير استخدام عناوين IP الخاصة بـ Cloudflare CDN إلى محاولة إخفاء أصول الاستضافة الحقيقية، بينما تشير بعض عناوين AWS IP إلى إدارة الواجهة الخلفية وخوادم اتصالات المقبس.

تم تحديد مواقع المرآة الإضافية من خلال ارتباط هاش فافيكون :

رقم #Hash القيمة: 1ca2e500f792 fdce9128e8f26fd0a5c10b3f06f1047ce5217e5789db9b33681b##

يقوم كلا المجالين بتكرار واجهات ZHGUI المتطابقة، مما يؤكد أيضًا إعادة استخدام البنية التحتية القائمة على القوالب.

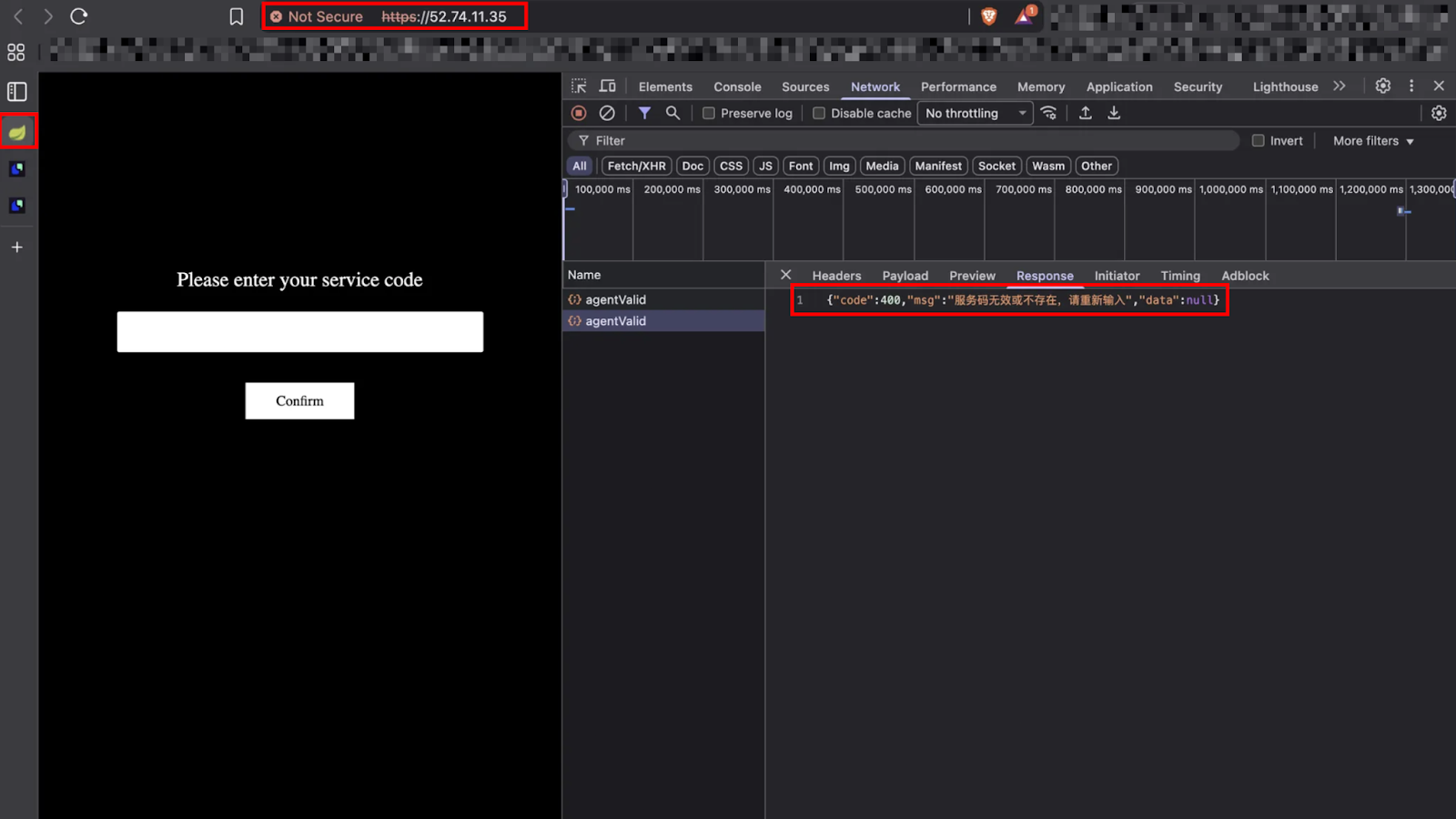

اثنان عناوين IP غير Cloudflare تم اكتشاف أنها تعمل كوحدات تحكم إدارية داخلية، يحتمل استخدامها من قبل المشغلين للوصول إلى الواجهة الخلفية أو التحكم الإداري:

من المحتمل أن تمثل عناوين IP هذه السيرفرات الأساسية تستخدم للوصول إلى قاعدة البيانات الخلفية وجمع بيانات الاعتماد.

تم تحديد النطاقات الفرعية المذكورة أعلاه على أنها استضافة خدمات ويبسوكيت من المحتمل أن يتم استخدامه لتحديث «لوحات معلومات التداول المزيفة» في الوقت الفعلي، ومحاكاة معاملات العملة المشفرة النشطة لخلق وهم الأصالة للضحايا.

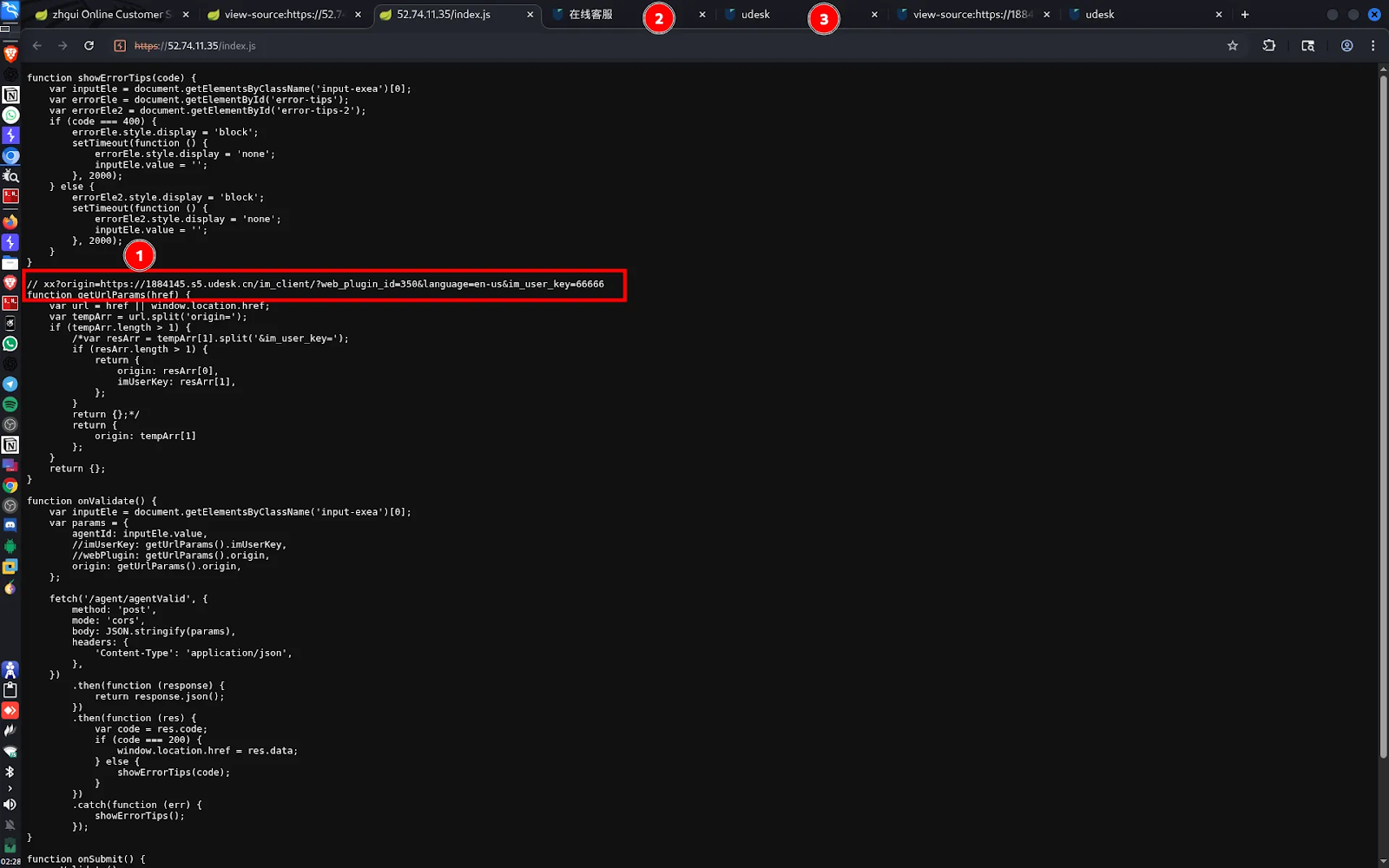

تم العثور على عنوان URL مريب للغاية مضمنًا في ملف JavaScript بالموقع:

# #URL: https://1884145.s5.udesk.cn/im_client/?web_plugin_id=350&language=en-us&im_user_key=66666 ##

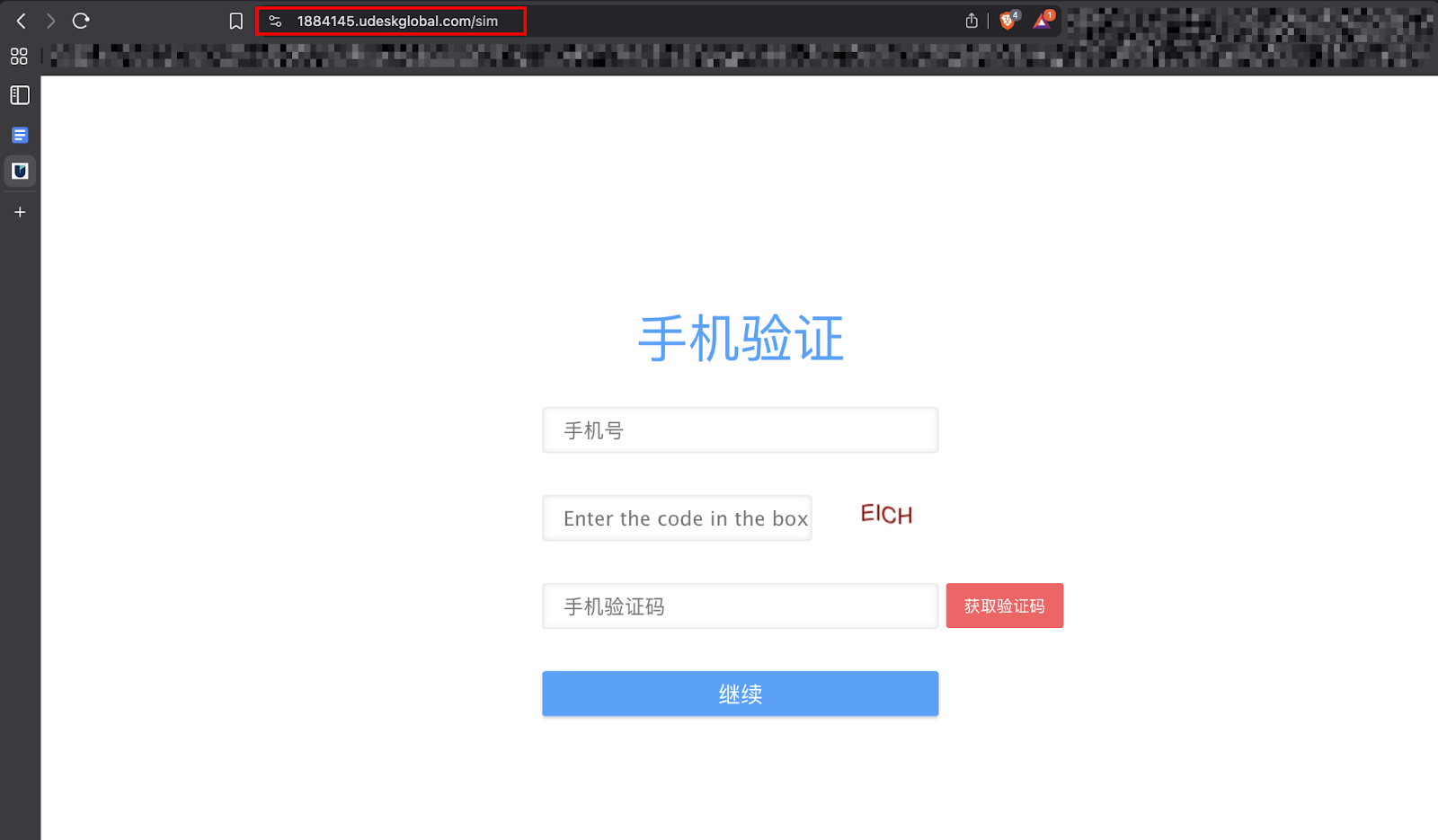

كشفت التحقيقات الإضافية عن نقطة نهاية متصلة:

# #URL: https://1884145.udeskglobal.com/sim ##

أ صفحة تسجيل الدخول للتحقق من بطاقة SIM، ربما تستخدم كبوابة وهمية للتحقق أو دعم الاتصالات.

يشير هذا إلى أن مشغلي الاحتيال قد يستفيدون صفحات دعم مستنسخة تشبه Udesk لجمع هوية المستخدم أو بيانات KYC بحجة التحقق من خدمة العملاء.

كجزء من الاختبار الخاضع للرقابة، تم إرسال بريد إلكتروني استقصائي إلى [email protected].

ردًا على ذلك، تلقى المرسل رمز الدعوة مطلوب لإنشاء حساب على بوابة تبادل ZHGUI، مما يؤكد الطبيعة النشطة لنظام الدعم والتحقق من صحة ذلك تظل البنية التحتية التشغيلية متصلة بالإنترنت على الرغم من عمليات الإزالة المستمرة للنطاقات. هذا يثبت أن،

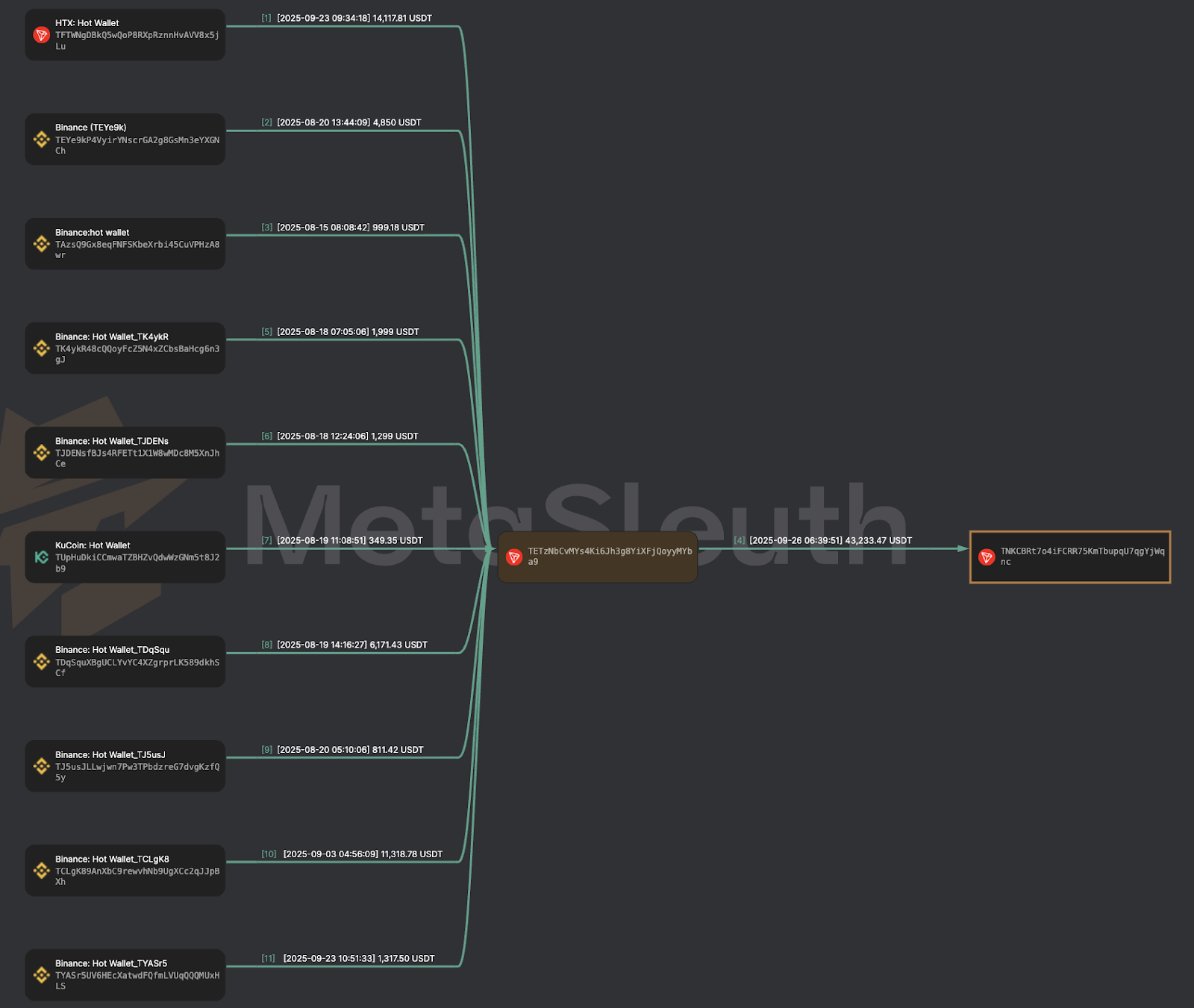

كجزء من التحقيق، تم إجراء التحليل على السلسلة على عنوان TRON تيتز إن بي سي في إم إس 4 كي 6 جي 3 جي 8 آي إكس إف جي كيو واي واي بي إيه 9، المسمى داخليًا على أنه «محفظة RazorPay في بورصة ZHGUI». تعمل هذه المحفظة بمثابة مركز التجميع الداخلي والتوجيه لتدفقات USDT (TRC-20) المرتبطة بطبقة الدفع بأسلوب التاجر في ZHGUI.

تتركز التدفقات على السلسلة على تيتز إن بي سي في إم إس 4 كي 6 جي 3 جي 8 آي إكس إف جي كيو واي واي بي إيه 9 و TNKCBRT7O4IFCRR 75 كيلو متر مكعب Pq7qgyjqnc إثبات أن ZHGUI تحتفظ بـ خط أنابيب مخصص للخزينة وغسيل الأموال قائم على ترون، والتي:

يتماشى هذا السلوك تمامًا مع عمليات الاحتيال وغسيل الأموال المهنية، تتميز بالطبقات المنظمة، والتجميع الخاضع للرقابة، والتحديد المنهجي من خلال البورصات الرئيسية. يجب التعامل مع هذه العناوين على أنها محافظ الاحتيال عالية المخاطر/المشتبه بها وأضيفت إلى مجموعة اللجنة الأولمبية الدولية للمراقبة والحظر والتحقيق/التصعيد القائم على التبادل.

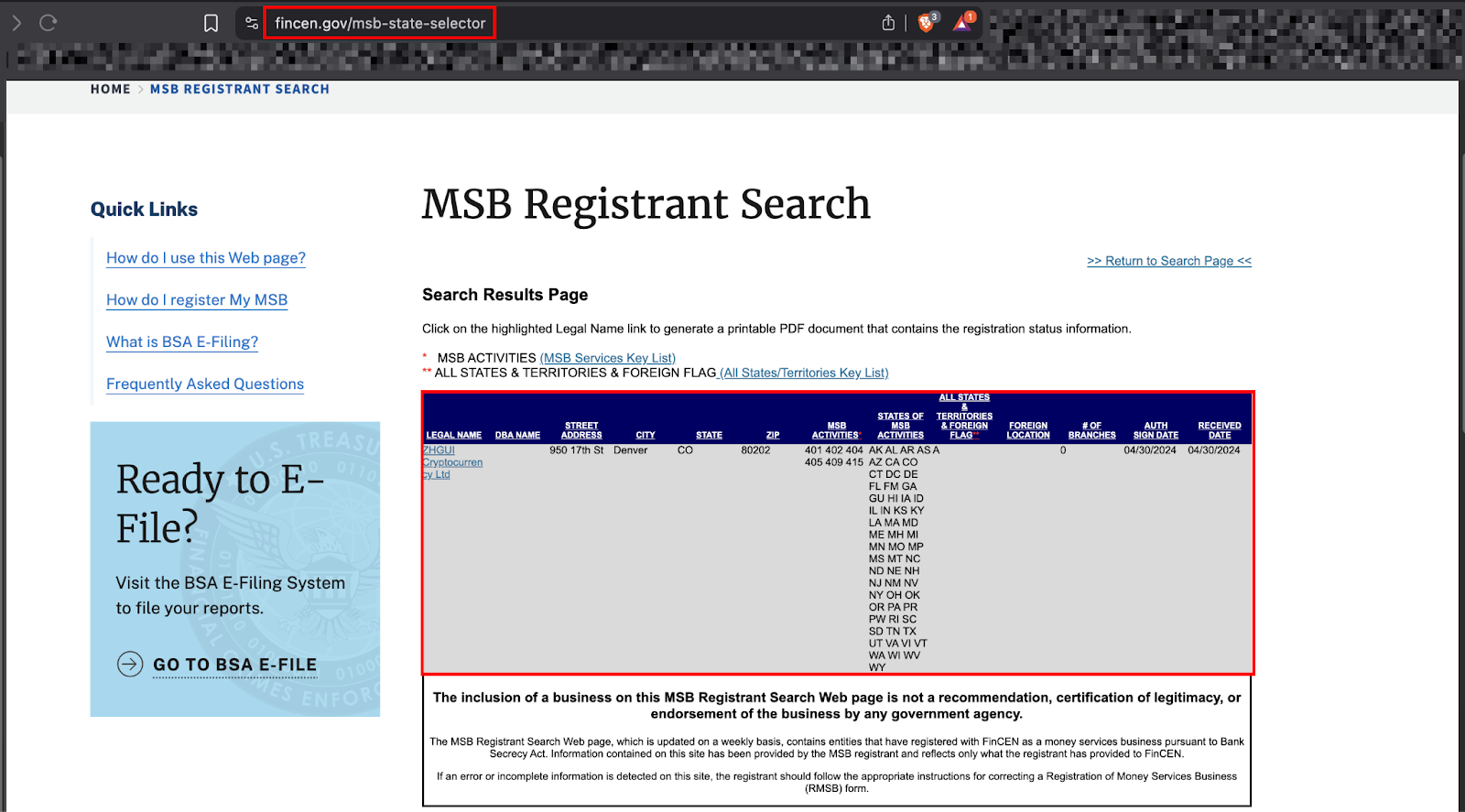

أثناء تحليل القطع الأثرية والوثائق المتعلقة بنظام ZHGUI البيئي، استعاد المحققون ورق أبيض الرجوع إلى مسؤول تسجيل أعمال الخدمات المالية (MSB). عند التحقق من خلال شبكة إنفاذ الجرائم المالية (FinCEN) سجل MSB العام، تم العثور بالفعل على إدخال تسجيل، مسجل في 22 أكتوبر 2025، تحت اسم الكيان شركة ZHGUI للعملات المشفرة المحدودة.

ومع ذلك، كشف فحص مفصل للنص والملاحظات المرتبطة به من موقع FinCEN على الويب أن القائمة مقدمة ذاتيًا ولم يتم التحقق منها وتحذر صراحة من هذا الإدراج في السجل لا يعني الأصالة أو موافقة الحكومة.

تفاصيل الكيان كما يلي:

# #MSB رقم التسجيل: 31000270792163

نوع التسجيل: التسجيل الأولي

الاسم القانوني: شركة ZHGUI للعملات المشفرة المحدودة

عنوان الشارع: 950 شارع 17، دنفر، كولورادو، 80202

تاريخ التوقيع المعتمد: 04/30/2024

تاريخ الاستلام: 04/30/2024

أنشطة MSB:

تاجر في العملات الأجنبية، مُصدر الحوالات البريدية، محول الأموال، بائع الحوالات البريدية

حالات الأنشطة: جميع الولايات والأقاليم الأمريكية

عدد الفروع: 0##

لقد كانت هذه المعلومات تستخدم بشكل استراتيجي لخداع المستخدمين إلى الاعتقاد بأن ZHGUI هو بورصة عملات رقمية شرعية وخاضعة للتنظيم الأمريكي.

التسجيل، أثناء وجوده في قاعدة بيانات FinCEN، كان لم يتم التحقق منها أو اعتمادها من قبل الوكالة، بما يتماشى مع نمط غالبًا ما تستخدم الشرعية الاحتيالية في شبكات الاحتيال المشفرة.

# #NOTE: تنص FinCEN صراحة على أن بيانات التسجيل «يتم الإبلاغ عنها ذاتيًا» وقد تتضمن ادعاءات كاذبة أو مضللة تستخدم في عمليات الاحتيال. ##

# #URL: https://msb.fincen.gov/msb.registration.letter.php?ID=28612373 ##

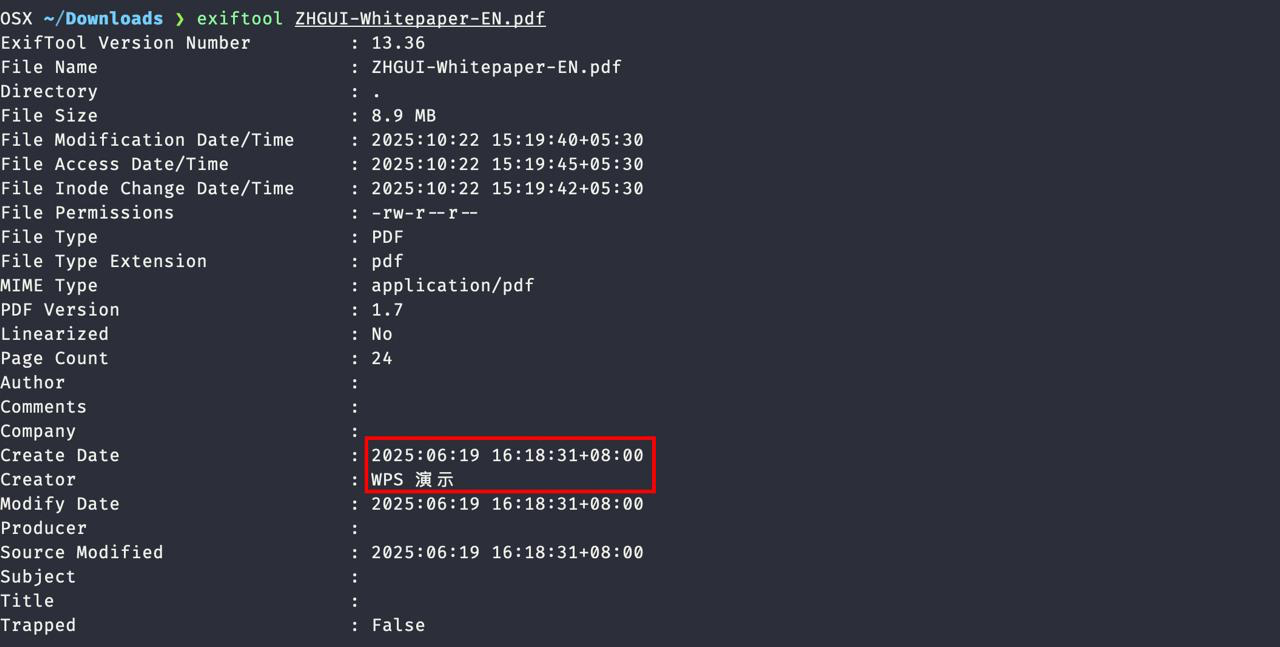

وثيقة بعنوان «ZHGUI-Whitepaper-EN.pdf»، المتاحة للجمهور على موقع الويب الخاص بهم، تم تحليلها للبيانات الوصفية المضمنة باستخدام أداة exiftool.

# #URL: https://doc.zhgui.com/ZHGUI-Whitepaper-EN.pdf ##

# #File الحجم: 8.9 ميجابايت

عدد الصفحات: 24

إصدار PDF: 1.7

تاريخ الإنشاء: 2025:06:19 16:18:31 + 08:00

تاريخ التعديل: 2025:06:19 16:18:31 + 08:00

المنشئ: WPS

تاريخ/وقت تعديل الملف: 2025:10:22 15:19:40 + 05:30 ##

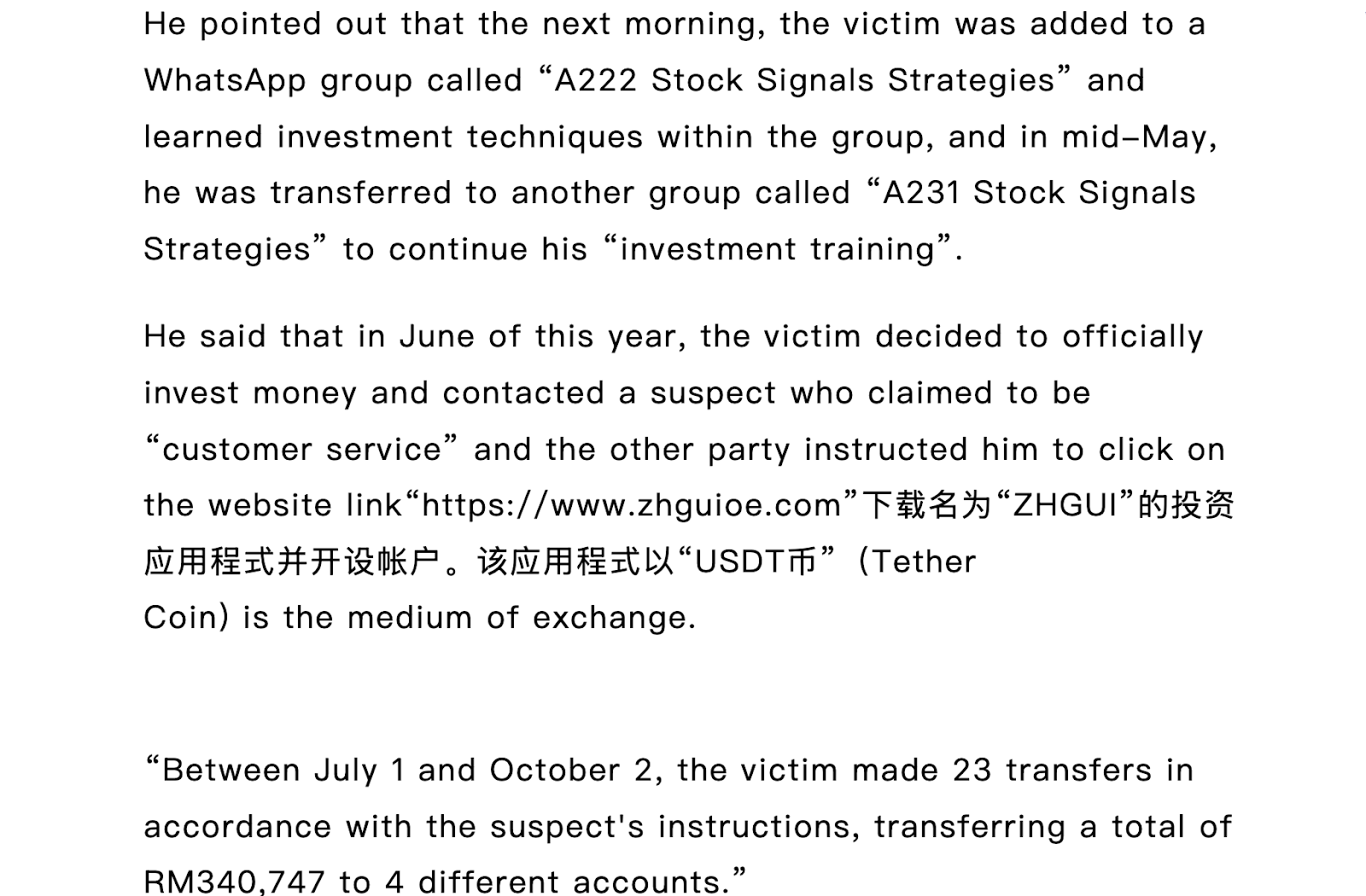

كشفت التحقيقات الإضافية عن العديد من حالات الضحايا التي تم التحقق منها والتقارير العامة التي تربط الخسائر المالية الكبيرة بمنصة ZHGUI في جنوب شرق آسيا. أقدم حالة موثقة، تم نشرها بواسطة تشاينا برس ماليزيا في 16 أكتوبر 2025، تفاصيل مستثمر ماليزي خسر ما يقرب من 340,000 رينغيت ماليزي (~ 70,000 دولار أمريكي) بعد جذبك إلى منصة ZHGUI عبر قنوات الاستثمار عبر الإنترنت. تم تجنيد الضحية من خلال مجتمع المناقشة المالية وتم إرشادها للتسجيل على المنصة معتقدًا أنها بورصة عملات رقمية حقيقية ومتوافقة.

# #Source: https://perak.chinapress.com.my/20251016/又是虚拟币投资圈套-华男3个月没了34万! /##

ظهرت حالة رئيسية ثانية بعد فترة وجيزة من خلال تقارير الاحتيال المالي الإقليمية، حيث وثقت خسائر تقارب 3,000,000 رينغيت ماليزي (~ 630,000 دولار أمريكي). في هذه الحالة، تم تقديم الضحية إلى ZHGUI من خلال مجموعات WhatsApp الاستثمارية، حيث قدم الأفراد الذين تظاهروا بأنهم موجهون ماليون «إشارات» تجارية ولقطات شاشة أداء مزيفة وإرشادات شخصية لتصعيد الودائع. يتماشى هذا مع استراتيجية الهندسة الاجتماعية لـ ZHGUI التي تركز على أدوات العناية باللمس الفائق ولوحات معلومات الأرباح المرحلية ومسارات الإعداد القائمة على الثقة.

# #Source: https://www.wikifx.me/en/newsdetail/202510231334676397.html ##

أكد التحقق الفني أيضًا وجود علامة Zhgui التجارية تطبيق iOS («ZHGUI GE») تم نشره مسبقًا على متجر تطبيقات Apple. على الرغم من إزالة التطبيق منذ ذلك الحين، إلا أن وجوده يوضح جهود الجهات الفاعلة لتعزيز الشرعية وتوسيع قنوات التوزيع خارج البنية التحتية للويب.

متجر # #App: https://apps.apple.com/us/app/zhguige/id6747241718 ##

إن الجمع بين الخسائر المالية المؤكدة وشبكات التوظيف النشطة القائمة على WhatsApp وأرقام هواتف المشغل الموثقة والنشر التاريخي لتطبيقات الهاتف المحمول يعزز التقييم بأن ZHGUI تعمل كملف شبكة احتيال مالي منسقة متعددة القنوات تستفيد من الخداع وإشارات الشرعية المزيفة وتكتيكات الهندسة الاجتماعية لاستهداف المستثمرين الناطقين باللغة الماندرين في جميع أنحاء جنوب شرق آسيا.

وخلال التحقيق، حددت CloudSek شبكة كبيرة من المقالات الإخبارية ومشاركات المدونات وتوزيعات العلاقات العامة ومواضع الوسائط المدفوعة المصممة لتصوير ZHGUI بشكل مصطنع على أنها بورصة عملات مشفرة موثوقة ومرخصة ومعترف بها عالميًا. تروج هذه المنشورات باستمرار لـ ZHGUI باستخدام الروايات المكتوبة ومطالبات الثقة المبالغ فيها والمراجع إلى الوثائق التنظيمية المقدمة ذاتيًا مثل تسجيل FinCEN MSB

يتبع المحتوى عبر هذه المنصات نمطًا موحدًا:

يتم نشر العديد من هذه المقالات على منصات توزيع البيانات الصحفية وشبكات المشاركة والمدونات المالية ذات المراجعة التحريرية المنخفضة، مما يشير إلى حملة غسيل شرعية منظمة تهدف إلى تحسين وجود محركات البحث وتضليل المستثمرين المحتملين وإخفاء السلوك الاحتيالي من خلال سرد القصص بأسلوب الشركات.

تم تحديد المنشورات التالية كجزء من شبكة ZHGUI الترويجية: