🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

يسمح الخلل المنطقي في مسار معالجة ملفات Windows Defender للمستخدم القياسي بإعادة توجيه كتابة الاستعادة الخاصة بـ Defender إلى C:\Windows\System32، مما يؤدي إلى تنفيذ تعليمات برمجية عالية. لا توجد امتيازات إدارية أو تجاوز UAC أو استغلال kernel مطلوبة.

عندما يكتشف Defender ملفًا ضارًا تم وضع علامة عليه على السحابة، فإنه يكتب الملف مرة أخرى إلى مسار الاكتشاف الأصلي دون التحقق مما إذا كان قد تم استبدال هذا المسار بنقطة تقاطع. يتسابق المهاجم في هذه النافذة باستخدام OPOLOCK دفعة واحدة، ويتبادل الدليل الهدف مع إعادة توجيه نقطة التحميل إلى C:\Windows\System32، ويكمل Defender الكتابة. يتم بعد ذلك تنفيذ الملف الثنائي الذي تم وضعه عبر خادم COM لإدارة مستويات التخزين.

يتم تثبيت Windows Defender وتمكينه افتراضيًا على كل نظام Windows حديث. يعمل في موقع متميز داخل نظام التشغيل حيث يتلقى إخطارًا مبكرًا بأحداث نظام الملفات، ويفحص الملفات قبل التنفيذ، ويقوم بعمليات المعالجة كنظام. هذا المستوى من الثقة ضروري حتى يعمل برنامج مكافحة الفيروسات. كما أنها، كما يوضح هذا البحث، قابلة للاستغلال.

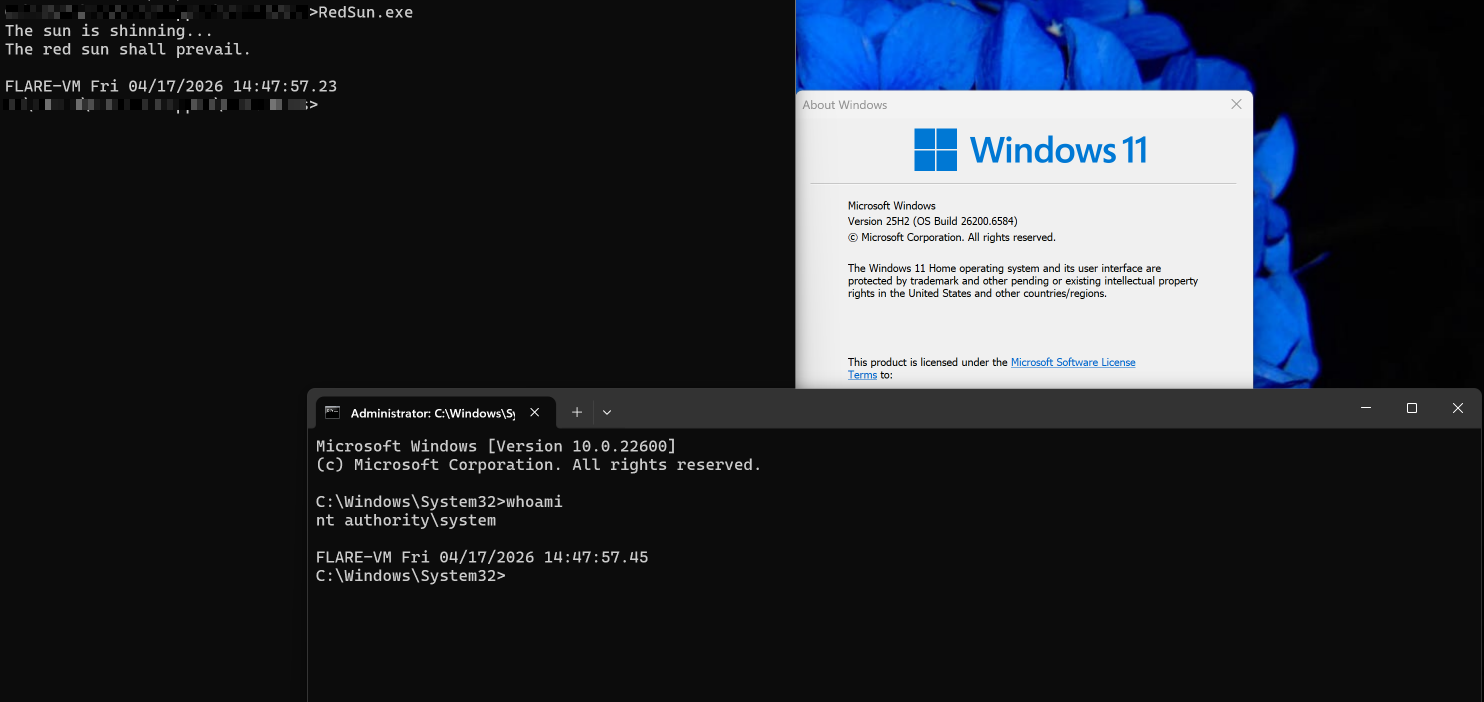

باحث أمني يعمل تحت الاسم المستعار الكسوف الفوضوي أصدرت استغلالًا لتصعيد الامتيازات المحلية لنظام Windows يعمل بكامل طاقته علنًا. الاستغلال، الذي يطلق عليه الآن اسم ريد صن، يستهدف عيبًا منطقيًا في مسار معالجة ملفات Windows Defender والذي يسمح للمستخدم القياسي غير المميز بتحقيق تنفيذ التعليمات البرمجية على مستوى النظام على نظام Windows المصحح بالكامل.

السبب الجذري هو التحقق من صحة نقطة إعادة التوزيع المفقودة في MpSvc.dll محرك الحماية الأساسي من البرامج الضارة الذي تم تحميله بواسطة MsMpEng.exe. عندما يكتشف Defender ملفًا ضارًا يحمل سمات Cloud Files، فإنه يحاول استعادة الملف مرة أخرى إلى مسار الاكتشاف الأصلي. يتم تنفيذ عملية الكتابة هذه دون التحقق مما إذا كان المسار الهدف قد تمت إعادة توجيهه عبر نقطة تقاطع. من خلال توقيت عملية الاستعادة هذه مقابل OLOCK الدفعي واستبدال الدليل الهدف بإعادة توجيه نقطة التحميل إلى C:\Windows\System32، يمكن للمهاجم أن يتسبب في قيام Defender بكتابة ملف ثنائي عشوائي مباشرةً إلى System32 نيابة عنه.

تم تأكيد الثغرة الأمنية على Windows 11 25H2 Build 26200.8246 مع تمكين الحماية في الوقت الفعلي بالكامل وقد تؤثر على إصدارات أخرى من Windows أيضًا.

تقوم RedSun بربط أربع ميزات Windows شرعية وموثقة معًا لإنشاء الاستغلال البدائي. لا يعتبر أي من هذه المكونات عرضة للخطر بشكل فردي، وينبثق الخلل من كيفية تفاعلها في ظل ظروف توقيت محددة.

أقفال انتهازية (أقفال)

القفل الانتهازي هو آلية تسمح للعملية بطلب إشعار عندما تحاول عملية أخرى الوصول إلى ملف تحتفظ به مفتوحًا. يقوم OBLOCK الدفعي على وجه التحديد بدمج العديد من عمليات فتح وإغلاق الملفات، ويقطع إخطار حامل القفل في اللحظة التي تحاول فيها عملية أخرى الوصول إلى الملف المقفل. في هذا الاستغلال، يستخدم المهاجم دفعة OBLOCK كأداة توقيت دقيقة: فهي تحتفظ بـ Defender في حالة محظورة عند نقطة دقيقة وقابلة للتكرار في تنفيذها، مما يؤدي إلى إنشاء نافذة سباق حتمية بدلاً من نافذة تعتمد على التوقيت.

واجهة برمجة تطبيقات الملفات السحابية

توفر واجهة برمجة تطبيقات Windows Cloud Files (CfApi.dll) البنية الأساسية لموفري المزامنة السحابية مثل OneDrive. وهو يسمح بعملية تسجيل دليل كجذر للمزامنة وإنشاء ملفات العناصر النائبة (stubs) خفيفة الوزن تمثل المحتوى البعيد الذي لم يتم تنزيله بعد على القرص. يشير العنصر النائب الذي تم وضع علامة عليه بـ CF_PLACEHOLDER_CREATE_FLAG_MARK_IN_SYNC إلى النظام بأن الملف محدث، مما يؤدي إلى منع عمليات استدعاء الترطيب. في هذا الاستغلال، يتم إنشاء عنصر نائب لـ Cloud Files في دليل عمل المهاجم لتقديم ملف متحكم فيه إلى ماسح Defender.

خدمة النسخ الاحتياطي لوحدة التخزين (VSS)

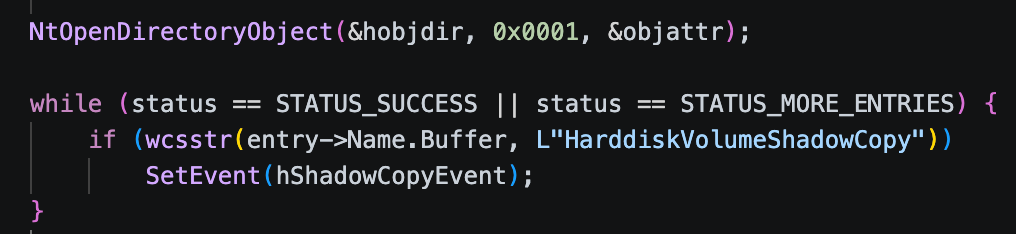

VSS هي خدمة Windows تقوم بإنشاء لقطات زمنية لوحدات التخزين. عندما يكتشف Defender ملفًا ضارًا، فإنه يقوم بإنشاء لقطة VSS للاحتفاظ بنسخة من الملف لأغراض المعالجة. يتم تحميل هذه اللقطة ككائن جهاز ضمن\ Device\ HardDiskVolumesShadowCopy* ويمكن الوصول إليها عبر مساحة اسم كائن NT. يراقب الاستغلال دليل إدارة الكائنات بحثًا عن ظهور جهاز نسخة احتياطية جديد يشير إلى وصول Defender إلى مرحلة المعالجة قبل المتابعة.

نقاط التقاطع (مونت بوينت ريبارس)

نقطة التقاطع هي نوع من نقاط إعادة التوجيه التي تعيد توجيه عمليات نظام الملفات من دليل إلى آخر. على عكس الروابط الرمزية، يمكن إنشاء نقاط التوصيل من قبل المستخدمين العاديين دون امتيازات مرتفعة. في هذا الاستغلال، يتم استبدال دليل عمل المهاجم بتقاطع يشير إلى\?? \ C:\Windows\System32 بعد إطلاق OPLOCK. تتم إعادة توجيه أي عملية كتابة ملف لاحقة تستهدف دليل العمل بشفافية إلى System32 بواسطة kernel دون أن يكون لدى عملية الكتابة أي وعي بإعادة التوجيه.

توثق الإرشادات التالية كيفية عمل سلسلة الاستغلال. يعتمد التحليل على PoC الأصلي غير المعدل الذي تم تجميعه وتنفيذه على جهاز افتراضي نظيف يعمل بنظام Windows مع تمكين الحماية في الوقت الفعلي بالكامل.

الخطوة 1 مراقبة النسخ الاحتياطية

قبل بدء الاستغلال، يفتح مؤشر ترابط الخلفية دليل إدارة كائنات NT\ الجهاز ويأخذ لقطة من جميع كائنات جهاز HardDiskVolumesShadowCopy* الموجودة حاليًا. ثم تقوم بإجراء استطلاعات الرأي باستمرار، مقارنة باللقطة الأولية، في انتظار ظهور نسخة احتياطية جديدة تشير إلى دخول Defender في سير عمل المعالجة الخاص بها.

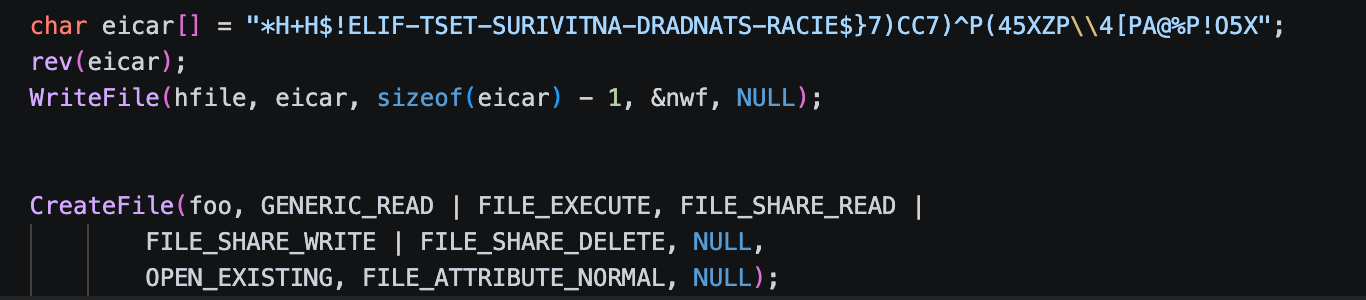

الخطوة 2 إسقاط EICAR ومشغل AV

يتم تخزين سلسلة اختبار EICAR معكوسة في الملف الثنائي لتجنب الاكتشاف الثابت من قبل المضيف AV. في وقت التشغيل، يتم عكسها في الذاكرة وكتابتها إلى ملف مؤقت يسمى TieringEngineService.exe داخل دليل العمل تحت %TEMP%. يؤدي فتح الملف باستخدام الوصول إلى FILE_EXECUTE إلى قيام Defender بفحصه، مما يؤدي إلى تشغيل سير عمل الاكتشاف والمعالجة.

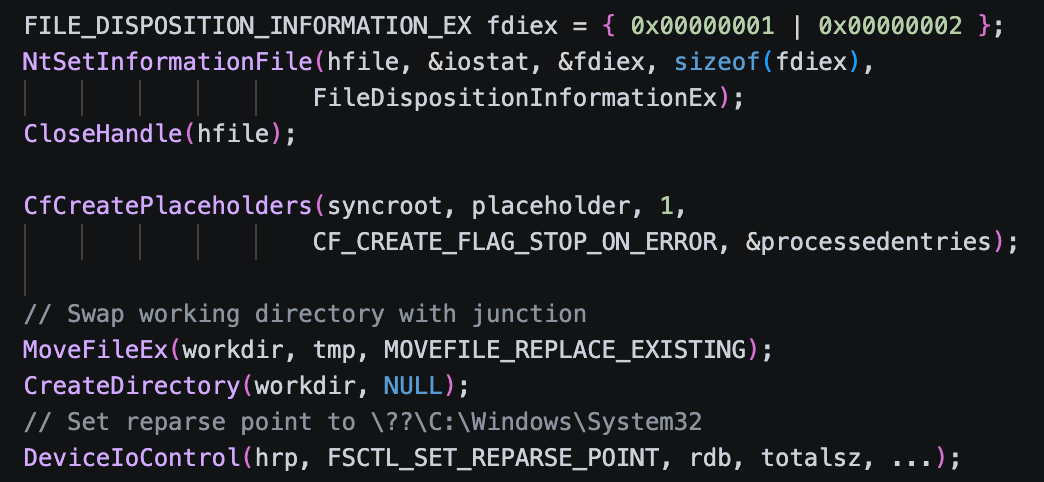

الخطوة 3: مزامنة OPOLOCK ومبادلة الوصلات

يتم الحصول على دفعة OPOLOCK في الملف الهدف. عندما يحاول Defender الوصول إلى الملف أثناء المعالجة، ينقطع OPOLOCK للإشارة إلى مؤشر الترابط الرئيسي. في هذه اللحظة بالتحديد، يتم حذف الملف الأصلي عبر FileDispositionInformationEx باستخدام دلالات POSIX، ويتم إنشاء عنصر نائب لملفات السحابة في مكانه عبر CFCreatePlaceHolders. ثم تتم إعادة تسمية دليل العمل وإعادة إنشائه كنقطة تقاطع تستهدف\?? \ C:\Windows\System32.

الخطوة الرابعة: يكتب المدافع الحمولة إلى System32

ومع وجود الوصلة، تستأنف Defender كتابة المعالجة التي تستهدف ما تعتقد أنه مسار الاكتشاف الأصلي. تقوم النواة بحل الوصلة بشفافية، ويقوم Defender بكتابة النظام الثنائي الذي يتحكم فيه المهاجم مباشرة إلى C:\Windows\System32\TieringEngineService.exe كـ SYSTEM. لا يتم إجراء فحص نقطة إعادة التوزيع في أي مكان في سلسلة إعادة الكتابة، كما تم تأكيد ذلك من خلال الهندسة العكسية لـ MpSvc.dll.

الخطوة الخامسة: SYSTEM Shell عبر خادم COM لمستويات التخزين

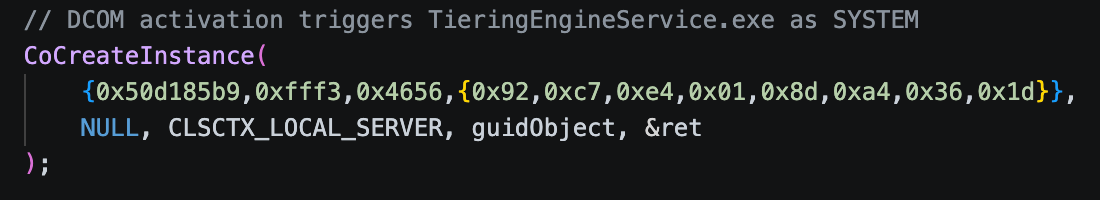

يقوم الاستغلال بتنشيط CLSID {50d185b9-fff3-4656-92c7-e4018da4361d} عبر DCOM - خادم COM لمحرك إدارة مستويات التخزين الذي ينفذ TieringEngineService.exe. منذ أن تم استبدال الملف الثنائي، يتم تشغيل حمولة المهاجم كـ SYSTEM. تكتشف الحمولة سياق النظام عبر isRunningAsLocalSystem ()، وتقرأ معرف الجلسة المستهدفة من أنبوب مسمى (\\ pipe\ REDSUN)، وتنتج conhost.exe في الجلسة النشطة للمستخدم لتوفير غلاف SYSTEM تفاعلي.

MpSvc.dll هو محرك الحماية الأساسي من البرامج الضارة، وهو البرنامج الثنائي الذي يقوم MsMpEng.exe بتحميل وتفويض كل منطق الفحص والكشف والمعالجة إليه. هذا هو المكان الذي يعيش فيه مسار الكتابة الضعيف. الهدف هو تتبع مسار التعليمات البرمجية الدقيق المسؤول عن استعادة الملف، والكتابة، والتأكد من عدم وجود التحقق من صحة نقطة إعادة التوزيع في أي مكان في هذا المسار.

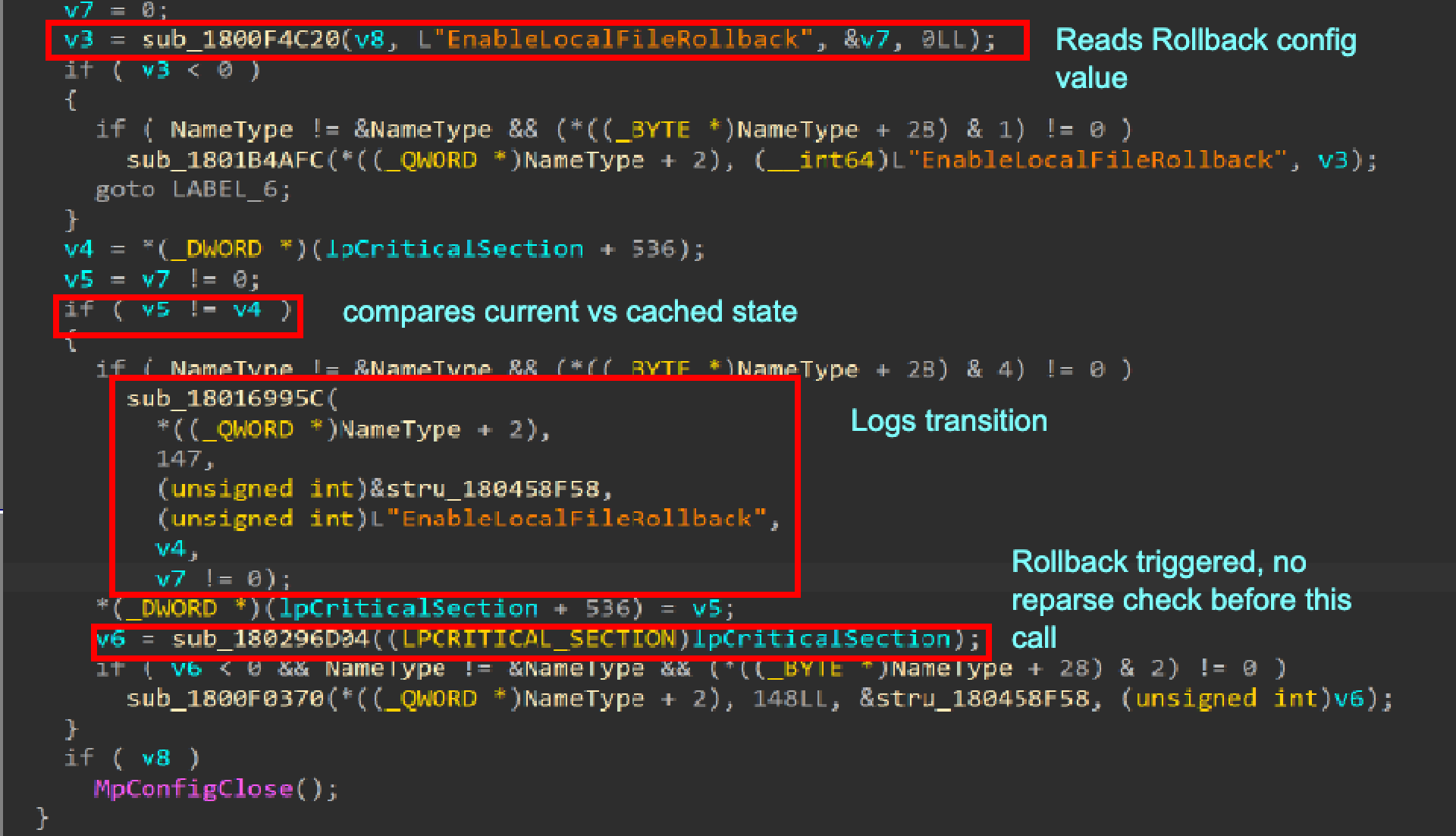

لفهم مكان وجود الثغرة الأمنية بدقة، نحاول العثور على معالج تكوين المعالجة الخاص بـ Defender، وهي الوظيفة التي تقرأ سياسة التراجع وترسل عملية إعادة كتابة الملف.

تتم قراءة قيمة تكوين enableLocalFileRollback ومقارنتها بالحالة المخزنة مؤقتًا. عند تغيير الحالة، يتم إرسال التراجع فورًا عبر مسار الاكتشاف الأصلي في اتجاه المصب دون التحقق من صحة نقطة إعادة التوزيع. يتم الوثوق بالمسار دون قيد أو شرط.

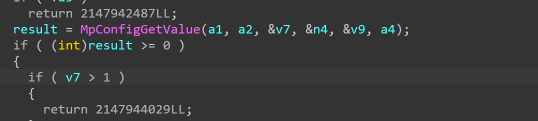

هذه الوظيفة عبارة عن غلاف عام حول واجهة برمجة تطبيقات MPConfigGetValue الداخلية (تم تصديرها بواسطة MpClient.dll). يقرأ قيمة تكوين DWORD المسماة وليس له أي آثار جانبية. إنها ليست عرضة للخطر بمعزل عن الثغرة الأمنية هي عدم وجود أي تحقق بعد عودة هذه الوظيفة:

يتتبع الجدول التالي كل وظيفة في سلسلة المكالمات الكاملة من الاكتشاف إلى الكتابة مرة أخرى. لا توجد وظيفة في السلسلة تستدعي أي واجهة برمجة تطبيقات يمكنها اكتشاف التقاطع أو إعادة توجيه نقطة إعادة التوجيه:

يتم تخزين مسار ملف الكشف في وقت المسح ويتم استخدامه حرفيًا كوجهة الكتابة في وقت إعادة الكتابة. لا توجد وظيفة في السلسلة بين هاتين النقطتين تتحقق مما إذا كان المسار لا يزال ينتقل إلى نفس كائن نظام الملفات.

مكالمة واحدة إلى التحكم في IO للجهاز (FSCTL_GET_REPARSE_POINT) أو احصل على اسم المسار النهائي بالمقبض قبل الكتابة كانت ستمنع هذه الثغرة الأمنية.

يؤثر RedSun على أي نظام ويندوز مع تمكين ويندوز ديفندر و cldapi.dll المكون الحالي الذي يغطي أنظمة التشغيل Windows 10 وويندوز 11 وويندوز سيرفر 2019 والإصدارات الأحدث. يعمل الاستغلال بموثوقية 100٪ تقريبًا حتى ضد الأنظمة مع تطبيق آخر تحديثات أبريل 2026. لا يتطلب الهجوم سوى الوصول المحلي غير المميز؛ لا يوجد استغلال للنواة، ولا سائق، ولا تفاعل المسؤول.

حتى وقت كتابة هذا التقرير، لا يوجد تصحيح لـ RedSun. لم تقم Microsoft بتعيين CVE أو إصدار إصلاح. تمت معالجة BlueHammer، وهو الاستغلال السابق من قبل نفس الباحث، على أنه CVE-2026-33825 في تصحيح أبريل 2026. RedSun هو ناقل هجوم مستقل ولا يزال غير مصحح تمامًا على جميع إصدارات Windows المدعومة.